Spionprogram på en dator. Dator spionprogram

Spionprogram är en typ av skadlig programvara (programvara) som utför vissa åtgärder utan användarens vetskap, som att visa annonser, samla in känslig information eller göra ändringar i enhetsinställningar. Om din internetanslutningshastighet har sjunkit, din webbläsare har blivit långsam eller om andra ovanliga fenomen inträffar, kan din dator vara infekterad med spionprogram.

Steg

Upptäck och ta bort spionprogram på en Android-enhet

- Ofta genererar spionprogram meddelanden med slumpmässiga tecken eller ber dig att ange en specifik kod.

-

Kontrollera hur applikationer förbrukar internettrafik.Öppna appen Inställningar och tryck på Trafikkontroll. Rulla ner på skärmen och se hur mycket trafik som konsumeras av en viss applikation. Som regel förbrukar spionprogram en stor mängd trafik.

Skapa säkerhetskopiering data. Anslut din smartphone till din dator med en USB-kabel och dra och släpp till HDD viktiga filer (som foton eller kontakter).

- Därför att mobilenhet och datorn kör olika operativsystem, kommer datorn inte att infekteras.

-

Öppna appen Inställningar och tryck på "Säkerhetskopiera och återställ". En skärm öppnas med flera alternativ, inklusive alternativet att fabriksåterställa enheten.

Klicka på "Återställ till fabriksinställningar". Det här alternativet finns längst ned på skärmen "Säkerhetskopiering och återställning".

Klicka på Återställ inställningar. Smarttelefonen startar om automatiskt och användardata och applikationer, inklusive spionprogram, kommer att raderas.

- Tänk på att en fabriksåterställning kommer att radera all användardata. Så se till att säkerhetskopiera din viktiga information.

Använda HijackThis (Windows)

-

Ladda ner och installera . Detta är ett verktyg som är utformat för att upptäcka spionprogram. Dubbelklicka på installationsfilen för att köra den. När du har installerat det här verktyget, kör det.

- Liknande programvara är Adaware eller MalwareBytes.

-

Klicka på "Config" (Inställningar). Den här knappen finns i det nedre högra hörnet av skärmen i avsnittet "Andra saker". Programinställningarna öppnas.

- I inställningarna kan du aktivera eller inaktivera vissa funktioner, t.ex. säkerhetskopiering filer. Det rekommenderas att du skapar en säkerhetskopia om du arbetar med viktiga filer eller programvara. Säkerhetskopieringen är liten; dessutom kan den raderas senare (från mappen där säkerhetskopiorna lagras).

- Observera att funktionen "Gör säkerhetskopior innan du fixar objekt" (Skapa en säkerhetskopia innan du tar bort oönskade program) är aktiverat som standard.

-

Tryck på "Tillbaka" för att återgå till huvudmenyn. Den här knappen ersätter knappen "Config" när inställningsfönstret är öppet.

Klicka på Skanna. Den här knappen finns i det nedre vänstra hörnet av skärmen, som visar en lista över potentiella möjligheter farliga filer. Det är viktigt att notera att HijackThis snabbt kommer att skanna de mest sårbara delarna av systemet, så att inte alla listade filer kommer att vara skadliga.

Markera rutan bredvid den misstänkta filen och klicka på "Information om valt objekt". Ett fönster öppnas med detaljerad information om filen och anledningen till att den ingick i den angivna listan. Stäng fönstret efter att ha kontrollerat filen.

- Som detaljerad information skärmen visar platsen för filen, dess möjliga användning och den rekommenderade åtgärden för filen.

-

Klicka på "Fix checked" (Fixa det valda objektet). Denna knapp finns i det nedre vänstra hörnet av skärmen; verktyget HijackThis kommer antingen att återställa eller ta bort den valda filen (beroende på den valda åtgärden).

- Du kan välja flera filer samtidigt; För att göra detta, markera rutan bredvid var och en av dem.

- Innan någon åtgärd utförs kommer HijackThis att skapa (som standard) en säkerhetskopia av data så att användaren har möjlighet att ångra de ändringar som gjorts.

-

Återställ data från en säkerhetskopia. För att ångra alla ändringar som gjorts av HijackThis, klicka på "Config" (Inställningar) i det nedre högra hörnet av skärmen och klicka sedan på "Backup" (Säkerhetskopiera). Välj säkerhetskopian från listan (namnet inkluderar datum och tid då den skapades) och klicka sedan på Återställ.

- Säkerhetskopior kommer att sparas tills du tar bort dem. Det vill säga, du kan stänga HijackThis och återställa data senare.

Använda Netstat (Windows)

-

Öppna ett kommandotolksfönster. Netstat är en inbyggd Windows-verktyg, som låter dig upptäcka spionprogram och andra skadliga filer. Klick ⊞ Vinn+ R för att öppna fönstret Kör och skriv sedan cmd. Kommandorad ger interaktion med operativsystemet genom textkommandon.

- Använd den här metoden om du inte vill installera en extra programvara eller vill ha mer kontroll över processen för borttagning av skadlig programvara.

-

Ange kommando netstat -b och tryck ↵Enter . En lista över processer som har åtkomst till Internet (kan öppna portar eller använda en Internetanslutning) kommer att visas.

- I detta kommando, operatören -b betyder "binär". Det vill säga de aktiva "binärfilerna" (körbara filer) och deras anslutningar kommer att visas på skärmen.

-

Klick ctrl + alt + Radera . Dispatcher öppnas Windows-uppgifter En som listar alla aktiva processer. Rulla ner i listan och leta efter den skadliga processen som du upptäckte med hjälp av kommandoraden.

Klick Högerklicka klicka på processnamnet och välj "Öppna filplats" från menyn. En mapp med en skadlig fil öppnas.

Högerklicka på filen och välj "Ta bort" från menyn. Den skadliga filen kommer att skickas till papperskorgen, vilket förhindrar att processer körs.

- Om ett fönster dyker upp som varnar dig om att filen inte kan tas bort eftersom den används, gå tillbaka till fönstret Aktivitetshanteraren, markera processen och klicka på Avsluta process. Processen kommer att slutföras och du kommer att kunna ta bort motsvarande fil.

- Om du raderade fel fil dubbelklickar du på papperskorgen för att öppna den och drar sedan ut filen från papperskorgen för att återställa den.

-

Högerklicka på papperskorgen och välj "Töm" från menyn. Detta kommer att radera filen permanent.

Använda terminalen (Mac OS X)

- Terminalikonen finns i Launchpad.

Öppna en terminal. I terminalen kan du köra ett verktyg som upptäcker spionprogram (om det så klart finns). Klicka på "Applications" - "Utilities" och dubbelklicka på "Terminal". Terminalen ger interaktion med operativsystemet genom textkommandon.

-

Ange kommando sudo lsof -i | grep LYSSNA och tryck ⏎ Återvända . En lista över aktiva processer och information om deras aktivitet på nätverket kommer att visas.

- Team sudo ger root-åtkomst till det efterföljande kommandot, det vill säga låter dig visa systemfiler.

- lsofär en förkortning för "lista över öppna filer" öppna filer). Det vill säga att det här kommandot låter dig se pågående processer.

- Operatör -jag anger att listan över aktiva processer ska åtföljas av information om deras nätverksaktivitet, eftersom spionprogram ansluter till Internet för att kommunicera med externa källor.

- grep LYSSNA- detta kommando väljer processer som öppnar vissa portar (så här fungerar spionprogram).

-

Ange administratörslösenordet och klicka ⏎ Återvända . Detta kommando kräver sudo. Tänk på att när du anger lösenordet visas det inte i terminalen.

-

Ta reda på vilka processer som är skadliga. Om du inte vet namnet på processen, eller om den öppnar en port, är det mest troligt skadlig programvara. Om du är osäker på en process eller port, slå upp processnamnet på webben. Troligtvis har andra användare redan stött på ovanliga processer och lämnat feedback om deras natur (skadlig eller ofarlig). Om du är säker på att processen är skadlig, ta bort filen som startar den här processen.

- Om du fortfarande inte har listat ut processens natur är det bättre att inte ta bort motsvarande fil, eftersom detta kan leda till att något program kraschar.

- rm- förkortning för "ta bort".

- Se till att du vill ta bort den här filen. Observera att filen kommer att raderas permanent. Därför rekommenderar vi att du skapar en säkerhetskopia i förväg. Öppna Apple-menyn och klicka Systeminställningar" - "Time Machine" - "Säkerhetskopiering".

Var medveten om tecken på spionprogram. Om din internetanslutningshastighet sjunker ofta eller om du får konstiga textmeddelanden på din smartphone, inklusive meddelanden från främlingar, är det troligt att din enhet är infekterad med spionprogram.

- Om verktyget HijackThis returnerade en för stor lista med misstänkta filer, klicka på "Spara logg" (Spara logg) för att skapa textfil med resultaten och lägg upp dem på detta forum. Kanske kommer andra användare att rekommendera dig vad du ska göra med den eller den filen.

- Portarna 80 och 443 används av många betrodda program för att komma åt nätverket. Naturligtvis kan spionprogram använda dessa portar, men detta är osannolikt, vilket innebär att spionprogram öppnar andra portar.

- När du har upptäckt och tagit bort spionprogram, ändra lösenorden för varje konto som du loggar in på från din dator. Bättre att vara säker än ledsen senare.

- Några mobilapplikationer som påstås upptäcka och ta bort spionprogram på Android-enheter är faktiskt opålitliga eller till och med bedrägliga. Det bästa sättet att rensa din smartphone från spionprogram är att återgå till fabriksinställningarna.

- Fabriksåterställning är också effektivt sätt ta bort spionprogram på iPhone, men om du inte har root-åtkomst till systemfiler troligtvis kommer spionprogram inte att kunna penetrera iOS.

Varningar

- Var försiktig när du tar bort okända filer. Att ta bort en fil från systemmappen (på Windows) kan skada operativsystemet och installera om Windows.

- Likaså var försiktig när du tar bort filer med terminalen i Mac OS X. Om du tror att du har hittat en skadlig process, läs först om det på Internet.

Innehåll

Ansökningar och specialprogram på smartphones används allt mer av oss i vardagen. Vi vänjer oss vid att använda dem för att göra inköp, genomföra finansiella transaktioner, kommunicera med vänner runt om i världen. Om det finns ett behov av att ytterligare övervaka ditt barns umgängeskrets, lyssna på konversationer från företagets anställda eller familjemedlemmar, behöver du ett spionprogram för Android eller ios, som är lätt att ladda ner och installera på din smartphone. Det kommer att visa sig användbart för att övervaka barn, äldre, hushållspersonal eller anställda.

Vad är spionprogram

För att använda telefonövervakningstjänsten behöver du personlig registrering på utvecklarens webbplats. När du registrerar dig måste du komma ihåg din inloggning, lösenord för att komma in i tjänsten, bekräfta ditt telefonnummer eller e-postadress. Spionprogram skiljer sig från varandra i kontrollfunktioner, i typerna av presentation för dig av information "tagen" från den kontrollerade enheten. Det kan vara en skärmdump, samtalstabell, sms, samtalsinspelningar. Programmet för att spionera på en Android-telefon måste laddas ner, installeras och aktiveras på en smartphone i hemlighet från användaren.

Typer av spionprogram

Fjärrkontrollprogram för smartphones är indelade i följande typer:

Spionfunktioner

Genom att styra smarttelefonen implementerar spionprogrammet Android funktionerna för att spåra och logga alla objekts åtgärder. Efter att ha samlat in information, beroende på vilken typ av funktioner du har valt, på din smartphone eller dator via Internet, ger verktyget möjligheten att ta emot data:

- en logg över inkommande, missade, utgående samtal från abonnenter med deras namn, varaktigheten av konversationen;

- ljudinspelningar telefonsamtal;

- lista och texter på alla sms, mms meddelanden med tidpunkten för deras mottagande eller avsändning;

- foto- och videoinformation tagen av spionkameran på den kontrollerade enheten;

- abonnentens nuvarande plats spårning online rörelse med hjälp av geolokalisering basstationer GSM-operatör eller GPS-navigering;

- webbläsarhistorik för webbläsarsidor för smartphones;

- redovisning av nedladdade, installerade, använda applikationer;

- ljudkontroll av miljön med fjärrkontroll mikrofon.

Spionprogram för Android

Bland utbudet av spionprogram som erbjuds är gratis verktyg, som, när de analyseras och verifieras, visar sig vara ineffektiva. För att få information av hög kvalitet är det nödvändigt att spendera pengar för insamling och lagring av foto-, video-, ljudinformation. Efter registrering på utvecklarens webbplats får klienten ett personligt konto som anger de anslutna kontrollfunktionerna och den insamlade informationen.

Betalt program avlyssningar mobiltelefon för Android är utvecklad med hänsyn till behovet av att tillfredsställa de mest krävande kunderna på flera sätt:

- enkel installation;

- osynligheten av att vara på en kontrollerad smartphone;

- bekvämlighet för kunden att ta emot och spara den insamlade informationen.

neospy

Ett av de enklaste spionprogrammen för en dator eller smartphone är Neospy. NeoSpy Mobile för Android-plattformen är en laglig applikation som kan laddas ner från Google Play. När du laddar ny version NeoSpy Mobile v1.9 PRO med installation, nedladdning av apk-arkivet, inställningar är möjliga där programmet inte kommer att visas i listan Google appar Spela, kommer att kunna övervaka tangentbordet på en smartphone, fånga bilder från kameran. Kostnaden för att använda programmet beror på de valda funktionerna och kommer att variera från 20 till 50 rubel per dag.

samtalslogg

Mer seriös är Talklog Android-telefonspionen. Innan du installerar den på din smartphone måste du inaktivera antivirusprogramvaran. Du måste tillåta installation av appar från andra källor i telefonens säkerhetsinställningar. Tjänsten Talklog är en fullfjädrad spion som kan få nästan all information om det övervakade objektets aktivitet. Verktyget har ett gratis testläge med dess möjligheter och flera grundläggande gratisfunktioner. Kostnaden kommer att vara från 10 till 50 rubel per dag, beroende på vilken funktion du behöver.

Flexispy

Spionprogram för Android Flexispy inkluderar ett stort antal sätt att komma åt din smartphone - avlyssning av SMS, MMS-meddelanden, avlyssning, inspelning av telefonsamtal, läsning av dialoger från 14 interna chattar (Facebook, WhatsApp, Viber, Skype, WeChat, Telegram, etc.) , samtalshämtning i realtid, lyssna på telefonens omgivning genom mikrofonen, mer än 140 funktioner. Kostnaden för att använda verktyget är lämplig - det lägsta Premium-paketet kostar dig 6 000 rubel i 3 månader, det maximala Extreme - upp till 12 000 rubel för 3 månaders användning.

Mobilt verktyg

MobileTool spionapplikation för Android operativsystem ger dig information om samtal, SMS, MMS, telefonplats, telefonbok. Den kan ta bort genvägen från applikationslistan. Funktioner kommer att vara tillgängliga för dig - visa bilder, skydd mot stöld genom att blockera enheten, slå på sirenen. All information kommer att finnas tillgänglig på ditt personliga konto på applikationswebbplatsen. Det finns ett tvådagars testläge för att kontrollera funktionaliteten, rabatter beror på användningsperioden. Den genomsnittliga betalningen för att använda verktyget kommer att vara cirka 30 rubel per dag.

Mobil övervakning

Mobil spion för Android mobilÖvervakning (mobilövervakning) efter registrering på sajten, att välja tariffplan och betala prisvärd bevarande telefonsamtal, en röstinspelningsfunktion, spara alla SMS-meddelanden, geolokalisering av telefonens plats, bygga resvägar. Programmet fungerar på alla smartphones mobiloperatörer Ryssland. Kostnaden vid val av endast geolokalisering kommer att vara 800 rubel i 3 månader, full funktionalitet - 1550 rubel i 3 månader, med 40% rabatt vid betalning för året.

Hur man installerar spionprogram på din telefon

Installation av en mobilspion börjar med registrering via Internet på tillverkarens webbplats, val av en tariffplan och betalning för tjänster. Sedan tillhandahålls en länk som måste anges i smarttelefonens webbläsare för att ladda ner programmet. Vissa spionprogram för Android är tillgängliga via Google Play, nedladdade som vanliga appar. När du installerar och aktiverar programmet behöver du tillstånd för att komma åt alla smarttelefonfunktioner som krävs för att det ska fungera. Du kan behöva tillstånd för att använda program som erhålls från okända källor.

Det finns många program för avlyssning av mobiltelefoner. Det är tydligt att de alla har sina egna egenskaper. Men de har alla något gemensamt. Som en del av detta korta material, låt oss prata om att ladda ner en mobilspion på din telefon. Nedan finns länkar till officiella tjänster där du kan ladda ner dessa underbara applikationer. Avslutningsvis kommer vi kort att beskriva kärnan i installationen med inställningen för att dölja från smartphonen.

Sådana lösningar kan levereras i flera versioner - enkla och professionella (rotversion för android). I det första fallet är det inga stora skillnader mot att arbeta med vanliga applikationer. I den andra - du kommer att få lite mer funktionalitet. Skillnaderna beskrivs i detalj av utvecklarna i deras instruktioner. Rotversionen kommer att ta lite extra tid att ta reda på det. Smarttelefonen kommer att bli mer sårbar, garantin kommer att flyga iväg, om den fortfarande fanns där. Men det kommer nya möjligheter, vilket kommer att vara en bonus)

Allt spionprogram installeras på telefonen först när du får direktåtkomst till det. Det finns inga magiska kommandon för fjärrinstallation av sådana lösningar på andras telefoner. Nästa viktig poäng- du kan ladda ner programmet för att avlyssna din telefon endast från den officiella webbplatsen, till exempel genom att gå dit från en smartphone-webbläsare. Inga playmarkets eller appstores etc. Det är spårningsprogram, inte vanliga mobilappar. De får order om att åka dit. Du kan också ladda ner spionprogram från den officiella webbplatsen till din dator, ladda upp installationsfil till telefonen via kabel och kör den där genom filhanteraren.

För att ladda ner spionprogram från webbplatsen, och inte från samma spelbutik, måste du ta bort förbudet mot installation från okända källor. Detta görs på Android genom att markera lämplig kryssruta i avsnittet Inställningar. Beroende på versionen av Android kan den här inställningen skilja sig något i namn eller plats. Men det viktigaste är att veta vad man ska leta efter.

- Universellt program för avlyssning av en mobiltelefon:

- Den mest demokratiska spionen prispolitiskt: från personligt konto(efter registrering)

- Elitavlyssning på android eller iphone -

Efter installationen på telefonen måste applikationen konfigureras i enlighet med instruktionerna. Vanligtvis, i det allra första steget, måste du länka den till din identifierare från ditt personliga konto på tjänsten (överallt implementeras detta på olika sätt och beskrivs alltid i instruktionerna) och skydda det från åtkomst genom att dölja det från smartphonelistan . Om detta inte görs som standard. De där. det kan finnas en inställningsomkopplare för att dölja/visa synlighet.

I vårt bibliotek med exempel på upptäckt och neutralisering av spionprogram har en hel del artiklar redan samlats, och vi bestämde oss för att klassificera detta material.

Klassificeringen är baserad på den subjektiva bedömningen av tekniska specialister på vårt testlaboratorium. Eftersom vi planerar att fortsätta testa populära spionprogram tror vi att denna klassificering kommer att hjälpa användare av COVERT-maskern och besökare på vår webbplats att bättre förstå var varje spionprogram är i mosaiken av moderna hot.

Vi ger varje spion tre betyg:

Den första är design och funktionalitet.. Ju högre poäng, desto fler möjligheter ger programmet för att stjäla data och spåra användaren.

Det andra är sekretess inom systemet. Hur svårt det kan vara att upptäcka på en dator. Ju högre poäng, desto bättre program gömmer sig.

För det tredje - utvärderar spionens skydd mot antispionprogram och komplexiteten i dess neutralisering. Ju högre poäng, desto flitigare håller programmet fast vid sin existens på datorn, och desto fler steg måste tas för att uppnå det. fullständigt avlägsnande. Vissa program kan inte tas bort genom att helt enkelt radera filmappen från disken.

- RLM: 5/5/4

Spy VkurSe för hemlig övervakning av alla användaråtgärder på datorn och skicka insamlade data till en speciell server. Ger möjligheten att i hemlighet övervaka en dator online, skapa skärmdumpar av skärmen, avlyssna tangentbordsinmatning, urklipp och mer.

- RLM: 1/1/0

Windows Spy Keylogger är ett ganska klassiskt exempel på en keylogger - den fångar all tangentbordsinmatning och sparar den i loggfiler. Den har ett osynligt läge, förbrukar praktiskt taget inte operativsystemresurser, är lätt att installera och kan installeras på en dator utan administratörsrättigheter.

- RLM: 3/6/1

Spytector arbetar i hemlighet på datorn, sparar lösenord som angetts i webbläsare och snabbmeddelanden Internet Explorer, Google Chrome, Opera, FireFox, Safari, Outlook, GoogleTalk, Windows Live Messenger och andra applikationer. Keylogger kan fånga upp hela chattar i populära budbärare- MSN Messenger, Yahoo Messenger, ICQ, AIM. Spytector Keylogger krypterar den fångade informationen och skickar den via e-post eller till FTP-server.

- RLM: 8/3/2

JETLOGGER låter dig övervaka användarens aktivitet på datorn, samlar in information om kör program ah, besökta webbplatser och använda tangentkombinationer, strukturerar mottagna data och visar dem i form av diagram och grafer. Kan slås på automatiskt skapande skärmdumpar av skärmen med vissa intervall. Döljer det faktum att information om aktivitet på enheten samlas in.

- RLM: 4 / 0 / 1

Yaware.TimeTracker är ett system för att spåra arbetstid och utvärdera effektiviteten hos anställda som arbetar vid en dator.

- RLM: 5/2/3

Award Keylogger är ett ganska populärt spionprogram som på många sajter beskrivs som ett kraftfullt spårningsverktyg i realtid med rik funktionalitet. Men vi kunde inte se alla listade funktioner trots att vi testade den senaste fullt fungerande versionen. Programmet var inte mycket bättre än den genomsnittlige spionen.

- RLM: 5 / 0 / 0

Real Spy Monitor är utformad för att övervaka datoraktivitet och låter dig spara information om program som körs, filer och fönster som öppnas, ta skärmdumpar, övervaka vilka webbplatser användare besöker, avlyssna och spara tangentbordsinmatning.

- RLM: 5/1/1

LightLogger - har en ganska standarduppsättning funktioner - spårar besökta webbplatser, tar skärmdumpar med en angiven frekvens, fångar tangentbordsinmatning i applikationer, webbläsare och e-post, kommer ihåg alla program som körs, kopierar innehållet i systembufferten.

- RLM: 7 / 1 / 0

REFOG Personal Monitor ger full kontroll över systemet, loggar alla tangenttryckningar. Dessutom gör han med jämna mellanrum skärmdumpar så att betraktaren har en helhetsbild av vad som händer på datorn. Alla rapporter skickas till angivna e-post. Spionens arbete märks inte på datorn: den utger sig inte för någonting och förbrukar väldigt få systemresurser.

- RLM: 5/3/3

TheRat kan installeras på en dator genom social ingenjörskonst. Förutom de traditionella keylogger-funktionerna kan programmet spåra åtgärder i programfönster och reagera på ord, samt ta skärmdumpar av skärmen varje gång du trycker på Enter-tangenten. En funktion hos keyloggern är arbetet med principen om inkroppsliga virus.

- RLM: 6/2/1

Snitch samlar in användaraktivitetsdata och överför den till sin server, från vilken de redan skickas till kontrollmodulen och visas i dess gränssnitt.

- RLM: 2 / 0 / 0

Hide Trace är ett typiskt skärmdumpsverktyg som övervakar användarens handlingar och skapar en detaljerad rapport öppna fönster medan du tar skärmdumpar.

- RLM: 6/8/6

WebWatcher registrerar all aktivitet som sker på datorn: e-postmeddelanden, messenger-meddelanden, information om besökta webbplatser, aktivitet på Facebook/MySpace-nätverk och allt som användaren skriver i realtid. Tar skärmdumpar av skärmen och håller reda på allt söktermer. All insamlad information skickas till speciella servrar, där observatören kan se resultatet av övervakningen på distans.

- RLM: 6 / 0 / 2

DameWare Mini Remote Control Server låter dig ansluta och styra fjärrmaskiner via Internet eller lokalt nätverk. Den kan i hemlighet, omärkligt för den observerade, kontrollera alla sina handlingar.

— RLM: 7/2/2

Kickidler - Programmet har bra funktionalitet, men är lätt att upptäcka och ta bort. Det finns en funktion för att blockera ingången till den säkra COVERT-plattformen, som lätt kan kringgås med hjälp av en maskering.

- RLM: 3/1/0

Total Spy - gränssnittet är extremt enkelt, programmet är litet och påverkar inte systemets prestanda. Men funktionaliteten i programmet är bara grundläggande.

- RLM: 7/8/5

PC Pandora- gömmer sig i systemet och styr hela dator- och internettrafiken. Tar skärmdumpar, tar emot tangentbordsinmatning, åtgärder på besökta webbplatser, e-post, snabbmeddelanden från snabbmeddelanden och mycket mer samlar information om användarens arbete. Programmet har ingen mapp där det lagrar sina data. Allt är laddat in operativ system, och var och en ny installation till samma eller annan dator med nya filnamn.

- RLM: 5/7/4

Micro Keyloggerär ett väl dolt spionprogram som inte är synligt i Start-menyn, aktivitetsfältet, programkontrollpanelen, processlistan, Msconfig-startlistan och andra ställen på datorn där det är möjligt att övervaka program som körs. Det visar inga tecken på närvaro och påverkar inte systemets prestanda, det skickar i hemlighet en rapport till e-post eller FTP-server. Dess aktivitet bedrivs genom DLL-filer.

- RLM: 4 / 0 / 0

Experthemär ett multifunktionellt program för hemlig övervakning och detaljerad inspelning av alla åtgärder som utförs på en dator med en fjärrövervakningsfunktion, som låter dig se rapporter och skärmdumpar var som helst, från vilken enhet som helst med internetåtkomst.

— RLM: 7/0/0

Den övervakar en fjärrdator i realtid, tar bilder på användaren från datorns webbkamera, spelar in ljud i rummet där datorn är installerad, vyer filsystem, ladda ner filer på distans, visa och ta bort systemprocesser och andra vanliga spionprogramfunktioner.

- RLM: 5/1/1

System Surveillance Pro ger allt du behöver för att övervaka din dator smygläge. Verktyget loggar textinmatning, snabbmeddelanden, använda applikationer och besökta webbplatser, och tar även skärmdumpar vid ett visst tidsintervall eller efter händelse.

RLM: 3/0/0

KidLogger PRO, detta är en keylogger med en öppen källkod, som kan spela in ljud från en mikrofon, ta skärmdumpar. Leverans av loggar/skärmdumpar är möjlig via post, eller till tillverkarens hemsida, där de redan kan ses. Det kan också bara lagra loggar med skärmdumpar lokalt.

- RLM: 7 / 0 / 0

Remote Manipulator System - fjärrövervakning och kontroll, låter dig ansluta till fjärrdator och styr den som om du satt direkt framför skärmen.

- RLM: 6/2/1

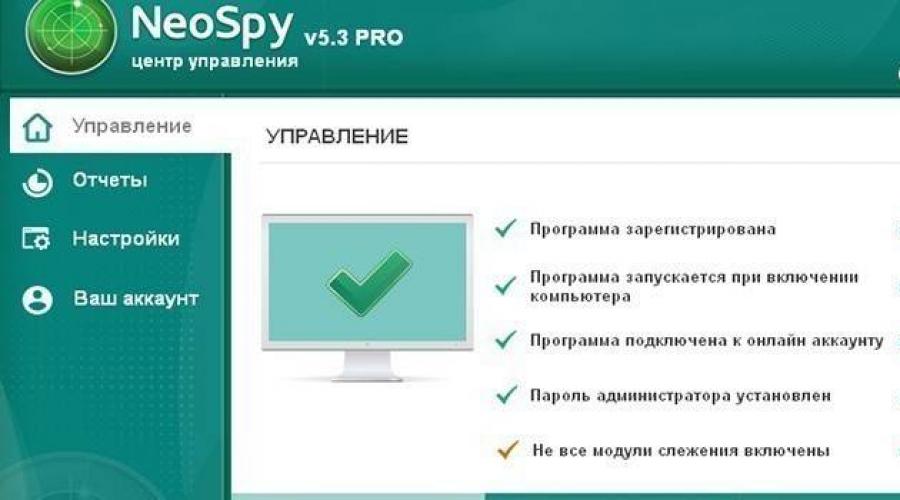

Spy NeoSpy är ett datorspårningsprogram som låter dig utföra dold övervakning av systemet. Spårar alla åtgärder som utförs av användare på skärmen via Internet från en dator, smartphone och surfplatta.

- RLM: 6/5/3

SoftActivity Keylogger övervakar och registrerar alla användaråtgärder på datorn.

Fungerar diskret och omärkligt även för kunniga användare, inte en enda process i aktivitetshanteraren, inga filer kan ses i systemet.

Konfigurationsverktyget och avinstallationsalternativet är lösenordsskyddade.

- RLM: 4/1/0

Snooper är en ljudspion designad för att spela in ljud som fångas upp av en mikrofon ansluten till en dator; i inspelningsläge visas det inte i facket, är inte synligt i listan över processer i Windows Task Manager. Tills mikrofonen tar upp ljud förblir spionen i viloläge.

— RLM 5/0/0

The Best KeyLogger är ett program som låter dig alltid ha fullständig kontroll över din dator.

Programmet låter dig läsa hela historien om åtgärder på din dator i din frånvaro.

Med detta program kan du se chattloggar, samt mail och se vilka sajter användaren har besökt.

- RLM: 5/1/1

SpyAgent är ett program för fullständig kontroll över användaråtgärder. Övervakar systemaktivitet, inklusive inspelning av tangenttryckningar, lanserade program, öppnade filer och mer. Låter dig fånga all onlineaktivitet - FTP, HTTP, POP3, Chat och andra TCP / UDP-anslutningar, inklusive besökta webbplatser. Tar skärmdumpar, skickar insamlad data till angiven e-post, det är möjligt att fjärrstyra programmet.

- RLM: 6/2/0

Ardamax Keylogger - tar skärmdumpar, fångar upp urklipp och tangenttryckningar på tangentbordet. Spionen har ett dolt läge och det är inte synligt i aktivitetshanteraren. Programmet skapar en logg över alla åtgärder för vidare analys.

- RLM: 8/1/0

Spyrix Personal Monitor låter dig behålla dold kontroll över alla aktiviteter på din dator - in i sociala nätverk(VKontakte, Odnoklassniki, Facebook, etc.), chatt- och e-postkommunikation, webbplatsbesök och förfrågningar till sökmotorer(Yandex, Google). Spyrix Personal Monitor spion är designad för centraliserad övervakning av alla användaraktiviteter.

- RLM: 2/6/6

All In One Keylogger loggar alla tangenttryckningar, inklusive språkspecifika tecken, konversationer och konversationsmeddelanden, lösenord, e-post, urklippsinformation, mikrofonljud, skärmdumpar, internetaktiviteter. Spionen visas inte i pågående processer.

- RLM: 8/6/7

Mipko Personal Monitor - spårar aktivitet på datorn, övervakar vilka webbplatser som besöks på Internet, sparar alla användaråtgärder på hårddisken - tangenttryckningar, besökta webbplatser, programstarter, skärmdumpar. Syns inte när du arbetar i smygläge standardmedel systemet och visas inte i listan över processer. Det fungerar helt omärkligt, som en osynlighet, är vän med antivirus och förblir i 95% av fallen oupptäckbar.

- RLM: 3/1/0

Gratis Keylogger Remote kan fånga upp tangenttryckningar och kopierad text från alla program. Den kan också skriva namn kör applikationer, besökta webbplatser, ta skärmdumpar efter en viss tidsperiod. Spionen arbetar i smygläge och kan inte nås. Det finns en funktion för fjärrövervakning och att skicka dagliga rapporter till e-post.

- RLM: 7 / 1 / 0

spygo- mjukvarupaket för hemlig övervakning och spårning av användaraktivitet på datorn. Hanteras på distans och tillåter övervakning i realtid. Fungerar i smygläge och förblir osynlig under övervakningsprocessen.

- RLM: 3/1/0

Den faktiska dolda spionagenten kan övervaka alla händelser som inträffar i systemet: fånga upp alla tangenttryckningar, upptäcka fall och rysk layout, ta skärmdumpar (skärmdumpar), komma ihåg att starta och stänga program, övervaka innehållet i urklipp, fixa internetanslutningar, registrera besökta webbplatser och mycket mer.

- RLM: 5/1/1

Elite Keylogger är utformad för att i hemlighet övervaka alla typer av användaraktivitet. Keyloggerns möjligheter inkluderar spårning av alla typer av korrespondens från ICQ till e-post, webbplatser som besöks av användare, inskrivna lösenord och använda program. Spionen genererar skärmdumpar av användarens skrivbord. Kan skicka en rapport om användaraktivitet till e-postlåda efter en viss bestämd tid.

- RLM: 6 / 0 / 2

Med hjälp av Power Spy-verktyget kan du ta skärmdumpar från skärmen med jämna mellanrum, spela in tangentbordstryck, besökta internetsidor. Du kan också se e-postmeddelanden som läses under hjälp från Microsoft utsikter och Microsoft Outlook Express och dokument öppnade i Word och Anteckningar. Programmet skickar en rapport till e-post enligt de angivna parametrarna eller skriver den till en dold loggfil.

- RLM: 6/5/5

STAKH@NOVETS mjukvarupaket är utformat för att övervaka datornätverk företag. Hon ger fullständig information om varje anställd. Övervakning av företagets personal kan utföras i ett absolut hemligt läge.

- RLM: 6 / 0 / 3

StaffCop övervakar körande program, applikationer och webbplatser på arbetsdatorer. Utför avlyssning av meddelanden i ICQ, Skype, e-post och andra snabbmeddelanden. Tar skärmdumpar av monitorn, spelar in tangenttryckningar och mycket mer, vilket är en del av konceptet "datorstyrning".

(KGB) - RLM: 7/1/0

KGB SPY är ett av de mest populära programmen utformade för att spionera på användare. personliga datorer. Den fångar upp och sparar på hårddisken en detaljerad logg över användaråtgärder, tar skärmdumpar av skärmen, fixar lanseringen av programvaran, etc.

- RLM: 1/1/0

Punto Switcher, designad för att ändra tangentbordslayouter i automatiskt läge på datorn. Samtidigt kan den användas som en keylogger om vissa inställningar ändras.

Hur kan du ta reda på vad ditt barn eller anställd gör på datorn? Vilka sajter besöker han, vem kommunicerar han med, vad och till vem skriver han?

För att göra detta finns det spionprogram - en speciell typ av programvara som samlar in information om alla sina handlingar obemärkt av användaren. Ett spionprogram för en dator kommer att lösa detta problem.

Spionprogram för en dator bör inte förväxlas med en trojan: den första är helt legitim och installeras med administratörens vetskap, den andra hamnar olagligt på datorn och utför dolda skadliga aktiviteter.

Även om skadliga program också kan användas av legitima spårningsprogram.

Spionprogram installeras oftast av företagsledare och systemadministratörer att kontrollera anställda, föräldrar att spionera på barn, svartsjuka makar etc. Samtidigt kan ”offret” veta att hon övervakas, men oftast vet hon inte.

Översikt och jämförelse av fem populära spionprogram

NeoSpy

NeoSpy är ett universellt spionprogram för tangentbord, skärm och användaraktivitet. NeoSpy fungerar osynligt och kan dölja sin närvaro under installationen.

Användaren som installerar programmet har möjlighet att välja ett av två installationslägen - administratör och dold. I det första läget installeras programmet öppet - det skapar en genväg på skrivbordet och en mapp i katalogen Programfiler, i det andra döljs det.

Programprocesser visas inte i Windows Task Manager och tredjepartshanterare.

Funktionaliteten hos NeoSpy är ganska bred och programmet kan användas både som hemmaspårning och på kontor för att kontrollera anställda.

Spionprogrammet distribueras i tre versioner under en shareware-licens. Priset är 820-1990 rubel, men det kan också fungera gratis (även i dolt läge) med begränsningar när du tittar på rapporter.

Vad kan NeoSpy göra:

- övervaka tangentbordet;

- övervaka besök på plats;

- visa användarens skärm i realtid via Internet från en annan dator eller från en surfplatta;

- ta skärmdumpar av skärmen och spara bilder från webbkameran;

- styra systemhändelser (slå på, stänga av, driftstopp i datorn, ansluta flyttbara media);

- fånga upp innehållet i urklippet;

- Övervaka användningen av Internetmeddelanden, spela in Skype-samtal;

- fånga upp data som skickas för utskrift och kopieras till externa media;

- föra statistik över arbetet vid datorn;

- skicka laptop koordinater (beräknat över Wi-Fi).

Tack vare det ryskspråkiga gränssnittet, ett brett utbud av funktioner, korrekt tangentbordsavlyssning och ett helt dolt driftsätt i systemet får NeoSpy maximalt betyg när du väljer programvara för användarkontroll.

Real Spy Monitor

Nästa spion är Real Spy Monitor. Detta engelskspråkiga program har inte bara spårningsfunktioner, utan kan även blockera vissa åtgärder på datorn. Därför används det ofta som ett medel för föräldrakontroll.

För varje konto i inställningarna för Real Spy Monitor kan du skapa din egen policy för förbud, till exempel för att besöka vissa webbplatser.

Tyvärr, på grund av avsaknaden av ett engelskspråkigt gränssnitt, är det svårare att lista ut hur Real Spy Monitor fungerar, trots de grafiska miniatyrerna för knapparna.

Programmet är också betalt. Licensen kostar från $39,95.

Funktioner hos Real Spy Monitor:

- avlyssning av tangenttryckningar, urklippsinnehåll, systemhändelser, webbplatser, snabbmeddelanden, post;

- arbeta i halvt dolt läge (utan ett aktivt fönster, men med visning av processen i aktivitetshanteraren);

- arbeta med flera konton;

- selektiv autostart för olika konton.

I allmänhet gillar många användare Real Spy Monitor, bland bristerna noterar de den höga kostnaden, avsaknaden av ett ryskspråkigt gränssnitt och visningen av processen i aktivitetshanteraren.

Verklig spion

Utvecklare positionerar faktiska spion som en keylogger ( keylogger), även om programmet kan göra mer än att bara spela in tangenttryckningar.

Den kontrollerar innehållet i urklippet, tar skärmdumpar, övervakar webbplatsbesök och andra saker som ingår i huvuduppsättningen av spioner som vi har granskat.

När den är installerad skapar Actual Spy en genväg i Start-menyn, så att den kan ses av användaren. Lanseringen sker också öppet - för att dölja programfönstret måste du trycka på vissa tangenter.

Opportunities Actual Spy skiljer sig inte mycket från konkurrenternas förmåga. Bland bristerna noterade användarna att det endast registrerar tangenttryckningar korrekt i den engelska layouten.

SpyGo

SpyGo - spion kit för hemmabruk. Den kan också användas på kontor för att kontrollera anställda.

För att börja bevaka, klicka bara på "Start"-knappen i SpyGo.

SpyGo distribueras under en shareware-licens och kostar 990-2990 rubel, beroende på uppsättningen funktioner.

I testversionerövervakningstiden är begränsad till 20 minuter per dag, och det går inte att skicka rapporter till e-post och via FTP.

Huvudfunktioner i SpyGo:

- tangenttryckningsövervakning;

- inspelning av alla åtgärder på datorn (start av program, operationer med filer, etc.);

- kontroll av besök på webbresurser (historik, sökfrågor, ofta besökta webbplatser, varaktighet av vistelse på webbplatsen);

- spela in vad som händer på skärmen;

- spara innehållet i klippbordet;

- lyssna på miljön (om du har en mikrofon);

- övervakning av systemhändelser (tid att slå på och stänga av datorn, driftstopp, anslutning av flashenheter, diskar, etc.).

Viktig! Nackdelarna med SpyGo, enligt användarna, inkluderar det faktum att det inte stöder alla Windows-versioner, när du skickar rapporter ger det ofta fel och är ganska lätt att demaskera.

Tjalla

Snitch - namnet på detta program översätts till "snitch", och det är väldigt ovänligt mot användaren. Snitch spionerar på datoraktivitet. Det fungerar dolt, kräver inga komplexa inställningar och har liten effekt på systemets prestanda.

Programmet släpps i en singelversion.

Snitch funktioner och funktioner:

- övervakning av tangentbordet, urklipp, systemhändelser, webbsurfning och kommunikation i instant messengers;

- sammanställning av sammanfattande rapporter och scheman för kontrollerade händelser;

- föga krävande för nätverkskonfigurationen;

- skydd mot obehörig avslutning av programprocessen;

- övervakning utförs även i frånvaro av tillgång till nätverket.

Av bristerna kan du märka konflikter med antivirus

Hur upptäcker man en spion på en dator?

Att hitta spionprogram på en dator som inte visar sig på något sätt är svårt, men möjligt.

Så, trots legitimiteten, de ansökningar vi har övervägt kan känna igen speciella antivirus,"vässad" för sökningen efter spionprogram (trojaner med spionagefunktion), så vi rekommenderar att du lägger till installerat program till undantagslistan för sådana antivirus.

Och om du inte behöver ta bort spionen, utan bara behöver maskera dina handlingar från den, kan du använda anti-spyware-verktyg som, trots att du aktivt spionerar på dig, kommer att förhindra avlyssning av tangentbordshändelser och skärmdumpar.

Då hamnar inte din korrespondens och dina lösenord i orätta händer.