Kémprogramok számítógépen. Számítógépes kémprogramok

Olvassa el is

A kémprogramok olyan rosszindulatú szoftverek (szoftverek), amelyek a felhasználó tudta nélkül hajtanak végre bizonyos műveleteket, például hirdetéseket jelenítenek meg, érzékeny információkat gyűjtenek vagy módosítanak az eszközbeállításokon. Ha az internetkapcsolat sebessége lelassult, a böngészője lelassult, vagy más szokatlan jelenségek fordulnak elő, előfordulhat, hogy számítógépét kémprogramok fertőzték meg.

Lépések

A kémprogramok észlelése és eltávolítása Android-eszközön

- A kémprogramok gyakran véletlenszerű karaktereket tartalmazó üzeneteket generálnak, vagy egy adott kód megadását kérik.

-

Ellenőrizze, hogy az alkalmazások hogyan fogyasztják az internetes forgalmat. Nyissa meg a Beállítások alkalmazást, és érintse meg a Forgalomszabályozás elemet. Görgessen le a képernyőn, és nézze meg, mekkora forgalmat fogyaszt egy adott alkalmazás. A kémprogramok általában nagy mennyiségű forgalmat fogyasztanak.

Teremt biztonsági mentés adat. Csatlakoztassa okostelefonját a számítógéphez USB-kábellel, majd húzza át a következőre: HDD fontos fájlokat (például fényképeket vagy névjegyeket).

- Mert mobil eszközés a számítógépen különböző operációs rendszerek futnak, a számítógép nem lesz fertőzött.

-

Nyissa meg a Beállítások alkalmazást, és érintse meg a „Biztonsági mentés és visszaállítás” lehetőséget. Megnyílik egy képernyő, amely számos lehetőséget kínál, beleértve az eszköz gyári visszaállításának lehetőségét.

Kattintson a "Gyári beállítások visszaállítása" gombra. Ez az opció a „Biztonsági mentés és visszaállítás” képernyő alján található.

Kattintson a Beállítások visszaállítása elemre. Az okostelefon automatikusan újraindul, és a felhasználói adatok és alkalmazások, beleértve a kémprogramokat is, törlődnek.

- Ne feledje, hogy a gyári beállítások visszaállítása minden felhasználói adatot töröl. Ezért mindenképpen készítsen biztonsági másolatot fontos információiról.

A HijackThis használata (Windows)

-

Letöltés és telepítés . Ez egy olyan segédprogram, amely a kémprogramok észlelésére szolgál. Kattintson duplán a telepítőfájlra a futtatásához. Miután telepítette ezt a segédprogramot, futtassa.

- Hasonló szoftver az Adaware vagy a MalwareBytes.

-

Kattintson a "Config" (Beállítások) gombra. Ez a gomb a képernyő jobb alsó sarkában, az „Egyéb dolgok” részben található. Megnyílik a program beállításai.

- A beállításokban engedélyezhet vagy letilthat bizonyos funkciókat, pl. biztonsági mentés fájlokat. Javasoljuk, hogy készítsen biztonsági másolatot, ha fontos fájlokon vagy szoftvereken dolgozik. A biztonsági másolat kicsi; sőt később törölhető is (abból a mappából, ahol a mentések vannak).

- Felhívjuk figyelmét, hogy a "Biztonsági másolat készítése az elemek javítása előtt" funkció (Törlés előtt készítsen biztonsági másolatot nem kívánt programok) alapértelmezés szerint engedélyezve van.

-

Nyomja meg a "Vissza" gombot a főmenübe való visszatéréshez. Ez a gomb helyettesíti a "Config" gombot, amikor a beállítások ablak nyitva van.

Kattintson a Beolvasás gombra. Ez a gomb a képernyő bal alsó sarkában található, és megjeleníti a lehetőségek listáját veszélyes fájlok. Fontos megjegyezni, hogy a HijackThis gyorsan átvizsgálja a rendszer legsebezhetőbb részeit, így nem minden felsorolt fájl lesz rosszindulatú.

Jelölje be a gyanús fájl melletti jelölőnégyzetet, és kattintson az „Információ a kiválasztott elemről” gombra. Megnyílik egy ablak, amely részletes információkat tartalmaz a fájlról és arról, hogy miért került fel a megadott listára. A fájl ellenőrzése után zárja be az ablakot.

- Mint részletes információk a képernyőn megjelenik a fájl helye, lehetséges felhasználása és a fájllal kapcsolatban javasolt művelet.

-

Kattintson a "Javítás bejelölve" (A kiválasztott elem javítása) gombra. Ez a gomb a képernyő bal alsó sarkában található; a HijackThis segédprogram vagy visszaállítja vagy törli a kiválasztott fájlt (a kiválasztott művelettől függően).

- Egyszerre több fájlt is kiválaszthat; Ehhez jelölje be mindegyik melletti négyzetet.

- Mielőtt bármilyen műveletet végrehajtana, a HijackThis (alapértelmezés szerint) biztonsági másolatot készít az adatokról, hogy a felhasználónak lehetősége legyen visszavonni a változtatásokat.

-

Adatok visszaállítása biztonsági másolatból. A HijackThis által végzett módosítások visszavonásához kattintson a „Config” (Beállítások) lehetőségre a képernyő jobb alsó sarkában, majd kattintson a „Biztonsági mentés” (Biztonsági másolat) lehetőségre. Válassza ki a biztonsági mentési fájlt a listából (a neve tartalmazza a létrehozás dátumát és időpontját), majd kattintson a Visszaállítás gombra.

- A biztonsági másolatokat a rendszer mindaddig megőrzi, amíg nem törli őket. Vagyis bezárhatja a HijackThis-t, és később visszaállíthatja az adatokat.

Netstat használata (Windows)

-

Nyisson meg egy parancssori ablakot. A Netstat beépített Windows segédprogram, amely lehetővé teszi a kémprogramok és más rosszindulatú fájlok észlelését. Kattintson ⊞ Nyerj+ R a Futtatás ablak megnyitásához, majd írja be cmd. Parancs sor interakciót biztosít az operációs rendszerrel szöveges parancsokon keresztül.

- Használja ezt a módszert, ha nem kíván további telepítést szoftver vagy jobban ellenőrizni szeretné a kártevő-eltávolítási folyamatot.

-

Írja be a parancsot netstat -bés nyomja meg ↵ Enter . Megjelenik azon folyamatok listája, amelyek hozzáféréssel rendelkeznek az internethez (portokat nyithatnak vagy internetkapcsolatot használhatnak).

- Ebben a parancsban az operátor -b jelentése "bináris". Azaz az aktív "binárisok" (futtatható fájlok) és azok kapcsolatai megjelennek a képernyőn.

-

Kattintson ctrl + alt + Töröl . Megnyílik a diszpécser Windows feladatok A, amely felsorolja az összes aktív folyamatot. Görgessen le a listában, és keresse meg a parancssor segítségével felfedezett rosszindulatú folyamatot.

Kattintson Jobb klikk kattintson a folyamat nevére, és válassza a "Fájl helyének megnyitása" lehetőséget a menüből. Megnyílik egy rosszindulatú fájlt tartalmazó mappa.

Kattintson a jobb gombbal a fájlra, és válassza a "Törlés" lehetőséget a menüből. A rosszindulatú fájl a Lomtárba kerül, ami megakadályozza a folyamatok futását.

- Ha megjelenik egy ablak, amely figyelmezteti, hogy a fájl nem törölhető, mert használatban van, lépjen vissza a Feladatkezelő ablakba, jelölje ki a folyamatot, és kattintson a Folyamat befejezése gombra. A folyamat befejeződik, és törölheti a megfelelő fájlt.

- Ha nem a megfelelő fájlt törölte, kattintson duplán a Lomtárra a megnyitásához, majd húzza ki a fájlt a Lomtárból a visszaállításhoz.

-

Kattintson a jobb gombbal a Lomtárra, és válassza az "Üres" lehetőséget a menüből. Ezzel véglegesen törli a fájlt.

A terminál használata (Mac OS X)

- A terminál ikonja a Launchpadben található.

Nyisson meg egy terminált. A terminálban futtathat egy segédprogramot, amely észleli a kémprogramokat (ha természetesen léteznek). Kattintson az "Alkalmazások" - "Segédprogramok" elemre, majd kattintson duplán a "Terminál" elemre. A terminál szöveges parancsokon keresztül interakciót biztosít az operációs rendszerrel.

-

Írja be a parancsot sudo lsof -i | grep HALLGATés nyomja meg ⏎ Vissza . Megjelenik az aktív folyamatok listája és a hálózaton végzett tevékenységükkel kapcsolatos információk.

- Csapat sudo root hozzáférést ad a következő parancshoz, azaz lehetővé teszi a rendszerfájlok megtekintését.

- lsof a "nyitott fájlok listája" rövidítése nyissa meg a fájlokat). Vagyis ez a parancs lehetővé teszi a futó folyamatok megtekintését.

- Operátor -én meghatározza, hogy az aktív folyamatok listájához csatolni kell a hálózati tevékenységükkel kapcsolatos információkat, mivel a kémprogramok csatlakoznak az internethez, hogy külső forrásokkal kommunikáljanak.

- grep HALLGAT- ez a parancs olyan folyamatokat választ ki, amelyek bizonyos portokat nyitnak meg (így működik a spyware).

-

Írja be a rendszergazda jelszavát, és kattintson a gombra ⏎ Vissza . Ez a parancs megköveteli sudo. Ne feledje, hogy a jelszó beírása közben az nem jelenik meg a terminálon.

-

Nézze meg, mely folyamatok rosszindulatúak. Ha nem ismeri a folyamat nevét, vagy ha portot nyit, akkor ez a legvalószínűbb rosszindulatú. Ha nem biztos egy folyamatban vagy portban, keresse meg a folyamat nevét a weben. Valószínűleg más felhasználók már találkoztak szokatlan folyamatokkal, és visszajelzést hagytak a természetükről (rosszindulatú vagy ártalmatlan). Ha biztos abban, hogy a folyamat rosszindulatú, törölje a folyamatot elindító fájlt.

- Ha még mindig nem értette meg a folyamat természetét, jobb, ha nem törli a megfelelő fájlt, mert ez egyes programok összeomlásához vezethet.

- rm- az "eltávolítás" rövidítése.

- Győződjön meg arról, hogy törölni szeretné ezt a fájlt. Felhívjuk figyelmét, hogy a fájl véglegesen törlődik. Ezért javasoljuk, hogy előzetesen készítsen biztonsági másolatot. Nyissa meg az Apple menüt, és kattintson Rendszerbeállítások" - "Időgép" - "Biztonsági mentés".

Legyen tisztában a spyware jeleivel. Ha az internetkapcsolat sebessége gyakran csökken, vagy furcsa szöveges üzeneteket kap okostelefonjára, beleértve az idegenektől érkező üzeneteket, akkor valószínű, hogy eszköze kémprogramokkal fertőzött.

- Ha a HijackThis segédprogram túl nagy listát adott vissza a gyanús fájlokról, kattintson a "Napló mentése" gombra (napló mentése) a létrehozáshoz. szöveges fájl az eredményekkel, és tegye közzé őket ezen a fórumon. Talán más felhasználók javasolni fogják, mit kell tenni ezzel vagy azzal a fájllal.

- A 80-as és 443-as portot számos megbízható program használja a hálózat eléréséhez. Természetesen a kémprogramok használhatják ezeket a portokat, de ez nem valószínű, ami azt jelenti, hogy a spyware más portokat nyit meg.

- Miután észlelte és eltávolította a kémprogramokat, módosítsa mindegyik jelszavát fiókot amelyre bejelentkezik a számítógépéről. Jobb biztonságban lenni, mint később sajnálni.

- Néhány mobil alkalmazások amelyek állítólag észlelik és eltávolítják a kémprogramokat az Android-eszközökön, valójában megbízhatatlanok vagy akár csalók. A legjobb mód Az okostelefon megtisztítása a kémprogramoktól annyi, mint a gyári beállítások visszaállítása.

- A gyári visszaállítás is hatékony mód távolítsa el a kémprogramokat az iPhone készülékről, de ha nincs root hozzáférése rendszerfájlokat valószínűleg a kémprogramok nem tudnak behatolni az iOS-be.

Figyelmeztetések

- Legyen óvatos, amikor ismeretlen fájlokat töröl. Egy fájl törlése a System mappából (Windows rendszeren) károsíthatja az operációs rendszert, és újratelepítheti a Windowst.

- Hasonlóképpen legyen óvatos, amikor a terminál használatával töröl fájlokat Mac OS X rendszerben. Ha úgy gondolja, hogy rosszindulatú folyamatot talált, először olvassa el az interneten.

Tartalom

Alkalmazások és speciális programok okostelefonokon egyre gyakrabban használjuk a mindennapi életben. Megszoktuk, hogy vásárlásra, pénzügyi tranzakciókra, barátokkal való kommunikációra használjuk őket szerte a világon. Ha szükség van gyermeke társadalmi körének további megfigyelésére, a vállalati alkalmazottak vagy a családtagok beszélgetéseinek hallgatására, akkor szüksége lesz egy kémprogramra androidra vagy ios-ra, amelyet könnyen letölthet és telepíthet okostelefonjára. Hasznosnak bizonyul gyermekek, idősek, háztartási alkalmazottak vagy alkalmazottak megfigyelésére.

Mi az a spyware

A telefonfigyelő szolgáltatás használatához szüksége van személyes regisztráció a fejlesztő honlapján. Regisztrációkor meg kell emlékeznie bejelentkezési nevére, jelszavára a szolgáltatásba való belépéshez, meg kell erősítenie telefonszámát vagy e-mail címét. A kémprogramok a vezérlési funkciókban különböznek egymástól, a vezérelt eszközről "vett" információk megjelenítési típusaiban. Ez lehet képernyőkép, hívástábla, sms, hívásfelvétel. Az Android telefonok kémkedésére szolgáló programot a felhasználó előtt titokban kell letölteni, telepíteni és okostelefonon aktiválni.

A kémprogramok típusai

Az okostelefonok távirányító programjai a következő típusokra oszthatók:

Kém funkciók

Az okostelefon vezérlésével az Android kémprogram végrehajtja az objektum összes műveletének nyomon követésének és naplózásának funkcióit. Az információk összegyűjtése után, attól függően, hogy milyen típusú funkciókat választott, okostelefonján vagy számítógépén az interneten keresztül, a segédprogram lehetővé teszi az adatok fogadását:

- az előfizetők bejövő, nem fogadott, kimenő hívásainak naplója a nevükkel, a beszélgetés időtartamával;

- hangfelvételek telefonbeszélgetések;

- az összes sms listája és szövege, mms üzenetekátvételük vagy feladásuk időpontjával;

- a vezérelt eszköz kémkamerája által készített fotó és videó információk;

- az előfizető aktuális tartózkodási helye online követés mozgás földrajzi helymeghatározás segítségével bázisállomások GSM operátor vagy GPS navigáció;

- Okostelefon böngészőoldalainak böngészési előzményei;

- letöltött, telepített, használt alkalmazások könyvelése;

- a környezet hangvezérlésével távirányító mikrofon.

Kémprogramok Androidhoz

A kínált kémprogramok között szerepel ingyenes közművek, amelyek elemezve és ellenőrizve hatástalannak bizonyulnak. A kiváló minőségű információk megszerzéséhez pénzeszközöket kell költeni fotó-, videó-, hanginformáció gyűjtésére és tárolására. A fejlesztő weboldalán történő regisztrációt követően az ügyfél személyes fiókot kap, amely tartalmazza a csatlakoztatott vezérlési funkciókat és az összegyűjtött információkat.

Fizetős program lehallgatások mobiltelefon Az Android számára készült, figyelembe véve azt az igényt, hogy többféleképpen is kielégítse a legigényesebb ügyfeleket:

- könnyű telepítés;

- a vezérelt okostelefon láthatatlansága;

- az ügyfél kényelmét az összegyűjtött információk átvételében és mentésében.

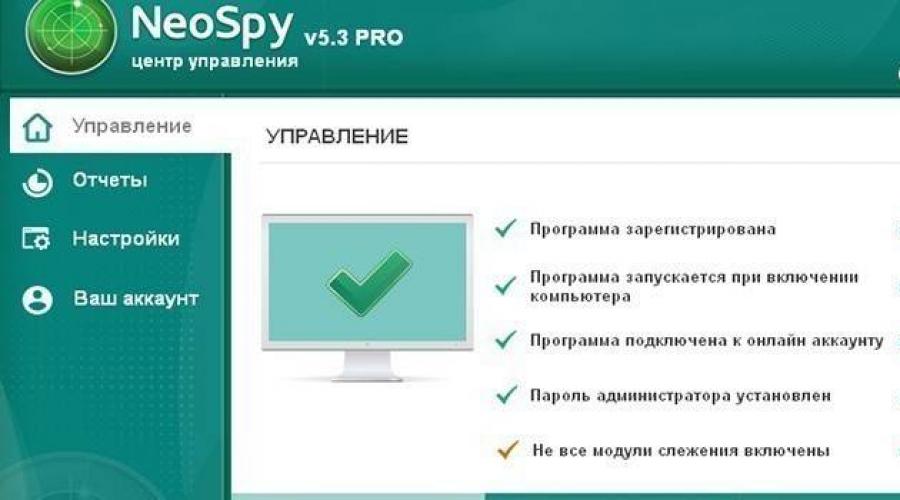

neospy

Az egyik legegyszerűbb számítógépes vagy okostelefonos kémprogram a Neospy. A NeoSpy Mobile Android platformra egy legális alkalmazás, amely letölthető innen A Google Play. Betöltés közben új verzió NeoSpy Mobile v1.9 PRO telepítéssel, az apk archívum letöltésével, olyan beállítások lehetségesek, amelyekben a program nem jelenik meg a listában Google Apps Játssz, képes lesz figyelni az okostelefon billentyűzetét, elfogni a képeket a kamerából. A program használatának költsége a kiválasztott funkcióktól függ, és napi 20 és 50 rubel között mozog.

talklog

Komolyabb a Talklog Android telefonkém. Mielőtt telepítené az okostelefonra, le kell tiltania a víruskereső szoftvert. A telefon biztonsági beállításainál engedélyeznie kell a más forrásból származó alkalmazások telepítését. A Talklog szolgáltatás egy teljes értékű kém, amely szinte minden információt meg tud szerezni a megfigyelt objektum tevékenységéről. A segédprogram ingyenes próbamóddal rendelkezik a képességeivel és számos alapvető ingyenes funkcióval. A költség napi 10-50 rubel lesz, a szükséges funkcióktól függően.

Rugalmas

Az Android Flexispy kémprogramjai számos módot tartalmaznak az okostelefon elérésére – SMS-ek, MMS-üzenetek lehallgatása, telefonbeszélgetések rögzítése, párbeszédek olvasása 14 belső csevegésből (Facebook, WhatsApp, Viber, Skype, WeChat, Telegram stb.), valós idejű hívásfelvétel, a telefon környezetének meghallgatása a mikrofonon keresztül, több mint 140 funkció. A segédprogram használatának költsége megfelelő - a minimális Premium csomag 6000 rubelt fog fizetni 3 hónapig, a maximális Extreme - legfeljebb 12 000 rubelt 3 hónapos használat esetén.

Mobil eszköz

A MobileTool kém alkalmazás Android operációs rendszerhez információkat nyújt a hívásokról, SMS-ekről, MMS-ekről, a telefon helyéről, telefonkönyv. Képes eltávolítani a parancsikonját az alkalmazáslistából. A funkciók elérhetővé válnak - fényképek megtekintése, lopás elleni védelem a készülék blokkolásával, sziréna bekapcsolása. Minden információ elérhető lesz az alkalmazás webhelyén található személyes fiókjában. A működőképesség ellenőrzésére kétnapos próbaüzem áll rendelkezésre, a kedvezmények a használat időtartamától függenek. Az átlagos fizetés a segédprogram használatáért körülbelül 30 rubel naponta.

Mobil megfigyelés

Mobil kém Android mobil Monitorozás (mobil monitorozás) az oldalon történő regisztráció, választás után díjcsomagés fizetni megfizethető természetvédelem telefonbeszélgetések, hangrögzítő funkció, az összes SMS mentése, a telefon helyének földrajzi helymeghatározása, utazási útvonalak kialakítása. A program bármilyen okostelefonon működik mobilszolgáltatók Oroszország. A költség, ha csak a földrajzi helymeghatározást választja, 800 rubel lesz 3 hónapig, teljes funkcionalitás - 1550 rubel 3 hónapig, 40% kedvezménnyel az év fizetésekor.

Kémprogramok telepítése a telefonra

A mobil kém telepítése az interneten keresztüli regisztrációval kezdődik a gyártó webhelyén, a tarifacsomag kiválasztásával és a szolgáltatások fizetésével. Ezután megjelenik egy hivatkozás, amelyet be kell írni az okostelefon böngészőjében a program letöltéséhez. Egyes Android-kémprogramok a Google Playen keresztül érhetők el, és a szokásos alkalmazásokhoz hasonlóan letölthetők. A program telepítésekor és aktiválásakor engedélyre lesz szüksége a működéséhez szükséges összes okostelefon-funkció eléréséhez. Előfordulhat, hogy engedélyre lesz szüksége a től beszerzett programok használatához ismeretlen források.

Számos program létezik a mobiltelefonok lehallgatására. Nyilvánvaló, hogy mindegyiknek megvannak a sajátosságai. Azonban mindegyikben van valami közös. Ennek a rövid anyagnak a részeként beszéljünk egy mobil kém letöltéséről a telefonra. Az alábbiakban linkek találhatók a hivatalos szolgáltatásokhoz, ahonnan letöltheti ezeket a csodálatos alkalmazásokat. Befejezésül röviden leírjuk a telepítés lényegét az okostelefon elől való elrejtés beállításával.

Az ilyen megoldások többféle változatban szállíthatók - egyszerű és professzionális (root verzió androidhoz). Az első esetben nincs nagy különbség a normál alkalmazásokkal való munkavégzéshez képest. A másodikban - egy kicsit többet kapsz funkcionalitás. A különbségeket a fejlesztők részletesen ismertetik az utasításaikban. A gyökérverziónak több időbe telik, amíg kitalálja. Az okostelefon sebezhetőbbé válik, a garancia lejár, ha még megvolt. De lesznek új lehetőségek, ami bónusz lesz)

Minden kémprogram csak akkor kerül telepítésre a telefonra, ha közvetlenül hozzáfér. Nincsenek mágikus parancsok az ilyen megoldások távoli telepítéséhez mások telefonjára. Következő fontos pont- a telefon lehallgatására szolgáló programot csak a hivatalos webhelyről töltheti le, például egy okostelefon böngészőjéből. Nincs playmarket vagy alkalmazásbolt stb. Ez egy nyomkövető szoftver, nem egy szokásos mobilalkalmazás. Parancsot kapnak, hogy menjenek oda. A hivatalos webhelyről kémprogramokat is letölthet számítógépére, feltöltheti beállítási fájl kábelen keresztül a telefonra, és ott futtasd a fájlkezelőn keresztül.

Ahhoz, hogy a kémprogramot a webhelyről töltse le, és ne ugyanabból a Play Áruházból, el kell távolítania az ismeretlen forrásból történő telepítés tilalmát. Ez Androidon a megfelelő jelölőnégyzet bejelölésével történik a beállítások részben. Az android verziójától függően ez a beállítás kissé eltérhet névben vagy helyben. De a lényeg az, hogy tudja, mit kell keresnie.

- Univerzális program mobiltelefon lehallgatására:

- Az árpolitika szempontjából legdemokratikusabb kém: től személyes fiók(regisztráció után)

- Elit lehallgatás androidon vagy iphone-on -

A telefonra történő telepítés után az alkalmazást az utasításoknak megfelelően konfigurálni kell. Általában a legelső szakaszban össze kell kapcsolnia az azonosítójával a személyes fiókjából a szolgáltatásban (mindenhol másképp van megvalósítva, és mindig az utasításokban van leírva), és meg kell védenie a hozzáféréstől az okostelefonok listájából való elrejtésével. . Ha ez alapértelmezés szerint nem történik meg. Azok. lehet, hogy van egy beállítás-kapcsoló a láthatóság elrejtésére/felfedésére.

A kémprogramok észlelésére és semlegesítésére vonatkozó példatárunkban már elég sok cikk gyűlt össze, és úgy döntöttünk, hogy osztályozzuk ezt az anyagot.

A besorolás tesztlaboratóriumunk műszaki szakembereinek szubjektív értékelésén alapul. Mivel azt tervezzük, hogy folytatjuk a népszerű kémprogramok tesztelését, úgy gondoljuk, hogy ez a besorolás segít a COVERT maszkoló felhasználóinak és az oldalunk látogatóinak abban, hogy jobban megértsék az egyes kémprogramok helyét a modern fenyegetések mozaikjában.

Minden kémnek három értékelést adunk:

Az első a design és a funkcionalitás.. Minél magasabb a pontszám, annál több lehetőséget biztosít a program az adatok ellopására és a felhasználó nyomon követésére.

A második a rendszeren belüli titoktartás. Milyen nehéz lehet felismerni számítógépen. Minél magasabb a pontszám, annál jobb program elrejti magát.

Harmadik - értékeli a kém védelmét a kémprogram-elhárítókkal és semlegesítésének összetettségét. Minél magasabb a pontszám, annál szorgalmasabban ragaszkodik a program létezéséhez a számítógépen, és annál több lépést kell tenni ennek eléréséhez. teljes eltávolítása. Egyes programok nem távolíthatók el a fájlmappa egyszerű törlésével a lemezről.

- RLM: 5/5/4

Spy VkurSe a számítógépen végzett összes felhasználói művelet titkos megfigyeléséhez, és az összegyűjtött adatok elküldéséhez egy speciális szerverre. Lehetővé teszi a számítógép rejtett online megfigyelését, képernyőképek készítését a képernyőről, lehallgatását billentyűzet bemenet, vágólap és még sok más.

- RLM: 1/1/0

A Windows Spy Keylogger a keylogger meglehetősen klasszikus példája – rögzíti az összes billentyűzetbevitelt, és naplófájlokba menti. Láthatatlan móddal rendelkezik, gyakorlatilag nem fogyaszt operációs rendszer erőforrásokat, könnyen telepíthető és rendszergazdai jogok nélkül telepíthető számítógépre.

- RLM: 3/6/1

A Spytector titokban dolgozik a számítógépen, elmenti a böngészőkben és az azonnali üzenetküldőkben megadott jelszavakat internet böngésző, Google Chrome, Opera, FireFox, Safari, Outlook, GoogleTalk, Windows Live Messenger és egyéb alkalmazások. A Keylogger képes lehallgatni a teljes chateket népszerű hírnökök- MSN Messenger, Yahoo Messenger, ICQ, AIM. A Spytector Keylogger titkosítja az elfogott információkat és elküldi e-mailben vagy a címre FTP szerver.

- RLM: 8/3/2

A JETLOGGER lehetővé teszi a felhasználó számítógépen végzett tevékenységének nyomon követését, információkat gyűjt arról programok futtatása ah, meglátogatott webhelyek és használt billentyűkombinációk, strukturálja a kapott adatokat, és diagramok és grafikonok formájában jeleníti meg azokat. Bekapcsolható automatikus létrehozás bizonyos időközönként képernyőképeket a képernyőről. Elrejti azt a tényt, hogy az eszközön végzett tevékenységekről információkat gyűjtenek.

- RLM: 4/0/1

A Yaware.TimeTracker egy rendszer a munkaidő nyomon követésére és a számítógépen dolgozó alkalmazottak hatékonyságának értékelésére.

- RLM: 5/2/3

A Award Keylogger egy meglehetősen népszerű kémprogram, amelyet számos webhelyen gazdag funkcionalitással rendelkező, hatékony valós idejű nyomkövető eszközként írnak le. De nem láthattuk az összes felsorolt funkciót, pedig a legújabb, teljesen működőképes verziót teszteltük. A program nem volt sokkal jobb, mint egy átlagos kém.

- RLM: 5/0/0

A Real Spy Monitor a számítógépes tevékenység megfigyelésére szolgál, és lehetővé teszi a futó programokkal, fájlokkal és megnyitott ablakokkal kapcsolatos információk mentését, képernyőképek készítését, a felhasználók által felkeresett webhelyek megfigyelését, valamint a billentyűzet bevitelének elfogását és mentését.

- RLM: 5/1/1

A LightLogger - meglehetősen szabványos funkciókészlettel rendelkezik - nyomon követi a meglátogatott webhelyeket, meghatározott gyakorisággal képernyőképeket készít, elfogja a billentyűzet bevitelét az alkalmazásokban, a böngészőkben és az e-mailekben, megjegyzi az összes futó programot, másolja a rendszerpuffer tartalmát.

- RLM: 7/1/0

A REFOG Personal Monitor teljes ellenőrzést biztosít a rendszer felett, naplózza a billentyűleütéseket. Emellett rendszeresen képernyőképeket is készít, hogy a megfigyelő teljes képet kapjon arról, mi történik a számítógépen. Minden jelentés a megadott címre kerül elküldésre email. A kém munkája nem észrevehető a számítógépen: nem adja ki magát semminek, és nagyon kevés rendszererőforrást fogyaszt.

- RLM: 5/3/3

A TheRat social engineering segítségével telepíthető számítógépre. A hagyományos keylogger funkciókon kívül a program nyomon tudja követni az alkalmazás ablakaiban végrehajtott műveleteket és reagálni a szavakra, valamint minden Enter billentyű lenyomására képernyőképeket készít a képernyőről. A keylogger egyik jellemzője a testetlen vírusok elvén végzett munka.

- RLM: 6/2/1

A Snitch összegyűjti a felhasználói aktivitási adatokat és továbbítja a szerverére, ahonnan ezek már elküldésre kerülnek a vezérlőmodulnak és megjelennek a felületén.

- RLM: 2/0/0

A Nyomkövetés elrejtése egy tipikus képernyőképes eszköz, amely figyeli a felhasználó műveleteit, és részletes jelentést készít nyitott ablakok képernyőképek készítése közben.

- RLM: 6/8/6

A WebWatcher rögzíti a számítógépen zajló összes tevékenységet: e-maileket, messenger üzenetek, információk a meglátogatott webhelyekről, tevékenységek a Facebook / MySpace hálózatokon és minden, amit a felhasználó valós időben ír be. Képernyőképeket készít a képernyőről, és mindent nyomon követ keresési kifejezések. Minden összegyűjtött információ speciális szerverekre kerül, ahol a megfigyelő távolról is megtekintheti a megfigyelés eredményeit.

- RLM: 6/0/2

A DameWare Mini Remote Control Server lehetővé teszi távoli gépek csatlakoztatását és vezérlését az interneten keresztül, ill helyi hálózat. Titokban, a megfigyelt számára észrevehetetlenül irányítani tudja minden cselekedetét.

— RLM: 7/2/2

Kickidler – A program jó funkcionalitással rendelkezik, de könnyen észlelhető és eltávolítható. Van egy funkció, amely blokkolja a biztonságos COVERT platform bejáratát, amely maszkoló segítségével könnyen megkerülhető.

- RLM: 3/1/0

Total Spy - a felület rendkívül egyszerű, a program kicsi és nem befolyásolja a rendszer teljesítményét. De a program funkciói csak alapvetőek.

- RLM: 7/8/5

PC Pandora- elrejtőzik a rendszerben és irányítja a teljes számítógép és internetes forgalmat. Képernyőképeket készít, billentyűzetbevitelt fogad, a meglátogatott webhelyeken végrehajtott műveleteket, e-maileket, azonnali üzenetküldő üzeneteket és még sok más információt gyűjt a felhasználó munkájáról. A programnak nincs mappája, amelyben az adatait tárolja. Minden be van töltve operációs rendszer, és mindegyik új telepítés ugyanarra vagy másik számítógépre új fájlnevekkel.

- RLM: 5/7/4

Micro Keylogger- jól elrejtve spyware, amely nem látható a Start menüben, a tálcán, a programvezérlőpulton, a folyamatlistában, az Msconfig indítási listáján és a számítógép egyéb olyan helyein, ahol a futó alkalmazásokat figyelheti. Nem mutatja a jelenlét jeleit és nem befolyásolja a rendszer teljesítményét, titokban jelentést küld e-mailre vagy FTP szerverre. Tevékenységét DLL-eken keresztül végzi.

- RLM: 4/0/0

Szakértői Otthon egy többfunkciós program rejtett megfigyelésre és minden művelet részletes rögzítésére egy számítógépen távfelügyeleti funkcióval, amely lehetővé teszi a jelentések és képernyőképek megtekintését bárhol, bármilyen internet-hozzáféréssel rendelkező eszközről.

– RLM: 07/0/0

Valós időben figyeli a távoli számítógépet, képeket készít a felhasználóról a számítógép webkamerájáról, hangokat rögzít abban a helyiségben, ahol a számítógép fel van szerelve, nézetek fájlrendszer, távolról letölthet fájlokat, megtekintheti és törölheti a rendszerfolyamatokat, valamint egyéb szabványos kémprogram-funkciókat.

- RLM: 5/1/1

System Surveillance Pro mindent tartalmaz, ami a számítógép felügyeletéhez szükséges lopakodó mód. A segédprogram naplózza a szövegbevitelt, az azonnali üzeneteket, a használt alkalmazásokat és a meglátogatott webhelyeket, valamint képernyőképeket is készít meghatározott időközönként vagy eseményenként.

RLM: 3/0/0

KidLogger PRO, ez egy keylogger nyitott forráskód, amely képes hangot rögzíteni mikrofonból, képernyőképeket készíteni. A naplók / képernyőképek kézbesítése lehetséges postai úton, vagy a gyártó weboldalára, ahol már megtekinthetők. A naplókat helyileg is tárolhatja képernyőképekkel.

- RLM: 7/0/0

Remote Manipulator System - távfelügyelet és vezérlés, lehetővé teszi a csatlakozást távoli számítógépés úgy irányíthatja, mintha közvetlenül a képernyője előtt ülne.

- RLM: 6/2/1

A Spy NeoSpy egy számítógépes nyomkövető program, amely lehetővé teszi a rendszer rejtett megfigyelését. Nyomon követi a felhasználók által a monitor képernyőjén végzett összes műveletet az interneten keresztül számítógépről, okostelefonról és táblagépről.

- RLM: 6/5/3

A SoftActivity Keylogger figyeli és rögzíti a számítógépen végzett összes felhasználói műveletet.

A hozzáértő felhasználók számára is diszkréten és észrevehetetlenül működik, a feladatkezelőben egyetlen folyamat sem látható, a rendszerben nem látszanak fájlok.

A konfigurációs segédprogram és az eltávolítási opció jelszóval védett.

- RLM: 4/1/0

A Snooper egy audiokém, amelyet a számítógéphez csatlakoztatott mikrofon által felfogott hangok rögzítésére terveztek; felvételi módban nem jelenik meg a tálcán, nem látható a Windows Feladatkezelő folyamatlistájában. Amíg a mikrofon hangokat nem vesz fel, a kém alvó módban marad.

— RLM 5/0/0

A Best KeyLogger egy olyan program, amely lehetővé teszi, hogy mindig teljes ellenőrzést gyakoroljon számítógépe felett.

A program lehetővé teszi, hogy távollétében elolvassa a számítógépén végzett műveletek teljes történetét.

Ezzel a programmal megtekintheti a csevegési naplókat, valamint a leveleket, és megnézheti, hogy a felhasználó mely webhelyeket látogatta meg.

- RLM: 5/1/1

A SpyAgent egy program a felhasználói műveletek teljes ellenőrzésére. Figyeli a rendszertevékenységet, beleértve a billentyűleütések rögzítését, az elindított programokat, a megnyitott fájlokat és egyebeket. Lehetővé teszi az összes online tevékenység rögzítését - FTP, HTTP, POP3, csevegés és egyéb TCP / UDP kapcsolatok, beleértve a meglátogatott webhelyeket is. Képernyőképeket készít, az összegyűjtött adatokat elküldi a megadott e-mail címre, lehetőség van a program távoli vezérlésére.

- RLM: 6/2/0

Ardamax Keylogger - képernyőképeket készít, elfogja a vágólapokat és a billentyűzet billentyűleütéseit. A kém rejtett móddal rendelkezik, és nem látható a feladatkezelőben. A program minden műveletről naplót készít további elemzés céljából.

- RLM: 8/1/0

A Spyrix Personal Monitor lehetővé teszi, hogy rejtett irányítást tartson a számítógépén végzett bármely tevékenység felett a közösségi hálózatokon(VKontakte, Odnoklassniki, Facebook stb.), chat és e-mail kommunikáció, helyszíni látogatások és kérések kereső motorok(Yandex, Google). A Spyrix Personal Monitor spy az összes felhasználói tevékenység központosított figyelésére készült.

- RLM: 2/6/6

Az All In One Keylogger naplózza az összes billentyűleütést, beleértve a nyelvspecifikus karaktereket, beszélgetéseket és beszélgetési üzeneteket, jelszavakat, e-maileket, vágólapra vonatkozó információkat, mikrofonhangokat, képernyőképeket és internetes tevékenységeket. A kém nem jelenik meg a futó folyamatokban.

- RLM: 8/6/7

Mipko Personal Monitor - nyomon követi a számítógépen végzett tevékenységeket, figyeli, hogy mely webhelyeket látogatják meg az interneten, minden felhasználói műveletet a merevlemezre ment - billentyűleütések, meglátogatott webhelyek, alkalmazásindítások, képernyőképek. Nem látható, ha lopakodó üzemmódban dolgozik szabvány azt jelenti rendszer, és nem jelenik meg a folyamatok listájában. Teljesen észrevehetetlenül működik, mint egy láthatatlanság, barátkozik az antivírusokkal és az esetek 95%-ában észlelhetetlen marad.

- RLM: 3/1/0

Az ingyenes Keylogger Remote képes elfogni a billentyűleütéseket és a másolt szöveget bármely alkalmazásból. Neveket is tud írni futó alkalmazások, meglátogatott webhelyeket, képernyőképeket készíthet meghatározott idő elteltével. A kém lopakodó módban működik, és nem lehet hozzáférni. Van egy távfelügyeleti funkció és napi jelentések küldése e-mailre.

- RLM: 7/1/0

kém- Szoftver csomag a felhasználói tevékenység titkos megfigyelésére és nyomon követésére a számítógépen. Távolról kezelhető, és lehetővé teszi a valós idejű megfigyelést. Lopakodó módban működik, és láthatatlan marad a megfigyelési folyamat során.

- RLM: 3/1/0

Az Actual Spy rejtett ügynök képes figyelni a rendszerben előforduló összes eseményt: lehallgatni az összes billentyűleütést, észlelni a kisbetűket és az orosz elrendezést, képernyőképeket (képernyőképeket) készíteni, emlékezni a programok indítására és bezárására, figyelni a vágólap tartalmát, javítani az internetkapcsolatokat, regisztrálni meglátogatott webhelyek és még sok más.

- RLM: 5/1/1

Az Elite Keylogger célja, hogy titokban figyelje a felhasználói tevékenységek minden típusát. A keylogger képességei közé tartozik az ICQ-tól az e-mailig, a felhasználók által meglátogatott webhelyek, a beírt jelszavak és a használt programok mindenféle levelezésének nyomon követése. A kém képernyőképeket készít a felhasználó asztaláról. A felhasználói tevékenységről jelentést küldhet a címre email doboz egy bizonyos meghatározott idő elteltével.

- RLM: 6/0/2

A Power Spy segédprogrammal rendszeres időközönként képernyőképeket készíthet a képernyőről, rögzíthet billentyűzetleütéseket, meglátogatott internetes oldalakat. A közben olvasott e-mail üzeneteket is megtekintheti segítség a Microsofttól kilátások és Microsoft Outlook Expressz és dokumentumok megnyitása Wordben és Jegyzettömbben. A program a megadott paraméterek szerint jelentést küld E-mail-re, vagy rejtett naplófájlba írja.

- RLM: 6/5/5

A STAKH@NOVETS szoftvercsomag monitorozásra készült számítógép hálózat vállalkozások. Ő ad teljes körű tájékoztatást minden alkalmazottról. A vállalat személyi állományának megfigyelése teljesen rejtett módban is végezhető.

- RLM: 6/0/3

A StaffCop figyeli a futó programokat, alkalmazásokat és webhelyeket a munkahelyi számítógépeken. Elfogja az üzeneteket ICQ-ban, Skype-ban, e-mailben és más azonnali üzenetküldőben. Képernyőképeket készít a monitorról, rögzíti a billentyűleütéseket és még sok mást, ami a "számítógépes vezérlés" fogalmának része.

(KGB) – RLM: 7/1/0

A KGB SPY az egyik legnépszerűbb program a felhasználók utáni kémkedésre. személyi számítógépek. Elfogja és a merevlemezre menti a felhasználói műveletek részletes naplóját, képernyőképeket készít a képernyőről, javítja a szoftver indítását stb.

- RLM: 1/1/0

Punto Switcher, amely a billentyűzetkiosztás megváltoztatására szolgál automatikus üzemmód a számítógépen. Ugyanakkor bizonyos beállítások módosítása esetén billentyűzetnaplózóként is használható.

Hogyan tudhatja meg, mit csinál gyermeke vagy alkalmazottja a számítógépen? Milyen oldalakat látogat, kivel kommunikál, mit és kinek ír?

Ehhez léteznek kémprogramok - egy speciális szoftver, amely a felhasználó által észrevétlenül információkat gyűjt minden tevékenységéről. Egy számítógéphez készült kémprogram megoldja ezt a problémát.

A számítógépes kémprogramokat nem szabad összetéveszteni a trójaival: az első teljesen legitim, és a rendszergazda tudtával telepíti, a második illegálisan kerül a számítógépre, és rejtett rosszindulatú tevékenységeket hajt végre.

Bár a rosszindulatú programokat legitim nyomkövető programok is használhatják.

A kémprogramokat leggyakrabban cégvezetők és rendszergazdák irányítani az alkalmazottakat, a szülőket, hogy kémkedjenek gyerekek után, féltékeny házastársakat stb. Ugyanakkor az „áldozat” tudhatja, hogy megfigyelik, de legtöbbször nem tudja.

Öt népszerű kémprogram áttekintése és összehasonlítása

NeoSpy

A NeoSpy egy univerzális billentyűzet, képernyő és felhasználói műveletek kémprogramja. A NeoSpy láthatatlanul működik, és el tudja rejteni jelenlétét a telepítés során.

A programot telepítő felhasználónak lehetősége van két telepítési mód közül választani - rendszergazda és rejtett. Az első módban a program nyíltan telepítve van - létrehoz egy parancsikont az asztalon és egy mappát a Program Files könyvtárban, a másodikban pedig el van rejtve.

A programfolyamatok nem jelennek meg a Windows Feladatkezelőben és a harmadik féltől származó feladatkezelőben.

A NeoSpy funkcionalitása meglehetősen széles, és a program otthoni nyomkövetésként és irodákban is használható az alkalmazottak ellenőrzésére.

A kémprogram három verzióban kerül terjesztésre shareware licenc alatt. Az ár 820-1990 rubel, de ingyenesen is működhet (még rejtett módban is), korlátozásokkal a jelentések megtekintésekor.

Mire képes a NeoSpy:

- figyelje a billentyűzetet;

- figyelemmel kíséri a helyszíni látogatásokat;

- valós időben jelenítse meg a felhasználó képernyőjét az interneten keresztül egy másik számítógépről vagy táblagépről;

- képernyőképeket készíthet a képernyőről, és képeket menthet a webkameráról;

- rendszeresemények vezérlése (bekapcsolás, kikapcsolás, leállás a számítógépben, cserélhető adathordozó csatlakoztatása);

- elfogja a vágólap tartalmát;

- Figyelje az internetes üzenetküldők használatát, rögzítse a Skype-hívásokat;

- a nyomtatásra küldött és külső adathordozóra másolt adatok lehallgatása;

- statisztikát készít a számítógépen végzett munkáról;

- küldje el a laptop koordinátáit (Wi-Fi-n keresztül számítva).

Az orosz nyelvű felületnek, a funkciók széles skálájának, a helyes billentyűzet-lehallgatásnak és a rendszerben teljesen rejtett működési módnak köszönhetően a NeoSpy a maximális értékelést kapja a választáskor. felhasználói vezérlő szoftver.

Igazi kémfigyelő

A következő kém a Real Spy Monitor. Ez az angol nyelvű program nem csak nyomkövetési funkciókkal rendelkezik, hanem bizonyos műveleteket is blokkolhat a számítógépen. Ezért gyakran használják a szülői felügyelet eszközeként.

A Real Spy Monitor beállításaiban minden fiókhoz létrehozhat saját tilalmakat, például bizonyos webhelyek látogatását.

Sajnos az angol nyelvű felület hiánya miatt a gombok grafikus miniatűrjei ellenére is nehezebb kitalálni, hogyan működik a Real Spy Monitor.

A program is fizetős. A licenc ára 39,95 dollártól kezdődik.

A Real Spy Monitor jellemzői:

- billentyűleütések, vágólap tartalmának, rendszeresemények, webhelyek, azonnali üzenetküldők, levelek lehallgatása;

- félig rejtett módban dolgozni (aktív ablak nélkül, de a folyamat megjelenítésével a feladatkezelőben);

- több fiókkal dolgozni;

- szelektív automatikus indítás különböző fiókokhoz.

Általában sok felhasználó szereti a Real Spy Monitort, a hiányosságok között megjegyzik a magas költségeket, az orosz nyelvű felület hiányát és a folyamat megjelenítését a feladatkezelőben.

Igazi kém

A fejlesztők az Actual Spy-t keyloggerként (keylogger) helyezik el, bár a program nem csak a billentyűleütések rögzítésére képes.

Szabályozza a vágólap tartalmát, képernyőképeket készít, figyeli a webhelylátogatásokat és egyéb olyan dolgokat, amelyek az általunk áttekintett fő kémkészletben szerepelnek.

Telepítéskor az Actual Spy létrehoz egy parancsikont a Start menüben, így azt a felhasználó láthatja. Az indítás nyíltan is megtörténik - a programablak elrejtéséhez meg kell nyomnia bizonyos gombokat.

Az Opportunities Actual Spy nem sokban különbözik a versenytársak képességeitől. A hiányosságok között a felhasználók megjegyezték, hogy csak az angol elrendezésben rögzíti helyesen a billentyűleütéseket.

Spy Go

SpyGo - kémkészlet ehhez otthoni használatra. Irodákban is használható az alkalmazottak ellenőrzésére.

A megfigyelés elindításához kattintson a "Start" gombra a SpyGo-ban.

A SpyGo-t shareware licenc alatt terjesztik, és ára 990-2990 rubel, a funkcióktól függően.

BAN BEN próbaverziók a megfigyelés időtartama napi 20 percre korlátozódik, és nem lehet jelentéseket küldeni e-mailben és FTP-n keresztül.

A SpyGo főbb funkciói:

- billentyűleütés-figyelés;

- minden művelet rögzítése a számítógépen (programok indítása, műveletek fájlokkal stb.);

- webes források látogatásának ellenőrzése (előzmények, keresési lekérdezések, gyakran látogatott oldalak, az oldalon tartózkodás időtartama);

- rögzíteni, mi történik a képernyőn;

- a vágólap tartalmának mentése;

- a környezet meghallgatása (ha van mikrofonod);

- a rendszeresemények figyelése (a számítógép be- és kikapcsolásának ideje, állásidő, flash meghajtók, lemezek csatlakoztatása stb.).

Fontos! A felhasználók szerint a SpyGo hátrányai közé tartozik, hogy nem támogatja az összeset Windows verziók, jelentések küldésekor gyakran hibázik, és meglehetősen könnyen leleplezhető.

besúgó

Snitch - ennek a programnak a nevét "snitch"-nek fordítják, és nagyon barátságtalan a felhasználóval szemben. Snitch kémek számítógépes tevékenység. Rejtve működik, nem igényel bonyolult beállításokat, és csekély hatással van a rendszer teljesítményére.

A program egyetlen verzióban jelenik meg.

Snitch jellemzői és jellemzői:

- a billentyűzet, a vágólap, a rendszeresemények, a webes szörfözés és az azonnali üzenetküldőkben történő kommunikáció figyelése;

- összefoglaló jelentések és ellenőrzött események ütemterveinek összeállítása;

- igénytelen a hálózati konfigurációra;

- védelem a programfolyamat jogosulatlan leállítása ellen;

- a monitorozás a hálózathoz való hozzáférés hiányában is megtörténik.

A hiányosságok közül az antivírusokkal való konfliktusokat észlelheti

Hogyan lehet felismerni egy kémet a számítógépen?

Nehéz, de lehetséges olyan kémprogramokat találni egy számítógépen, amely semmilyen módon nem mutatja magát.

Tehát annak ellenére, hogy a legitimitás, a kérelmek általunk figyelembe vett képes felismerni a speciális vírusirtókat,"élesített" a kémprogramok (kémkedés funkcióval rendelkező trójaiak) kereséséhez, ezért javasoljuk telepített program az ilyen antivírusok kizárási listájára.

Ha pedig nem kell eltávolítania a kémet, csak el kell takarnia a műveleteit, használhat kémprogram-elhárító eszközöket, amelyek annak ellenére, hogy aktívan kémkednek utána, megakadályozzák a billentyűzetes események és képernyőképek lehallgatását.

Akkor levelezése és jelszavai nem kerülnek rossz kezekbe.