A Cisco emulátorok és szimulátorok áttekintése. Többszintű virtuális poligon személyi számítógépen Az ASAv telepítése a VMware vSphere Web Client segítségével

Olvassa el is

Cikk:

Jelenleg a virtualizációs technológiák az IT-világ szerves részét képezik. Az informatikai infrastruktúra teljes birtoklási költségét csökkentő virtuálisgép-technológia ipari alkalmazása mellett, amelyről mindenki több éve ír, a technológiát széles körben használják rendszer, hálózat és alkalmazás tanulmányozására, tesztelésére is. szoftver.

A legtöbb publikációban leggyakrabban az első szintű virtualizációt veszik számításba. Valós hálózatokkal összekapcsolt egy vagy több fizikai számítógépen, néhány virtualizációs szoftver alapján számos virtuális gép (VM) működik, csatlakoztatva virtuális hálózatok(virtualizációs szoftverrel is emulálva), amelyek szükség esetén valós hálózatokkal kommunikálnak a fizikai számítógépek hálózati adapterein keresztül. Vagyis leggyakrabban a valós eszközök szintjét és a virtuális objektumok egy szintjét veszik figyelembe (általában olyan gépek, amelyek alapján bizonyos operációs rendszerek működnek). Igaz, pontosabban a publikációkban vizsgált példákban implicit módon jelen vannak a virtualizáció második vagy mélyebb szintjének objektumai, de a szerzők szinte soha nem foglalkoznak ezzel.

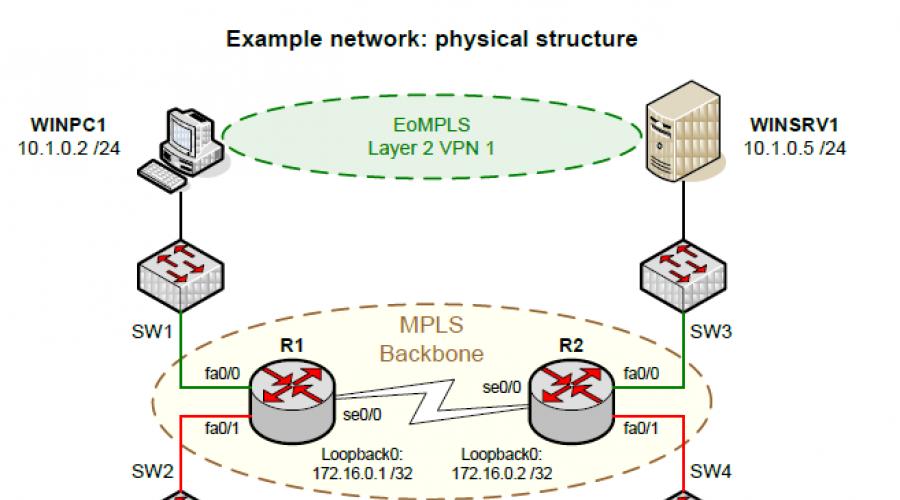

Tekintsük a következő hálózatot, amelyet kizárólag a példa kedvéért találtak ki, és önmagában nem hordoz különösebb gyakorlati értéket (mindenki választhat magának bármilyen más példát, a valós gyakorlatból is). Két vállalat van, mindegyiknek van egy központi irodája szerverrel egy földrajzi helyen, és egy fiókirodával egy munkaállomással egy másik földrajzi helyen. A földrajzi pontokat egyes Cisco útválasztókon alapuló MPLS gerinchálózat osztja meg. Minden vállalat számára külön-külön egy 2. rétegbeli VPN kerül megszervezésre a központi iroda és a fiókiroda között Ethernet technológiák MPLS-en (EoMPLS) keresztül a munkaállomás és a szerver között az MPLS-gerinchálózaton keresztül a kapcsolat szintű (Ethernet) "átlátszó" kommunikáció lehetőségéért.

Az alábbiakban látható a vizsgált hálózat fizikai felépítése.

Az alábbiakban a vizsgált hálózat munkaállomásai és szerverei közötti interakció logikai felépítése is látható. Mindegyik vállalatnál a munkaállomás és a szerver "átláthatóan" tud kölcsönhatásba lépni egymással, és el vannak szigetelve munkaállomásés egy másik cég szervere.

A feladat az, hogy ezt a hálózatot modellezni és tesztelni kell, különös tekintettel a munkaállomások és a szerverek interakciójára az EoMPLS környezeten keresztül, és mindezt egyetlen személyi számítógéppel kell megtenni. Meglehetősen ismerős helyzet a legtöbb rendszer- és hálózati szakember számára, akik hasonló feladattal néznek szembe, és akiknek általában nincs extra számítógépek, és ráadásul Cisco routerek sem.

Nos, az igazi számítógépek könnyen cserélhetők virtuális gépek, amelyet egy-egy olyan szoftver segítségével hoztak létre és indítottak el, amely például a virtuális gépek technológiáját valósítja meg, ugyanaz VMware munkaállomás 6.0 (ebben a cikkben a szerző a többszintű virtualizációt tekinti példaként ennek a szoftvernek a használatával). Az EoMPLS-támogatással rendelkező Cisco útválasztók szimulálásához a népszerű Dynamips szimulátor (valamint egy kényelmes és vizuális grafikus környezet - GNS3) kiválóan alkalmas. Felmerül azonban egy probléma: külön lehet szimulálni a virtuális gépeket, amelyekre "igazi" teljes funkcionalitású MS Windows van telepítve, és külön - Cisco routereket "igazi" teljes értékű Cisco IOS-sel, de hogyan lehet összekapcsolni a két szimulációs környezetet a hálózat?

A helyzetből azonban van kiút. A VMware Workstationben VMnet virtuális kapcsolókat köthet egy fizikai számítógép hálózati adaptereihez (a Virtual Network Editor segédprogram segítségével), és ennek megfelelően a virtuális gépek virtuális hálózati adaptereit kötheti a megfelelő VMnet virtuális kapcsolókhoz (a virtuális gép konfigurálásakor). . A következő példa egy ilyen összerendelésre a VMnet0 virtuális kapcsoló használatával:

A Dynamips alapú GNS3 környezet viszont rendelkezik egy "Cloud" típusú objektummal, amely egy fizikai számítógép hálózati adaptereire is leképezhető. Ezt követően az objektum csatlakoztatható a GNS3 környezetben lévő többi objektum hálózati interfészéhez, beleértve a Cisco útválasztók interfészeit is. Külön meg kell jegyezni, hogy a „Cloud” típusú objektum lényegében nem egy teljes értékű virtuális eszköz – ez csak egy virtuális „csomópont” (mint egy csatlakozó a patch panelen), amely egy hálózati szempontból kivetíthető valamire, például a számítógép hálózati adapterére. A jövőre nézve azt is megjegyezzük, hogy a GNS3 környezetben használt „Számítógép” és „Kiszolgáló” objektumok szintén „Felhő” típusú objektumok (egyszerű „csomópontok” a megfelelő ikonokkal az áttekinthetőség kedvéért), és egyáltalán nem egyes emulációk. számítógép vagy kiszolgálószoftver, mint például a Cisco Packet Tracer képzési szimulátorban.

A következő példa az R0 útválasztó hálózati interfészéhez csatlakoztatott C0 típusú "Cloud" objektum kivetítésére GNS3 környezetben egy fizikai számítógép hálózati adapterére:

A tapasztalatlan szakembereket megzavarhatja egy hosszú kód (az MS Windows által a hálózati adapterhez rendelt hálózati szállítási azonosító) a beállításokban, és hogy ne keveredjen össze a hálózati kapcsolat elnevezése, a hálózati adapter, a MAC neve. az adapter címét és azonosítóját, használhatja a beépített MS-t Windows segédprogram GETMAC, V gombbal elindítva (Bőbeszédű – részletes információ):

Így az OSI adatkapcsolati rétegben (lényegében Layer 2 Bridging) egy fizikai számítógép azonos hálózati adapteréhez hasonló „kétirányú vetítés” révén a Dynamips-alapú GNS3 környezetben lévő virtuális útválasztók kölcsönhatásba léphetnek a VMware virtuális gépeivel. Munkaállomás környezet Ethernet szinten (ezt kísérletileg sokszor igazolták). Sajnos nincs mód arra, hogy a VMware környezetből származó VMnet switcheket közvetlenül a Dynamips alapú GNS3 „Cloud” típusú objektumaihoz (csatlakozási pontokhoz) kapcsoljuk (legalábbis speciális szoftvereszközök használata nélkül).

Most egy új bökkenő adódik: a VMware környezet és a Dynamips környezet közötti hálózati "érintkezési pontok" száma messze nem egy, hanem több is lehet (ebben a példában 4 db van - két munkaállomás és két szerver), míg fizikai számítógépen legyen egy vagy kettő, vagy egyáltalán nincs hálózati adapter. Ráadásul a fizikai számítógép hálózati adaptereihez való kötődés mindenképpen biztonsági szempontból nem a legésszerűbb ötlet. Végül nem különösebben törekszünk arra, hogy mindent a virtualizáció első szintjére helyezzünk, ennek a cikknek a célja a többszintű virtualizáció.

Ebben a helyzetben a következő egyszerű trükkhöz folyamodunk: senki sem zavar bennünket, hogy létrehozzunk egy másik kiegészítő virtuális gépet a szükséges számú virtuális géppel. hálózati adapterek(amennyi "közös pont" kell), telepítse rá az operációs rendszert, és ami a legfontosabb - a Dynamips alapú GNS3 szoftvert. Ezután a GNS3-ban hozza létre, konfigurálja és indítsa el a Cisco útválasztókon alapuló modellezéshez szükséges hálózatot. Így a Cisco útválasztók a virtualizáció második szintjére „költöznek” (maga a kiegészítő virtuális gép az elsőn van). A hálózati "érintkezési pontok" a GNS3 megfelelő "Cloud" típusú objektumain (interfészek) keresztül lesznek a Dynamips alapú, a CISCONET virtuális gép megfelelő hálózati adaptereihez kötve, amelyek viszont a megfelelő virtuális VMnet kapcsolókhoz vannak kötve. , amelyhez más virtuális gépeket is csatlakoztathatunk. Példánkban egy CISCONET segítő virtuális gépet fogunk használni 4 hálózati kártyával (a VMware Workstation 6.0 virtuális gépenként legfeljebb 10 hálózati kártyát támogat), amelyek a megfelelő VMnet virtuális kapcsolókhoz vannak hozzárendelve.

Így a virtualizáció két szintjéhez érkezünk: a VMware infrastruktúrához egy fizikai számítógépen belül (1. virtualizációs szint), és a Dynamips infrastruktúrához egy kiegészítő virtuális gépen belül (2. virtualizációs szint).

Végül, ha felidézzük, hogy az EoMPLS is egyfajta Cisco IOS-t használó virtualizáció, látni fogjuk, hogy ebben a példában a virtualizáció 3. szintje is van. A virtualizáció 3. szintjén a felhő tetején található az MPLS virtuális „felhője” és virtuális adatátviteli láncok (virtuális áramkörök), amelyeket a Cisco IOS emulál két Cisco útválasztón.

Ennek eredményeként a következő többszintű virtualizációs sémát kapjuk:

Amint a fenti diagramból látható, a kísérletező számítógépe a szinten van valódi tárgyakatés hálózati szempontból teljesen el van szigetelve a virtuális gépektől és a virtuális útválasztóktól, ami teljesen ésszerű és helyes. A virtualizáció első szintjét a VMware Workstation szoftver biztosítja, ezen a szinten vannak virtuális munkaállomások (WINPC1, WINPC2), virtuális szerverek(WINSRV1, WINSRV2), és egy kiegészítő CISCONET virtuális gép, valamint a VMnet3-VMnet6 virtuális kapcsolók. A virtualizáció második szintjét a CISCONET virtuális gépen futó Dynamips alapú GNS3 szoftvereszköz biztosítja, ezen a szinten vannak Cisco virtuális útválasztók (R1, R2), valamint SW1-SW4 virtuális switchek, amelyek a megfelelő hálózati interfészekre csatlakoznak. az útválasztók (R1, R2). Az első és a második virtualizációs szint közötti hálózati interakció az OSI adatkapcsolati rétegben „kétirányú kivetítéssel” történik: a VMnet3-VMnet6 virtuális kapcsolók a CISCONET kiegészítő virtuális gép megfelelő LAN1-LAN4 hálózati adaptereihez vannak kötve, és az SW1-SW4 virtuális kapcsolók megfelelő portjai a megfelelő "Cloud" típusú objektumon keresztül (az ábrán nem láthatók, mivel lényegében egyszerű "csomópontok" és semmi több), szintén a megfelelő LAN1-hez vannak kötve. - A CISCONET kiegészítő virtuális gép LAN4 hálózati adapterei. Végül a virtualizáció harmadik szintjét a virtuális útválasztókon futó Cisco IOS OS eszközök adják, ezen a szinten van egy virtuális MPLS felhő és EoMPLS technológiát alkalmazó virtuális láncok (VC 111, VC 222). Az EoMPLS virtuális láncokat maga a Cisco OS vetíti ki a virtuális útválasztók megfelelő interfészeire (R1, R2), és így hálózati interakciót biztosít a virtualizáció második és harmadik szintje között.

Térjünk most közvetlenül a többszintű struktúra személyi számítógépen történő modellezésének eredményeire. Így néz ki minden a virtuális gépek létrehozása, konfigurálása és futtatása után, beleértve a CISCONET-et is, amelyen belül a Cisco útválasztókkal rendelkező hálózat is létrejön, konfigurálódik és elindul:

A CISCONET virtuális gépben négy hálózati adapter található: LAN1, LAN2, LAN3 és LAN4, amelyek a megfelelő VMnet3, VMnet4, VMnet5 és VMnet6 virtuális kapcsolókhoz vannak kötve. A WINPC1 virtuális gép hálózati kártyája viszont a VMnet3 virtuális kapcsolóhoz, a WINPC2 hálózati kártya a VMnet4-hez, a WINSRV1 hálózati kártya a VMnet5-höz és a WINSRV2 hálózati kártya a VMnet6-hoz van kötve. Így valósul meg a "közös alap" egyik oldala: a WINPC1, WINPC2, WINSRV1 és WINSRV2 virtuális gépek kommunikálhatnak a CISCONET virtuális géppel ennek a gépnek a megfelelő hálózati adapterein keresztül. Nagyon fontos megjegyezni, hogy a CISCONET virtuális gép hálózati adapterei között az MS Windows segítségével ezen a gépen értelemszerűen tilos minden átkapcsolás vagy útválasztás. A CISCONET gép viszont egy Dynamips-alapú GNS-környezetet futtat, amelyen két Cisco virtuális útválasztó fut. A megfelelő útválasztó interfészek a megfelelő SW1, SW2, SW3 és SW4 virtuális kapcsolókhoz csatlakoznak (nem tévesztendő össze a VMnet virtuális kapcsolókkal), a kapcsolók pedig a megfelelő PC1, PC2, SRV1 és SRV2 objektumokhoz ( nem tévesztendő össze a hasonló nevű VMware virtuális gépekkel). A PC1, PC2, SRV1 és SRV2 lényegében „felhő” objektumok – egyszerű „csomópontok”, amelyek a CISCONET virtuális gép megfelelő LAN1, LAN2, LAN3 és LAN4 hálózati adaptereire vannak leképezve. Így megvalósul a "közös alap" második oldala: az útválasztók megfelelő interfészei kölcsönhatásba léphetnek a CISCONET virtuális géppel is ennek a gépnek a megfelelő hálózati adapterein keresztül.

Az alábbiakban részben bemutatjuk, hogyan valósulnak meg a szükséges összerendelések a VMnet virtuális kapcsolók és a CISCONET virtuálisgép hálózati adapterei, valamint a PC1, PC2, SRV1 és SRV2 objektumok (csatlakozási pontok) és CISCONET virtuálisgép hálózati adapterei között. A képernyőképen egy ablak látható konfigurációs fájl CISCONET virtuális gép, amely megjeleníti a hálózati adapterek MAC-címét és a VMnet virtuális kapcsolókhoz való kötést. Egy másik ablakban megjelenik egy táblázat hálózati kapcsolatok a CISCONET virtuális gépről, és a hálózati adapterek megfelelő nevei (amelyek a gép MS Windows operációs rendszerében vannak hozzárendelve), az adapterek MAC-címei és a hálózati átviteli azonosítók. Végül a harmadik ablakban megjelenik a "Cloud" típusú PC1 objektum (csatlakozási pontok) kötése a CISCONET virtuális gép megfelelő hálózati szállítási azonosítójához.

Annak érdekében, hogy ne keveredjünk össze a különböző objektumok közötti hálózati kötésekben a virtualizáció különböző szintjein, foglaljuk össze őket egy vizuális táblázatban:

| Háló | VMware virtuális gépek | VMware Virtual Switch | CISCONET hálózati kapcsolat | A CISCONET hálózati adapter MAC-címe | CISCONET hálózati szállítási azonosító | Felhőobjektum a GNS3-ban | Virtuális kapcsoló a GNS3-ban | Cisco virtuális útválasztó és hálózati interfész | EoMPLS virtuális lánc |

|---|---|---|---|---|---|---|---|---|---|

| 1. virtualizációs szint | 2. szint | 3. szint | |||||||

| 1 | WINPC1 CISCONET | VMnet3 | LAN1 | 00:0c:29:25:1f:ac | C0E98EFF-BFA7-472F-A5C0-A22293E1EE26 | PC1 | SW1 | R1: FA0/0 | VC111 |

| 2 | WINPC2 CISCONET | VMnet4 | LAN2 | 00:0c:29:25:1f:b6 | 390F3C01-A168- 40D8-A539- 1E417F3D6E1B | PC2 | SW2 | R1: FA0/1 | VC 222 |

| 3 | WINSRV1 CISCONET | VMnet5 | LAN3 | 00:0c:29:25:1f:c0 | 6577836B-60A3- 4891-931C- 232ED8B2F8F2 | SRV1 | SW3 | R2: FA0/0 | VC111 |

| 4 | WINSRV2 CISCONET | VMnet6 | LAN4 | 00:0c:29:25:1f:ca | 7834C67F-12F2- 4559-BEF4- C170C3E0B7DC | SRV2 | SW4 | R2: FA0/1 | VC 222 |

Most térjünk át a teszteredményekre. Az alábbi képernyőképen láthatja, hogy a megfelelő munkaállomások és szerverek "látják" egymást a hálózaton keresztül (beleértve a hálózati szolgáltatások broadcast kérések) az MPLS felhőn keresztül az EoMPLS virtuális láncoknak köszönhetően. A hálózati szakértők érdeklődni fognak az MPLS kapcsolótáblák és az EoMPLS virtuális láncok állapota iránt is a Cisco útválasztókon. A második képernyőképen látható, hogy a virtuális láncok (VC 111, VC 222) sikeresen működnek, és bizonyos számú bájt átkerült rajtuk mindkét irányba:

Így a többszintű virtualizáció lehetővé teszi a hálózati infrastruktúra különféle példáinak tanulmányozását és tesztelését, hatékonyan felhasználva a jelenleg gyakran megtalálható személyi számítógép számítási erőforrásait. többmagos processzorés nagy kapacitású RAM. Ezenkívül a többszintű virtualizáció lehetővé teszi a számítási erőforrások rugalmasabb elosztását és használatuk szabályozását. Így például a fent tárgyalt példában a virtuális útválasztók egy kiegészítő virtuális gép számítási erőforrásain belül működnek, nem pedig egy valódi számítógépen, ahogyan az egyszintű virtualizáció esetén lenne.

A megtekintéséhez engedélyezze a JavaScriptetAz operációs rendszerről szeretnénk beszélni iOS a cég fejlesztette ki Cisco. Cisco IOS vagy Internetwork operációs rendszer(Internet Operating System) az a szoftver, amelyet a legtöbb Cisco kapcsolóban és útválasztóban használnak (a kapcsolók korábbi verziói futottak catOS). iOS többfeladatos operációs rendszerbe integrált útválasztási, kapcsolási, internetezési és telekommunikációs funkciókat tartalmaz.

Nem minden Cisco terméket használ iOS. Ez alól kivételt képeznek a biztonsági termékek MINT A akik használják a működést Linux rendszerés a futó router-routerek IOS-XR. A Cisco IOS számos különböző operációs rendszert tartalmaz, amelyek különböző operációs rendszereken futnak hálózati eszközökÓ. A Cisco IOS-nek számos változata létezik: kapcsolókhoz, útválasztókhoz és más Cisco hálózati eszközökhöz, IOS verziók bizonyos hálózati eszközökhöz, IOS szolgáltatáskészletek, amelyek különféle csomagok funkciókat és szolgáltatásokat.

Maga a fájl iOS több megabájt méretű, és egy félig állandó memóriaterületen, az úgynevezett vaku. A flash memória nem felejtő tárhelyet biztosít. Ez azt jelenti, hogy a memória tartalma nem vész el, ha a készülék áramellátása megszűnik. Számos Cisco-eszközben az IOS-t a rendszer a flash memóriából a véletlen elérésű memóriába (RAM) másolja, amikor az eszköz be van kapcsolva, majd az IOS a RAM-ból indul, amikor az eszköz fut. A RAM számos funkcióval rendelkezik, beleértve az adattárolást, amelyet az eszköz a hálózati műveletek támogatására használ. Az IOS RAM-ban való futtatása javítja az eszköz teljesítményét, azonban a RAM illékony memóriának minősül, mivel az adatok elvesznek az áramellátási ciklus során. Bekapcsolási ciklus az, amikor egy eszközt szándékosan vagy véletlenül kikapcsolnak, majd újra bekapcsolnak.

Eszközkezelés ezzel iOS felületen keresztül történik parancs sor (CLI), ha konzolkábellel csatlakozik, telnet, SSH vagy a segítségével AUX kikötő.

Verziónevek Cisco IOS három számból és több szimbólumból áll a.b(c.d)e, Ahol:

- a- fő verziószám

- b- kisebb verziószám (kisebb változtatások)

- c- a kiadás sorozatszáma

- d- köztes építési szám

- e(nulla, egy vagy két betű) – szoftverkiadási szekvencia azonosítója, például none (amely a fővonalat jelenti), T (Technology), E (Enterprise), S (Szolgáltató), XA speciális funkcionalitás, XB mint egyéb speciális funkciók stb. .

Újjáépíteni- gyakran újjáépítéseket adnak ki egy adott probléma vagy sebezhetőség kijavítására egy adott IOS-verzióhoz. Az átépítések vagy egy probléma gyors kijavítása érdekében, vagy azon ügyfelek igényeinek kielégítésére szolgálnak, akik nem szeretnének egy későbbi fő verzióra frissíteni, mivel előfordulhat, hogy kritikus infrastruktúrát futtatnak eszközeiken, és ezért inkább minimalizálják a változásokat és a kockázatokat.

Átmeneti kiadás– köztes kiadások, amelyek általában heti rendszerességgel készülnek, és pillanatképet adnak az aktuális fejlesztési munkáról.

karbantartási kiadás– tesztelt verziók, amelyek fejlesztéseket és hibajavításokat tartalmaznak. A Cisco azt javasolja, hogy amikor csak lehetséges, frissítse a szoftvert a karbantartási verzióra.

Fejlesztési szakaszok:

- Korai bevezetés (ED)– korai bevezetés, új funkciók és platformok kerülnek bevezetésre.

- Korlátozott telepítés (LD)– kezdeti korlátozott söprés, hibajavításokat tartalmaz.

- Általános telepítés (GD)- általános operációs rendszer telepítés, tesztelés, finomítás és előkészítés a kiadásra végső verzió. Ezek a kiadások általában minden platformon stabilak.

- Karbantartási telepítés (MD)- Ezeket a kiadásokat további támogatásra, hibajavításokra és a szoftver folyamatos karbantartására használják.

A legtöbb használó Cisco eszköz iOS, egy vagy több "funkciókészlettel" vagy "csomaggal" is rendelkezik - Funkciókészlet. Például a Catalyst switcheken való használatra szánt Cisco IOS-kiadások „standard” verziókként (csak alapvető IP-útválasztást biztosítva), „fejlett” verziókként, amelyek teljes mértékben támogatják az IPv4-útválasztást, és „bővített IP-szolgáltatások” változatként, haladó funkciókat kínálnak. , valamint az IPv6 támogatása.

Mindegyik egyén funkciókészlet az alapkészleten kívül egy szolgáltatáskategóriának felel meg ( IP-alap– Statikus útvonalak, OSPF, RIP, EIGRP. ISIS, BGP, IMGP, PBR, Multicast):

- IP adatok (Adat- hozzáadja a BFD-t, IP SLA-kat, IPX-et, L2TPv3-at, mobil IP-t, MPLS-t, SCTP-t)

- Hang (Egységes kommunikáció– CUBE, SRST, Voice Gateway, CUCME, DSP, VXML)

- Biztonság és VPN (Biztonság- Tűzfal, SSL VPN, DMVPN, IPS, GET VPN, IPSec)

Hasznos ez a cikk az Ön számára?

Kérlek mondd el miért?

Sajnáljuk, hogy a cikk nem volt hasznos az Ön számára: (Kérjük, ha nem nehéz, jelezze, miért? Nagyon hálásak leszünk a részletes válaszért. Köszönjük, hogy segített jobbá válni!

Sziasztok.

Egy időben a Ciscóval kellett foglalkoznom. Nem sokáig, de akkor is. Minden, ami a Ciscóval kapcsolatos, most nagyon népszerű. Egy időben részt vettem egy helyi Cisco akadémia megnyitásában egy helyi egyetemen. Egy évvel ezelőtt a "" tanfolyamokon voltam. Magához a felszereléshez azonban nem mindig férünk hozzá, főleg tanulás közben. Az emulátorok segítenek. Vannak olyanok is a Cisco számára. A Boson NetSim-mel kezdtem, és szinte minden diák a Cisco Packet Tracer-en ül. Ennek ellenére a szimulátorkészlet nem korlátozódik erre a két típusra.

Nemrég, a "Networks for the Littlest" ciklusban átváltottunk egy GNS3 emulátorra, amely jobban megfelelt az igényeinknek, mint a Cisco Packet Tracer.

De milyen alternatíváink vannak? Alexander, aka Sinister, akinek még nincs fiókja Habrén, mesél majd róluk.

A Cisco Systems berendezésekhez meglehetősen sok szimulátor és emulátor létezik. Ebben a rövid áttekintésben megpróbálom bemutatni az összes létező eszközt, amely megoldja ezt a problémát. Az információ hasznos lesz azoknak, akik tanulnak hálózati technológiák, felkészülés a Cisco vizsgákra, állványok gyűjtése hibaelhárításhoz vagy biztonsági kérdések kutatásához.

Egy kis terminológia.

Szimulátorok- egy bizonyos parancssort imitálnak, be van varrva és csak túl kell lépni, azonnal hibaüzenetet kapunk. Klasszikus példa erre a Cisco Packet Tracer.

Emulátoroképpen ellenkezőleg, lehetővé teszik valódi eszközök képeinek (firmware) lejátszását (byte-fordítás végrehajtása), gyakran látható korlátozások nélkül. Példa erre a GNS3/Dynamips.

Nézzük először a Cisco Packet Tracert.

1. Cisco Packet Tracer

Ez a szimulátor Windows és Linux rendszeren is elérhető, ingyenesen a Cisco Networking Academy hallgatói számára.

A 6. verzióban ilyenek voltak:

- iOS 15

- HWIC-2T és HWIC-8A modulok

- 3 új eszköz (Cisco 1941, Cisco 2901, Cisco 2911)

- HSRP támogatás

- IPv6 a végeszközök (asztali számítógépek) beállításaiban.

Az az érzés, hogy az új kiadás éppen időben jött a CCNA vizsga 2.0-s verziójára való frissítéséhez.

Előnye a kezelőfelület barátságossága és logikája. Ezenkívül kényelmesen ellenőrizheti a különféle hálózati szolgáltatások, például a DHCP / DNS / HTTP / SMTP / POP3 és az NTP működését.

Az egyik legérdekesebb funkció pedig a szimulációs módba váltás képessége, és a csomagok mozgását idődilatációval láthatja.

Ugyanarra a Mátrixra emlékeztetett.

- Szinte minden, ami túlmutat a CCNA keretein, nem gyűjthető rá. Például az EEM teljesen hiányzik.

- Emellett időnként különféle hibák is megjelenhetnek, amelyeket csak a program újraindításával lehet kezelni. Az STP protokoll különösen híres erről.

Mire jutunk?

Jó eszköz azoknak, akik most kezdték el ismerkedni a Cisco berendezésekkel.

A következő a GNS3, ami egy grafikus felhasználói felület (Qt-ben) a dynamips emulátorhoz.

Ingyenes projekt, elérhető Linux, Windows és Mac OS X rendszereken. A GNS projekt weboldala a www.gns3.net. De a legtöbb teljesítménynövelő funkció csak Linux alatt működik (ghost IOS, amely sok azonos firmware használata esetén működik), a 64 bites verzió is csak Linux alatt működik. A GNS jelenlegi verziója bekapcsolva Ebben a pillanatban— 0.8.5. Ez egy emulátor, amely működik a real IOS firmware. A használatához rendelkeznie kell a firmware-rel. Tegyük fel, hogy vett egy Cisco routert, abból kihúzhatja. VirtualBox vagy VMware Workstation virtuális gépeket csatlakoztathatsz hozzá, és elég bonyolult sémákat készíthetsz, ha akarod, tovább is léphetsz és kiadhatod egy valós hálózatba. Ezenkívül a Dynamips képes emulálni a régi Cisco PIX-et és a hírhedt Cisco ASA-t, még a 8.4-es verziót is.

De mindezzel sok hiányosság van.

A platformok száma szigorúan korlátozott: csak a dynamips fejlesztők által biztosított alvázak dobhatók piacra. Az ios 15 verzió futtatása csak a 7200-as platformon lehetséges.A Catalyst kapcsolók teljes kihasználása lehetetlen, ez annak köszönhető, hogy nagyszámú specifikus integrált áramkört használnak, amelyek így rendkívül nehezen emulálhatók. Marad a hálózati modulok (NM) használata az útválasztókhoz. Nagyszámú eszköz használata esetén a teljesítmény garantáltan csökken.

Mi van a száraz maradékban?

Eszköz, amelyben meglehetősen bonyolult topológiákat hozhat létre, CCNP szintű vizsgákra készülhet, némi fenntartással.

3. Boson NetSim

Néhány szó a Boson NetSim szimulátorról, amelyet nemrég frissítettek a 9-es verzióra.

Csak Windows esetén érhető el, az ár 179 dollártól CCNA-tól 349 dollárig CCNP-ig terjed.

Ez egy gyűjtemény laboratóriumi munka, vizsgatéma szerint csoportosítva.

Ahogy a képernyőképekből is látszik, a felület több részből áll: feladatleírás, hálózati térkép, bal oldalon az összes labor listája található. Ha végzett, ellenőrizheti az eredményt, és megtudhatja, hogy mindent megtett-e. Lehetőség van saját topológiák létrehozására, bizonyos korlátozásokkal.

A Boson NetSim főbb jellemzői:

- 42 útválasztót, 6 kapcsolót és 3 másik eszközt támogat

- Virtuális csomagtechnológiával szimulálja a hálózati forgalmat

- Két különböző böngészési stílust biztosít: Telnet mód vagy konzolos csatlakozási mód

- Akár 200 eszközt támogat egyetlen topológián

- Lehetővé teszi saját laborok létrehozását

- Tartalmazza az SDM szimulációt támogató laborokat

- Tartalmazza a nem Cisco eszközöket, például a TFTP-kiszolgálót, a TACACS+-t és a csomaggenerátort (valószínűleg ugyanaz a 3 másik eszköz)

Ugyanazok a hátrányai, mint a Packet Tracer.

Aki nem sajnál egy bizonyos összeget, ugyanakkor nem akarja megérteni és saját topológiákat létrehozni, hanem csak gyakorolni szeretne a vizsga előtt, az nagyon sokat segít.

A hivatalos weboldal a www.boson.com/netsim-cisco-network-simulator.

4.Cisco CSR

Most nézzünk meg egy meglehetősen friss Cisco CSR-t.

Viszonylag nemrég jelent meg egy virtuális Cisco Cloud Service Router 1000V.

Elérhető a Cisco hivatalos weboldalán.

Az emulátor letöltéséhez csak regisztráljon az oldalon. Ingyen. Nem szükséges szerződést kötni a Ciscóval. Ez valóban egy esemény, hiszen a Cisco korábban minden módon harcolt az emulátorok ellen, és csak felszerelés bérlését javasolta. Letölthet például egy OVA fájlt, ami egy virtuális gép, látszólag RedHat vagy annak származékai. A virtuális gép minden induláskor betölti az iso image-et, amiben megtalálható a CSR1000V.BIN, ami a tulajdonképpeni firmware. Nos, a Linux burkolóként működik, vagyis híváskonvertálóként. Az oldalon felsorolt követelmények közül néhány a DRAM 4096 MB Flash 8192 MB. A mai kapacitások mellett ez nem lehet probléma. A CSR használható GNS3 topológiákban vagy egy Nexus virtuális kapcsolóval együtt.

A CSR1000v virtuális útválasztóként van megvalósítva (mint a Quagga, de a Cisco IOS-je), amely a hypervisoron klienspéldányként fut, és egy normál ASR1000 útválasztó szolgáltatásait nyújtja. Ez lehet valami olyan egyszerű, mint az alapvető útválasztás vagy a NAT, egészen olyan dolgokig, mint a VPN MPLS vagy a LISP. Ennek eredményeként van egy szinte teljes értékű szolgáltatónk Cisco ASR 1000. A munka sebessége elég jó, valós időben működik.

Nem volt hiányosságok nélkül. Csak egy kiértékelési licencet használhat ingyenesen, amely mindössze 60 napig tart. Ezenkívül ebben az üzemmódban a sávszélesség 10, 25 vagy 50 Mbps-ra korlátozódik. Az ilyen licenc lejárta után a sebesség 2,5 Mbps-ra csökken. Az 1 éves licenc költsége körülbelül 1000 dollárba kerül.

5. Cisco Nexus Titanium

A Titanium egy emulátor operációs rendszer Cisco Nexus kapcsolók, más néven NX-OS. A Nexus adatközpontok kapcsolójaként van elhelyezve.

Ezt az emulátort közvetlenül a Cisco hozta létre belső használatra.

A VMware-re épülő Titanium 5.1.(2) képe valamikor korábban közkinccsé került. Egy idő után pedig megjelent a Cisco Nexus 1000V, ami teljesen legálisan megvásárolható külön-külön vagy a Vmware vSphere Enterprise Plus kiadás részeként. Megfigyelhető a www.vmware.com/ru/products/cisco-nexus-1000V/ weboldalon

Tökéletes mindenkinek, aki az Adatközpont pályájára készül. Van némi sajátossága - bekapcsolás után elindul a rendszerindítási folyamat (ahogyan a CSR esetében is látni fogjuk a Linuxot) és leáll. Úgy tűnik, hogy minden lefagyott, de nem az. Ehhez az emulátorhoz névvel ellátott csöveken keresztül lehet csatlakozni.

Az elnevezett cső a folyamatok közötti kommunikáció egyik módja. Létezik, mint a Unixban hasonló rendszerek akárcsak a Windowsban. A csatlakozáshoz egyszerűen nyissa meg például a putty-t, válassza ki a soros kapcsolat típusát, és adja meg a \\.\pipe\vmwaredebug értéket.

A GNS3 és a QEMU (a Windows GNS3-hoz mellékelt könnyű operációs rendszer-emulátor) segítségével Nexus kapcsolókat használó topológiákat építhet. És ismét kiadhatja ezt a virtuális kapcsolót egy valós hálózatba.

6. Cisco IOU

És végül, a híres Cisco IOU (Cisco IOS UNIX rendszeren) egy szabadalmaztatott szoftver, amelyet hivatalosan egyáltalán nem terjesztenek.

Egyes vélemények szerint a Cisco nyomon tudja követni és azonosítani tudja, hogy ki használja az IOU-t.

Indításkor a rendszer HTTP POST kérést kísérel meg az xml.cisco.com kiszolgáló felé. A küldött adatok közé tartozik a gazdagépnév, a felhasználónév, az IOU verziója és így tovább.

A Cisco TAC köztudottan az IOU-t használja. Az emulátor nagyon népszerű a CCIE-re készülők körében. Kezdetben csak Solaris alatt működött, de idővel Linuxra portolták. Két részből áll - l2iou és l3iou, a név alapján sejthető, hogy az első a kapcsolati réteget és a kapcsolókat emulálja, a második pedig a hálózatot és az útválasztókat.

A webes felület szerzője Andrea Dainese. Weboldala: www.routeroreflector.com/cisco/cisco-iou-web-interface/. Magán az oldalon nincs IOU vagy firmware, sőt a szerző azt állítja, hogy a webes felületet az IOU használatára jogosult személyek számára hozták létre.

És egy kis összefoglaló a végére.

Mint kiderült, jelenleg a Cisco berendezések emulátorainak és szimulátorainak meglehetősen széles skálája létezik. Ez lehetővé teszi, hogy szinte teljes mértékben felkészüljön a különböző pályák vizsgáira (klasszikus R / S, szolgáltató és még adatközpont is). Némi erőfeszítéssel különféle topológiákat gyűjthet össze és tesztelhet, sebezhetőségi kutatásokat végezhet, és ha szükséges, az emulált berendezéseket valódi hálózatba bocsáthatja.

Nem titok, hogy a saját számítástechnikai infrastruktúra kiépítéséhez speciális, különféle célokra tervezett berendezéseket kellett használnia, és plusz fillért kellett költenie annak vásárlására vagy bérlésére. És ez még csak az eposz kezdete, mert akkor az infrastruktúra kezelésének teljes felelőssége a vállalat vállára hárult.

A virtualizációs technológiák megjelenésével és a számítástechnikai rendszerek teljesítményével, elérhetőségével és megbízhatóságával kapcsolatos növekvő igényekkel a vállalkozások egyre inkább a felhőalapú megoldásokat és a megbízható IaaS-szolgáltatók virtuális webhelyeit választották. És ez érthető is: sok szervezetnek megnövekedett követelményei vannak, többségük a rugalmas megoldásokat a lehető leggyorsabban szeretné bevezetni, ugyanakkor az infrastruktúra kezelésével sem okoz gondot.

Ez a megközelítés ma már nem újdonság, éppen ellenkezőleg, egyre elterjedtebb taktikává válik a hatékony vállalati/infrastruktúra-menedzsmenthez.

A legtöbb terhelés fizikai oldalakról virtuális oldalakra történő újraelosztása és átvitele többek között biztonsági megvalósítási kérdések kidolgozását teszi szükségessé. A biztonságnak – mind fizikai, mind virtuális szempontból – mindig a legfontosabbnak kell lennie. Természetesen az IT-piacon számos olyan megoldás létezik, amelyek a virtuális környezetek magas szintű védelmét biztosítják és garantálják.

Nézzük meg közelebbről a viszonylag nemrégiben bejelentett virtuális tűzfalat CiscoASAv, amely a Cisco ASA 1000v felhőtűzfalat váltotta fel. A Cisco hivatalos honlapján bejelentette, hogy megszünteti a Cisco ASA 1000v értékesítését és támogatását, és a Cisco ASAv termékkel szemben a felhő, virtuális infrastruktúrák zászlóshajó-védelmi eszközével váltja fel.

Általánosságban érdemes megjegyezni, hogy az elmúlt években a Cisco fokozta tevékenységét a virtualizációs szegmensben, virtualizált termékekkel kiegészítve a hardvermegoldások sorát. A Cisco ASAv megjelenése újabb megerősítése ennek.

Cisco ASAv (A Cisco Adaptive Security Virtual Appliance), mint korábban említettük, az virtuális tűzfal. A virtuális környezetben végzett munkára összpontosít, és rendelkezik az alapismeretekkel funkcionalitás"vas" Cisco ASA, a többkontextusos mód és a fürtözés kivételével.

A Cisco ASAv áttekintése

A Cisco ASAv funkciókat biztosít tűzfal, adatvédelmet végez adatközpontokban és felhőkörnyezetekben. A Cisco ASAv egy virtuális gép, amely számos hipervizoron futhat, többek között VMware ESXi, virtuális „kapcsolókkal” együttműködve a forgalom feldolgozásához. A virtuális tűzfal számos virtuális kapcsolóval működhet, beleértve a Cisco Nexus 1000v-t, a VMware dvSwitchet és a vSwitchet. A Cisco ASAv támogatja a helyek közötti VPN megvalósítást, VPN Remote hozzáférés, valamint a kliens nélküliek szervezése távoli hozzáférés VPN tetszik fizikai eszközök Cisco ASA.

1. ábra Cisco ASAv architektúra

1. ábra Cisco ASAv architektúra

A Cisco ASAv a Cisco Smart Licensing szolgáltatást használja, amely nagymértékben leegyszerűsíti az ügyfelek által használt Cisco ASAv virtuális példányok telepítését, kezelését és felügyeletét.

A Cisco ASAv főbb jellemzői és előnyei

- Egyetlen tartományok közötti biztonsági réteg

A Cisco ASAv egyetlen szintű biztonságot nyújt a fizikai és virtuális helyek között, több hipervizor használatának lehetőségével. Az informatikai infrastruktúra kiépítése során az ügyfelek gyakran alkalmaznak hibrid modellt, amikor az alkalmazások egy része a vállalat fizikai infrastruktúrájához, a másik pedig egy több hipervizorral rendelkező virtuális webhelyhez van szabva. A Cisco ASAv konszolidált telepítési lehetőségeket használ, ahol egyetlen biztonsági házirend alkalmazható mind a fizikai, mind a virtuális eszközökre.

- Könnyű kezelhetőség

A Cisco ASAv egy Representational State Transfer (REST API) API-t használ, amely normál HTTP-felületen alapul, amely lehetővé teszi magának az eszköznek a kezelését, valamint a biztonsági házirendek módosítását és az állapotállapotok figyelését.

- Könnyű telepítés

Az előre konfigurált Cisco ASAv nagyon rövid időn belül üzembe helyezhető.

A Cisco ASAv egy termékcsalád, amely a következő modellekben érhető el:

2. ábra: Cisco ASAv termékcsalád

2. ábra: Cisco ASAv termékcsalád

Cisco ASAV specifikáció

| Cisco ASAv5 | Cisco ASAv10 | Cisco ASAv30 | |

| Állapotalapú sávszélesség (maximális) | 100 Mbps | 1 Gbps | 2 Gbps |

| Állapotalapú sávszélesség (multiprotokoll) | 50 Mbps | 500 Mbps | 1 Gbps |

| Sávszélesség VPN-sel (3DES/AES) | 30 Mbps | 125 Mbps | 300 Mbps |

| Csatlakozások száma másodpercenként | 8 000 | 20 000 | 60 000 |

| Egyidejű munkamenetek száma | 50 000 | 100 000 | 500 000 |

| Virtuális helyi hálózatok (VLAN) száma | 25 | 50 | 200 |

| Felhasználói VPN-munkamenetek száma a gazdagépek között és egy IPsec-klienssel | 50 | 250 | 750 |

| Felhasználói VPN AnyConnect munkamenetek száma vagy ügyfélprogram nélküli hozzáférés | 50 | 250 | 750 |

| A Cisco Cloud Web Security felhővédelmi rendszer felhasználóinak száma | 250 | 1 000 | 5 000 |

| Magas rendelkezésre állás támogatása | aktív/készenléti állapot | aktív/készenléti állapot | aktív/készenléti állapot |

| Hypervisor támogatás | VMware ESX/ESXi 5.X, KVM 1.0 | VMware ESX/ESXi 5.X, KVM 1.0 | VMware ESX/ESXi 5.X, KVM 1.0 |

| vCPU-k száma | 1 | 1 | 4 |

| memória | 2 GB | 2 GB | 8 GB |

| HDD | 8 GB | 8 GB | 16 GB |

Az ASAv által támogatott VMware funkciók

| Funkcionalitás | Leírás | Támogatás (igen/nem) |

| hideg klónozás | A virtuális gépek leállnak klónozás közben | Igen |

| DRS | Dinamikus erőforrás-tervezéshez és elosztott kapacitáskezeléshez használják | Igen |

| forró hozzá | A virtuális gépek továbbra is futnak, amíg további erőforrásokat adnak hozzá | Igen |

| Forró klón (forró klónozás) | A virtuális gépek a klónozás alatt is futnak | Nem |

| Meleg eltávolítás (meleg eltávolítás) | A virtuális gépek az erőforrások törlése közben is futnak | Igen |

| Pillanatképek | A virtuális gépek néhány másodpercre megállnak | Igen |

| Felfüggesztés és folytatás | A virtuális gépek működése szünetel, majd újraindul | Igen |

| vCloud Manager | Lehetővé teszi a virtuális gépek automatikus telepítését | Nem |

| Virtuális gépek migrálása | A virtuális gépek leállnak a migráció során | Igen |

| vMotion | A virtuális gépek élő migrációját használják | Igen |

| VMware FT (folyamatos elérhetőségi technológia) | A virtuális gépek magas rendelkezésre állásához használják | Nem |

| VMware HA | Minimalizálja a fizikai hardverhibákból eredő veszteségeket, és hiba esetén újraindítja a virtuális gépeket a fürt másik gazdagépén | Igen |

| VMware vSphere önálló Windows-kliens | Igen | |

| VMware vSphere Web Client | Virtuális gépek telepítésére szolgál | Igen |

Az ASAv telepítése VMware vSphere Web Clienttel

Ha úgy dönt, hogy az ASAv-t egy IaaS-szolgáltató távoli webhelyén vagy bármely más virtualizált webhelyen telepíti, hogy elkerülje a váratlan és nem működő pillanatokat, azonnal ügyeljen a további követelményekre és korlátozásokra:

- Az ASAv ova fájlból történő telepítése nem támogatja a honosítást. Győződjön meg arról, hogy a környezetében lévő VMware vCenter és LDAP kiszolgálók ASCII-kompatibilitási módot használnak.

- Az ASAv telepítése és a virtuálisgép-konzol használata előtt be kell állítania egy előre meghatározott billentyűzetkiosztást (amerikai angol).

Az ASAv telepítéséhez használhatja a VMware vSphere Web Client programot. Ehhez csatlakoznia kell egy előre meghatározott hivatkozással a . Alapértelmezés szerint a 9443-as port használatos, de a konfiguráció sajátosságaitól függően az érték eltérhet.

- A VMware vSphere Web Client első elérésekor telepítenie kell a beépülő modult (Client Integration Plug-in), amely közvetlenül a hitelesítési ablakból letölthető.

- A sikeres telepítés után csatlakozzon újra a VMware vSphere Web Clienthez, és jelentkezzen be felhasználónevével és jelszavával.

- A Cisco ASAv telepítésének megkezdése előtt le kell töltenie az ASAv OVA fájlt a http://cisco.com/go/asa-software webhelyről, és meg kell győződnie arról, hogy rendelkezik legalább egy konfigurált vSphere hálózati csatolóval.

- A VMware vSphere Web Client navigációs ablakában át kell váltania a panelre vCenterés menj oda otthont adésKlaszterek. Ha az adatközpontra, fürtre vagy gazdagépre kattint, attól függően, hogy hova kívánja telepíteni a Cisco ASAv-t, válassza ki az OVF sablon telepítési lehetőséget ( TelepítésOVFSablon).

3. ábra Az OVF sablon ASAv telepítése

3. ábra Az OVF sablon ASAv telepítése

- Az OVF-sablontelepítési varázsló ablakának szakaszában Forrás ki kell választania a Cisco ASAv telepítési OVA fájlt. Vegye figyelembe, hogy a részletes nézet ablakban ( Felülvizsgálat Részletek) információkat jelenít meg az ASAv csomagról.

4. ábra: Az ASAv telepítési részleteinek áttekintése

4. ábra: Az ASAv telepítési részleteinek áttekintése

- Az oldalon található licencszerződés elfogadásával elfogad EULA, folytassuk a Cisco ASAv példány nevének és a virtuálisgép-fájlok helyének meghatározásával.

- A konfiguráció kiválasztási lóban ( Válassza ki konfigurációt) a következő értékeket kell használnia:

- Az önálló konfigurációhoz válassza az 1 (vagy 2, 3, 4) vCPU önálló lehetőséget.

- A feladatátvételi konfigurációhoz válassza az 1 (vagy 2, 3, 4) vCPU HA elsődleges lehetőséget.

- A tárhelykiválasztó ablakban ( Válassza ki Tárolás) határozza meg a formátumot virtuális lemez, a helytakarékosság érdekében hasznos lesz kiválasztani a lehetőséget vékony rendelkezés. Ki kell választani azt a tárolót is, ahol az ASAv futni fog.

5. ábra Tárhelyválasztó ablak

5. ábra Tárhelyválasztó ablak

- A hálózati konfigurációs ablakban ( Beállít hálózat) kiválasztja azt a hálózati interfészt, amelyet az ASAv futásakor használni fog. Felhívjuk figyelmét, hogy a hálózati interfészek listája nincs ábécé sorrendben megadva, ami néha megnehezíti a kívánt elem megtalálását.

6. ábra: Hálózati beállítások ablak

6. ábra: Hálózati beállítások ablak

Az ASAv példány telepítésekor a Hálózati beállítások szerkesztése párbeszédpanel segítségével módosíthatja a hálózati beállításokat. A 7. ábra egy példát mutat a hálózati adapter-azonosítók és az ASAv-interfészazonosítók közötti leképezésre.

7. ábra Hálózati adapterek és ASAv interfészek leképezése

7. ábra Hálózati adapterek és ASAv interfészek leképezése

- Nem szükséges minden ASAv interfészt használni, azonban a vSphere Web Client megköveteli, hogy minden interfészhez hálózatot rendeljenek. A nem tervezett interfészeket állapotba kell helyezni Tiltva(letiltva) az ASAv beállításaiban. Miután az ASAv telepítésre került a vSphere Web Console-ban, eltávolíthatja a redundáns felületeket a Beállítások szerkesztése párbeszédpanelen ( Szerkesztés Beállítások).

- A sablon testreszabási ablakban ( Testreszab sablon) számos kulcsbeállítást kell elvégezni, beleértve az IP-cím, az alhálózati maszk és az alapértelmezett átjáró paramétereinek konfigurálását. Hasonlóképpen állítsa be a kliens ASDM-hozzáféréshez engedélyezett IP-címét, és ha külön átjáróra van szükség a klienssel való kommunikációhoz, állítsa be annak IP-címét.

8. ábra Sablon testreszabási ablak

8. ábra Sablon testreszabási ablak

- Ezenkívül a Telepítési típus opcióban ( A telepítés típusa) három lehetséges lehetőség közül kell kiválasztania az ASAv telepítési típusát: Önálló, HA elsődleges, HA másodlagos.

9. ábra A megfelelő típusú ASAv telepítés kiválasztása

9. ábra A megfelelő típusú ASAv telepítés kiválasztása

A Befejezésre kész ablakban ( Kész nak nek teljes) megjeleníti a Cisco ASAv konfiguráció összefoglalását. A futtatás a telepítés után opció aktiválása ( erő tovább után bevetése) lehetővé teszi a virtuális gép elindítását, amikor a varázsló befejeződik.

- A feladatkonzolon nyomon követheti az ASAv OVF sablon telepítési folyamatát és a befejezett feladatok állapotát ( feladat Konzol).

10. ábra: OVF-sablon központi telepítési állapota

10. ábra: OVF-sablon központi telepítési állapota

- Ha az ASAv virtuális gép még nincs elindítva, akkor a start opcióval kell elindítania ( erő tovább a virtuális gép). Az ASAv első indításakor beolvassa az OVA fájlban beállított paramétereket, és ezek alapján konfigurálja a rendszerváltozókat.

11. ábra: Az ASAv virtuális gép indítása

11. ábra: Az ASAv virtuális gép indítása

Összegezve az ASAv telepítését, nem tehetjük meg, hogy megjegyezzük azt a kellemes tényt, hogy a teljes folyamat - a csomag letöltésétől a telepítésen át a futtatásig - nem tart tovább 15-20 percnél. Ugyanakkor a későbbi beállításokat, például a VPN-t, jelentéktelen időköltségek jellemzik, míg a fizikai ASA beállítása sokkal több időt vesz igénybe. A Cisco ASAv távolról is telepíthető, rugalmasságot és kényelmet biztosítva a távoli telephelyeket használó vállalatok számára.

A telepítéstől az ASAv kezeléséig

Az ASAv kezeléséhez használhatja a jó öreg ASDM eszközt (Adaptive Security Eszközkezelő), ami egy kényelmes megoldás egy grafikus felhasználói felület. Az ASAv üzembe helyezési folyamata során megadásra kerül az ASDM-hez való hozzáférés, amellyel később végre is hajthat különféle beállításokat, megfigyelés és hibaelhárítás. Arról az ügyfélgépről, amelynek IP-címe a telepítési folyamat során meg lett adva, a jövőben létrejön a kapcsolat. Az ASDM eléréséhez egy webböngészőt használnak, amely megadja az ASAv IP-címének értékét.

Indítsa el az ASDM-et

Az ASDM-kliensként kijelölt gépen indítson el egy böngészőt, és adja meg az ASAv értékeket https://asav_ip_address/admin formátumban, amely egy ablakot nyit meg a következő opciókkal:

- telepítse az ASDM Launcher programot és indítsa el az ASDM-et;

- indítsa el az ASDM-et;

- indítsa el az indítási varázslót.

12. ábra Példa az ASDM eszköz futtatására

12. ábra Példa az ASDM eszköz futtatására

TelepítésASDMIndító és fussASDM

A telepítő elindításához válassza az "ASDM Launcher telepítése és az ASDM futtatása" lehetőséget. A "felhasználónév" és a "jelszó" mezőkben (az esetben új telepítés) hagyhatja üresen az értékeket, és kattintson az OK gombra. Konfigurált HTTPS-hitelesítés nélkül az ASDM-hez való hozzáférés hitelesítő adatok megadása nélkül történik. Ha a HTTPS hitelesítés engedélyezve van, meg kell adnia egy felhasználónevet és jelszót.

- Mentse el a telepítőt helyileg, és indítsa el a telepítést. A telepítés befejezése után az ASDM-IDM Launcher automatikusan elindul.

- Írja be az ASAv IP-címét, majd kattintson az OK gombra.

FussASDM

A Java Web Start segítségével közvetlenül is elindíthatja az ASDM-et a telepítés nélkül. Válassza a "Launch ASDM" opciót, amely után megnyílik az ASDM-IDM Launcher ablak.

13. ábra Csatlakozás az ASAv-hez az ASDM-IDM Launcher segítségével

13. ábra Csatlakozás az ASAv-hez az ASDM-IDM Launcher segítségével

Indítsa el az indítási varázslót

Ha az Indítási varázsló futtatása lehetőséget választja, a következő ASAv konfigurációs paramétereket állíthatja be

- Gazdanév (Gazdagép neve)

- Domain név

- Adminisztrációs jelszó

- Interfészek

- IP-címek

- Statikus útvonalak

- DHCP szerver (DHCP szerver)

- NAT szabályok

- és még sok más (és egyéb beállítások…)

A konzol használataVMware vSphere

A VMware vSphere Web Client alkalmazásból elérhető ASAv konzol segítségével elvégezheti a kezdeti konfigurációt, hibaelhárítást és elérheti a parancssori felületet (CLI).

Fontos! Az ASAv konzollal való együttműködéshez telepítenie kell a beépülő modult (Client Integration Plug-In).

A licenc telepítéséig korlátozás érvényes sávszélesség 100 kbps sebességgel. Éles környezetben a teljes funkcionalitáshoz licenc szükséges. A licencinformációk az ASAv konzolon jelennek meg.

15. ábra Példa a licencinformációk megjelenítésére

15. ábra Példa a licencinformációk megjelenítésére

Az ASAv konzolhoz csatlakozva több módban dolgozhat.

Kiváltságos mód

- Paraméter ciscoasa> a konzol ablakban az EXEC módban végzett munkát jelzi, amelyben csak alapvető parancsokat. A privilegizált EXEC módra váltáshoz futtassa a parancsot ciscoasa>engedélyezze, amely után meg kell adnia egy jelszót (Password), ha jelszó van beállítva, ha nem, nyomja meg az Entert.

- Értékkimenet ciscoasa# a konzol ablakában a kiemelt módba váltást jelzi. Lehetőség van nem konfigurációs parancsok használatára is. A konfigurációs parancsok végrehajtásához konfigurációs módba kell váltania. Kiváltságos módból is válthat rá.

- A privilegizált módból való kilépéshez használja a parancsokat letiltása, kijárat vagy Kilépés.

Globális konfigurációs mód

- Globális konfigurációs módra váltáshoz használja a következő parancsot:

ciscoasa#Beállításterminál

- Ha sikeresen átvált a konfigurációs módba, megjelenik a globális konfigurációs mód készenléti jelzője, amely így néz ki:

ciscoasa (config)#

- Az összes lehetséges parancs listájának előhívásához tekintse meg a súgót:

ciscoasa (config)#Segítség?

Ezt követően megjelenik az összes elérhető parancs listája ábécé sorrendben, ahogy az a 16. ábrán látható.

16. ábra Példa parancsok megjelenítésére globális konfigurációs módban

16. ábra Példa parancsok megjelenítésére globális konfigurációs módban

- A globális konfigurációs módból való kilépéshez használja a parancsokat kijárat,Kilépés vagy vége.

Mint tudod, néha jó barátaink cikkei is megjelennek a blogon.

Ma Eugene a Cisco router virtualizációjáról mesél nekünk.

Van egy klasszikus hálózatszervezési séma: hozzáférési szint (SW1, SW2, SW3), elosztási szint (R1) és csatlakozás globális hálózat(R2). A statisztikai adatok gyűjtése az R2 útválasztón van megszervezve, és a NAT konfigurálva van. Az R2 és R3 közé egy hardveres tűzfal van telepítve forgalomszűrési és útválasztási funkciókkal (1. séma)

Nem is olyan régen azt a feladatot tűzték ki, hogy a teljes hálózatot átköltöztessék egy alternatív átjáróra (R4). Az új átjáró fürt funkcióval rendelkezik, és a fürtcsomópontok számának növelésével képes vízszintesen skálázni. Az üzembe helyezési terv szerint előírta, hogy egy bizonyos időn belül egyszerre két átjáró legyen a hálózatban - a régi (R2) - minden kliens hálózat számára, és az új (R4) - az új átjáró tesztelésében részt vevő hálózatok (2. séma).

A PBR (Policy-based routing) megvalósítására tett kísérletek a belső útválasztón (R1) sikertelenek voltak – a forgalom hurkolt. Útmutató a kérésekhez kiegészítő felszerelés visszautasította. Telt az idő, nem volt router, a feladat elakadt ...

És akkor megakadt a szemem egy cikk az internetről, amely a Cisco útválasztókon lévő útválasztó táblák elkülönítéséről szólt.

Úgy döntöttem, hogy beszerzek egy további routert egy független útválasztó táblázattal a meglévő berendezések alapján. A probléma megoldására egy új projektet készítettek (3. séma), amely magában foglalja egy további PBR képességgel rendelkező útválasztó jelenlétét.

Hálózat csatlakoztatása R1 és R5 között:

Hálózat: 172.16.200.0 /30

Interfész R1-en: 172.16.200.2 /30

Interfész R5-ön: 172.16.200.1 /30

VLANID: 100 - régi router

VLANID: 101 - új router

Megjegyzés: mivel R5-öt használunk virtuális router, R3 alapján (Cisco IOS Software, C2900 Software (C2900-UNIVERSALK9_NPE-M), 15.0(1)M1 verzió, SZOFTVER KIADÁSA (fc1)).

Az R3 router három Gigabit Ethernet porttal van felszerelve, a Gi0/0 interfész a belső útválasztáshoz, a Gi0/1 a hardveres tűzfalhoz, a Gi0/2 pedig a külső szolgáltatóhoz való csatlakozáshoz használható.

Térjünk át az R5 útválasztó konfigurálására.

Lépjen a konfigurációs módba:

R3(config)#ip vrf zone1

Ez a parancs egy elszigetelt útválasztási táblát hoz létre az útválasztón. Név zóna1 az adminisztrátor választotta. Hozzárendelhet azonosítót és leírást is. További részletek a dokumentációban találhatók. A befejezés után a paranccsal visszatérünk a konfigurációs módba kijárat.

Felállítása hálózati interfészek:

R3(config)#interface GigabitEthernet0/0.100

R3(config-subif)#encapsulation dot1Q 100

R3(config-subif)#ip-cím 172.16.100.2 255.255.255.252

R3(config-subif)#exit

R3(config)#interface GigabitEthernet0/0.101

R3(config-subif)#ip vrf továbbítási zóna1

R3(config-subif)#encapsulation dot1Q 101

R3(config-subif)#ip-cím 172.16.100.6 255.255.255.252

R3(config-subif)#exit

R3(config)#interface GigabitEthernet0/0.1000

R3(config-subif)#ip vrf továbbítási zóna1

R3(config-subif)#encapsulation dot1Q 1000

R3(config-subif)#ip-cím 172.16.200.1 255.255.255.252

R3(config-subif)#exit

Most be kell állítania a PBR-t. Ehhez készítünk egy ACL-t, a következő szabály szerint: mindenki, aki beleesik az ACL-be, a régi átjárón, a többi pedig az újon keresztül kerül átirányításra.

R3(config)#access-list 101 deny ip host 192.168.3.24 any

R3(config)#access-list 101 deny ip host 192.168.3.25 any

R3(config)#access-list 101 deny ip host 192.168.3.26 any

R3(config)#access-list 101 engedélyezi az ip bármelyikét

Útvonaltérkép létrehozása:

R3(config)#route-map gw1 engedély 50

R3(config-route-map)#match ip address 101

R3(config-route-map)#set ip vrf zone1 next-hop 172.16.100.1

R3(config-route-map)#exit

És alkalmazza az interfészre:

R3(config)#interface GigabitEthernet0/0.1000

R3(config-subif)#ip policy route-map gw1

R3(config-subif)#exit

Alapértelmezett útvonal hozzáadása az útválasztási táblázathoz zóna1:

R3(config)#ip route vrf zone1 0.0.0.0 0.0.0.0 GigabitEthernet0/0.101 172.16.100.5

és ellenőrizze az útválasztási táblázatot zóna1

R3#show ip route vrf zone1

Útválasztási táblázat:zóna1

Kódok: L - helyi, C - csatlakoztatott, S - statikus, R - RIP, M - mobil, B - BGP

D - EIGRP, EX - EIGRP külső, O - OSPF, IA - OSPF inter area

N1 – OSPF NSSA külső típus 1, N2 – OSPF NSSA külső típus 2

E1 - OSPF külső típus 1, E2 - OSPF külső típus 2

i - IS-IS, su - IS-IS összefoglaló, L1 - IS-IS szint-1, L2 - IS-IS szint-2

ia - IS-IS inter area, * - jelölt alapértelmezett, U - felhasználónkénti statikus útvonal

o - ODR, P - periodikusan letöltött statikus útvonal, + - replikált útvonal

Az utolsó lehetőség átjárója a 172.16.100.5 a 0.0.0.0 hálózathoz

S* 0.0.0.0/0 172.16.100.5-n keresztül, GigabitEthernet0/0.101

A 172.16.0.0/16 változó alhálózattal rendelkezik, 6 alhálózat, 2 maszk

C 172.16.100.0/30 közvetlenül kapcsolódik, GigabitEthernet0/0.100

L 172.16.100.2/32 közvetlenül kapcsolódik, GigabitEthernet0/0.100

C 172.16.100.4/30 közvetlenül kapcsolódik, GigabitEthernet0/0.101

L 172.16.100.6/32 közvetlenül kapcsolódik, GigabitEthernet0/0.101

C 172.16.200.0/30 közvetlenül kapcsolódik, GigabitEthernet0/0.1000

L 172.16.200.1/32 közvetlenül kapcsolódik, GigabitEthernet0/0.1000

Megoldásra került a klienshálózatok forgalmának különböző átjárókra való felosztása. A mínuszok közül döntés Szeretném megjegyezni az útválasztó hardverének terhelésének növekedését és a biztonság gyengülését, mivel a globális hálózathoz csatlakoztatott router közvetlen kapcsolat Nak nek helyi hálózat a hardveres tűzfal megkerülésével.