Hálózatépítés ethernet 1000base t technológiával. Ethernet hálózati technológia

Olvassa el is

Az Ethernet hálózaton keresztül továbbított adatok keretekre vannak osztva. Emlékezzünk vissza, hogy szinte minden hálózati technológia (szinttől függetlenül) megfelel egy adatátviteli egységnek: Ethernet - keret, ATM - cella, IP - datagram stb. Az adatok tiszta formában nem kerülnek továbbításra a hálózaton. Általános szabály, hogy egy fejléc "csatolódik" az adategységhez. Néhány hálózati technológiák egy végződés is hozzáadódik. A cím és a vége szolgáltatási információkat tartalmaz, és bizonyos mezőket tartalmaz.

Mivel több kerettípus létezik, a küldőnek és a fogadónak ugyanazt a kerettípust kell használnia, hogy megértsék egymást. A keretek négy különböző formátumban lehetnek, amelyek kissé eltérnek egymástól. Csak két alapvető keretformátum létezik (nyers formátum) - Ethernet II és Ethernet 802.3. Ezek a formátumok csak egy mező céljában különböznek egymástól.

Az információ címzetthez való sikeres eljuttatása érdekében minden keretnek az adatokon kívül szolgáltatási információkat is tartalmaznia kell: az adatmező hossza, a küldő és a címzett fizikai címe, típusa hálózati protokoll stb.

Ahhoz, hogy a munkaállomások együttműködhessenek az ugyanabban a hálózati szegmensben lévő szerverrel, egyetlen keretformátumot kell támogatniuk. Az Ethernet kereteknek négy fő típusa van:

- Ethernet Type II

- Ethernet 802.3

- Ethernet 802.2

- Ethernet SNAP (SubNetwork Access Protocol).

Tekintsük mind a négy típusú keretben közös mezőket (1. ábra).

Rizs. 1. Általános Ethernet keretformátum

A keretben lévő mezők jelentése a következő:

- A "Preambulum" és a "Frame start flag" mezők a feladó és a címzett szinkronizálására szolgálnak. A preambulum egy 7 bájtos egyesek és nullák sorozata. A keret kezdőjelző mezője 1 bájt méretű. Ezeket a mezőket a rendszer nem veszi figyelembe a kerethossz kiszámításakor.

- A "Címzett címe" mező 6 bájtból áll, és a hálózaton lévő eszköz fizikai címét tartalmazza, amelyre a adott keret. Ennek és a következő mezőnek az értékei egyediek. Minden gyártónak Ethernet adapterek a cím első három bájtja hozzá van rendelve, a maradék három bájtot pedig közvetlenül a gyártó határozza meg. Például a 3Com adaptereknél a fizikai címek 0020AF-val kezdődnek. A célcím első bitje különleges jelentéssel bír. Ha 0, akkor ez a cím konkrét eszköz(csak ebben az esetben az első három bájt a gyártó azonosítására szolgál hálózati kártya), és ha 1 - adás. Normális esetben a szórási címben az összes fennmaradó bit is egyre van állítva (FF FF FF FF FF FF).

- A "Sender Address" mező 6 bájtból áll, és tartalmazza a hálózat azon eszközének fizikai címét, amely ezt a keretet küldte. A küldő címének első bitje mindig nulla.

- A Hossz/Típus mező a használt Ethernet kerettől függően tartalmazhatja a keret hosszát vagy típusát. Ha a mező hosszt ad meg, az két bájtban van megadva. Ha típus -, akkor a mező tartalma jelzi a protokoll típusát felső szint Az, amelyhez ez a keret tartozik. Például az IPX protokoll használatakor a mező értéke 8137, az IP protokoll esetében pedig 0800.

- Az "Adatok" mező a keret adatait tartalmazza. Leggyakrabban ez a felső szintű protokollokhoz szükséges információ. Ennek a mezőnek nincs rögzített hossza.

- Az "Ellenőrző összeg" mező tartalmazza az összes mező ellenőrzőösszegének kiszámításának eredményét, kivéve a peramble-t, a keret kezdetének jelét és magát az ellenőrző összeget. A számítást a küldő végzi el, és hozzáadja a kerethez. Hasonló számítási eljárást hajtanak végre a címzett készülékén. Ha a számítási eredmény nem egyezik az értékkel adott mező, akkor feltételezzük, hogy átviteli hiba történt. Ebben az esetben a keret sérültnek és figyelmen kívül hagyottnak minősül.

Megjegyzendő, hogy mind a négy típusú Ethernet-keret minimális megengedett hossza 64 bájt, a maximális pedig 1518 bájt. Mivel egy keretben 18 bájt van lefoglalva a szolgáltatási információkhoz, az "Adatok" mező hossza 46-1500 bájt lehet. Ha a hálózaton keresztül továbbított adatok kisebbek, mint a megengedett minimális hossz, a keret automatikusan 46 bájtra lesz feltöltve. Ilyen szigorú korlátozásokat vezettek be a minimális kerethosszra vonatkozóan, hogy biztosítsák az ütközésérzékelő mechanizmus normál működését.

Az IEEE 802.3ab szabványban leírt, 5. kategóriás (árnyékolatlan csavart érpár) kábelt használó Gigabit Ethernet szabványt végül 1999. június 28-án hagyták jóvá.

Telt-múlt az idő, és most már kijelenthetjük, hogy a "réz" feletti gigabites Ethernet szilárdan belépett a helyi hálózatok fejlődésének történetébe. Az 1000Base-T gigabites hálózati adapterek és a kapcsolókhoz való gigabites modulok árának meredek csökkenése fokozatosan oda vezetett, hogy az ilyen adapterek szerverekbe való telepítése de facto szabvánnyá válik. Például egyes szervergyártók már elkezdték integrálni az 1000Base-T gigabites adaptereket a szerverbe. alaplapok, az ilyen adaptereket gyártó cégek száma pedig az idei év elején elérte a 25-öt, emellett elkezdődtek a munkaállomásokba való beépítésre tervezett adapterek gyártása (a különbségek abban különböznek, hogy 32 bites 33 MHz-es PCI buszra tervezték) . Mindez lehetővé teszi, hogy bátran kijelenthessük, hogy egy-két éven belül a gigabites hálózati adapterek olyan általánosak lesznek, mint most a Fast Ethernet adapterek.

Tekintsük az IEEE 802.3ab szabványban megtestesülő alapvető újításokat, amelyek lehetővé tették ilyen nagy átviteli sebesség elérését, miközben két számítógép között ugyanazt a 100 m-es maximális távolságot tartották, mint a Fast Ethernet szabvány esetében.

Mindenekelőtt emlékeztetünk arra, hogy a hálózati adapterek a hétrétegű OSI (Open System Interconnection) modell fizikai és adatkapcsolati rétegeiben működnek. A kapcsolati réteg általában két alrétegre oszlik: MAC és LCC. A MAC alréteg (Media Access Control) az adatátviteli közeg hozzáférés-szabályozásának egy alszintje, amely biztosítja a közös megosztott adatátviteli közeg helyes megosztását, egy adott állomás rendelkezésére álló algoritmus szerint. Az LCC (Logical Link Control) alréteg felelős a keretek átviteléért a csomópontok között változó megbízhatósággal, és az interfész funkciókat is a szomszédos harmadik (hálózati) réteggel valósítja meg.

Az Ethernet és a Fast Ethernet közötti összes különbség csak a fizikai rétegre összpontosul. Ugyanakkor a MAC és az LCC nem változott.

Fizikai réteg nagyjából három elemre osztható: a tárgyalási rétegre, a médiafüggetlen interfészre (MII) és a fizikai réteg eszközére (Physical layer device, PHY). A fizikai réteg eszköz több alrétegre is felosztható: egy fizikai kódoló alrétegre, egy fizikai adathordozó csatolás alrétegre, egy fizikai közegtől függő alrétegre és egy automatikus egyeztetési alrétegre.

Ha az Ethernet és a Fast Ethernet közötti különbségek minimálisak, és nem érintik a MAC réteget, akkor a Gigabit Ethernet 1000Base-T szabvány kidolgozásakor a fejlesztőknek nem csak a fizikai rétegen kellett változtatásokat végrehajtaniuk, hanem a MAC réteget is érinteni kellett. . 1).

Mindazonáltal sok hasonlóság van mindhárom technológia között. Először is, ez egy hozzáférési módszer a CSMA / CD adatátviteli közeghez, a félduplex és full-duplex üzemmódokhoz, valamint az Ethernet keretformátumokhoz. Ugyanakkor az 5-ös kategóriájú csavart érpárú kábel használata jelentős változtatásokat igényelt az adapter fizikai rétegbeli megvalósításában.

Az 1 Gbps megvalósításának első problémája az volt, hogy félduplex módban működjön egy elfogadható hálózati átmérő. Mint tudják, az Ethernet és a Fast Ethernet hálózatok minimális keretmérete 64 bájt. Azonban a 64 bájtos keretméret 1 GB/s átviteli sebesség mellett azt a tényt eredményezi, hogy a megbízható ütközésészleléshez szükséges, hogy a maximális hálózati átmérő (a két legnagyobb távolság távoli barát egymástól számítógépekkel) legfeljebb 25 m volt. Az a tény, hogy a sikeres ütközésészlelés csak akkor lehetséges, ha két, egymást követő minimális hosszúságú képkocka elküldése között eltelt idő több mint kétszerese a hálózat két csomópontja közötti jelterjedési időnek. a lehető legtávolabb legyenek egymástól. Ezért a 200 m-es maximális hálózati átmérő (két 100 m-es kábel és egy kapcsoló) biztosítása érdekében a Gigabit Ethernet szabványban a minimális kerethosszt 512 bájtra növelték. A keret hosszának a szükséges hosszra való növeléséhez a hálózati adapter 448 bájt hosszúságúra párnázza az adatmezőt úgynevezett kiterjesztéssel. A kiterjesztés mező olyan tiltott karakterekkel kitöltött mező, amelyek nem téveszthetők össze adatkódokkal (2. ábra). Ugyanakkor a minimális kerethossz növekedése negatív hatással van a rövid szolgáltatási üzenetek, például nyugták továbbítására, mivel a hasznos továbbított információ lényegesen kevesebb lesz, mint az összes továbbított információ. Annak érdekében, hogy csökkentsék a többletterhelést, amikor hosszú kereteket használnak rövid nyugták továbbítására, a Gigabit Ethernet szabvány lehetővé teszi több képkocka egymás utáni átvitelét a médium kizárólagos rögzítésének módjában, vagyis anélkül, hogy a médiát más állomásokra továbbítanák. Ilyen exkluzív mód a rögzítést Burst módnak nevezik. Ebben az üzemmódban az állomás több képkockát is tud küldeni egymás után, amelyek teljes hossza nem haladja meg a 8192 bájtot (BurstLength).

Mint már említettük, a MAC réteg változásával párhuzamosan a gigabites átviteli sebességek elérése a fizikai réteg, vagyis a csavart érpáron keresztüli adatátvitel során az adatmegjelenítés (kódolás) technológiájának jelentős változása miatt vált lehetővé.

A fizikai szinten végrehajtott változtatások megértéséhez emlékezzünk vissza, mi is az adatkábel, és milyen interferencia lép fel a jelátvitel során.

Az 5-ös kategóriájú árnyékolatlan kábel négy pár vezetékből áll, amelyek mindegyike össze van csavarva. Az ilyen kábelt 100 MHz-es frekvenciára tervezték (3. ábra).

A fizika tantárgyából ismert, hogy minden kábelnek van az aktív, kapacitív és induktív ellenállása mellett, ez utóbbi kettő a jel frekvenciájától függően. Mindhárom típusú ellenállás meghatározza az úgynevezett áramköri impedanciát. Az impedancia jelenléte azt a tényt eredményezi, hogy amikor a jel a kábel mentén terjed, fokozatosan gyengül, elveszítve eredeti teljesítményének egy részét.

Ha a kölcsönös indukciót a kábel elején számítjuk ki, akkor a megfelelő típusú interferencia neve NEXT (Near-end crosstalk loss). Ha a kölcsönös indukció okozta interferenciát a kábel végén vesszük figyelembe, akkor ezeket FEXT-nek (Far-end Crosstalk loss – 4. ábra) nevezzük.

Ezenkívül a jel terjedése során egy másik típusú interferencia lép fel, amely a bemeneti impedancia eltérésével jár. hálózati adapterés kábelt. Ennek az eltérésnek az eredményeként a jel visszaverődik, ami szintén zaj kialakulásához vezet.

A jelek továbbítása a fent leírt interferencia feltételek mellett zseniális módszerek alkalmazását igényli a szükséges átviteli sebesség és egyben a továbbított jelek hibamentes felismerése érdekében.

Mindenekelőtt idézzük fel, milyen módszerekkel ábrázolják az információs jeleket.

Nál nél digitális kódolás bit "nullák" és "egyesek" vagy potenciál- vagy impulzuskódokat használnak. A potenciálkódokban (5. ábra) csak a jelpotenciál értékét használjuk a logikai nullák és egyesek ábrázolására. Például az egyet magas szintű potenciálként, a nullát alacsony szintű potenciálként ábrázolják. Az impulzuskódok lehetővé teszik, hogy a biteket egy adott irányú potenciáleséssel ábrázolják. Tehát a potenciális csökkenés alacsony szintről magas szintre megfelelhet egy logikai nullának.

Ha téglalap alakú impulzusokat használunk adatátvitelre, olyan kódolási módot kell választani, amely egyszerre több követelményt is kielégít.

Először is, azonos bitsebesség mellett a kapott jel spektrumának legkisebb szélessége lenne.

Másodszor, képes lenne felismerni a hibákat.

Harmadszor, szinkronizálást biztosítana a vevő és az adó között.

NRZ kód

A potenciálkódolás legegyszerűbb esetben a logikai egyet nagy potenciállal, a logikai nullát pedig egy alacsony potenciállal ábrázolhatjuk. A jel ábrázolásának egy hasonló módját "nullába való visszatérés nélküli kódolásnak vagy NRZ (Non Return to Zero) kódolásnak" nevezik. A „no return” kifejezés ebben az esetben azt jelenti, hogy a teljes órajel-intervallum alatt a jelszintben nincs változás. Az NRZ módszer könnyen megvalósítható, jó hibafelismeréssel rendelkezik, de nem rendelkezik önszinkronizációs tulajdonsággal. Az önszinkronizálás hiánya oda vezet, hogy hosszú nullák vagy egyesek sorozatai megjelenésekor a vevő nem tudja meghatározni a bemeneti jelből azokat az időpontokat, amikor szükséges az adatok újraolvasása. Ezért a vevő és az adó órafrekvenciái közötti enyhe eltérés hibákhoz vezethet, ha a vevő rosszkor olvassa be az adatokat, amikor arra szükség van. Ez különösen akkor kritikus, ha nagy sebességekátvitel, ha egy impulzus ideje rendkívül rövid (100 Mbps átviteli sebesség mellett egy impulzus ideje 10 ns). Az NRZ kód másik hátránya az alacsony frekvenciájú komponens jelenléte a jel spektrumában, amikor hosszú nullák vagy egyesek sorozatai jelennek meg. Ezért az NRZ kódot nem használják tiszta formájában adatátvitelre.

NRZI kód

A kódolás másik típusa egy kissé módosított NRZ-kód, az NRZI (Non Return to Zero with one Inverted). Az NRZI kód a jelszint-változtatás vagy a differenciális kódolás elvének legegyszerűbb megvalósítása. Ezzel a kódolással nulla átvitelekor a jelszint nem változik, vagyis a jelpotenciál ugyanaz marad, mint az előző ciklusban. Egy egység átvitelekor a potenciál az ellenkezőjére fordítódik. Az NRZ és NRZI kódok összehasonlítása azt mutatja, hogy az NRZI kód jobb önszinkronizációval rendelkezik, ha több logikai van a kódolt információban, mint logikai nullák. Így ez a kód lehetővé teszi, hogy „küzdjünk” az egyesek hosszú sorozataival, de nem biztosít megfelelő önszinkronizálást, amikor logikai nullák hosszú sorozatai jelennek meg.

Manchester kód

A Manchester kódban potenciálkülönbséget használnak a nullák és egyesek kódolására, vagyis a kódolást az impulzus eleje végzi. A potenciálesés az óraimpulzus közepén következik be, miközben az egységet az alacsonyról a magasra való esés kódolja, a nulla pedig fordítva. Minden ciklus elején több nulla vagy egyes egymás utáni megjelenése esetén szolgáltatási potenciál csökkenés következhet be.

Az általunk vizsgált kódok közül Manchester rendelkezik a legjobb önszinkronizálással, mivel a jelátmenet órajelenként legalább egyszer megtörténik. Éppen ezért a Manchester kódot használják 10 Mbps átviteli sebességű Ethernet hálózatokban (10Base 5, 10Base 2, 10Base-T).

MLT-3 kód

Az MLT-3 (Multi Level Transmission-3) kód az NRZI kódhoz hasonlóan valósul meg. A lineáris jel szintjének változása csak akkor következik be, ha a kódoló bemenete 1, azonban az NRZI kódtól eltérően a generálási algoritmust úgy választják meg, hogy két szomszédos változás mindig ellentétes irányú legyen. Az MLT-3 kód hátránya ugyanaz, mint az NRZI kódé - a megfelelő szinkronizálás hiánya, amikor a logikai nullák hosszú sorozatai jelennek meg.

Mint már említettük, különféle kódok Nemcsak az önszinkronizálás mértékében, hanem a spektrum szélességében is különböznek egymástól. A jel spektrumának szélességét elsősorban azok a harmonikusok határozzák meg, amelyek a jelképzéshez a fő energia-hozzájárulást adják. Az alapharmonikus könnyen kiszámítható minden kódtípushoz. Az NRZ vagy NRZI kódban a maximális alapfrekvencia (6. ábra) megfelel periodikus sorozat logikai nullák és egyesek, vagyis amikor több nulla vagy egyes nem fordul elő egymás után. Ebben az esetben az alapharmonikus periódusa két bites időintervallumnak felel meg, azaz 100 Mbps átviteli sebességnél az alapharmonikus frekvenciája 50 Hz legyen.

A Manchester kódban az alapharmonikus maximális frekvenciája annak a helyzetnek felel meg, amikor hosszú nullák sorozata lép be a kódoló bemenetére. Ebben az esetben az alapharmonikus periódusa megegyezik egy bit időintervallumával, azaz 100 Mbps átviteli sebesség mellett az alapharmonikus maximális frekvenciája 100 Hz lesz.

Az MLT-3 kódban az alapharmonikus maximális frekvenciája (7. ábra) akkor érhető el, ha logikai egységek hosszú sorozatait tápláljuk a kódoló bemenetére. Ebben az esetben az alapharmonikus periódusa négy bites időintervallumnak felel meg. Ezért 100 Mbps átviteli sebességnél a maximális alapfrekvencia 25 MHz lesz.

Mint már említettük, a Manchester kódolást 10 Mbps Ethernet hálózatokban használják, ami a kód jó önszinkronizáló tulajdonságaival és az alapharmonikus megengedett maximális frekvenciájával is összefügg, amely 10 Mbps sebességgel működik. 10 MHz. Ez az érték nemcsak az 5., hanem a 3. kategóriájú kábelhez is elegendő, amelyet 20 MHz-es frekvenciára terveztek.

Ugyanakkor a manchesteri kódolás használata a nagyobb sebességű hálózatokhoz (100 Mbps, 1 Gbps) elfogadhatatlan, mivel a kábeleket nem úgy tervezték, hogy ilyen magas frekvencián működjenek. Ezért más kódokat (NRZI és MLT-3) használnak, de azokat további feldolgozásnak vetik alá a kód önszinkronizáló tulajdonságainak javítása érdekében.

Redundáns kódok

Az ilyen kiegészítő feldolgozás logikai blokkkódolásból áll, amikor egy bitcsoportot egy másik csoporttal helyettesítenek egy bizonyos algoritmus szerint. Az ilyen kódolás leggyakoribb típusai a 4B/5B, 8B/6T és 8B/10T redundáns kódok.

Ezekben a kódokban az eredeti bitcsoportokat új, de hosszabb csoportok helyettesítik. A 4B/5B kódban egy négybites csoport egy ötbites csoportra van leképezve. Felmerül a kérdés – miért van szükségünk ezekre a bonyodalmakra? Az a tény, hogy az ilyen kódolás felesleges. Például a 4B/5B kódban az eredeti négybites sorozatban 16 különböző nullák és egyesek bitkombinációi vannak, egy ötbites csoportban pedig már 32 ilyen kombináció található. Ezért a kapott kódban 16 ilyen kombinációt választhat, amelyek nem tartalmaznak egy nagy szám nullák (emlékezzünk rá, hogy a forráskódokban az NRZI és az MLT-3 hosszú nullák sorozata a szinkronizálás elvesztéséhez vezet). Ebben az esetben a fennmaradó fel nem használt kombinációk tiltott sorozatnak tekinthetők. Így az önszinkronizáló tulajdonságok javítása mellett forráskód A redundáns kódolás lehetővé teszi a vevő számára a hibák felismerését, mivel a tiltott bitsorozat előfordulása hiba előfordulását jelzi. A kezdeti és a kapott kódok egyezése a lapon jelenik meg. 1 .

A táblázatból látható, hogy a redundáns 4B/5B kód használata után a kapott sorozatok nem tartalmaznak egymás után kettőnél több nullát, ami garantálja a bitsorozat önszinkronizálását.

A 8B/6T kódban az eredeti információ nyolc bites sorozatát hat jelből álló sorozat váltja fel, amelyek mindegyike három állapotot vehet fel. A nyolcbites sorozatban 256 különböző állapot található, a hat háromszintű jelből álló sorozatban pedig már 729 ilyen állapot van (3 6 = 729), tehát 473 állapot tekinthető tiltottnak.

A 8B/10T kódban minden nyolc bites szekvenciát tíz bites sorozat vált fel. Ebben az esetben az eredeti sorozat 256 különböző nullák és egyes kombinációkat tartalmaz, a kapott sorozat pedig 1024-et. Így 768 kombináció tiltott.

Az Ethernet hálózatokban minden figyelembe vett redundáns kódot használnak. Így a 100Base-TX szabványban a 4B/5B kódot, a 100Base-4T szabványban pedig a 8B/6T kódot használják, ami gyakorlatilag már nem használatos. A 8B/10T kódot az 1000Base-X szabvány használja (ha üvegszálat használnak átviteli közegként).

A redundáns kódolás mellett egy másik módszert is széles körben alkalmaznak a kódok kezdeti tulajdonságainak javítására - ez az úgynevezett kódolás.

Tülekedés

A kódolás (scramble - keverés) az eredeti nullák és egyesek sorozatának összekeverését jelenti a kapott bitsorozat spektrális jellemzőinek és önszinkronizáló tulajdonságainak javítása érdekében. A kódolást az eredeti szekvencia bitenkénti exkluzív VAGY (XOR) segítségével hajtják végre egy pszeudo-véletlen szekvenciával. Az eredmény egy "titkosított" adatfolyam, amelyet a vevő oldalon egy dekódoló segítségével állítanak vissza.

Hardveres szempontból a kódoló több XOR kapuból és eltolási regiszterből áll. Emlékezzünk vissza, hogy az XOR (kizárólagos VAGY) logikai elem két logikai, x és y logikai operanduson működik, amelyek 0 vagy 1 értéket vehetnek fel, logikai működés igazságtáblázat alapján (2. táblázat).

Az XOR művelet fő tulajdonsága közvetlenül ebből a táblázatból következik:

Ezenkívül könnyen belátható, hogy a kombinációs törvény az XOR műveletre vonatkozik:

A diagramokon az XOR logikai elemet általában az ábra szerint jelöljük. 8.

Mint már említettük, a kódoló másik összetevője a shift regiszter. A váltóregiszter több, egymással sorba kapcsolt elemi tárolócellából áll, amelyek trigger áramkörök alapján készülnek, és vezérlőjelen - időzítő impulzuson - továbbítanak egy információs jelet a bemenetről a kimenetre. Az eltolási regiszterek reagálhatnak az óraimpulzus pozitív élére (vagyis amikor a vezérlőjel 0 állapotból 1 állapotba kerül), és a negatív élre is.

Tekintsük a váltóregiszter legegyszerűbb tárolócelláját, amelyet a C óraimpulzus pozitív éle vezérel (9. ábra).

Az időzítési impulzus 0-ról 1-es állapotba váltás pillanatában az előző időpontban a bemenetén lévő jel, vagyis amikor a C vezérlőjel 0-val egyenlő volt, a cella kimenetére kerül. hogy a kimeneti állapot nem változik (a cella zárolva van) az óraimpulzus következő pozitív élének megérkezéséig.

Egyazon vezérlőjellel több, egymás után egymás után összekapcsolt memóriacellából álló lánc segítségével létrehozható egy eltolási regiszter (10. ábra), amelyben az információs bitek szekvenciálisan, szinkronban, a cella pozitív éle mentén kerülnek át egyik cellából a másikba. óra impulzus.

Bármely scrambler szerves eleme egy pszeudo-véletlen sorrendgenerátor. Egy ilyen generátor a műszakregiszterből jön létre a létrehozáskor Visszacsatolás a shift regiszter tárolócelláinak bemenetei és kimenetei között XOR logikai elemeken keresztül.

Tekintsük az ábrán látható pszeudo-véletlen sorrendgenerátort. tizenegy . A kezdeti pillanatban mind a négy memóriacella tároljon valamilyen előre beállított állapotot. Például feltételezhetjük, hogy Q1=1, Q2=0, Q3=0 és Q4=1, és az első cella bemenetén D=0. Az időzítő impulzus megérkezése után az összes bit egy bitet eltolódik, és a D bemenetre jel érkezik, melynek értékét a következő képlet határozza meg:

Ezzel a képlettel könnyen meghatározható a tárolócellák kimeneteinek értéke a generátor minden órajelében. táblázatban. A 3. ábra a pszeudo-véletlen sorrendgenerátor memóriacelláinak kimeneteinek állapotát mutatja minden egyes működési ciklusban. Ugyanakkor jól látható, hogy a kezdeti időpillanatban és 15 ciklus után a generátor állapota teljesen megismétlődik, vagyis 15 munkaciklus az álvéletlen sorozatunk ismétlődési periódusa (ez az ismétlési periódus jelenléte miatt a sorozatot pszeudovéletlennek nevezik). Általában, ha a generátor n cellából áll, az ismétlési periódus a következő:

Az általunk vizsgált generátor a cellák tetszőleges kezdeti állapotát használta, vagyis volt egy előre beállított állapota. Azonban egy ilyen előre beállított beállítás helyett a kódolók gyakran magát az eredeti szekvenciát használják, amely kódolás alatt áll. Az ilyen kódolókat önszinkronizálónak nevezzük. Egy ilyen scrambler példája látható az ábrán. 12 .

Ha kijelöljük a kódoló bemenetén az i-edik munkaciklusban kapott forráskód bináris számjegyét A i -n keresztül, és a kapott kód i-edik munkaciklusánál kapott bináris számjegyét, B i , akkor könnyen belátható, hogy a vizsgált scrambler a következő logikai műveletet hajtja végre: , ahol B i -3 és B i -4 - a kódoló előző ciklusaiban kapott kód bináris számjegyei, illetve 3 és 4 ciklussal korábban, mint az aktuális pillanat.

Az így kapott szekvencia dekódolása után a vevő oldalon egy dekódolót használnak. A legcsodálatosabb az, hogy a descrambler áramköre teljesen megegyezik a scrambler áramkörével. Nem nehéz egyszerű érveléssel ellenőrizni, hogy ez valóban így van-e. Ha B i-vel jelöljük a dekódoló bemenetén az i-edik munkaciklushoz érkező forráskód bináris számjegyét, és az i-edik munkaciklusnál kapott kód bináris számjegyét, akkor C-vel i , akkor a kódolóval azonos séma szerint működő dekódolónak a következő algoritmust kell végrehajtania:

Ezért, ha a dekódoló séma megegyezik a kódoló sémával, akkor a dekódoló teljesen visszaállítja az információs bitek eredeti sorozatát.

A figyelembe vett négybites kódoló áramkör az egyik legegyszerűbb. Az 1000Base-T technológia sokkal összetettebb, 33 bites scramblert használ, ami 8 589 934 591 bitre (233-1) növeli az ismétlési periódust, vagyis a generált pszeudo-véletlen sorozatok 68,72 másodpercenként ismétlődnek.

PAM-5 kódolás

Miután kitaláltuk, milyen kódokat használnak az adatok ábrázolására, és mérlegeltük a kódok önórajelezési és spektrális tulajdonságainak javítására szolgáló módszereket, megpróbáljuk kideríteni, hogy ezek az intézkedések elegendőek-e az 1000 Mbps sebességű adatátvitel biztosításához. négypáros, 5-ös kategóriájú kábel.

Mint már említettük, a manchesteri kódolás jó önszinkronizáló tulajdonságokkal rendelkezik, és ebben az értelemben nem igényel semmilyen módosítást, azonban az alapharmonikus maximális frekvenciája számszerűen megegyezik az adatsebességgel, vagyis a másodpercenként átvitt bitek számával. Ez 10 Mbps sebességű adatátvitelhez elegendő, mivel a 3. kategóriás kábel (és a 10Base-T szabványban ilyen kábel is használható) 16 MHz-es frekvenciára van korlátozva. A manchesteri kódolás azonban nem alkalmas 100 Mbps vagy nagyobb adatátviteli sebességre.

Az NRZI kód használata redundáns 4B/5B blokkkóddal és kódolással, valamint három pozíciós MLT-3 kóddal (az alapharmonikus maximális frekvenciájának csökkentése érdekében) történő további finomítás után lehetővé teszi az adatok átvitelét 100 Mbps sebesség 5-ös kategóriájú kábelen keresztül. Valójában az MLT-3 kód használatakor az alapharmonikus maximális frekvenciája számszerűen megegyezik az adatátviteli sebesség egynegyedével, azaz 100 Mbps átviteli sebességnél az alapfrekvencia nem haladja meg a 25 MHz-et, ami bőven elég egy 5-ös kategóriás kábelhez. Ez a módszer azonban nem alkalmas 1000 Mbps sebességű adatátvitelre.

Ezért az 1000Base-T szabvány alapvetően más kódolási módszert használ. Az órajel-frekvencia olyan értékekre való csökkentése érdekében, amelyek lehetővé teszik az adatok 5-ös kategóriájú csavart érpárokon történő átvitelét, a vonalon lévő adatokat az úgynevezett PAM-5 kódban ábrázolják (13. ábra). Ebben az átvitt jelnek öt rögzített szintje van (-2, -1, 0, +1, +2). Ezek közül négy információs bitek kódolására szolgál, az ötödik pedig hibajavításra szolgál. Négy rögzített szintből álló halmazon egy diszkrét jelállapot egyszerre két információs bitet kódolhat, mivel két bit kombinációjának négy lehetséges kombinációja van (az úgynevezett dibitek) - 00, 01, 10 és 11.

A dibitre váltás lehetővé teszi a bitsebesség megduplázását. A bit vagy információ, sebesség és a különböző diszkrét jelállapotok sebességének megkülönböztetésére bevezettük az átviteli sebesség fogalmát. A Baud a különböző diszkrét jelállapotok száma időegységenként. Ezért, ha két bit egy diszkrét állapotban van kódolva, a bitsebesség kétszerese az átviteli sebességnek, azaz 1 baud = 2 bps.

Ha figyelembe vesszük, hogy az 5. kategóriás kábelt 125 MHz-es frekvenciára tervezték, azaz 125 MBaud átviteli sebességgel képes működni, akkor az információs sebesség egy csavart érpáron 250 Mbps lesz. Emlékezzünk vissza, hogy a kábelben négy csavart érpár van, tehát ha mind a négy érpárt használja (14. ábra), akkor az átviteli sebességet 250 Mbps4 = 1000 Mbps-ra növelheti, vagyis elérheti a kívánt sebességet.

Mint már említettük, a PAM-5 kódolásban öt diszkrét szint van, de csak négy szintet használnak a dibitek továbbítására. Az ötödik redundáns kódszintet (Forward Error Correction, FEC) használják a hibajavító konstrukciós mechanizmushoz. Ezt egy Trellis kódoló és egy Viterbi dekóder valósítja meg. A hibajavító mechanizmus használata lehetővé teszi a vevő zajtűrésének 6 dB-lel történő növelését.

Trellis kódolás

Tekintsük a két tárolócellából és XOR elemekből álló legegyszerűbb kódolón alapuló rácsos kódolás alapelveit (15. ábra). Egy ilyen kódoló bemenete kapja a 0101110010 bitsorozatot k bit/s sebességgel Ha a kódoló kimenetére egy olvasócella van telepítve, amely a kódoló bemeneti bitsebességének kétszeresével működik, akkor a a kimeneti adatfolyam sebessége kétszerese lesz a bemeneti adatfolyam sebességének. Ebben az esetben a kódoló első félciklusának olvasócellája először az XOR 2 logikai elemből, a ciklus második felében pedig az XOR 3 logikai elemből olvas ki adatokat, így minden bemeneti bithez két-két bit tartozik. kimeneti bitek, vagyis egy dibit, amelynek első bitje XOR 2 elem, a második pedig XOR 3 elem. A kódoló állapotának idődiagramjából jól látható, hogy a 0101110010 bemeneti bitsorozattal, a kimeneti sorrend 00 11 10 00 01 10 01 11 11 10 lesz.

Vegyük észre a dibitek képzési elvének egy fontos jellemzőjét. Az egyes generált dibitek értéke nem csak a bejövő információs bittől függ, hanem az előző két bittől is, amelyek értékeit két memóriacella tárolja. Valójában, ha feltételezzük, hogy A i egy bejövő bit, akkor az XOR 2 elem értékét a kifejezés határozza meg, az XOR 3 elem értékét pedig a kifejezés határozza meg. Így egy bitpárból egy dibit keletkezik, amelyek közül az első értéke , a másodiké pedig . Ezért a beosztási érték három állapottól függ: a bemeneti bit értékétől, az első tárolócella értékétől és a második tárolócella értékétől. Az ilyen kódolókat háromállapotú (K = 3) konvolúciós kódolóknak nevezzük ½ kimeneti sebességgel.

A kódoló munkáját célszerű nem időzítési diagramok, hanem az úgynevezett állapotdiagram alapján vizsgálni. A kódoló állapotát két érték jelzi - az első és a második tárolócella értéke. Például, ha az első cella az 1-es értéket (Q1=1), a második cella pedig a 0-t (Q2=0) tárolja, akkor a kódoló állapotát a 10-es érték írja le. Négy különböző kódolóállapot létezik: 00, 01, 10 és 11.

Legyen egy adott időpontban a kódoló állapota 00. Arra vagyunk kíváncsiak, hogy a következő időpontban milyen lesz a kódoló állapota, és milyen dibit keletkezik ebben az esetben. Két lehetséges kimenetel van attól függően, hogy melyik bit megy a kódoló bemenetére. Ha a kódoló bemenetén 0 érkezett, akkor a kódoló következő állapota is 00 lesz, de ha 1, akkor a következő állapot (azaz az eltolás után) 10 lesz. ezt az esetet a és képletekkel számítjuk ki. Ha a kódoló bemenete 0, akkor a 00 () dibit, ha a bemenet 1, akkor a 11 () dibit generálódik. A fenti érvelést célszerű az állapotdiagram (16. ábra) segítségével megjeleníteni, ahol a kódoló állapotait körökben jelöljük, a bejövő bitet és a generált dibitet pedig perjellel írjuk. Például, ha a bejövő bit 1, a generált dibit pedig 11, akkor ezt írjuk: 1/11.

Folytatva a hasonló okoskodást a kódoló összes többi lehetséges állapotára vonatkozóan, könnyen elkészíthető egy teljes állapotdiagram, amely alapján könnyen kiszámítható a kódoló által generált dibit értéke.

A kódoló állapotdiagram segítségével egyszerűen elkészíthető egy átmeneti időzítési diagram az általunk már vizsgált 0101110010 bemeneti bitsorozathoz, ehhez egy táblázatot építünk, melynek oszlopai a kódoló lehetséges állapotait jelzik, a sorok pedig jelölje meg az időpontokat. A kódoló különböző állapotai közötti lehetséges átmeneteket nyilak jelzik (a teljes kódoló állapotdiagram alapján - 17. ábra), amelyek felett az ennek az átmenetnek megfelelő bemeneti bit és a megfelelő dibit látható. Például az első két alkalommal a kódoló állapotdiagramja úgy néz ki, mint az ábrán látható. 18 . A piros nyíl a vizsgált bitsorozatnak megfelelő átmenetet mutatja.

Folytatva a kódoló különböző állapotai közötti lehetséges és valós átmenetek megjelenítését, amelyek különböző időpontoknak felelnek meg (19. ábra, , ), megkapjuk a kódoló állapotainak teljes időzítési diagramját (22. ábra).

A fenti rácsos kódolási módszer fő előnye a zajtűrő képessége. Ahogy a későbbiekben látni fogjuk, a kódolási redundancia miatt (ne feledjük, hogy minden információs bithez egy dibit van hozzárendelve, azaz a kódredundancia 2) még vételi hibák esetén is (pl. tévesen a 10. dibit érkezik dibit 11), az eredeti bitsor összetéveszthetetlenül visszaállítható.

Az eredeti bitsorozat visszaállításához a vevő oldalon Viterbi dekódert használnak.

Viterbi dekóder

A Viterbi dekóder a teljes 00 11 10 00 01 10 01 11 11 10 jelsorozat hibamentes vétele esetén információt fog kapni erről a sorozatról, valamint a kódoló szerkezetéről (vagyis az állapotáról). diagram) és a kezdeti állapotáról (00). Ezen információk alapján vissza kell állítania az eredeti bitsorozatot. Nézzük meg, hogyan történik az eredeti információ helyreállítása.

Ismerve a kódoló kezdeti állapotát (00), valamint ezen állapot lehetséges változásait (00 és 10), készítünk egy időzítési diagramot az első két időpontra (22. ábra). Ezen a diagramon csak két lehetséges útvonal van a 00 állapotból, amelyek különböző bemeneti dibiteknek felelnek meg. Mivel a dekódoló bemeneti dibitje 00, ezért a Trellis kódoló állapotdiagramját felhasználva megállapítjuk, hogy a kódoló következő állapota 00 lesz, ami az eredeti 0 bitnek felel meg.

Azonban nincs 100%-os garanciánk arra, hogy a kapott 00-as kör helyes, ezért még nem szabad figyelmen kívül hagynunk a 00-as állapotból a 10-es állapotba vezető második lehetséges utat, amely megfelel a 11-es körnek és az eredeti 1-es bitnek. a diagram különbözik egymástól.egy másik úgynevezett hibametrika, amely minden útvonalra a következőképpen kerül kiszámításra. A vett átmenetnek megfelelő átmenetnél (vagyis a helyesnek tekintett átmenetnél) a hibamérőt nullával egyenlőnek vesszük, a fennmaradó átmeneteknél pedig a vett körben lévő különböző bitek számából és a szóban forgó átmenetnek megfelelő dibit. Például, ha a fogadott beosztás 00, és a kérdéses átmenetnek megfelelő dibit 11, akkor az átmenet hibamutatója 2.

A következő, a vett 11-es dibitnek megfelelő időpillanatban két kezdeti kódolóállapot lehetséges: 00 és 10, és négy végső állapot lesz: 00, 01, 10 és 11 (23. ábra). Ennek megfelelően ezeknek a végső állapotoknak több lehetséges útja van, amelyek a hibametrikában különböznek egymástól. A hibamérőszám kiszámításakor figyelembe kell venni az előző állapot mérőszámát, vagyis ha előző alkalommal a 10-es állapot metrikája 2 volt, akkor ebből az állapotból a 01-es állapotba való átmenetkor a hiba az új állapot metrikája (a teljes út metrikája) 2 + 1 = 3 lesz.

A fogadott 10-es számjegynek megfelelő következő időpillanatnál megjegyezzük, hogy két út vezet a 00, 01 és 11 állapotokhoz (24. ábra). Ebben az esetben csak azokat az átmeneteket kell meghagyni, amelyek kisebb hibamutatónak felelnek meg. Ezen túlmenően, mivel a 11-es állapotból a 11-es állapotba és a 01-es állapotba történő átmeneteket elvetjük, az előző időpontnak megfelelő 10-es állapotból a 11-es állapotba való átmenetnek nincs folytatása, ezért szintén elvethető. Hasonlóképpen, az előző időpillanatnak megfelelő átmenetet a 00-ról 00-ra vetjük el.

Hasonló okoskodást folytatva kiszámíthatjuk az összes lehetséges út metrikáját, és ábrázolhatjuk az összes lehetséges utat.

Ugyanakkor a lehetséges utak száma nem olyan nagy, mint amilyennek látszik, mivel a legtöbbjüket az építés során eldobják, mivel nincs folytatása (25. ábra). Például a dekódoló hatodik ciklusában a leírt algoritmus szerint csak négy lehetséges út marad.

Hasonlóképpen, a dekódoló utolsó ciklusában csak négy lehetséges útvonal van (26. ábra), és a valódi útvonal, amely egyedileg visszaállítja az eredeti 0101110010 bitsorozatot, a 0-val egyenlő hibametrikának felel meg.

A figyelembe vett időzítési diagramok összeállításakor célszerű táblázat formájában megjeleníteni a különböző kódolóállapotokhoz tartozó felhalmozott hibametrikát. Ez a tábla a forrása azoknak az információknak, amelyek alapján vissza lehet állítani az eredeti bitsorozatot (4. táblázat).

A fent leírt esetben azt feltételeztük, hogy a dekóder által fogadott összes osztás hibamentes volt. Tekintsük tovább azt a helyzetet, amikor a kapott osztássorozat két hibát tartalmaz. Legyen a megfelelő 00 11 10 00 01 10 01 11 11 10 sorrend helyett a dekódoló a 00 11 11 00 11 10 01 11 11 10 sorozatot kapja, amelyben a harmadik és az ötödik terhelés hibás. Próbáljuk meg alkalmazni a fent tárgyalt Viterbi algoritmust a legkisebb hibametrikával rendelkező útvonal kiválasztása alapján egy adott sorozatra, és megtudjuk, hogy az eredeti bitsorozatot vissza tudjuk-e állítani a megfelelő formában, vagyis kijavíthatjuk a rossz hibákat.

A harmadik (sikertelen) dibit beérkezéséig az összes lehetséges átmenet hibametrikáját kiszámító algoritmus nem tér el a korábban vizsgált esettől. Eddig a pontig az 1. ábrán jelölt útvonal rendelkezett a legkisebb felhalmozott hibamutatóval. 27 pirosban. Miután megkapta az ilyen osztást, már nincs olyan elérési út, amelynek kumulatív hibamutatója egyenlő 0-val. Ebben az esetben azonban két alternatív útvonal 1-gyel egyenlő. ezt a szakaszt Az eredeti sorozat melyik bitje felel meg a vett dibitnek, lehetetlen.

Hasonló helyzet áll elő az ötödik (szintén hibás) dibit fogadásakor (28. ábra). Ebben az esetben már három olyan útvonal lesz, amelyekben egyenlő a felhalmozott hibák mérőszáma, és csak akkor lehet megállapítani a valódi útvonalat, ha a következő osztások érkeznek.

A tizedik dibit vétele után a lehetséges utak száma a halmozott hibák különböző mérőszámaival meglehetősen nagy lesz (29. ábra), azonban a fenti diagramon (az 5. táblázatot használva, amely a halmozott hibák mérőszámait mutatja különböző útvonalakra) nem nehéz kiválasztani az egyetlen utat a legkisebb mérőszámmal (a 29. ábrán).

A konvolúciós kódolónak csak négy különböző állapota volt: 00, 01, 10 és 11. Az 1000Base-T technológia nyolc különböző állapothoz használ konvolúciós kódolót (három késleltető elemmel), ezért nyolcpozíciós kódolónak nevezik. . Ezen túlmenően, mivel a szimbólumok a kábel mind a négy csavart érpárján egyidejűleg, ötszintű PAM-5 kódolással kerülnek átvitelre, ezt a kódolást négydimenziós 4D/PAM-5 kódolásnak nevezik.

Az 1000Base-T technológiában használt Trellis kódoló másik jelentős különbsége a kódoló különböző állapotai közötti átmenet algoritmusa. A legegyszerűbb példánkban a kódoló állapotát a következő pillanatban kizárólag az aktuális állapot és a bemeneti bit határozta meg. Tehát, ha az aktuális állapot 00, és a bemeneti bit 1, akkor a következő állapot, vagyis a tárolócellák biteltolási mezője 10-nek felel meg. Egy igazi nyolcpozíciós Trellis kódolóban két vezérlő van. (bemeneti) biteket, és a különböző állapotok közötti átmeneteket az algoritmus határozza meg a jelkonstelláció pontjai közötti legnagyobb távolságot. ábrából következik. 30 , a Trellis kódoló megvalósítja a kapcsolatot:

ahol d 6, d 7 és d 8 a 6., 7. és 8. vonal adatbitjei.

Magyarázzuk meg ezt egy konkrét példával.

Emlékezzünk vissza, hogy a PAM-5 kód öt szintet használ a jelzéshez: -2, -1, 0, +1, +2. Ugyanakkor a +2/–2 szintek +1/–1 V, a +1/–1 szintek pedig +0,5/–0,5 V feszültségnek felelnek meg. Figyelembe véve, hogy négy jel A szintek egyidejű továbbítása négy csavart érpáron keresztül történik, és mindegyik szint öt érték valamelyikét veheti fel, összesen 625 (5x5x5x5) különböző jelkombinációt kapunk. A különböző lehetséges jelállapotokat célszerű az úgynevezett jelsíkon ábrázolni. Ezen a síkon minden lehetséges jelállapotot egy jelpont reprezentál, az összes jelpont halmazát pedig jelkonstellációnak nevezzük. Természetesen nem lehet négydimenziós teret ábrázolni, ezért az érthetőség kedvéért tekintsünk egy kétdimenziós 5x5-ös jelkonstellációt. Egy ilyen konstelláció formálisan két csavart párnak felelhet meg. Rajzoljunk pontokat az X tengely mentén, amely megfelel az egyik csavart érpárnak, és az Y tengely mentén - a másiknak. Ekkor a 2D-s konstellációnk úgy fog kinézni, mint az ábra. 31 .

Vegye figyelembe, hogy egy ilyen csillagkép két pontja közötti minimális távolság 1.

Zaj és jelcsillapítás hatására a jelkonstelláció torzulásokon megy keresztül (32. ábra), aminek következtében az egyes jelpontok helyzete elmosódik, a köztük lévő távolság csökken. Ennek eredményeként a jelkonstelláció pontjai nehezen megkülönböztethetők, és nagy az összetévesztésének valószínűsége.

Ezért a Trellis kódoló egyik feladata egy olyan jelkonstelláció kialakítása, amely a különböző jelpontok közötti maximális távolságot biztosítaná. Annak megértéséhez, hogy ez hogyan történik, jelöljük a -1 és +1 jelek szintjeit X-ig, valamint a -2, 0, +2 és Y szinteket. Ezután a kezdeti konstellációt az ábra szerint ábrázolhatjuk. 33 .

Ezt a konstellációt két alkonstellációra osztva, amelyek közül az egyik az XX és YY pontokból, a másik pedig az XY és YX pontokból alakul ki, lehetőség nyílik a jelpontok közötti távolság növelésére (34. ábra).

Két csavart érpár használatakor a Trellis kódoló feladata, hogy csak a jelek bármelyikéhez tartozó szimbólumokat küldje el, például D0=XX+YY, egy csavart érpáron, és egy másik konstellációhoz tartozó szimbólumokat, például D1. =XY+YX. Ekkor az elküldött szimbólumok közötti távolság kétszer akkora lesz, mint az eredeti konstellációban volt. Ennek eredményeként javul a jelkonstelláció pontjainak felismerése, vagyis nő a zajtűrő képesség.

Az igazi Trellis-kódoló nagyjából ugyanígy működik, négy csavart érpáron keresztül küldött szimbólumokat generál, azonban mivel a konstelláció minden pontja négy koordinátának felel meg (minden párhoz egy), és minden pont felvehet X vagy Y értéket, 16 különböző kombinációból áll, amelyek nyolc alkonstellációt alkotnak:

Az így létrejövő alkonstellációkban a pontok közötti minimális távolság kétszer akkora, mint az eredeti konstellációban. Ezenkívül két különböző részkonstelláció pontjai közötti minimális távolság is 2. Ez a nyolc jelkonstelláció alkotja a Trellis kódoló állapotdiagramját. Például a 000 kódoló állapot a D0D2D4D6 konstellációból származó pontok kombinációjának felel meg abban az értelemben, hogy a D0 konstelláció pontjai az első páron, a D2 konstelláció pontjai a második páron kerülnek átvitelre, és így tovább. A kódoló következő lehetséges állapota egy olyan kombinációnak felel meg, amelyben az egyes párok elküldött szimbólumai közötti minimális távolság 2.

Az ismertetett séma szerinti rácsos kódolás alkalmazása lehetővé teszi a jel-zaj viszony (SNR) 6 dB-lel történő csökkentését, vagyis az adatátvitel során a zajtűrő képesség jelentős növelését.

ComputerPress 2 "2002

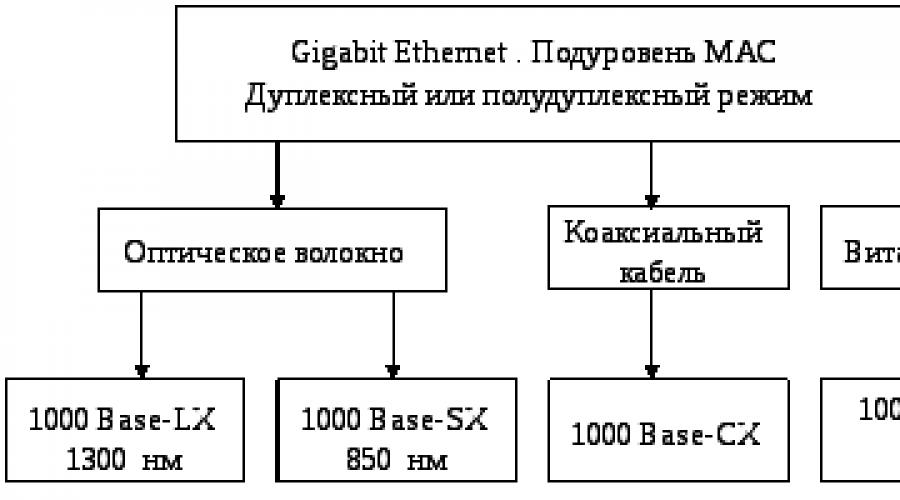

A multimédiás technológiák fejlődése a fejlesztés szükségességét eredményezte sávszélesség kommunikációs vonalak. Ebben a tekintetben a Gigabit Ethernet technológiát fejlesztették ki, amely 1 Gbit / s sebességű adatátvitelt biztosít. Ebben a technológiában és a Fast Ethernetben is megmaradt az Ethernet technológiával való folytonosság: a keretformátumok, konzervált hozzáférési mód CSMA/ CD félduplex módban. Logikai szinten a kódolást használják 8 B/10 B. Mivel az átviteli sebesség 10-szeresére nőtt a Fast Ethernethez képest, szükség volt rá vagy csökkentse a hálózat átmérőjét 20-25 m, vagy növelje a minimális kerethosszt. A Gigabit Ethernet technológiában a második utat választották, a minimális kerethosszt növelve 512 bájt helyett 64 bájt Ethernet és Fast Ethernet technológiában. A hálózat átmérője 200 m, valamint a Fast Ethernetben. A keret hossza kétféleképpen növelhető. Az első módszer egy rövid keret adatmezőjének kitöltését írja elő tiltott kódkombinációk szimbólumaival, miközben a hálózat improduktív terhelése lesz. A második módszer szerint több rövid képkocka továbbítása egymás után legfeljebb legfeljebb 8192 byte.

A modern Gigabit Ethernet hálózatok általában kapcsolókon alapulnak, és teljes duplex módban működnek. Ebben az esetben nem a hálózat átmérőjéről beszélünk, hanem a szegmens hosszáról, amelyet a fizikai réteg technikai eszközei, elsősorban a fizikai adatátviteli közeg határoznak meg. A Gigabit Ethernet a következők használatát teszi lehetővé:

egymódusú optikai kábel; 802.3 z

többmódusú optikai kábel; 802.3 z

kiegyensúlyozott UTP 5. kategóriájú kábel; 802.3 ab

koaxiális kábel.

Optikai kábelen keresztül történő adatátvitelkor bármelyik LED-et használják emitterként, amelyek hullámhosszon működnek. 830 nm, vagy lézerek - hullámhosszon 1300 nm. E szabvány szerint 802.3 z két specifikációt határozott meg 1000 Bázis- SXÉs 1000 Bázis- LX. Az 1000Base-SX specifikációjú 62,5/125-ös többmódusú kábelen megvalósított szegmens maximális hossza 220 m, 50/125-ös kábelen pedig legfeljebb 500 m. Egy szegmens maximális hossza egy- Mode 1000Base-LX specifikáció az 5000 m. A szegmens hossza a koaxiális kábelen nem haladja meg a 25 m-t.

Kidolgoztak egy szabványt a meglévő 5. kategóriájú szimmetrikus UTP-kábelek használatára. 802.3 ab. Mivel a Gigabit Ethernet technológiában az adatokat 1000 Mbps sebességgel kell továbbítani, és az 5-ös kategóriájú csavart érpár sávszélessége 100 MHz, úgy döntöttek, hogy párhuzamosan továbbítják az adatokat 4 csavart érpáron keresztül, és az 5. vagy 5e. kategóriájú UTP sávszélességet használják. 125 MHz-ről. Így minden csavart érpáron 250 Mbps-os adatátvitelre van szükség, ami kétszerese az 5e UTP kategória képességeinek. Ennek az ellentmondásnak a feloldására a 4D-PAM5 kódot öt potenciálszinttel (-2, -1, 0, +1, +2) használjuk. Mindegyik vezetékpár egyszerre küld és fogad adatokat 125 Mbps sebességgel irányonként. Ebben az esetben ütközések történnek, amelyek során ötszintű összetett alakú jelek jönnek létre. A bemeneti és kimeneti folyamok szétválasztása hibrid szétválasztási sémák használatával történik H(5.4. ábra). Ezeket a sémákat használják jelfeldolgozók. A vett jel kinyeréséhez a vevő kivonja a saját kiadott jelét a teljes (küldött és vett) jelből.

Így a Gigabit Ethernet technológia nagy sebességű adatcserét biztosít, és elsősorban alhálózatok közötti adatátvitelre, valamint multimédiás információk cseréjére szolgál.

Rizs. 5.4. Adatátvitel 4 UTP kategória 5 páron

Az IEEE 802.3 szabvány azt ajánlja, hogy az üvegszál alapú Gigabit Ethernet technológia legyen a gerinchálózat. Az időrések, a keretformátum és az átvitel közös minden 1000 Mbps-os verzióban. A fizikai réteget két jelkódolási séma határozza meg (5.5. ábra). Rendszer 8 B/10 B használt optikai szálhozés árnyékolt rézkábelek. Kiegyensúlyozott kábelekhez UTP impulzus amplitúdó modulációt használnak (kód PAM5 ). Technológia 1000 bázis- x logikai kódolást használ 8 B/10 Bés vonalkódolás ( NRZ).

5.5. Gigabit Ethernet technológia specifikációi

Jelek NRZ szálon keresztül, rövidhullámú ( rövid- hullámhossz), vagy hosszúhullámú ( hosszú- hullámhossz) fényforrások. Rövidhullámú forrásként hullámhosszú LED-ek 850 nm többmódusú optikai szálon keresztüli átvitelhez (1000BASE-SX). Ezt az olcsóbb opciót rövid távú átvitelre használják. Hosszúhullámú lézerforrások ( 1310 nm) használjon egymódusú vagy többmódusú optikai szálat (1000BASE-LX). Az egymódusú szálas lézerforrások akár távolságra is képesek információt továbbítani 5000 m.

Pont-pont kapcsolatokban ( pont- nak nek- pont) átvitelhez ( Tx) és fogadás ( Rx) külön szálakat használnak, ezért full duplex kapcsolat. A Gigabit Ethernet technológia csak telepítést tesz lehetővé az egyetlen ismétlő két állomás között. Alább láthatók az 1000BASE technológiák paraméterei (5.2. táblázat).

5.2. táblázat

Gigabit Ethernet specifikációk összehasonlítása

A Gigabit Ethernet hálózatok kapcsolókra épülnek, amikor a full-duplex kapcsolatok távolságát csak a közeg korlátozza, az oda-vissza utazási idő nem. Ebben az esetben általában a topológia " csillag"vagy" kitágult csillag”, a problémákat pedig a logikai topológia és az adatáramlás határozza meg.

Az 1000BASE-T szabvány majdnem ugyanazt az UTP kábelt használja, mint a 100BASE-T és 10BASE-T szabvány. Az 1000BASE-T UTP kábel megegyezik a 10BASE-T és 100BASE-TX kábellel, azzal az eltéréssel, hogy az 5e kategóriás kábel ajánlott. A 100 méteres kábelhosszal az 1000BASE-T berendezés a korlátok közé szorítva.

Az Ethernetben a Preamble (7 bájt) és az Initial Frame Limiter (SFD) (1 byte) keretmezők az adó- és vevőeszközök közötti szinkronizálásra szolgálnak. A keret ezen első nyolc bájtja arra szolgál, hogy felhívják a fogadó csomópontok figyelmét. Lényegében az első néhány bájt jelzi a vevőknek, hogy készüljenek fel egy új keret fogadására.

Cél MAC-cím mező

A MAC Destination Address mező (6 bájt) a kívánt címzett azonosítója. Emlékezhet arra, hogy ezt a címet a 2. réteg arra használja, hogy segítse az eszközöket annak meghatározásában, hogy egy adott keret nekik szól-e. A keretben lévő címet a rendszer összehasonlítja az eszköz MAC-címével. Ha a címek megegyeznek, a készülék megkapja a keretet.

Forrás MAC-cím mező

A Destination MAC Address mező (6 bájt) azonosítja a keret kiinduló hálózati kártyáját vagy interfészét. A kapcsolók is ezt a címet használják a hozzárendelési tábláikhoz való hozzáadásához. A kapcsolók szerepéről ebben a részben később lesz szó.

Mező hossza/Típusa

Minden 1997-nél régebbi IEEE 802.3 szabvány esetén a Length mező a keret adatmezőjének pontos hosszát adja meg. Ezt később az FCS részeként használják fel annak biztosítására, hogy az üzenet megfelelően érkezzen. Ha a mező célja egy típus megadása, mint az Ethernet II-ben, a Típus mező leírja, hogy melyik protokollt implementálják.

A terület két alkalmazását hivatalosan 1997-ben egyesítették az IEEE 802.3x szabványban, mivel mindkét alkalmazás közös volt. Az Ethernet Type II mezőt a jelenlegi 802.3 keretdefiníció tartalmazza. Amikor egy csomópont kap egy keretet, meg kell vizsgálnia a Length mezőt, hogy megállapítsa, melyik magasabb rétegbeli protokoll van benne. Ha két oktett értéke nagyobb vagy egyenlő hexadecimális szám 0x0600 vagy decimális 1536, akkor a Data mező tartalma a kijelölt protokolltípusnak megfelelően dekódolásra kerül. Ha a mező értéke kisebb vagy egyenlő, mint hexadecimális 0x05DC vagy decimális 1500, akkor a Length mező az IEEE 802.3 keretformátum használatát jelzi. Ez megkülönbözteti az Ethernet II és a 802.3 kereteket.

Mezők Adatok és Kitöltés

Az Adat és a Kitöltés mezők (46-1500 bájt) a magasabb rétegből származó beágyazott adatokat tartalmazzák, amely egy tipikus Layer 3 PDU, jellemzően egy IPv4-csomag. Minden keretnek legalább 64 bájt hosszúnak kell lennie. Ha a csomag kapszulázott kisebb, A párnázás a keret méretének erre a minimális méretre való növelésére szolgál.

Az IEEE listát vezet az általános célú Ethernet II típusokról.