A Dr.Web ingyenes segédprogramok könyvtára. Titkosító trójaiak

Olvassa el is

Hogy őszinte legyek, ma nem számítottam arra, hogy ennek a vírusnak az egyik legújabb módosításával találkozhatok. Nem is olyan régen már írtam róla egy keveset a honlapomon - itt az ideje, hogy többet meséljek :)

Ahogy korábban mondtam, a Trojan.Encoder egy trójai, amely titkosítja a felhasználói fájlokat. Ennek a borzalomnak egyre több fajtája létezik, és hozzávetőleges becslések szerint már körülbelül 8 darab van, mégpedig: Trojan.Encoder.19 , Trojan.Encoder.20 , Trojan.Encoder.21 , Trojan.Encoder.33 , Trojan.Encoder - 43, 44 és 45, és az utolsó, ahogy jól értem, nincs számozva. A vírus szerzője egy bizonyos "Javító".

Néhány információ a verziókról (az információk részben a webhelyről, részben az oldalról származnak):

Trojan.Encoder.19 - a rendszer megfertőzése után a trójai kilép szöveges fájl crypted.txt azzal a kötelezettséggel, hogy 10 dollárt kell fizetni a visszafejtő programért.

A Trojan.Encoder.19 egy másik változata megkerül minden nem eltávolítható adathordozót, és titkosítja a következő listán szereplő kiterjesztésű fájlokat:

.jpg, .jpeg, .psd, .cdr, .dwg, .max, .mov, .m2v, .3gp, .asf, .doc, .docx, .xls, .xlsx, .ppt, .pptx, .rar , .zip, .db, .mdb, .dbf, .dbx, .h, .c, .pas, .php, .mp3, .cer, .p12, .pfx, .kwm, .pwm, .sol, . jbc, .txt, .pdf.Trojan.Encoder.20 - új verzió trójai- ransomware, amelyben a Trojan.Encoder.19-hez képest megváltozott a titkosítás és a kulcsgenerálás mechanizmusa.

Trojan.Encoder.21 - új módosítás A crypted.txt fájlban található trójai, amelyhez csak egy bizonyos átutalással kell pénzt (89 $) utalni. fizetési rendszer, amelyet a vírus szerzője határoz meg, és ne használjon olyan rendszereket, mint a PAYPAL és a készpénz. A Trojan.Encoder.21 olyan oldalakat használ, amelyekről ismert, hogy aktív trójai terjesztők. A korábbi módosítások ehhez egyszeri vagy rövid időtartamú hivatkozásokat használtak. Ez a funkció A Trojan.Encoder.21 drasztikusan növelheti terjedésének sebességét.

A Trojan.Encoder.33 titkosítja a felhasználói adatokat, de új mechanizmusokat használ. A trójai által mappákba átvitt *.txt,*.jpg,*.jpeg,*.doc,*.docx,*.xls kiterjesztésű fájlok veszélyben vannak:

C:\Dokumentumok és beállítások\Helyi beállítások\Alkalmazásadatok\CDD

C:\Dokumentumok és beállítások\Helyi beállítások\Alkalmazásadatok\FLR

Ezzel egyidejűleg az eredeti fájlok helyébe a „FileError_22001” üzenet kerül.A korábbi módosításokkal ellentétben a Trojan.Encoder.33 nem jelenít meg olyan üzeneteket, amelyek különböző összegek fizetését követelik. Ugyanakkor a felhasználói adatok titkosításának funkcióját ez a trójai csak akkor látja el, ha sikerül felvennie a kapcsolatot egy külső szerverrel.

Utóbbiak új dokumentumtitkosítási kulcsban, valamint a támadó új elérhetőségeiben térnek el a korábbiaktól. A Doctor Web szakemberei azonnal létrehoztak olyan segédprogramokat, amelyek lehetővé teszik a fájlok visszafejtését, amelyekhez való hozzáférést a Trojan.Encoder új módosításai blokkolták. De még egy, a Trojan.Encoder "legfrissebb" módosítása különösen érdekes. A trójai program ezen verziója a .DrWeb kiterjesztést adja a titkosított fájlokhoz. A Dr.Web vírusirtó által a Trojan.Encoder sikeres ellenlépésének eredményeként a szerző láthatóan „elrontotta” a védjegyünket a titkosított fájlok nevében.

Ezen kívül a Doctor Web szakemberei találtak egy linket a Trojan.Encoder legújabb módosításainak szerzőjének egyik weboldalára. Érdekes módon ennek az erőforrásnak a tulajdonosa egy pók és egy orvos képeit használja a Doctor Web-hez, miközben a cégnek semmi köze az ilyen oldalakhoz. Nyilvánvaló, hogy ezt a kialakítást a tapasztalatlan felhasználók összezavarására és a Doctor Web kompromittálására használják.

A támadó minden lehetséges módon igyekszik a pozitív oldalon megjelenni az áldozatok előtt – a felhasználók dokumentumainak visszaállításában segítő személyként. Weboldalán felajánlja, hogy nézzen meg egy videót, amely egy dokumentum-visszafejtő segédprogram munkáját mutatja be, amiért pénzt kicsikarnak.

A rendelkezésre álló információk alapján feltételezhető, hogy egy személy fájlok titkosítása után pénzt zsarol ki.

A Doctor Web elemzői kifejlesztettek egy visszafejtő segédprogramot, és minden felhasználónak ingyenesen felajánlják fájljaik helyreállításához. A felhasználók kényelme érdekében a segédprogram új verziója grafikus interfész modullal van felszerelve, és a Trojan.Encoder Decrypt nevet viseli.

Ma bukkantam rá ennek a piszkos trükknek egy másik (valószínűleg a legújabb) verziójára, ami nem csak mindent titkosított, de nincs benne a crypted.txt fájl sem, ami a dr.webről származó visszafejtő programhoz szükséges, hogy dekódolja a fájlokat vissza. Ráadásul ez (vagy nem ez, hanem valami más) dolog teljesen blokkolta az avz-hez való hozzáférést, és semmilyen módon nem engedi futni a számítógépen. A letöltött archívumot sem kicsomagolni, sem közvetlenül a számítógépre feltölteni lehetetlen, egyszóval lábon-kezén nyugszik, levágva a Base mappában élő, .avz kiterjesztésű avz alapot. Trükk a kiterjesztés átnevezésével ill távoli indítás szintén nem volt hatása. Pörögnöm kellett. A számítógépen történő telepítés után Szoftver csomag+ és alapos tisztítás a számítógép egyszeri újraindítása nélkül (ez fontos), valamint a bal folyamatok, indítási elemek, kernelterület modulok és az élet egyéb szörnyűségei kézi rágcsálása után az avz-nek mégis sikerült elindulnia. Az ezt használó rendszer átfogó elemzése a hibák egész felhőjét tárta fel, számos vírust hozott ki (magát a kódolót a drweb tisztította meg), de .. Fájlok visszafejtése speciális program nem jön ki a crypted.txt vagy bármely más közeli fájl hiánya miatt. Más megoldást még nem tudok.

Ezért erősen ajánlom, hogy minden fertőzött ember először használja a Dr.web Сureit + spybot csomagot, majd közvetlenül a dr.webhez forduljon segítségért a fájlok visszafejtéséhez. Megígérik, hogy segítenek, és ez teljesen ingyenes.

Sajnos nem tudom, honnan szedte fel a felhasználó ezt a vírust.

Köszönjük figyelmét, és vigyázzon számítógépére. Fontos.

A Doctor Web vírusirtó cég szakemberei egy módszert fejlesztettek ki a veszélyes kódoló trójai tevékenysége következtében elérhetetlenné vált fájlok visszafejtésére. Trojan.Encoder.2843, amelyet a felhasználók "Vault" néven ismernek.

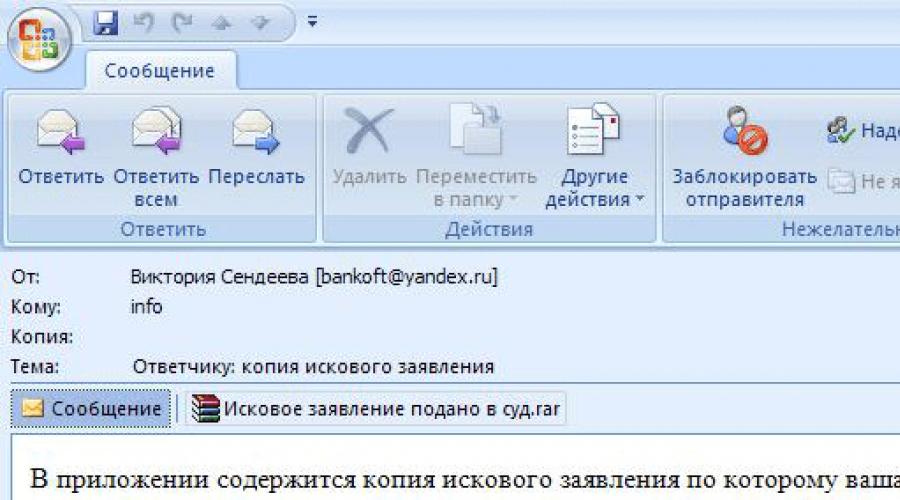

Ez a verzió ransomware, amely a Dr.Web besorolás szerint kapta a nevet Trojan.Encoder.2843, a kiberbűnözők aktívan terjesztik tömeges levelezőlisták segítségével. Egy JavaScript-szkriptet tartalmazó kis fájlt az e-mailek mellékleteként használnak. Ez a fájl kivonja magából az alkalmazást, amely elvégzi a kódoló működésének biztosításához szükséges többi műveletet. A ransomware trójainak ezt a verzióját 2015. november 2. óta terjesztik.

Ennek a rosszindulatú programnak a működési elve is nagyon érdekes. A rendszerhez Windows rendszerleíró adatbázis titkosítva dinamikus könyvtár(.DLL) és be futó folyamat Az explorer.exe trójai egy kis kódot ágyaz be, amely beolvas egy fájlt a rendszerleíró adatbázisból a memóriába, visszafejti azt, és átadja az irányítást.

A titkosított fájlok listája Trojan.Encoder.2843 ben is tárolva rendszerleíró adatbázisés mindegyikhez egyedi kulcsot használ, amely nagy latin betűkből áll. A fájlok titkosítása Blowfish-ECB algoritmusokkal történik, a munkamenetkulcs titkosítása RSA segítségével történik a CryptoAPI interfész segítségével. Minden titkosított fájl .vault kiterjesztést kap.

A Doctor Web szakemberei egy speciális technikát fejlesztettek ki, amely sok esetben lehetővé teszi a trójai által sérült fájlok visszafejtését. Ha Ön rosszindulatú program áldozata Trojan.Encoder.2843 kérjük, kövesse az alábbi irányelveket:

- megfelelő nyilatkozattal jelentkezzen a rendőrségen;

- semmi esetre se próbálja meg újratelepíteni az operációs rendszert, „optimalizálni” vagy „tisztítani” semmilyen segédprogram segítségével;

- ne töröljön fájlokat a számítógépéről;

- ne próbálja meg saját maga visszaállítani a titkosított fájlokat;

- lépjen kapcsolatba a Doctor Web technikai támogatási szolgálatával (ez a szolgáltatás ingyenes a Dr.Web kereskedelmi licencek felhasználói számára);

- csatoljon a jegyhez bármilyen, a trójai által titkosított fájlt;

- várja meg a szerviz szakember válaszát technikai támogatás; kapcsolatban nagy mennyiség kérések esetén ez eltarthat egy ideig.

Emlékeztetjük, hogy a fájl visszafejtési szolgáltatásokat csak a Dr.Web víruskereső termékek kereskedelmi licencének tulajdonosai biztosítják. A Doctor Web nem garantálja teljes mértékben a kódoló által sérült összes fájl visszafejtését, de szakértőink mindent megtesznek a titkosított információk mentése érdekében.

A Trojan.Encoder család első titkosító trójai programjai 2006-2007 között jelentek meg. 2009 januárja óta mintegy 1900%-kal nőtt a fajtáik száma! Jelenleg a Trojan.Encoder az egyik legveszélyesebb fenyegetés a felhasználók számára, több ezer módosítással. 2013 áprilisa és 2015 márciusa között a Doctor Web víruslaboratóriuma 8553 kérést kapott a kódoló trójaiak által érintett fájlok visszafejtésére.

A titkosító vírusok majdnem elnyerték az első helyet a fórumokhoz intézett kérések között információ biztonság. Naponta átlagosan 40 visszafejtési kérelmet kapnak csak a Doctor Web víruslaboratóriumának munkatársai a különböző típusú titkosító trójaikkal fertőzött felhasználóktól ( Trojan.Encoder, Trojan-Ransom.Win32.Xorist, Trojan-Ransom.Win32.Rector, Trojan.Locker, Trojan.Matsnu, Trojan-Ransom.Win32.Rannoh, Trojan-Ransom.Win32.GpCode, Digitális széf, Digital Case lockdir.exe, rectorrsa, Trojan-Ransom.Win32.Rakhn, CTB-Locker, vault stb.). Az ilyen fertőzések fő jelei a felhasználói fájlok, például zenefájlok, képfájlok, dokumentumok stb. kiterjesztésének megváltoztatása, amikor megpróbálják megnyitni őket, megjelenik egy üzenet a támadóktól, amely fizetést követel a visszafejtő beszerzéséért. Lehetőség van az asztal háttérképének, megjelenésének megváltoztatására is szöveges dokumentumokés ablakok megfelelő üzenetekkel a titkosításról, jogsértésről licencszerződések stb. A titkosító trójaiak különösen veszélyesek a kereskedelmi cégekre, mivel az adatbázisokból és a fizetési dokumentumokból elveszett adatok határozatlan időre blokkolhatják a cég munkáját, ami nyereségkieséshez vezethet.

A Trojan.Encoder család trójai programjai több tucat különböző titkosítási algoritmust használnak a felhasználói fájlokhoz. Például a Trojan.Encoder.741 által titkosított fájlok egyszerű felsorolási módszerrel történő visszafejtéséhez szükséges kulcsok megtalálásához a következőkre lesz szüksége:

107902838054224993544152335601

A trójai által sérült fájlok visszafejtése az esetek legfeljebb 10%-ában lehetséges. Ez azt jelenti, hogy a legtöbb felhasználói adat örökre elveszik.

Manapság a zsarolóprogramok akár a fájlok visszafejtését is megkövetelik 1500 bitcoin.

Még ha ki is fizeted a váltságdíjat a támadónak, nem ad garanciát az információ visszaszerzésére.

Érdekességekről van szó - olyan esetet jegyeztek fel, amikor a kifizetett váltságdíj ellenére a bűnözők nem tudták visszafejteni az általuk létrehozott trójai.Encoder által titkosított fájlokat, és az érintett felhasználót segítségért küldték ... a vírusirtó cég műszaki támogatási szolgálatához. !

Hogyan történik a fertőzés?

- Befektetés révén email; social engineering segítségével a támadók arra kényszerítik a felhasználót, hogy nyissa meg a csatolt fájlt.

- PDF-mellékletnek álcázott Zbot fertőzésekkel.

- A feltört webhelyeken található kizsákmányoló készleteken keresztül, amelyek a számítógép sérülékenységét használják fel fertőzés telepítésére.

- Trójaiakon keresztül, amelyek felajánlják az online videók megtekintéséhez szükséges lejátszó letöltését. Ez általában pornóoldalakon található.

- RDP-n keresztül, jelszókitalálás és sérülékenységek használatával ebben a protokollban.

- Fertőzött keygenek, repedések és aktiváló segédprogramok segítségével.

Az RDP jelszó kitalálása esetén a támadó ő jön be feltört fiók alatt, kikapcsolja vagy kirak egy vírusirtó terméket és elindítja magát Titkosítás.

Amíg nem kell félni az „Adósság”, „Büntetőeljárás” stb. feliratú levelektől, a támadók használni fogják a naivitását.

Gondolkozz... Tanulj magadnak, és taníts másokat is a biztonság alapjaira!

- Soha ne nyissa meg az ismeretlen címzettektől kapott e-mailek mellékleteit, bármilyen félelmetes is a cím. Ha a melléklet archívumként érkezett, vegye a fáradságot és egyszerűen megtekintse az archívum tartalmát. És ha van futtatható fájl (.exe, .com, .bat, .cmd, .scr kiterjesztés), akkor ez 99.(9)%-ban csapda az Ön számára.

- Ha még mindig félsz valamitől, ne légy túl lusta, hogy megtudd az igazat email cím az a szervezet, amelynek nevében a levelet elküldték Önnek. Információs korunkban nem is olyan nehéz ezt kideríteni.

- Még ha a feladó címe igaznak bizonyult is, ne legyen túl lusta telefonon tisztázni egy ilyen küldött levél létezését. A feladó címe könnyen hamisítható névtelen smtp szerverekkel.

- Ha a feladó azt mondja, hogy Sberbank vagy Russian Post, akkor ez nem jelent semmit. A normál betűket ideális esetben digitális aláírással kell aláírni. Gondosan ellenőrizze az ilyen levelekhez csatolt fájlokat megnyitás előtt.

- Csináld rendszeresen biztonsági mentések információk külön médián.

- Felejtsd el a használatát egyszerű jelszavak amelyeket könnyű felvenni és bejutni helyi hálózat az Ön adatai alá tartozó szervezetek. Az RDP-hozzáféréshez használjon tanúsítványokat, VPN-hozzáférést vagy kéttényezős hitelesítést.

- Soha ne dolgozzon rendszergazdai jogokkal, legyen figyelmes az üzenetekre UAC, még ha van is "Kék szín" aláírt pályázat, ne kattintson "Igen", ha nem futtatott telepítéseket vagy frissítéseket.

- Rendszeresen telepítse a biztonsági frissítéseket, nem csak operációs rendszer hanem alkalmazási programokat is.

- Telepítés jelszó a víruskereső beállításokhoz, a jelszó kivételével fiókot, kapcsolja be az önvédelmi opciót

Idézzük a Dr.Web és a Kaspersky Lab ajánlásait:

- azonnal kapcsolja ki a számítógépet, hogy leállítsa a trójai tevékenységét, a számítógépen lévő Reset / Power on gombbal az adatok jelentős része menthető;

- Hozzászólás webhelye: Annak ellenére, hogy egy ilyen ajánlást jól ismert laboratóriumok adnak, bizonyos esetekben végrehajtása bonyolultabb dekódoláshoz vezet, mivel a kulcs tárolható véletlen hozzáférésű memóriaés a rendszer újraindítása után lehetetlen lesz visszaállítani. A további titkosítás leállításához leállíthatja a zsarolóprogram-folyamat végrehajtását a Process Explorer segítségével, vagy további javaslatokért.

Spoiler: Lábjegyzet

Egyetlen kódoló sem képes az összes adatot azonnal titkosítani, így a titkosítás végéig annak egy része érintetlen marad. És minél több idő telt el a titkosítás kezdete óta, annál kevesebb érintetlen adat marad. Mivel az a feladatunk, hogy minél többet elmentsünk belőlük, le kell állítanunk a kódolót. Elvileg elkezdheti elemezni a folyamatok listáját, megkeresheti, hol van bennük a trójai, megpróbálhatja leállítani... De hidd el, a kihúzott tápkábel sokkal gyorsabb! rendszeres kitöltése Windows működik nem rossz alternatíva, de eltarthat egy ideig, vagy a trójai zavarhatja a tevékenységét. Tehát az én választásom, hogy meghúzom a zsinórt. Ennek a lépésnek kétségtelenül megvannak a maga hátrányai: a fájlrendszer megsértésének lehetősége és a RAM további ürítésének lehetetlensége. sérült fájlrendszer egy felkészületlen ember számára a probléma komolyabb, mint a kódoló. A kódoló után legalább fájlok maradnak, míg a partíciós tábla sérülése lehetetlenné teszi az operációs rendszer indítását. Másrészt egy hozzáértő adat-helyreállítási szakember gond nélkül megjavítja ugyanazt a partíciós táblát, és előfordulhat, hogy a kódolónak egyszerűen nincs ideje sok fájlhoz eljutni.

A bűnelkövetők elleni büntetőeljárás megindításához a bűnüldöző szerveknek eljárási indokra van szükségük - az Ön nyilatkozatára a bűncselekményről. Alkalmazásminta

Készüljön fel arra, hogy számítógépét egy időre kivonják vizsgálat céljából.

Ha megtagadják kérelmének elfogadását, kérjen írásbeli elutasítást, és tegyen feljelentést egy magasabb rendészeti hatóságnál (városa vagy régiója rendőrfőnökénél).

- semmi esetre se próbálja meg újratelepíteni az operációs rendszert;

- ne töröljön fájlokat és e-mail üzeneteket a számítógépéről;

- ne futtasson semmilyen "tisztítót" az ideiglenes fájlokról és a rendszerleíró adatbázisról;

- nem szabad átvizsgálnia és kezelnie számítógépét vírusirtókkal és víruskereső segédprogramok, és még inkább vírusirtó LiveCD, extrém esetekben a fertőzött fájlokat áthelyezheti a vírusirtó karanténba;

Spoiler: Lábjegyzet

A visszafejtéshez egy nem feltűnő 40 bájtos fájl egy ideiglenes könyvtárban vagy egy érthetetlen parancsikon az asztalon lehet a legnagyobb érték. Valószínűleg nem tudja, hogy ezek fontosak lesznek-e a visszafejtéshez vagy sem, ezért jobb, ha nem nyúl semmihez. A rendszerleíró adatbázis tisztítása általában kétes eljárás, és egyes kódolók a visszafejtéshez fontos munka nyomait hagyják hátra. A víruskeresők természetesen meg tudják találni a kódoló trójai törzsét. És akár törölhetik is végleg, de akkor mi marad elemzésre? Hogyan érthetjük meg, hogyan és milyen fájlokkal titkosítottak? Ezért jobb, ha az állatot a lemezen hagyja. Egy másik fontos pont: Nem ismerek olyan rendszertisztítót, ami figyelembe venné a kódoló működés lehetőségét, és a működésének minden nyomát megőrizné. És valószínűleg nem fognak megjelenni ilyen alapok. A rendszer újratelepítése határozottan megsemmisíti a trójai minden nyomát, kivéve a titkosított fájlokat.

- ne próbálja meg visszaállítani a titkosított fájlokat egyedül;

Spoiler: Lábjegyzet

Ha van pár év programírás a hátad mögött, akkor tényleg érted, hogy mi az RC4, AES, RSA és mi a különbség köztük, tudod mi az a Hiew és mit jelent a 0xDEADC0DE, akkor kipróbálhatod. nem ajánlom másoknak. Tegyük fel, hogy találtál valami csodamódszert a fájlok visszafejtésére, és még egy fájlt is sikerült visszafejtened. Ez nem garancia arra, hogy a technika minden fájlon működni fog. Ráadásul ez nem garancia arra, hogy ezzel a módszerrel nem fogja még jobban elrontani a fájlokat. Még a mi munkánkban is vannak kellemetlen pillanatok, amikor komoly hibákat találnak a visszafejtési kódban, de esetek ezreinél eddig a pontig a kód úgy működött, ahogy kell.

Most, hogy világos, mit kell tenni és mit nem, elkezdheti a dekódolást. Elméletileg a visszafejtés szinte mindig lehetséges. Ez az, ha ismeri az összes szükséges adatot, vagy korlátlan mennyiségű pénzzel, idővel és processzormagokkal rendelkezik. A gyakorlatban szinte azonnal meg lehet fejteni valamit. Valami néhány hónapig vagy akár évekig várni fog a sorára. Bizonyos esetekben nem is lehet vállalni: senki sem bérel szuperszámítógépet semmiért 5 évre. Az is rossz, hogy egy egyszerűnek tűnő eset, alapos megfontolás után, rendkívül összetettnek bizonyul. Ön dönti el, hogy kihez forduljon.

Hogyan lehet visszaállítani a fájlokat?

- vegye fel a kapcsolatot a cég víruskereső laboratóriumával, amelynek van egy víruselemző részlege, amely ezzel a problémával foglalkozik;

- csatolja a jegyhez a trójai által titkosított fájlt (és ha lehetséges, annak titkosítatlan másolatát);

- várja meg a víruselemző válaszát. A kérelmek nagy száma miatt ez eltarthat egy ideig.

Címek a titkosított fájlok küldéséhez szükséges űrlapokkal:

- Dr.Web (Az ingyenes visszafejtési kérelmeket csak a Drweb komplex víruskereső felhasználói fogadják el)

- Kaspersky Lab (ingyenes visszafejtésre vonatkozó kéréseket csak a kereskedelmi Kaspersky Lab termékek felhasználói fogadnak el)

- ESET LLC ( Ingyenes visszafejtési kérelmeket csak az ESET kereskedelmi termékeinek felhasználói fogadnak el)

- A No More Ransom Project (kódtörők kiválasztása)

- Kriptográfusok – zsarolók (a visszafejtők kiválasztása)

- ID Ransomware (választott dekódolók)

Mi abszolút nem ajánlottállítsa vissza a fájlokat saját maga, mert nem megfelelő műveletekkel elveszítheti az összes információt anélkül, hogy bármit is visszaállítana !!! Ezenkívül bizonyos típusú trójaiak által titkosított fájlok helyreállítása egyszerűen lehetetlen a titkosítási mechanizmus erőssége miatt.

Segédprogramok a törölt fájlok helyreállításához:

A ransomware trójaiak bizonyos típusai másolatot készítenek a titkosított fájlról, titkosítják, és törlik az eredeti fájlt, ebben az esetben használhatja valamelyik fájl-helyreállító segédprogramot (lehetőleg hordozható változatai letöltött és egy másik számítógépen lévő flash meghajtóra írt programok):Egyes verziókkal kapcsolatos problémák megoldásának módja Lockdir

- R.saver

- Recuva

- JPEG Ripper - helyreállítási segédprogram sérült képek

- JPGscan leírás)

- PhotoRec - segédprogram a sérült képek helyreállításához (leírás)

A Lockdir egyes verzióival titkosított mappák archiválóval is megnyithatók 7zip

Sikeres adat-helyreállítás után ellenőriznie kell a rendszert rosszindulatú programok szempontjából, ehhez futtasson és hozzon létre egy témát a probléma leírásával a részben.

Titkosított fájlok helyreállítása operációs rendszer eszközeivel.

A fájlok operációs rendszer használatával történő visszaállításához engedélyeznie kell a rendszervédelmet, mielőtt a trójai titkosító a számítógépére kerülne. A legtöbb zsarolóprogram trójai megpróbálja eltávolítani az árnyékmásolatokat a számítógépről, de néha ez nem sikerül (rendszergazdai jogosultságok és telepített hiányában Windows frissítések), és árnyékmásolatokkal is helyreállíthatja a sérült fájlokat.

Emlékeztetni kell arra, hogy az árnyékmásolatok eltávolításának parancsa:

Kód:

A Vssadmin árnyékok törlése

csak rendszergazdai jogokkal működik, így a védelem engedélyezése után csak korlátozott jogokkal rendelkező felhasználóként kell dolgoznia, és figyelnie kell minden UAC figyelmeztetést a jogok emelésének kísérletéről.

Spoiler: Hogyan lehet engedélyezni a rendszervédelmet?

Hogyan lehet visszaállítani a fájlok korábbi verzióit, miután megsérültek?

jegyzet:Visszaállítás egy fájl vagy mappa tulajdonságaiból a " Előző verziók" elérhető csak a Windows 7 és újabb "Professional" kiadásaiban. A Windows 7 otthoni kiadásai és az újabb Windows összes kiadása rendelkezik egy megkerülő megoldással (a spoiler alatt).

Spoiler

A második út - ez a segédprogram használata árnyékfeltáró(letöltheti a segédprogram telepítőjét és hordozható verzióját is).Futtassa a programot

Válassza ki a meghajtót és a dátumot, amelyhez a fájlokat vissza szeretné állítani

Válassza ki a visszaállítani kívánt fájlt vagy mappát, és kattintson rá Jobb klikk egerek

Válasszon ki egy menüpontot Exportés adja meg annak a mappának az elérési útját, ahová vissza kívánja állítani a fájlokat az árnyékmásolatból.

A ransomware trójaiak elleni védekezés módjaiSajnos a ransomware trójaiak elleni védekezés módjai hétköznapi felhasználók meglehetősen bonyolultak, mivel olyan biztonsági házirend-beállításokra vagy HIPS-re van szükség, amelyek csak bizonyos alkalmazások számára teszik lehetővé a fájlok elérését, és nem nyújtanak 100%-os védelmet olyan esetekben, amikor egy trójai egy megbízható alkalmazás címterébe kerül. Ezért az egyetlen hozzáférhető módon a védelem az biztonsági mentés felhasználói fájlokat cserélhető adathordozóra. Sőt, ha egy ilyen hordozó külső HDD vagy flash meghajtót, ezeket az adathordozókat csak a biztonsági mentés során kell a számítógéphez csatlakoztatni, és minden máskor le kell választani. A nagyobb biztonság érdekében a biztonsági mentéseket a rendszerindítással is el lehet végezni élő CD. Ezenkívül biztonsági mentések végezhetők az ún. felhőalapú tárolás egyes cégek biztosítják.

Beállítás víruskereső programok hogy csökkentse a ransomware trójaiak általi megfertőződés valószínűségét.

Minden termékre vonatkozik:

Engedélyeznie kell az önvédelmi modult, és telepítenie kell összetett jelszó a vírusirtó beállításoknál!!!

Sziasztok! Ma egy ezzel kapcsolatos problémát szeretnék kiemelni rosszindulatú amely titkosítja a számítógépén lévő fájlokat. Van egy ilyen probléma, amely után a „Segítség! A vírus titkosította a fájlokat”, sok számítógépes varázsló kapja ugyanezt, akik néha még a segítségnyújtásra is vállalkoznak, de végül az alább leírtakat használják. És valójában mi a teendő, ha a vírus titkosította a számítógépen lévő fájlokat?! Olvasd el a cikket a végéig, hallgasd meg a leírtakat, nyugodj meg és cselekedj. Megy!

A titkosítók a trójai kódolócsalád egyik változata (ahogyan például a dr. web osztályozza őket). Magát a zsarolóprogramot gyakran egy idő után elkapja a víruskereső, ha elmulasztotta. De munkájának következményei lehangolóak. Mi a teendő, ha ilyen mocsok áldozatává válik? Találjuk ki. Először is tudnod kell nagyjából az ellenség működését, hogy ne rakj le mindenkit és mindent hülye kérdésekkel abban a reményben, hogy most megjelenik egy tamburás sámán, aki egy pillanat alatt megoldja a problémádat. Szóval a vírus tudtommal aszimmetrikus kulcsokat használ, különben nem lenne vele annyi probléma. Egy ilyen rendszer két kulcsot használ, amelyek közül az egyik titkosít, a másik dekódol. Ráadásul az elsőt a másodikból számítják (de nem fordítva). Próbáljuk meg elképzelni ezt és azt, hogy mit neveznek az ujjakon. Tekintsünk néhány ábrát, amelyek egyértelműen bemutatják a titkosítás és a visszafejtés folyamatát.

Nem megyünk bele a részletekbe, hogyan nyilvános kulcs. Ez a két kép a titkosítás, majd a visszafejtés folyamatát mutatja be, olyan, mintha becsuknánk egy ajtót, majd kinyitnánk. Mi a valódi probléma a ransomware vírussal? A probléma az, hogy egyáltalán nincs kulcsod. A támadó birtokában vannak a kulcsok. Az ezt a technológiát használó titkosítási algoritmusok pedig nagyon furfangosak. Valahogy megkaphatja a nyilvános kulcsot a fájl megvizsgálásával, de ennek nincs értelme, mert szüksége van rá A titkos kulcs. És itt a fogás vele. Még a nyilvános kulcs ismeretében is szinte lehetetlen megszerezni a titkos kulcsot. Nyilvánvaló, hogy a filmekben és a könyvekben, valamint a barátok és ismerősök történeteiben akad néhány szuper-duper hacker, aki kisujjával a billentyűzeten intve mindent visszafejt, mindent feltör a homlokon, és a való világban egyáltalán nem minden ilyen egyszerű. Azt mondom, hogy ezt a problémát nem lehet elölről megoldani, pont.

És most arról, hogy mit tegyen, ha felkapta ezt a sárt. Nincs sok lehetőséged. A legelterjedtebb az, hogy e-mailben keressük meg a szerzőt, aki szívesen látja Önnel az asztalra új háttérképet, és minden sérült fájl nevébe is beleírja. Legyen óvatos, különben nem kap fájlokat vagy pénzt. Második lehetőség – víruskereső cégek, különösen a Dr. Web. Lépjen kapcsolatba a műszaki támogatással a https://support.drweb.ru/new/free_unlocker/for_decode/?lng=ru címen. Menj át a szükséges elemeken, és íme. Igaz, van egy De! Használnia kell a Dr. Web licencelt vírusirtóját, ha nem rendelkezik vele, licencet kell vásárolnia. Ha sikeres, kérése a vállalat műszaki támogatási szolgálatához érkezik, majd várja meg a választ. Kérjük, fordítson különös figyelmet arra, hogy ez a módszer nem ad 100% -os garanciát az összes fájl teljes visszafejtésére, ez annak a ténynek köszönhető, hogy nem minden kulcs és algoritmus áll rendelkezésre. Más vírusirtó cégek is részt vesznek a visszafejtésben hasonló feltételek. A harmadik lehetőség a bűnüldöző szervek megkeresése. Mellesleg, ha kérést hoz létre a Doctor Web felé, még ők is elmondják. A harmadik lehetőség elhúzódó és sikertelen lehet (azonban az első kettőhöz hasonlóan), de ha sikeres, akkor a támadót megbüntetik, és kevésbé árt az embereknek, a kulcsot pedig a víruskereső cégek kapják. Van egy negyedik lehetőség is - sikertelenül próbálják megtalálni a mester csodáját, aki valamilyen szigorúan titkos módon megfejti. Hajrá srácok! De gondolkozz! Nos, ha a víruskereső cégek nem adnak 100% -os garanciát, és azt javasolják, hogy lépjenek kapcsolatba a rendőrséggel, akkor mit kell még keresni? Ne pazarolja az idejét és a pénzét, legyen realista.

összefoglalom. Sajnos sokan megsértődnek azokon a mesterembereken, akik a rendőrségre vagy a rendőrségre küldik őket vírusirtó cég, könyörögve, hogy segítsenek, de kedves felhasználóink értsék meg, hogy a mesterek nem mindenhatóak, és itt kiváló kriptográfiai tudásra van szükség, és nem valószínű, hogy segítenek. Ezért használja a fenti három módszert, de legyen óvatos az elsővel ( extrém eset), jobb, ha felveszi a kapcsolatot a hatóságokkal, és ezzel egyidejűleg megpróbál legalább valamit megmenteni egy vírusirtó cég szakembereinek segítségével.

Igen, egyébként a rendőrséggel való kapcsolatfelvétel segít a többi áldozaton, és ha mindenki erre törekszik, akkor a fertőzés sokszorosára csökken, ezért ne csak magadra gondolj, hanem másokra is. És arra is készülj fel, hogy talán a vírus szerzőjén kívül senki más nem fogja megoldani a problémádat! Ezért vonjon le magának egy fontos következtetést, és több példányban sebezz fel értékes fájlokat különböző eszközök vagy használjon felhőszolgáltatásokat.