Възникна грешка при удостоверяване. Посочената функция не се поддържа

Прочетете също

След инсталиране на майските актуализации за защита (с дата 8 май 2018 г. на платформи Windows 7/8/10 и сървърни платформи на Windows Server 2008 R2 / 2012 R2 / 2016), потребителите не получават достъп до отдалечената машина чрез RDP и RemoteApp, и възниква следната грешка:

Екранна снимка: Прозорец за грешка на CredSSP след осъществяване на RDP връзка към сървъра от клиентската машина.В началото на пролетта на 2018 г. Microsoft пусна актуализация, която предотврати дистанционно изпълнениекод, използващ уязвимост в протокола CredSSP, а през май беше пусната актуализация, след инсталирането на която по подразбиране е забранено на клиентските машини да се свързват с отдалечени RDP сървъри с уязвима версия на протокола CredSSP. Съответно, ако пролетните актуализации са инсталирани на клиенти, но не са инсталирани на сървъри, работещи под Windows Server OS, тогава ще получим грешка при свързване:

„Възникна грешка при удостоверяване. Посочената функция не се поддържа. Грешката може да е причинена от корекция на CredSSP."

Или английската версия:

„Това може да се дължи на коригирането на оракула за криптиране на CredSSP.“

Грешка на RDP клиент се появява след инсталиране на актуализации за защита:

- Windows 7 / Windows Server 2008 R2 - актуализация KB4103718

- Windows 8.1 / Windows Server 2012 R2 - актуализация KB4103725

- Windows 10 1803 - актуализация KB4103721

- Windows 10 1709 - актуализация KB4103727

- Windows 10 1703 - актуализация KB4103731

- Windows 10 1609 - актуализация KB4103723

- Windows Server 2016 - актуализация KB4103723

За да възстановите връзката, можете просто да деинсталирате горните актуализации, но това действие ще отвори намерената уязвимост, така че планът за действие за решаване на проблема ще бъде както следва:

- Временно ще премахнем известието за сигурност, което блокира връзката на компютъра, от който се свързваме чрез RDP;

- Нека се свържем с него чрез вече възстановената RDP връзка и инсталираме необходимата корекция за сигурност;

- Нека върнем известието за сигурност, което беше временно деактивирано в първата точка от плана за действие.

- Отворете редактора на локални групови правила: Старт - Изпълнение - gpedit.msc;

- Отидете в раздела Компютърна конфигурация - Административни шаблони - Система - Делегиране на пълномощия - Английски;

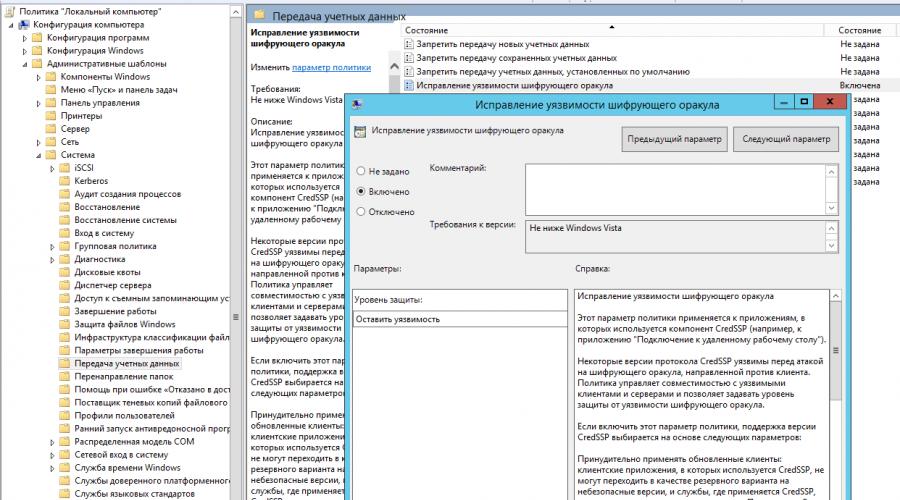

- Намираме политика, наречена Encryption Oracle Remediation. Активирайте правилото Enabled и изберете Leave Vulnerable като опция в падащия списък;

Екранна снимка: Активиране на GPO опция - Коригиране на уязвимостта на Oracle за шифроване

Екранна снимка: Активиране на GPO опция - Коригиране на уязвимостта на Oracle за шифроване

- Остава само да актуализирате политиките на компютъра (за да направите това, отворете Cmd и използвайте командата gpupdate/force) и опитайте да се свържете чрез RDP. Когато правилото е активирано, клиентските приложения, които поддържат CredSSP, ще могат да се свързват дори към необработени сървъри за отдалечен работен плот.

Ако това домашен компютърАко имате съкратена версия на Windows и нямате достъп до конзолата за локална групова политика, няма значение, ще използваме редактора на системния регистър (Regedit). Нека го стартираме и следваме пътя:

HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\System\CredSSP\Parameters

и задайте стойността на параметъра AllowEncryptionOracle на 2 (0x00000002).

След това трябва да изтеглите и инсталирате актуализации за защита, подходящи за вашата система (публикувам директни връзки към актуализации за Windows Server за ваше удобство, които силно препоръчвам да инсталирате):

- Windows Server 2016 / Windows 10 1607 - KB4103723

- Windows Server 2012 R2 / Windows 8 -

След като инсталирах актуализацията KB4103718 на моя компютър с Windows 7, не мога да се свържа дистанционно към сървър, работещ под Windows Server 2012 R2 чрез RDP. След като посоча адреса на RDP сървъра в прозореца на клиента mstsc.exe и щракна върху „Свързване“, се появява грешката:

Връзка с отдалечен работен плот

Възникна грешка при удостоверяване.

Посочената функция не се поддържа.

Отдалечен компютър: име на компютър

След като деинсталирах актуализацията KB4103718 и рестартирах компютъра, RDP връзката започна да работи добре. Ако разбирам правилно, това е само временно решение, следващия месец ще пристигне нов пакет с кумулативна актуализация и грешката ще се върне? Можете ли да препоръчате нещо?

Отговор

Напълно сте прави, че е безсмислено да решавате проблема, тъй като по този начин излагате компютъра си на риск от експлоатация на различни уязвимости, които са затворени от корекции в тази актуализация.

Не сте сами в проблема си. Тази грешкаможе да се появи във всяка операционна система Windows или Windows Server (не само Windows 7). За потребители Английска версия Windows 10, когато се опитвате да се свържете с RDP/RDS сървър, подобна грешка изглежда така:

Възникна грешка при удостоверяване.

Исканата функция не се поддържа.

Отдалечен компютър: име на компютър

RDP грешката „Възникна грешка при удостоверяване“ може също да се появи при опит за стартиране на приложения на RemoteApp.

Защо се случва това? Факт е, че вашият компютър има най-новите актуализации за защита (издадени след май 2018 г.), които коригират сериозна уязвимост в протокола CredSSP (Credential Security Support Provider), използван за удостоверяване на RDP сървъри (CVE-2018-0886) (препоръчвам да прочетете статията). Въпреки това, от страната на RDP / RDS сървъра, към който се свързвате от вашия компютър, тези актуализации не са инсталирани и протоколът NLA (Удостоверяване на мрежово ниво) е активиран за RDP достъп. Протоколът NLA използва механизми CredSSP за предварително удостоверяване на потребителите чрез TLS/SSL или Kerberos. Вашият компютър, поради новите настройки за сигурност, въведени от инсталираната от вас актуализация, просто блокира връзката към отдалечен компютър, който използва уязвима версия на CredSSP.

Какво можете да направите, за да коригирате тази грешка и да се свържете с вашия RDP сървър?

- Повечето правилноначин за решаване на проблема - инсталация последни актуализации Защита на Windowsна компютъра/сървъра, към който се свързвате чрез RDP;

- Временен метод 1 . Можете да деактивирате удостоверяването на мрежово ниво (NLA) от страната на RDP сървъра (описано по-долу);

- Временен метод 2

. Можете, от страна на клиента, да разрешите връзки към RDP сървъри с несигурна версия на CredSSP, както е описано в статията, свързана по-горе. За да направите това, трябва да промените ключа на системния регистър AllowEncryptionOracle(Команда REG ADD

HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\System\CredSSP\Parameters /v AllowEncryptionOracle /t REG_DWORD /d 2) или променете настройките местна политика Криптиране Oracle Remediation/ Коригиране на уязвимост на оракул за криптиране), задаване на стойността му = Уязвимост / Оставяне на уязвимост).Това единствения начиндостъп до отдалечен сървър чрез RDP, ако нямате възможност да влезете в сървъра локално (чрез конзолата на ILO, виртуална машина, облачен интерфейс и др.). В този режим ще можете да се свържете с отдалечен сървър и да инсталирате актуализации за защита, като по този начин преминете към препоръчания метод 1. След като актуализирате сървъра, не забравяйте да деактивирате правилата или да върнете стойността на ключа AllowEncryptionOracle = 0: REG ADD HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\System\CredSSP\Parameters /v AllowEncryptionOracle /t REG_DWORD /d 0

Деактивиране на NLA за RDP в Windows

Ако NLA е активиран от страната на RDP на сървъра, към който се свързвате, това означава, че предварителното удостоверяване Потребителски RDPИзползва се CredSPP. Можете да деактивирате удостоверяването на мрежово ниво в свойствата на системата в раздела Отдалечен достъп (Дистанционно) , като премахнете отметката от квадратчето „Разрешаване на връзка само от компютри, работещи с отдалечен работен плот с удостоверяване на мрежово ниво (препоръчително)“ (Windows 10 / Windows 8).

В Windows 7 тази опция се нарича по различен начин. В раздела Отдалечен достъптрябва да изберете опцията " Разрешаване на връзки от компютри, работещи с всяка версия на отдалечен работен плот (опасно)/ Разрешаване на връзки от компютри, работещи с всяка версия на отдалечен работен плот (по-малко защитена)".

Можете също да деактивирате удостоверяването на мрежово ниво (NLA) с помощта на редактора на локални групови правила - gpedit.msc(в Windows 10 Home може да се стартира редакторът на правилата gpedit.msc) или чрез конзолата за управление на правилата на домейна - GPMC.msc. За да направите това, отидете в раздела Компютърна конфигурация –> Административни шаблони –> КомпонентиWindows–> Услуги за отдалечен работен плот – Хост на сесия на отдалечен работен плот –> Сигурност(Компютърна конфигурация –> Административни шаблони –> Компоненти на Windows –> Услуги за отдалечен работен плот – Хост на сесия на отдалечен работен плот –> Сигурност), изключиполитика (Изискване на потребителско удостоверяване за отдалечени връзки чрез използване на удостоверяване на мрежово ниво).

Необходим и в политиката " Изисквайте специално ниво на сигурност за отдалечени RDP връзки» (Изискване на използване на специфичен защитен слой за отдалечени (RDP) връзки) изберете Защитен слой - RDP.

За да приложите новите настройки на RDP, трябва да актуализирате правилата (gpupdate /force) или да рестартирате компютъра. След това трябва успешно да се свържете със сървъра за отдалечен работен плот.

Собствениците на Windows OS знаят, че разработчикът осигурява задължителна поддръжка за своите операционни системи за определено време. Най-често това е така, защото Microsoft периодично пуска актуализации, които автоматично или ръчно управлениепрехвърлени на компютър и инсталирани там.

За съжаление, понякога това води до не най-добрите последици. Да, такива актуализации решават определени проблеми, но понякога създават нови.

Например, инсталирането на пакета KB4103718, според наблюденията на много потребители, води до факта, че опитът за свързване към сървъра с помощта на отдалечения работен плот на RPR не работи, а само предизвиква съобщение на екрана: възникна грешка по време удостоверяване - посочената функция не се поддържа.

Естествено, това не може да устройва човек, който по този начин е лишен от част от функционалността, която му е необходима и е много важна. Какво трябва да направя? Разбира се - поправи го.

Така че, ако RDP удостоверяването на Windows 7 е неуспешно, тогава повечето просто решениеще има връщане към Центъра за актуализиране операционна системаи разрушаване на наскоро инсталирани пакети. Както показва практиката, това действие е напълно достатъчно, за да се отървете от провала.

Вярно е, че има няколко „но“:

- Следващият път автоматична актуализациявсичко ще се върне.

- Ако забраните на Windows да изпълнява такава функционалност, тогава операционната система може да се окаже изключително уязвима, тъй като няма да може да получи най-важните защитни разработки от разработчиците.

Затова е необходимо да се търсят алтернативни решения. Опитните потребители, когато бъдат попитани „Възникна грешка при удостоверяване“ - как да я поправите, препоръчват следните действия:

- Инсталирайте всички най-важни, най-нови пакети за актуализация не само на вашето оборудване, но и на компютъра и сървъра, към които потребителят планира да се свърже дистанционно чрез този протокол. Това на практика е единственото и пълно решение на този проблем. Всички останали са само временни.

- Можете да деактивирате NLA или да предоставите достъп до отдалечен сървър с така наречената несигурна версия на CredSSP.

Как можете да спрете да използвате NLA? Трябва да се следват следните стъпки:

- Преминете през контролния панел до всички елементи, след това до системата.

- Отворете прозореца „Свойства“ и отидете на раздела „Отдалечен достъп“.

- Най-долу можете да видите ред, който започва с думите „Разрешаване на връзки само от компютри...“. Премахнете отметката от квадратчето до него.

На 13 март Microsoft публикува описание на уязвимостта CVE-2018-0886 в протокола за удостоверяване на CredSSP, която се използва особено при свързване чрез RDP към терминални сървъри. По-късно Microsoft публикува, че ще блокира връзките към необработени сървъри, които имат тази уязвимост. В резултат на това много клиенти са срещнали проблеми при свързване чрез RDP.

По-конкретно, в Windows 7 може да видите грешката: „Възникна грешка при удостоверяване. Посочената функция не се поддържа“

В Windows 10 грешката е описана по-подробно, по-специално се казва „Грешката може да е причинена от поправка на CredSSP криптирането“:

За да заобиколите грешката от страна на клиента, мнозина съветват да деактивирате групова политика, като зададете стойността Криптиране Oracle Remediation V Уязвим:

използвайки gpedit.msc в Компютърна конфигурация / Административни шаблони / Система / Прехвърляне на идентификационни данни, вляво изберете „Коригиране на уязвимостта на оракула за криптиране“ (забавен превод, разбира се), задайте „Активирано“ в настройките и изберете „Оставяне на уязвимостта“ .

или чрез регистъра (тъй като например в Начало на Windowsняма команда gpedit.msc):

REG ADD HKLM\Software\Microsoft\Windows\CurrentVersion\Policies\System\CredSSP\Parameters\ /v AllowEncryptionOracle /t REG_DWORD /d 2

НО! Няма нужда да правите това! защото По този начин оставяте уязвимост и рискове от прихващане на вашия трафик и други поверителни данни, включително пароли. Единственият път, когато това може да е необходимо, е когато нямате друг начин да се свържете към отдалечен сървър, освен чрез RDP за инсталиране на актуализации (макар и всякакви облачен доставчиктрябва да може да се свърже със сървърната конзола). Веднага след инсталирането на актуализациите политиките трябва да бъдат върнати в първоначалното им състояние.

Ако имате достъп до отдалечения сървър, тогава, като временна мярка, можете да деактивирате изискването за NLA (Удостоверяване на ниво мрежа) и сървърът ще спре да използва CredSSP. За да направите това, просто отидете на Системни свойства в раздела отдалечени връзкиПремахнете отметката от съответното квадратче „Разрешаване на връзки само от компютри, работещи с отдалечен работен плот с удостоверяване на ниво мрежа“:

Но това също е грешен подход.

Правилният подход е просто да инсталирате необходими актуализациина операционната система, затваряйки уязвимостта CVE-2018-0886 в CredSSP, както на сървъра, към който се свързвате, така и на клиента, от който се свързвате.

Списък с актуализации за всички операционни системи, започващи с Windows 7 и Windows Server 2008, е достъпен на: https://portal.msrc.microsoft.com/en-us/security-guidance/advisory/CVE-2018-0886

Избирам необходимата версияоперационна система, изтеглете подходящата актуализация от каталога, инсталирайте и рестартирайте. След това грешката трябва да изчезне.

Например на Windows Server 2016 връзката за изтегляне ще бъде така:

След следваща актуализацияОперационна система Windows, която беше около 8 май 2018 г., почти всички потребители се сблъскаха с проблема с свързването към отдалечения работен плот (RDP и remoteapp).

Когато се опитва да се свърже със сървъра, клиентската машина показва грешката:

Връзка с отдалечен работен плот

Възникна грешка при удостоверяване.

Посочената функция не се поддържа

Отдалечен компютър:

Грешката може да е причинена от корекция на криптирането на CredSSP.

За повече информация вижте https://go.microsoft.com/fwlink/?linkid=866660

Съществува два начинаПоправя грешка при криптиране на CredSSP. Първият метод е най-правилният, вторият е най-бързият.

#1 Инсталиране на актуализация за коригиране на криптирането на CredSSP от страната на сървъра.

За да разрешите проблема, трябва да инсталирате актуализацията CVE-2018-0886 от страната на сървъра или персонален компютъркъм който трябва да се свържете чрез RDP дистанционноРаботен плот.

#2 Деактивирайте известието за грешка при криптиране на CredSPP на клиентския компютър.

За тези, които не искат да си правят труда да актуализират сървъра, вторият метод е истински спасител!

Какво трябва да се направи:

1. Стартирайте програмата " Изпълни" и напишете командата там gpedit.mscЩе видиш ""

2. След това отиваме: Компютърна конфигурация - Административни шаблони - Система - Предаване на пълномощията.

За английската версия на Windows OS пътят е както следва: Компютърна конфигурация - Административни шаблони - Система - Делегиране на пълномощията.

3. Тук трябва да отворите параметъра "" ("Encryption Oracle Remediation") и да изберете " включени" ("Активирано"). И нивото на защита " Оставете уязвимостта“ („Уязвим“).

4. Приложете промените, като натиснете бутона " Добре" и това е всичко! Може да се наложи да рестартирате компютъра си.

Случва се в "Прехвърляне на пълномощни" без параметър„Коригиране на уязвимостта на оракула за криптиране.“ След това трябва да регистрирате промените ръчно към системния регистър.

1. Стартирайте програмата " Изпълни" и напишете командата там regedit"Ще отвориш" Редактор на регистъра".

2. Движим се по следния път:

HKLM\Software\Microsoft\Windows\CurrentVersion\Policies\System\CredSSP\Parameters

3. Трябва да намерите параметър DWORDсъс заглавие AllowEncryptionOracleи поставете стойността 2 . Ако този параметър Не, тогава имате нужда създайте го.

4. Не забравяйте да рестартирате компютъра.

Има още по-лесен начин да направите промени в системния регистър, можете просто да изпълните следната команда в командния ред (трябва да имате администраторски права):

Това е всичко!

Поправка за домашна версия на Windows

1. Стартиране командна линия(cmd)от името на Администратора.

2. Поставете или напишете командата:

REG ADD HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\System\CredSSP\Parameters /v AllowEncryptionOracle /t REG_DWORD /d 2

След натискане на клавиша Въведететрябва да се появи съобщение: Операцията приключи успешно.

Тази команда прави промени в Регистър на Windowsи позволява на компютъра да се свързва с помощта на протокола за криптиране CredSSP.

Успех и късмет на всички!

Прочети 47964 веднъж