Hangi işlem limanı işgal etti. Windows İşlemleri ve Bağlantı Noktaları

Ayrıca oku

Bazen hangi programın hangi portu işgal ettiğini bulmak için böyle bir ihtiyaç vardır. Örneğin, varsayılan olarak üzerinde çalıştığı 80. bağlantı noktası olan Denver'ı kullanırken başka bir program onu alabilirse ve tam da bu durumda, bu "değerli" bağlantı noktasını kimin işgal ettiğini bulmanız gerekiyorsa, bu yararlı olabilir. Bunu kullanarak bulabilirsin Komut satırı ve yardımıyla üçüncü taraf programı makalede yazacağım hakkında. Onunla çalışmak benim için daha uygun, program aynı zamanda standart süreç yöneticisinin yerini alıyor ve birçok kullanımı kolay fonksiyona sahip, bu yüzden bu makalede dikkati hak ediyor.

Öyleyse başlayalım. Öncelikle, bir programın komut satırını kullanarak hangi bağlantı noktasını kullandığını bulmanın bir yolunu anlatacağım.

- Komut istemini yönetici olarak çalıştırmalısınız.

- Başlatıldıktan sonra şu komutu girin: netstat-ab

- Komut satırı, programları ve işgal ettikleri bağlantı noktalarını listelemeye başlayacaktır.

Listeye bakarak şunları görebilirsiniz:

80. bağlantı noktasının Skype programı tarafından işgal edildiği görülebilir.

Oldukça basit bir şekilde belirlenir. Her şeyi sırayla ele alalım:

TCP 0.0.0.0:80 Vladimir:0 DİNLEME

TCP- ne kullanıldığını gösterir TCP protokolü(UDP ile de kullanılabilir)

0.0.0.0:80 - programın yerel adresi, burada 0.0.0.0 - bir IP adresidir ve 80 bağlantı noktasıdır

DİNLEME- port dinliyor demektir

- o bağlantı noktasında dinleyen işlem.

Diğer süreçlerde de durum aynıdır, örneğin süreç wmware-hostd.exe böcekler 443 liman. Bence her şey açık. Bu sayede hangi işlemin hangi portta oturduğunu kolayca öğrenebilir ve gerekirse portu boşaltmak için kapatabilirsiniz örneğin 80 veya 443 .

İşlemi tamamladıktan ve ihtiyacınız olan bağlantı noktasını başka bir programın işgal edip etmediğini öğrenmek istediğinizde, komutu tekrar girmeniz gerekecektir: netstat-ab komut satırına gidin ve bağlantı noktasının boş olduğundan emin olmak için listeye tekrar bakın.

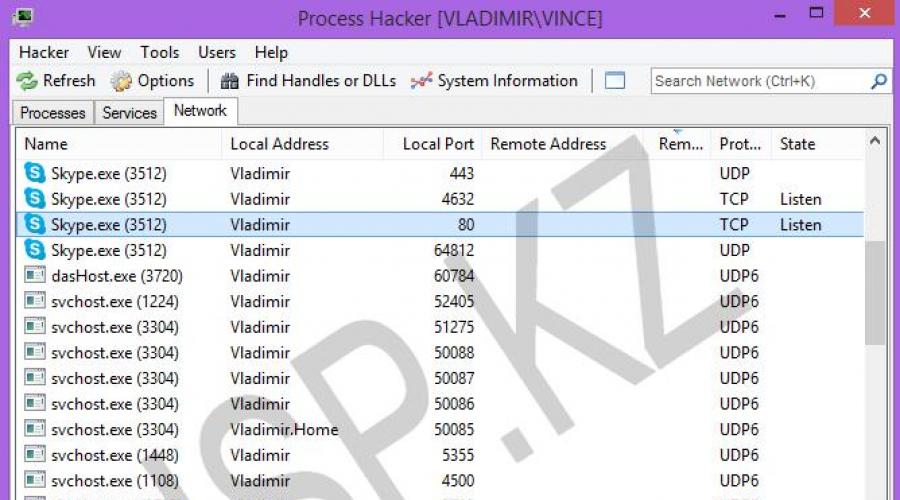

Ve şimdi en başta bahsettiğim çok iyi bir programa geçelim. denir İşlem Hacker'ı. Görev yöneticisine benzer, ancak daha işlevseldir.

Örneğin, Process Hacker'ın cephaneliğinde süreci sonlandırmak için 17 yol vardır, her şey öldürebilir :-) Yöneticinin aksine Windows görevleri, Process Hacker çok daha fazla bilgi gösterir: süreç, süreç yolu, kullanılan RAM miktarı, CPU yükü, süreç kimliği ve daha fazlası. Tüm verilerin çıktısı ayrıca yapılandırılabilir, örneğin, işlemci üzerindeki yükün görüntülenmesini kaldırın veya tam tersi ekleyin. Birçok fonksiyon var. Diğer bir küçük bonus ise, Process Hacker'ı tepsiye en aza indirerek CPU kullanımı grafiğini görmeniz ve rasgele erişim belleği. Şahsen uygun buluyorum. Belki de bu programı övmeyi bitirip limanlarla ilgili ana konuya geçeceğim.

Process Hacker kullanarak belirli bir programın hangi bağlantı noktasını işgal ettiğini nasıl öğrenebilirim?

Burada her şey basit, komut satırını kullanmaktan daha kolay.

- İşlem Hacker'ı Aç

- Ağ sekmesine gidin

Ve hepsi bu kadar, önünüzde işlemlerin olduğu bir liste açılacak, her birinin önünde belirli bir işlem tarafından hangi bağlantı noktasının işgal edildiği gösterilecek. Ben çok uygun buluyorum. Ayrıca bilgiler her saniye güncellenmektedir. Hangisini yine uygun buluyorum.

Her seferinde aynı komutu girmeye ve komut satırının kullanılan bağlantı noktalarıyla işlem listesini yüklemeyi bitirmesini beklemeye gerek kalmayacak. Burada her şey çok daha basit ve daha uygun. Hemen, istediğiniz işlemi bulur bulmaz, gerekirse başka bir görev yöneticisi veya başka bir program başlatmadan sonlandırabilirsiniz.

Hepsi bu kadar, neredeyse bir makale çıktı, ancak Process Hacker programının bir incelemesi :-). Ama program gerçekten çok iyi.

kullanımlar programı(ya da ne programı kullanır bağlantı noktaları), genellikle bir bilgisayara Trojan bulaştığından şüphelenildiğinde ortaya çıkar. Şüpheli bir şey fark ederseniz, komut istemini açın: "Başlat" - "Tüm Programlar" - "Donatılar" - "Komut İstemi".

Komut istemine görev listesi yazın ve Enter'a basın. Sistemde çalışan tüm işlemler hakkında veri alacaksınız. PID - işlem kimliğine dikkat edin. Hangisinin belirlenmesine yardımcı olacaktır. programı belirli bir bağlantı noktasını kullanır.

Komut istemine netstat -aon yazın ve Enter'a basın. Mevcut bağlantıların bir listesini göreceksiniz. Her satırın sonundaki "Yerel Adres" sütunu port numarasını içerir. PID sütunu işlem kimliklerini içerir. Bağlantı noktası numarasına ve karşılık gelen PID'ye baktıktan sonra, işlemler listesine gidin ve kimlik numarasına göre bu bağlantı noktasını hangi işlemin kullandığını belirleyin.

İşlemin adından hangi programa ait olduğunu anlayamıyorsanız, bu duruma uygun programlardan birini kullanın. Örneğin, Aida64 olarak da bilinen Everest programı. Programı çalıştırın, sekmeyi açın " işletim sistemi', 'İşlemler'i seçin. İşlemler listesinde ihtiyacınız olanı bulun ve onu başlatmak için satıra bakın. Bu, işlemin hangi programa ait olduğunu belirlemeye yardımcı olacaktır.

Aynı amaç için AnVir Görev Yöneticisi'ni kullanın. İnternete bağlanan programların işlemleri de dahil olmak üzere tüm şüpheli işlemleri izlemenizi sağlar. Tüm şüpheli işlemler, program listesinde kırmızıyla vurgulanır.

Bağlantı noktasının sizin bilmediğiniz bir program tarafından kullanıldığını görürseniz, "Harici adres" sütununda geçerli bir bağlantı varsa ( netstat komutu–aon) bağlı bilgisayarın ip adresini göreceksiniz. "Durum" sütunu, ESTABLISHED değerini içerecektir - eğer bağlantı şu anda mevcutsa; Bağlantı kapalıysa CLOSE_WAIT; DİNLEMEK eğer programı bir bağlantı için bekliyor. İkincisi, arka kapılar için tipiktir - çeşitlerden biri Truva atları.

kaynaklar:

- skype hangi portları kullanıyor

Çoğu kullanıcı, port kelimesini kullanırken, genellikle çeşitli bağlantıları bağlamak için kullanılan bir soketi kasteder. çevre birimleri: yazıcı, tarayıcı, modem vb. Ancak internet ortamında port kelimesi bambaşka bir anlama gelmektedir. Port sistemi, bilgisayara gelen veri paketlerinin hangi programa erişmeleri gerektiğini tanıyabilmeleri için vardır: İnternet tarayıcıları, posta istemcisi veya diğeri. Yani, bilgisayarda çalışan her program, belirli bağlantı noktalarını kullanarak isteklerle çalışır.

Talimat

Sunucu bağlantı noktalarının, ayarlarda belirtilen kendi numaraları vardır. Birçok bilgisayar oyunu oyuncusunun genellikle bağlantı noktasını bilmesi gerekir oyun sunucusu. Bu oldukça basit bir şekilde yapılır. Oyundan çıkmadan simge durumuna küçültün ve bilgisayardaki "Başlat" düğmesine tıklayın. Ardından, “Çalıştır” komutunu bulun ve seçin. Giriş satırına "cmd" yazın ve enter tuşuna basın. Açılan siyah pencereye (konsol) manuel olarak "netstat" yazın ve tekrar enter tuşuna basın. Bilgisayar tüm aktifleri gösterecektir. şu an"Bağlantılar" ve "Bağlantı Noktaları". Bir IP adresinin ardından iki nokta üst üste ve etkin bir bağlantı noktasının sayısal bir kombinasyonu olarak temsil edilirler.

Bilgisayarınızın internete bağlanmak için kullandığı proxy sunucusunun portunu öğrenmek istiyorsanız, aşağıdakileri yapın. En kolay yol: cihazınızın özelliklerini açın. ağ bağlantısı ve "Ana Ağ Geçidi" satırını bulun. Bu satıra yazılan adres, bilgisayarınızın kullanacağı proxy sunucu olacaktır. Bu satırda hiçbir şey yoksa, İnternet tarayıcısındaki ayarlara bakın. Bunu yapmak için "hizmet" sekmesine gidin, tarayıcı veya bağlantı özelliklerini bulun ve ardından "Ağ" veya "LAN Ayarları" menüsüne (tarayıcıya bağlı olarak) gidin. Bu menü öğesi, proxy sunucusunun bağlantı noktasını göstermelidir. Orada değilse, büyük olasılıkla tarayıcı web sayfalarıyla doğrudan bir proxy sunucusu olmadan çalışır.

Başka bir seçenek de tracert komutunu kullanmaktır. Her zaman olmasa da çoğu durumda bağlantı noktası numarasını da görüntüler. Örneğin, mail.ru sunucusunun bağlantı noktasını bilmek istiyorsunuz. Bunu yapmak için komut satırına (konsol) şunu yazın: tracert mail.ru. İlk sayı, verilen web adresi için sunucu bağlantı noktasıdır. Ardından, dahili proxy sunucusunun adresini, IP adresinizi ve daha fazlasını göreceksiniz.

İlgili videolar

kaynaklar:

- minecraft sunucu bağlantı noktam nedir

Bazen bir bilgisayarı teşhis ederken COM portunu kontrol etmeniz gerekir. İki doğrulama seçeneği vardır. İlk seçenek, uygun arayüze sahip bir fare ile kontrol etmek, ikincisi ise kullanmaktır. özel program Kontrol et.

Talimat

Bağlantı noktasını kontrol etmek için, ilk seçenek COM arayüzüne sahip bir fare gerektirecektir. Bilgisayara bağlayın ve çalışırsa COM portunun kısmen sağlam olduğunu söyleyebiliriz. 8 sinyal hattından sadece 4'ü kontrol edilebildiğinden, böyle bir kontrol doğru değildir.

CheckIt programı ile kontrol etmek daha güvenilirdir. Bunu yapmak için bir test fişine ihtiyacınız var. Bir bilgisayar mağazasından alın veya kendinizinkini yapın. Bunu yapmak için COM arayüzlü bir kablo alın ve sinyal hatlarını şu şekilde lehimleyin: 2 ve 3 numaralı telleri, 7 ve 8 numaralı telleri ve 1, 4, 6, 9 numaralı telleri birlikte lehimleyin.

Kontrol, DOS modunda yapılacaktır. Bunu yapmak için, CheckIt programını içeren bir önyükleme disketine ihtiyacınız var. Bilgisayarınızın sürücüsüne boş bir disket yerleştirin. Ardından, Dosya Gezgini'ni kullanarak "Bilgisayarım"ı açın ve tıklayın. sağ tık disket etiketindeki fare - "Disk 3.5 (A)". Görünen listeden "Biçimlendir"i seçin, ardından "Oluştur"un yanındaki kutuyu işaretleyin. önyükleme diski MS-DOS. Biçimlendirme işlemi tamamlandıktan sonra CheckIt programını diskete kopyalayınız.

COM bağlantı noktasına bir test fişi bağlayın. Bilgisayarınızı yeniden başlatın ve açarken BIOS'ta bir disketten (floppy) önyükleme yapmayı seçin. Önyükleme işleminden sonra oluşturulan önyükleme disketini sürücüye yerleştirin a:\checkit.exe yazın.

Program penceresi göründükten sonra Enter tuşuna iki kez basın, ardından Testler -> Seri Portlar'ı seçin ve test ettiğiniz COM port numarasını belirtin. Uygun tuşa basarak test fişinin varlığını onaylayın. İşlemin sonuna kadar bekleyin. Programı kontrol ettikten sonra bir hata verirse, COM bağlantı noktası arızalıdır. Program herhangi bir hata vermiyorsa test başarılı olmuştur ve COM portu çalışmaktadır.

İlgili videolar

kaynaklar:

- com portunu kontrol et

Ağ düğümleri arasında veri alışverişi yaparken, TCP protokolü, paketleri alınan bilgileri işleyen belirli uygulamalara yönlendirir. Her paketin bir kaynak bağlantı noktası ve bir hedef bağlantı noktası vardır. Bağlantı noktası, paketin hangi uygulamaya yönlendirildiğini belirleyen 1 ile 65535 arasında isteğe bağlı bir sayıdır.

Talimat

Paket almaya hazır olan portlara açık portlar denir. Özel tarayıcı programları kullanarak bunları bilgisayarınızda bulabilirsiniz. Birçok çevrimiçi hizmet bu hizmeti sunar. PortScan.Ru web sitesine (http://portscan.ru/fullscan.php) gidin. Açık bulmak için "Çevrimiçi Tarayıcı" sekmesinde "Hizmetler ve Protokoller" düğmesini tıklayın. liman s ve hangi uygulamalarla çalıştıklarını öğrenin.

casus yazılım genellikle birkaç tane kullanın liman ov bilgilere yetkisiz erişim için. Bunların olup olmadığını öğrenmek için "Truva atları ve virüsler" düğmesini tıklayın. liman bilgisayarınızda. Listeyi orada da görebilirsiniz. kötü amaçlı yazılım her birine bağlanan liman y.

Başka bir popüler tarayıcıyla kontrol etmek için http://www.windowsfaq.ru/content/view/451/82/ bağlantısını izleyin Hizmet şartlarını okuyun, "Okudum ve kabul ediyorum ..." kutusunu işaretleyin ve tıklayın "Kullanım şartlarını kabul et" düğmesi ... ". Saldırıları algılamak ve engellemek için yapılandırılmış bir güvenlik duvarınız varsa, bu özelliği devre dışı bırakın veya tarayıcıyı istisna listesine ekleyin.

Örneğin, etkinleştirdiyseniz Windows Güvenlik Duvarı, Hariç Tutulanlar sekmesine gidin ve Kapsamı Değiştir düğmesini tıklayın. Anahtarı "Özel liste" konumuna getirin ve IP 77.221.143.203 hizmetini girin. Onaylamak için Tamam'ı tıklayın.

Tarama Ayarları penceresinde aralığı girin liman taramak istediğiniz Zaman aşımı değeri en iyi şekilde varsayılanda bırakılır. Taramayı başlatmak için "Taramayı Başlat"a tıklayın. Doğrulananlar listesinde liman ov açık kırmızı olarak işaretlenecektir.

Durumu kontrol et liman yapabilirsiniz Windows araçları. "Aç" satırını çağırmak için Win + R tuş kombinasyonuna basın ve içindeki cmd komutunu girin. Komut penceresinde netstat -a -n -o yazın. Program tüm aktif bağlantıları listeleyecektir. "Yerel adres" sütununda, bilgisayarınızın IP'sinden iki nokta üst üste ile ayrılan numara bulunur liman A. PID sütunundaki işlem numarasına karşılık gelir.

Adını işlem numarasına göre öğrenmek için Ctrl + Alt + Delete tuş kombinasyonuyla "İşlem Yöneticisi" ni arayın ve "İşlemler" sekmesine gidin. Görüntü Adı sütununda işlem kimliği ile adı arasında bir eşleşme bulun.

Gereksinimler.

Makale, Windows 2000/XP/Vista/7 için geçerlidir.

Bilgi.

Bazı programları kurarken, bazen port kullanılabilirliği ile ilgili bir sorun olabilir. Onlar. programı yüklersiniz ve size şunu söyler: "Üzgünüz, ancak tercih edilen bağlantı noktası numarası<такой

то>meşgul!". Ve en ilginç olanı, programın port ile neyin veya kimin meşgul olduğunu söylememesidir.

Bağlantı noktası tarafından hangi işlemin (programın) işgal edildiği nasıl belirlenir.

1. Menüde " Başlangıç" Öğeyi seçin " Koşmak";

2. Kutuda " Açık" komut yaz komut ve "Tamam" düğmesini tıklayın;

Bir komut satırı penceresi açılacak, bunun gibi bir şey:

4. Şimdi "Yerel adres" sütununda ihtiyacımız olan bağlantı noktasını buluyoruz ve tanımlayıcısını "PID" sütununa yazıyoruz;

Örneğin bağlantı noktası numarası 80 , tanımlayıcısı 440 .

5. "Işın" menüsünü tekrar açın ve " Koşmak";

6. Kutuda Açık"komutu girin görev yöneticisi ve "Tamam" düğmesine basın;

7. Pencerede " Windows Görev Yöneticisi"sekmeye git" Süreçler";

8. Ana menüde " öğesini açın. Görüş"ve öğeyi seçin" Sütunları seçin...";

9. Pencerede " Sütun seçimi" öğeyi bul " kimlik işlem (PID) ve yanındaki kutuyu işaretleyin.

10. "Tamam" düğmesine basın;

11. Şimdi pencerede " Windows Görev Yöneticisi", işlemleri artan düzende sıralamak için "PID" sütununun başlığına tıklayın;

12. İşlem numaramızı bulma 440

ve sütunda resim adı", limanımızı hangi işlemin meşgul ettiğine bakıyoruz;

Bizim durumumuzda, bu Apache.exe

|