Skapa det starkaste lösenordet och kom ihåg det. Den nya Yandex.Browser skyddar lösenord med ett huvudlösenord

Läs också

Nyckelregel Internetsäkerhet kräver att man skapar olika lösenord för olika konton. I det här fallet, även efter att ha lärt sig ett lösenord, kommer angripare inte att kunna komma åt andra profiler och webbplatser. Det är svårt att komma ihåg dussintals lösenord, och det är farligt att lita på dem på traditionellt papper. Därför är möjligheten att generera, skydda och redigera lösenord direkt i webbläsaren med hjälp av lösenordshanteraren för Yandex Browser ett verkligt fynd för socialt aktiva människor.

Vad är det och vad är det till för

Lösenordshanteraren är en funktion inbyggd i webbläsaren som låter dig lagra lösenord och inloggningar från de mest besökta webbplatserna. Samtidigt är personliga inloggningsuppgifter på ett tillförlitligt sätt skyddade från hackning av inkräktare eller oavsiktlig innehav av tredje part. Specialalternativ låter dig hantera den sparade informationen och vid behov redigera den.

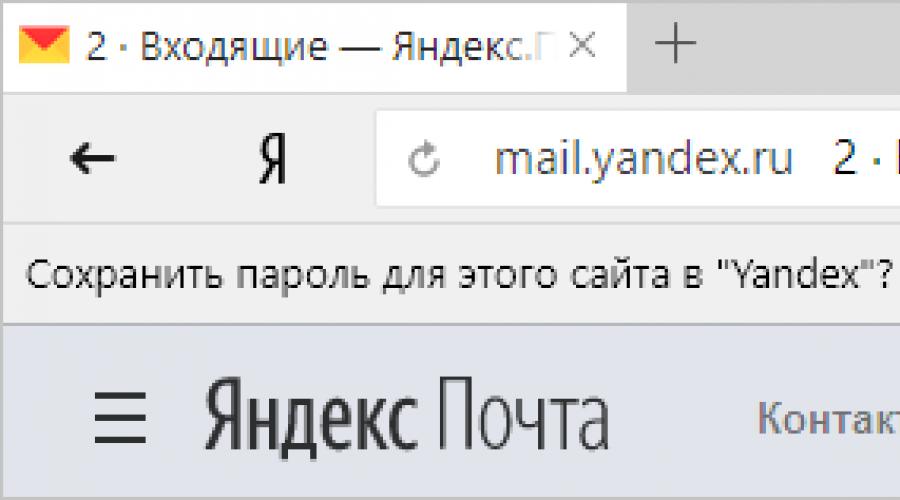

Ytterligare tilläggsalternativ uppmanar automatiskt användaren att spara det en gång angivna lösenordet i hanteraren. Formuläret sparas först efter bekräftelse av detta alternativ av kontoägaren. Data från chefen är tillgänglig på alla enheter när kontosynkronisering är aktiverad.

Var finns den och hur man installerar den i Yandex Browser på en dator

- Lösenordslagringshanteraren är tillgänglig i webbläsarens huvudmeny: klicka bara på ikonen som visar tre ränder och välj lämplig sektion i rullgardinsmenyn.

För att gå till lösenordshanteraren måste du välja lämpligt objekt i webbläsarmenyn

Användaren måste skapa ett enda huvudlösenord för att logga in i systemet

En ytterligare åtgärd är genereringen av ett extra lösenord: om huvudlösenordet glöms bort.

Uppstartsprocedur och efterföljande användning användbart tillägg det är enkelt:

- När du först går in på webbplatsen där användaren redan är registrerad, kommer systemet att erbjuda att spara lösenordet som angetts av honom. När du registrerar dig på en ny Yandex-webbplats måste du ange lösenordet som automatiskt genereras av systemet och komma ihåg det.

- När du väljer avsnittet "Lösenordshanterare" på huvudmenyn visas en lista över alla sparade inloggningar med kort information om dem - sajt och not.

Skrolla konton tillgängligt i lösenordshanteraren

- Om du klickar på någon av dem öppnas ett redigeringsfönster där du kan ändra lösenordet eller ange en anteckning.

För att ändra uppgifterna måste du klicka på kontot

Ansluta en lösenordshanterare i den mobila versionen av Yandex Browser

I mobilversion Anslutningsproceduren liknar skrivbordsversionen:

- Välj "Password Manager" från huvudmenyn.

Valet av lösenordshanterare är tillgängligt i menyn i den mobila webbläsaren

- Vid första starten skapar du ett huvudlösenord eller väljer ett annat säkerhetsalternativ - en fingeravtrycksläsare eller en PIN-kod.

Om du inte är säker på att du kommer ihåg huvudlösenordet aktiverar du alternativet för att återställa det

Välj ett av sätten att låsa upp systemet

- När du loggar in på ditt konto, spara det gamla lösenordet eller acceptera ett nytt som skapats av systemet.

När du loggar in kan du använda det gamla lösenordet eller använda det som föreslås av systemet.

Kan jag återställa mitt huvudlösenord om jag har glömt det?

För att skydda informationen som sparas i lösenordshanteraren använder smartphones och surfplattor grafisk nyckel eller en fingeravtrycksläsare, och för skrivbordsversionen - ett huvudlösenord. Detta är en av de extra algoritmerna för att skydda användardata.

Om det hände att huvudlösenordet förlorades av användaren och han inte kommer ihåg det, kan du använda reservlösenordet för att återställa det. Detta är möjligt under ett antal villkor:

- säkerhetskopieringslösenordet skapades samtidigt som huvudlösenordet;

- användaren kommer ihåg nyckeln till Yandex-kontot;

- ett försök att återställa huvudlösenordet görs på enheten där det tidigare angavs minst en gång.

Hur man inaktiverar

Om du använder tredjepartstjänster för lagring av säkerhetsnyckel eller om du inte vill spara åtkomstdata till en webbplats (till exempel om du tillät en vän att logga in på ditt konto från din enhet), kan du inaktivera lösenordslagringstillägget. För att göra detta måste du utföra följande algoritm:

- Öppna motsvarande objekt i huvudmenyn.

- Ange ett huvudlösenord.

- Öppna avsnittet "Inställningar".

- Aktivera alternativet "Stäng av lösenordshanteraren".

Således låter lösenordshanteraren dig följa ett av huvudvillkoren för internetsäkerhet: lagring av olika inloggningar och lösenord från konton på en plats som är otillgänglig för tredje part. Det är dock värt att notera att liknande funktionalitet är tillgänglig i andra webbläsare, till exempel i Opera, eller implementeras med hjälp av tjänster som RoboForm, KeePass och andra.

Märkligt nog, men bara 1% av webbläsarens användare använder specialiserade tillägg för att lagra lösenord (LastPass, KeePass, 1Password, ...). Lösenordssäkerheten för alla andra användare beror på webbläsaren. Idag kommer vi att berätta för läsarna av Habrahabr varför vårt team övergav lösenordsskyddsarkitekturen från Chromium-projektet och hur vi utvecklade vår egen lösenordshanterare, som redan testas i beta. Du kommer också att lära dig hur vi löste problemet med att återställa huvudlösenordet utan att dekryptera själva lösenorden.

Ur säkerhetssynpunkt rekommenderas det att varje sida använder sitt eget unika lösenord. Om angripare stjäl ett lösenord får de bara tillgång till en webbplats. Problemet är att det är mycket svårt att komma ihåg dussintals starka lösenord. Någon kommer ärligt på nya lösenord och skriver ner dem med händerna i en anteckningsbok (och tappar sedan bort dem tillsammans med det), andra använder samma lösenord på alla sajter. Det är svårt att säga vilket av dessa alternativ som är sämre. En lösenordshanterare inbyggd i webbläsaren kan vara lösningen för miljontals vanliga användare, men dess effektivitet beror på hur enkel och säker den är. Och i dessa frågor hade den tidigare lösningen luckor, som vi kommer att diskutera nedan.

Varför skapar vi en ny lösenordshanterare?

I den nuvarande implementeringen av lösenordshanteraren för Windows, ärvd från Chromium, skyddas sparade lösenord av webbläsaren helt enkelt. De krypteras med hjälp av operativsystemet (till exempel på Windows 7 används CryptProtectData-funktionen, baserat på AES-algoritmen), men de lagras inte i ett isolerat område, utan helt enkelt i profilmappen. Det verkar som att detta inte är ett problem, eftersom data är krypterad, men dekrypteringsnyckeln lagras också i operativ system. Alla program på datorn kan gå till webbläsarens profilmapp, ta nyckeln, dekryptera lösenorden lokalt, skicka dem till en tredjepartsserver, och ingen kommer att märka det.

Och många användare skulle också vilja förhindra att en slumpmässig person som inte har specialutbildning, men som fick kortvarig tillgång till webbläsaren (till exempel en släkting eller arbetskollega), inte kunde logga in på viktiga sajter med hjälp av sparade lösenord.

Båda dessa problem löses med hjälp av ett huvudlösenord, som används för att skydda data, men som inte lagras någonstans. Och detta blev vårt första krav på en ny arkitektur för att lagra lösenord i Yandex.Browser. Men inte den enda.

Så säker som den nya lösenordshanteraren är, dess popularitet beror på hur lätt den är att använda. Kom ihåg att samma 1Password, KeePass och LastPass inte ens totalt använder mer än en procentandel av användarna (även om vi erbjuder LastPass i vår inbyggda katalog med tillägg). Eller ett annat exempel. Så här i den gamla implementeringen erbjuder webbläsaren att spara lösenordet:

Erfarna användare kommer antingen att acceptera, eller vägra, eller åtminstone göra något med detta meddelande. Men i 80% av fallen märks det helt enkelt inte. Många användare vet inte ens att lösenord kan sparas i webbläsaren.

Separat är det värt att nämna funktionaliteten. Nu är det inte så lätt att komma till listan över dina lösenord. Du måste öppna menyn, klicka på inställningarna, gå till ytterligare inställningar, hitta lösenordshanteringsknappen där. Och först då får en person tillgång till en primitiv lista med konton som inte kan sorteras efter inloggning, inte kan lägga till en textanteckning och inte heller kan redigeras. Dessutom bör en lösenordshanterare hjälpa dig att komma på nya lösenord.

Och en sak till. För oss var det viktigt att den nya arkitekturen följer Kerckhoffs princip, det vill säga att dess tillförlitlighet inte beror på angriparnas kunskap om de algoritmer som används. Ett kryptosystem måste förbli säkert även när de vet allt utom nycklarna som ska användas.

Varför tog vi inte en färdig lösning?

Det finns produkter med öppen källkod, som stöder ett huvudlösenord och utökad funktionalitet. De kunde integreras i webbläsaren, men de passade inte oss av flera anledningar.

KeePass kommer att tänka på först. Men dess lagring är krypterad i sin helhet, medan synkroniseringen i vår webbläsare fungerar rad för rad. Det betyder att du antingen måste be om ett huvudlösenord vid varje synkronisering eller kryptera posterna separat. Det andra alternativet är snällare mot användarna. För en massprodukt är det dessutom viktigt att användaren känner till möjligheten att ersätta det sparade lösenordet innan man låser upp databasen med ett huvudlösenord, så en del av informationen måste förbli okrypterad.

Specialiserade tillägg för att arbeta med lösenord har möjlighet att återställa huvudlösenordet om användaren har glömt det. Men för detta måste du ladda ner, gömma och inte förlora backupkoden eller filen. Det är okej när vi pratar om avancerade användare, men det är svårt för alla andra. Så vi var tvungna att komma på en alternativ lösning. Spoiler: till slut lyckades vi hitta en lösning där du kan återställa huvudlösenordet, men även Yandex kommer inte att kunna komma åt databasen. Men mer om det senare.

Och i alla fall skulle alla tredjepartslösningar behöva förbättras på allvar för att integrera den i webbläsaren (skriv om den i C ++ och Java) och göra den tillräckligt enkel för användarna (byt ut hela gränssnittet helt). Hur överraskande det än kan låta är det lättare att skriva en ny arkitektur för att lagra och kryptera lösenord än att göra allt annat. Därför är det mer logiskt att inte försöka länka två initialt inkompatibla produkter till en, utan att förfina din egen.

Ny arkitektur med ett huvudlösenord

Det är inget ovanligt med att lagra själva skivorna. Vi använder en pålitlig och snabb AES-256-GCM-algoritm för att kryptera lösenord och anteckningar, adresser och inloggningar är inte krypterade för att underlätta användningen, utan signerade för att skydda mot ersättning. Lagringsschemat i samma 1Password är arrangerat på liknande sätt.

Det mest intressanta är skyddet av 256-bitars encKey, som behövs för att dekryptera lösenord. Detta är nyckeln till lösenordssäkerhet. Om en angripare lär sig denna nyckel kan han enkelt knäcka hela lagringen, oavsett krypteringsalgoritmens komplexitet. Därför är nyckelskydd baserat på följande grundläggande principer:

– Tillgång till krypteringsnyckeln blockeras av ett huvudlösenord som inte lagras någonstans.

– Krypteringsnyckeln får inte vara matematiskt relaterad till huvudlösenordet.

I enkla tjänster och applikationer erhålls krypteringsnyckeln genom att hasha huvudlösenordet för att på något sätt bromsa brute-force-attacken. Men nyckelns matematiska beroende av huvudlösenordet förenklar fortfarande hackning, vars hastighet i det här fallet endast beror på tillförlitligheten av hash. Användningen av gårdar från ASIC-processorer vässade för hackning är inte längre en sällsynthet. Därför, i vårt fall, är encKey-nyckeln inte härledd från huvudlösenordet och genereras slumpmässigt.

EncKey krypteras sedan med den asymmetriska RSA-OAEP-algoritmen. För att göra detta skapar webbläsaren ett par nycklar: en offentlig pubKey och en privat privKey. EncKey är skyddad av den offentliga nyckeln och kan endast dekrypteras av den privata nyckeln.

Den publika nyckeln pubKey behöver inte skyddas, eftersom den inte är lämplig för dekryptering, men med en privat privKey är historien annorlunda. För att skydda den från stöld blockeras åtkomsten till den enligt PKCS # 8-standarden med hjälp av unlockKey-lösenordsfrasen, som i sin tur är resultatet av att hasha huvudlösenordet med funktionen PBKDF2-HMAC-SHA256 (100 tusen försök; med tillägget av salt och lagrings-id ). Om huvudlösenordet av misstag stämmer överens med ett redan stulet lösenord från en webbplats, kommer att lägga till ett salt dölja detta faktum och göra det svårare att hacka. Och tack vare flera hashningar av ett tillräckligt långt huvudlösenord är det mödosamma med att knäcka unlockKey jämförbart med att knäcka encKey-nyckeln.

Krypterade lösenord, krypterad nyckel till dem encKey, krypterad privat nyckel privKey och offentlig nyckel pubKeys lagras i webbläsarprofilen och synkroniseras med användarens andra enheter.

För att göra det lättare att förstå allt detta, här är ett lösenordsdekrypteringsschema:

Denna masterlösenordsarkitektur har ett antal fördelar:

– 256-bitars lagringskrypteringsnyckeln genereras slumpmässigt och har en hög kryptografisk styrka jämfört med mänskliga lösenord.

– Vid brute-forcering av huvudlösenordet kommer angriparen inte att veta resultatet om han inte går igenom hela kedjan (lösenord-PBKDF2-RSA-AES). Den är väldigt lång och väldigt dyr.

– Om hashfunktionen äventyras kan vi byta till ett alternativt hashalternativ när som helst samtidigt som bakåtkompatibiliteten bibehålls.

– Om en angripare får reda på huvudlösenordet kan det ändras utan det komplicerade och riskfyllda förfarandet att dekryptera hela valvet, eftersom datakrypteringsnyckeln inte är associerad med huvudlösenordet, vilket betyder att det inte äventyras.

– Krypteringsnyckeln lagras i krypterad form. Varken Yandex eller angriparen som stal lösenordet från Yandex kommer att kunna komma åt de synkroniserade lösenorden, eftersom detta kräver ett huvudlösenord som inte lagras någonstans.

Men huvudlösenordsalternativet har en "nackdel": användaren kan glömma huvudlösenordet. Detta är normalt när det gäller specialiserade lösningar som använder avancerade användare väl medveten om risken. Men i en produkt med en mångmiljonpublik är detta oacceptabelt. Om vi inte tillhandahåller ett alternativ för säkerhetskopiering, kommer många Yandex.Browser-användare antingen att vägra att använda huvudlösenordet eller "förlora" alla sina lösenord en dag, och webbläsaren kommer att vara skyldig (du kommer att bli förvånad, men det är Yandex som ofta visar sig vara extremt i en situation där personen glömt lösenordet från kontot). Och att komma på en lösning är inte så lätt.

Hur återställer man huvudlösenordet utan att avslöja lösenord?

Vissa produkter löser detta problem genom att lagra dekrypterade data (eller till och med huvudlösenordet) i molnet. Det här alternativet var inte lämpligt för oss, eftersom en angripare kan stjäla lösenordet från Yandex, och med det lösenorden från alla webbplatser. Därför var vi tvungna att komma på ett sätt att återställa åtkomsten till lösenordsvalvet, där ingen utom användaren själv kunde göra det. Tredjeparts lösenordshanterare erbjuder att skapa backup-fil, som användaren måste förvara på en säker plats. Bra beslut men vanliga användare sådana backupnycklar kommer oundvikligen att gå förlorade, så allt är mycket enklare med oss.

Låt oss komma ihåg nyckelberoendekedjan igen. Lösenordsvalvet är krypterat med en slumpmässig nyckel encKey som inte explicit lagras någonstans. Denna nyckel skyddas av den privata nyckeln privKey, som inte heller lagras explicit och i sin tur skyddas av en komplex hash från huvudlösenordet. När en person glömmer huvudlösenordet kan de i praktiken inte dekryptera privKey. Detta innebär att du kan lagra en dubblett av privKey som en reserv. Men var? Och hur skyddar man det?

Om du placerar den dekrypterade privKey i molnet, kommer lösenordssäkerheten att bero på Yandex-kontot. Och det var precis vad vi inte ville göra. Om du lagrar det explicit lokalt, förlorar allt skydd med ett huvudlösenord någon mening. Det finns ingen plats där det skulle vara säkert att lagra denna nyckel explicit. Så det måste krypteras. För att göra detta skapar webbläsaren en slumpmässig 256-bitars nyckel som skyddar den duplicerade privKey. Nu det mest intressanta. Denna slumpmässiga nyckel skickas till Yandex.Passport-molnet för lagring. Och den krypterade dubbletten förblir lagrad i den lokala webbläsarprofilen. Det visar sig att det varken i molnet eller på datorn finns ett färdigt par för att dekryptera lösenord, och säkerheten blir inte lidande.

Med det här alternativet skulle det vara möjligt att återställa huvudlösenordet endast där duplicerade privKey skapades. Vi ville lägga till den här funktionen till synkroniserade enheter också. Att skapa en reservnyckel på varje enhet manuellt är obekvämt: du kan råka hamna med enheten till hands, där du glömde att skapa en dubblett. Du kan inte skicka en krypterad dubblett till andra enheter med synkronisering: nyckeln till den är redan lagrad i molnet och av säkerhetsskäl kan de inte mötas på samma plats. Därför går den krypterade duplicerade privKey igenom ytterligare ett lager av kryptering. Den här gången använder du hash för huvudlösenordet. Huvudlösenordet lagras inte i molnet, så den resulterande "matryoshka" kan redan säkert synkroniseras. På andra enheter kommer det extra lagret av kryptering att tas bort första gången du anger ditt huvudlösenord.

Som ett resultat, när användaren glömmer huvudlösenordet, räcker det för honom att begära en lösenordsåterställning via webbläsaren och bekräfta sin identitet med lösenordet från Yandex.

Webbläsaren kommer att begära nyckeln från Yandex.Passport, dekryptera den duplicerade privKey med den, använda den för att dekryptera nyckeln från encKey-lagringen och sedan skapa ett nytt par pubKey och privKey, varav den sista kommer att skyddas av en ny huvudlösenord. Lösenordslagret är inte dekrypterat, vilket minskar risken för dataförlust. Förresten, du kan också ändra encKey med tvång och kryptera om data: inaktivera och återaktivera huvudlösenordet i inställningarna.

Det visar sig att endast användaren själv kan återställa huvudlösenordet och bara på den enheten där han skrev in den minst en gång. Naturligtvis är det inte nödvändigt att skapa en reservnyckel om användaren är säker. Även huvudlösenordet kan utelämnas, även om vi inte rekommenderar att ge upp det.

Den nya arkitekturen och huvudlösenordet är inte de enda ändringarna i den nya hanteraren. Som vi sa ovan är användarvänlighet och avancerade funktioner lika viktiga.

Ny lösenordshanterare

Först och främst övergav vi det oansenliga grå fältet med ett förslag om att spara lösenordet. Användaren kommer nu att se ett förslag bredvid lösenordsfältet. Det är svårt att inte lägga märke till detta.

Och nu behöver inte chefen själv sökas i inställningarna: knappen är tillgänglig i huvudmenyn. Listan över sparade konton stöder nu sortering efter inloggning, adress och anteckning. Vi har även lagt till inläggsredigering.

Tips: Anteckningar är bra alternativ till taggar eftersom de är sökbara.

Och webbläsaren hjälper dig nu att skapa unika lösenord.

I den första betaversionen lyckades vi inte göra allt. I framtiden kommer vi att stödja export och import av lösenord för kompatibilitet med populära tredjepartslösningar. Vi har också en idé att lägga till inställningar i lösenordsgeneratorn.

Mobil lösenordshanterare

Naturligtvis kommer den nya logiken och stödet för huvudlösenordet att visas inte bara på datorn, utan också i versionerna av Yandex.Browser för Android och iOS. Med lite anpassning. Du kan till exempel använda inte bara ett huvudlösenord, utan också ett fingeravtryck. Vi förbjöd också att programmatiskt ta skärmdumpar på sidan med en lista över lösenord - du kan inte vara rädd för skadliga applikationer.

Idag kan du prova den nya lösenordshanteraren i

Det tar bara femton sekunder för användaren som sitter vid datorn att se en lista över alla lösenord du har skrivit in i Firefox eller Thunderbird och sparat dem. Listan visas så tydlig som dagen. Det kan innehålla webbmail och forumlösenord eller serverlösenord E-post. Att använda ett huvudlösenord rekommenderas starkt för att förhindra att sådana nyfikna användare bläddrar i listan med lösenord. Genom att ställa in ett huvudlösenord kommer alla som använder din profil att uppmanas att ange ett huvudlösenord om de behöver åtkomst till ditt sparade lösenord. Även om Firefoxs huvudlösenord är ett välkommet tillägg säkerhet, men det kan snart bli betungande om du förlorar Lösenord, som du skrev in huvudlösenord. Det finns inget sätt att bara visa filen och kopiera din huvudlösenord, det finns ingen mening att tillägga huvudlösenord, som finns i filen.

Återställ huvudlösenord

Om du har förlorat eller glömt ditt huvudlösenord eller om du vill inaktivera den här funktionen kan du återställa ditt huvudlösenord. Återställa huvudlösenord för att radera alla sparade lösenord . Efter återställningen kommer du att förlora all sparad data i lösenordshanteraren, eftersom detta är en inbyggd säkerhetsfunktion så att folk inte bara återställer huvudlösenordet, utan för att få tillgång till dina lösenord.

- Firefox: Ange chrome://pippki/content/resetpassword.xul i adressfältet (adressfältet), tryck på "Enter"-tangenten och "Återställ"-knappen.

- Thunderbird: välj Verktyg -> Felkonsol", » infoga uttrycket: openDialog("chrome://pippki/content/resetpassword.xul") och klicka på beräkna knappen. En dialogruta öppnas som frågar om du vill återställa ditt lösenord.

- Mozilla Suite/SeaMonkey: "Redigera -> Inställningar -> Sekretess och säkerhet -> Huvudlösenord -> Återställ lösenord".

Det enda sättet som kan ge resultat skulle vara att räkna upp lösenord. Framgången för den sista metoden beror på lösenordet du valde under installationen. huvudlösenord.

Brute Force-busting är mer sannolikt att lyckas om huvudlösenord består av befintliga ord, ord eller namn. Men går inte att hitta Lösenord om användaren angav en slumpmässig Lösenord med bokstäver och siffror.

Råstyrka Huvudlösenord i Firefox:

du kan använda programvara berättigad brandmästare att försöka använda brute force-metoden för att återhämta sig huvudlösenord.

*FireMaster använder olika metoder för att skapa lösenord i farten.

*Den beräknar sedan hash för lösenordet med hjälp av en känd algoritm.

*Denna lösenordshash används för att dekryptera krypterad data till känd vanlig text (t.ex. "verifiera lösenord").

*Nu, om du dekrypterar en sträng med känd text (till exempel "kryssrutan för lösenord"), är det genererade lösenordet huvudlösenordet.

Du kan använda brute force-metoden om du är nästan säker på att du använde ordet eller frasen. Lösenord som "X23n52fF: tht0_ete% v5" kommer inte att kunna avslöjas. Ladda ner och installera programvaran FireMaster, du kan följa följande länk FireMaster.

De flesta användare använder funktionen kom ihåg lösenord i webbläsaren för att inte ange inloggningar och lösenord varje gång på ofta besökta webbplatser. Men i det här fallet finns det en fara att alla som använder din webbläsare kan få tillgång till ditt konto. Skydda dina personuppgifter i webbläsaren Mozilla Firefox kommer att hjälpa huvudlösenord.

Huvudlösenordet tjänar till att hålla dig säker på olika webbplatser. Den krypterar lösenord på ett sådant sätt att det blir mycket svårare att extrahera dem från webbläsaren, även om angriparen har fysisk åtkomst till din dator.

Förutom, ett huvudlösenord skyddar åtkomst till dina certifikat. Detta är mycket användbart om du till exempel använder en WebMoney-plånbok med auktorisering genom ett certifikat. Om någon får tillgång till ditt certifikat, kommer han följaktligen att få tillgång till plånboken med alla pengar lagrade på den. Huvudlösenordet kommer att förhindra att detta händer.

Hur fungerar huvudlösenordet? När du startar Mozilla Firefox och startar en ny session kommer webbläsaren att kräva att du anger ett huvudlösenord första gången du försöker komma åt information som skyddas av ett huvudlösenord. När du anger det har du tillgång till alla sparade lösenord och certifikat. Således skrivs huvudlösenordet in en gång per session.

Hur man ställer in ett huvudlösenord i Mozilla webbläsare Firefox? Från Verktyg-menyn, välj Alternativ. I inställningsfönstret som öppnas, gå till fliken Säkerhet och markera rutan bredvid "Använd ett huvudlösenord". Om du inte har använt det tidigare öppnas ett fönster för att ändra huvudlösenordet som ber dig att ange ett huvudlösenord.

Huvudlösenordet du har skapat måste anges två gånger i lämpliga fält. Stapeln längst ner visar dig kvalitetsnivån på ditt lösenord (dvs hur säkert det är). Kom ihåg att ett säkert lösenord inte bör vara en enkel kombination av siffror eller bokstäver (123456, qwerty, etc.). En av de bästa alternativen- en kombination av små och stora bokstäver, specialtecken och siffror.

Se till att komma ihåg eller skriva ner huvudlösenordet(förvara bara inte ett papper med lösenord bredvid datorn). Om du glömmer det kommer du inte längre att kunna komma åt informationen som skyddas av den. Klicka på OK när du är klar.

Om du behöver ändra huvudlösenordet, gå sedan igen till fliken Skydd i webbläsarinställningarna, klicka på knappen "Ändra huvudlösenord ...", ange det gamla huvudlösenordet, sedan det nya två gånger och klicka sedan på OK. Till inaktivera huvudlösenordet, bara avmarkera lämplig kryssruta på fliken Skydd.

Vad ska du göra om du har glömt ditt huvudlösenord?Återställ regelbundna medel programmet kan inte använda det, men det finns flera sätt att återställa huvudlösenordet för att ställa in ett nytt. För att göra detta, skriv in följande text i adressfältet i din webbläsare:

chrome://pippki/content/resetpassword.xul

En varning kommer att visas som säger att efter återställning av huvudlösenordet kommer även sparade lösenord att gå förlorade, privata nycklar, personliga certifikat och formulärdata. Detta kan inte undvikas - det här är en slags "betalning" för ett glömt huvudlösenord. För att återställa ditt lösenord, klicka på knappen "Återställ". Efter det kan du installera nytt lösenord eller sluta använda den.

Det finns ett annat sätt ta bort huvudlösenordet, men det, återigen, kommer att raderas tillsammans med andra sparade lösenord. För att göra detta måste du manuellt ta bort lösenord från din profilmapp i webbläsaren.

Från Hjälp-menyn, välj Felsökningsinformation. About:supportsidan bör öppnas. I tabellen Programinformation klickar du på knappen Öppna programmapp. Din Firefox-profilmapp öppnas, du måste radera singons.txt- och key.db-filer.

Ett huvudlösenord är ett praktiskt alternativ som hjälper dig att skydda din personliga information. Men det är väldigt viktigt att tänka starkt lösenord och glöm det inte.

Starka lösenord och deras skydd mot inkräktare är grunden för Internetsäkerhet. En ny version hjälper dig att skapa starka lösenord och skyddar dem med ett huvudlösenord. Även om enheten hamnar i fel händer kommer din data att vara säker.

Nya möjligheter

Det är viktigt att använda unika lösenord på olika webbplatser. Om angripare stjäl ett lösenord får de bara tillgång till en webbplats. Men att skapa och komma ihåg dussintals lösenord är svårt, och att skriva ner dem på papper är riskabelt. Nu löser Yandex.Browser detta problem. Han kommer att komma med ett unikt lösenord, spara det säkert och erbjuda sig att använda det nästa gång du går in på sidan.

Sparade lösenord är tillgängliga i webbläsarens meny, i det nya avsnittet "Lösenordshanteraren". De kan redigeras, sorteras och kommenteras för att göra det enkelt att hitta det du behöver. Och om du inte glömmer att aktivera synkronisering, kommer lösenord att vara tillgängliga på alla dina enheter med Yandex.Browser.

Säkerhet

Den nya lösenordshanteraren har inte bara blivit bekvämare utan också säkrare. Nu kan du skydda dina lösenord från nyfikna ögon med ett huvudlösenord. Det lagras inte någonstans, så ingen annan än du kan dekryptera de sparade lösenorden. Även om en angripare lär sig Yandex-lösenordet eller stjäl din telefon, kommer han inte att kunna komma åt lösenorden. På Mobil enheter Du kan använda ditt fingeravtryck, nål eller gest istället för ett huvudlösenord.

Om du av misstag glömmer ditt huvudlösenord finns det säkert sättåterställ den utan att förlora data. Yandex.Browser erbjuder att skapa en reservnyckel. Det lagras i webbläsaren, men krypterat. För att återställa huvudlösenordet behöver du den här nyckeln, Yandex-lösenordet och enheten där huvudlösenordet angavs minst en gång. Enkelt uttryckt, bara du kan göra detta, så säkerheten för dina lösenord kommer inte att påverkas.

Den nya lösenordshanteraren är redan tillgänglig i Yandex.Browser för datorer och enheter baserade på Android och iOS. Aktivera synkronisering och förvara dina lösenord på alla enheter.