Spôsob, ako pohodlne šifrovať dáta v cloude (interne). Ako šifrovať dáta na PC, mobilnom zariadení a v cloude Program na ukladanie súborov pomocou šifrovania

Prečítajte si tiež

Používatelia Dropboxu uložiť milión súborov každých 5 minút. Celkovo túto službu využíva 25 miliónov ľudí. Tvorcovia však nezaručujú integritu vašich údajov a autentifikačný systém už zlyhal.

Pozadie

Devätnásteho júna zorganizoval Dropbox akýsi „deň otvorené dvere" Do 4 hodín sa ktokoľvek mohol prihlásiť do účtu niekoho iného pomocou ľubovoľného hesla. Tvorcovia služby by si problém možno ani nevšimli, keby informácie o zraniteľnosti nezverejnil nezávislý bezpečnostný výskumník (pastebin.com/yBKwDY6T). V poslednej dobe nejde o prvý citlivý príbeh súvisiaci s bezpečnosťou súborov, ktorým používatelia z celého sveta tak ochotne dôverujú. cloud-ové úložisko Dropbox.

Tu treba pripomenúť, že od samého začiatku existencie služby vývojári ubezpečovali používateľov, že k bezpečnosti dát pristupujú zodpovedne. Počas synchronizácie sa teda všetky súbory prenášajú výlučne cez zabezpečené pripojenie SSL a sú uložené na serveri v zašifrovanej forme (AES-256). Nedávno zmenené Podmienky používania Tí istí ľudia jasne povedali, že obmedzujú prístup k súborom iba svojim zamestnancom, ale ak to bude potrebné, a to aj na žiadosť orgánov činných v trestnom konaní, Dropbox určite poskytne prístup k účtu každého používateľa. Toto je šifrovanie.

Nie som paranoidný a vo všeobecnosti nemám čo skrývať, ale absolútne nechcem nikomu otvárať svoje osobné súbory. Navyše som vždy nebol spokojný s tým, že na každom počítači, ktorý bol synchronizovaný s mojím Dropbox účtom, boli údaje v čistom texte. Je čas napraviť celý tento neporiadok.

Zvyšovanie EncFS

Aby sme boli spravodliví, treba povedať, že služba má oficiálnu wiki (wiki.dropbox.com), ktorá poskytuje konkrétne tipy na ladenie bezpečnosti. Obrovskou pravdou je, že údaje musia byť zašifrované na lokálnom počítači a prenesené do cloudu v zašifrovanej forme. Najmä sa navrhuje umiestniť kontajner TrueCrypt alebo FreeOTFE do priečinka Dropbox a uložiť do neho všetky dôverné dokumenty. Metóda je účinná – o tom niet pochýb: aj keď je účet napadnutý, útočník nebude schopný dešifrovať údaje. A všetko by bolo v poriadku, nebyť jedného „ale“. S týmto prístupom môžete zabudnúť na racionálnu synchronizáciu súborov: keď zmeníte akýkoľvek dokument, zosynchronizuje sa celý kryptografický kontajner bez ohľadu na jeho veľkosť (napríklad 1 GB). Okrem toho sa v tomto prípade stratí dôležitá možnosť Dropbox, ktorá vám umožňuje vrátiť späť všetky zmeny a vrátiť sa k ľubovoľnej verzii súboru.

Našťastie je na tej istej wiki navrhnuté elegantnejšie riešenie – použiť šifrovanie súborov po súboroch, teda použiť kryptografiu na každý súbor zvlášť. Na to je ideálny virtuálny kryptografický súborový systém EncFS. Pri pripájaní EncFS sa zadáva zdrojový adresár (pôvodný adresár so zašifrovanými súbormi, ktorý sa môže nachádzať v Dropboxe) a bod pripojenia. Po pripojení každý súbor v adresári bodu pripojenia zodpovedá konkrétnemu súboru zo zašifrovaného adresára. Pracujete teda so súbormi v čistom texte a EncFS transparentne umiestňuje ich zašifrované verzie do Dropboxu. Pretože každý súbor je šifrovaný individuálne, Dropbox môže synchronizovať zmeny postupne pre každý súbor. Ide o veľmi dobrú technológiu, ktorá sa pod Linuxom používa už dlhú dobu a je založená na technológii FUSE (Filesystem in Userspace), ktorá umožňuje programátorom vytvárať virtuálne súborové systémy. Napriek svojim koreňom je teraz možné úspešne používať pod Mac OS X aj Windows. Začnime tým posledným.

Windows

Po nepríjemnom príbehu s autorizačným systémom Dropbox podnikaví nemeckí chalani rýchlo uvoľnili utilitu BoxCryptor (www.boxcryptor.com), ktorá v systéme vytvorí virtuálny kryptografický disk. Každý súbor umiestnený na ňom je automaticky šifrovaný pomocou štandardu AES-256.

Fyzicky zašifrované dáta sú umiestnené v ľubovoľnom adresári, napríklad v priečinku Dropbox, zatiaľ čo na virtuálnom disku sú v prehľadnej forme a dajú sa ľahko dostať z akejkoľvek aplikácie. Vývojári konali veľmi múdro a nevynašli znovu koleso, ale jednoducho implementovali základné funkcie EncFS pre použitie pod Windows. A hoci BoxCryptor ešte nepodporuje všetky možnosti technológie, úplne stačí spoľahlivú ochranuúdajov.

Aplikácia po inštalácii automaticky zistí priečinok, ktorý používa Dropbox a ponúkne do neho umiestniť adresár so zašifrovanými súbormi. Ak chcete šifrovať údaje, musíte prísť s prístupovou frázou a tiež vybrať písmeno pre jednotku, na ktorej budú súbory umiestnené ako čistý text. Ak nechcete, aby boli údaje vo forme čistého textu bez vášho vedomia, nemusíte heslo ukladať a zadávať ho pri každom pripájaní disku. Začiarknutím políčka vedľa položky „Rozšírený režim“ získate prístup k niektorým jemné ladenie BoxCryptor. To môže byť obzvlášť potrebné, ak je potrebné použiť schopnosť Dropboxu vrátiť sa späť predošlá verzia súbor.

Faktom je, že BoxCryptor v predvolenom nastavení šifruje názvy súborov, čím ich mení na žartovné, čím zasahuje do systému verzií implementovaného v Dropboxe. Preto, ak potrebujete túto funkciu, šifrovanie názvu súboru bude musieť byť vypnuté.

Odteraz by ste mali vo svojom Dropboxe vidieť adresár BoxCryptor a v systéme by sa mal objaviť virtuálny disk (pre mňa je to X :)). Teraz máte priečinok v Dropboxe, kde môžete ukladať dôverné súbory. Tu je dôležité pamätať na dve dôležité pravidlá. Po prvé, nikdy neukladajte súbory priamo do adresára BoxCryptor, toto je miesto, kde sú dáta uložené v zašifrovanej forme (a synchronizované s cloudom v rovnakej forme). Preto musíte pracovať s dokumentmi cez ten istý virtuálny disk. A po druhé, nikdy neodstraňujte súbor encfs6.xml z priečinka BoxCryptor. Obsahuje informácie dôležité pre EncFS, ktoré sú potrebné na dešifrovanie údajov. IN bezplatná verzia môžete vytvoriť logický oddiel s objemom nie väčším ako dva gigabajty, teda presne ten istý oddiel, aký štandardne poskytuje Dropbox. V prípade, že nie ste spokojní s týmto obmedzením a nechcete platiť peniaze, existuje otvorená implementácia EncFS pre Windows - encfs4win (gitorious.org/encfs4win). Samozrejme, nie sú v ňom žiadne obmedzenia.

Je založená, rovnako ako v prípade BoxCryptor, na knižnici Dokan (dokandev.net), ktorá je analógom FUSE pre Windows a je potrebná na montáž súborových systémov tretích strán do systému.

Linux

V mnohých Linuxové distribúcie Všetko, čo potrebujete na používanie EncFS, je predvolene zabudované, ale nie vždy je to jednoduché. Dôležité je používať najnovšiu vývojovú verziu (>= 1.7), ktorá opravila množstvo chýb. A veľa distribúcií sa bohužiaľ dodáva so starším vydaním (zvyčajne 1.6). Týka sa to napríklad Ubuntu 10.10, ktorý mám nainštalovaný na jednom z mojich notebookov. Nie je tu žiadny veľký problém. Potrebujete len nainštalovať Nová verzia EncFS a pre uľahčenie práce s ním aj utilita Cryptkeeper GUI:

sudo apt-get install encfs cryptkeeper

Po dokončení inštalácie môžeme spustiť Cryptkeeper cez menu "Aplikácie - Systémové nástroje - Cryptkeeper" a importovať zašifrovaný adresár:

- V oblasti oznámení vyberte „Cryptkeeper – Import EncFS folder“.

- Ďalej uvádzame adresár, v ktorom sa nachádzajú šifrované súbory (to znamená priečinok BoxCryptor).

- A určíme požadovaný bod pripojenia, cez ktorý sa dostaneme k údajom v prehľadnej forme.

Potom sa v ponuke Cryptkeeper objaví položka pre rýchle pripojenie Zväzky EncFS: napríklad "Cryptkeeper > /home/step/Documents/Safe". Po zadaní hesla sa v systéme objaví zväzok, ktorý potrebujeme s dešifrovanými súbormi. Bolo možné sa zaobísť bez akýchkoľvek pomôcok GUI jednoduchým pripojením zväzku EncFS v konzole:

encfs ~/Dropbox/BoxCryptor/ ~/BoxCryptor

Prvý parameter určuje umiestnenie šifrovaného zväzku a druhý určuje bod pripojenia pre čisté súbory.

Mac OS X

Inštalácia EncFS pod Mac OS X je pravdepodobne najťažšia na implementáciu kvôli potrebe inštalácie dodatočné nástroje. Stále to však nezaberie veľa času a nainštalované nástroje sa vám pri práci budú hodiť viackrát. Hlavným háčikom je, že všetky distribuované binárne súbory EncFS pre MacOS sú beznádejne zastarané, takže budeme musieť všetko kompilovať ručne.

Postup je tu nasledovný:

1. Ak chcete okamžite mať kompilátor a ďalšie potrebné nástroje na zostavenie EncFS, je najlepšie nainštalovať vývojový kit. XCode (developer.apple.com). Ideálna je bezplatná verzia 3.

2. Ďalej budete potrebovať MacFUSE (code.google.com/p/macfuse), verziu projektu FUSE portovanú na Mac OS X, ktorý zase používa EncFS. Stačí spustiť stiahnutý MacFUSE.pkg a inštalátor urobí všetko sám.

ruby -e "$(curl -fsSL https://raw.github.com/gist/323731)"

4. Teraz si môžeme stiahnuť zdroje EncFS a zostaviť ich na našom počítači. Homebrew urobí všetko za nás a načíta všetky potrebné závislosti (nie nadarmo sme ho nainštalovali):

brew install encfs

5. Všetko - EncFS v systéme! Môžete prejsť na terminál a pripojiť adresár BoxCryptor do systému (najčastejšie je to ~/Dropbox/BoxCryptor) v priečinku, kde sa budú nachádzať súbory v otvorenej forme (povedzme ~/Dropbox/BoxCryptor):

encfs ~/Dropbox/BoxCryptor ~/BoxCryptor

Prácu v konzole vám ušetrí výborná GUI utilita MacFusion (www.macfusionapp.org) s pripojeným pluginom pre podporu EncFS (thenakedman.wordpress.com/encfs).

Výber alternatívy

BoxCryptor a EncFS v zásade nie sú jediným vývojom, ktorý okrem Dropboxu ponúka ďalšiu vrstvu šifrovania. Podobnú funkcionalitu (so šifrovaním AES-256) ponúka aj SecretSync (getsecretsync.com/ss). Verzie pre Windows a Linux sú už dostupné na oficiálnej stránke projektu a vydanie pre OS X je sľúbené vo veľmi blízkej budúcnosti. Je pravda, že klient bol napísaný v jazyku Java a pri všetkej úcte k tomuto programovaciemu jazyku sa mi nepáčia žiadne desktopové aplikácie implementované s jeho pomocou.

Dá sa teda povedať, že BoxCryptor mal šťastie :). Skúsme sa teraz pozrieť na problém z druhej strany. Keďže samotná služba neplní povinnosti, ktoré od nej očakávame, možno ju jednoducho zmeníme na niečo iné? Úloha, nech sa dá povedať čokoľvek, nie je jedinečná - existuje množstvo projektov, ktoré ponúkajú synchronizáciu súborov medzi nimi rôzne počítače a zariadení, no s oveľa väčším dôrazom na bezpečnosť dát.

Jednou z najsenzačnejších z nich je Wuala (www.wuala.com), ktorú jej tvorcovia umiestňujú ako „bezpečné online úložisko“. Služba sa v poslednej dobe vyvíja agresívne a ponúka takmer všetky rovnaké funkcie, aké má Dropbox. Klienti sú už k dispozícii pre Windows, Linux, Mac, ako aj iPhone a Android.

Wuala používa RSA-2048 na autentifikáciu a AES-128 na šifrovanie súborov. Bezpečnosť pridáva aj distribuovaný prístup služby k ukladaniu zdrojov. Faktom je, že služba je založená na technológii, ktorá znižuje náklady na server využívaním nevyužitých zdrojov. Po pridaní do úložiska nový súbor, je zašifrovaný a rozdelený na veľké množstvoúlomky. Hádajte, kde sa tieto fragmenty nachádzajú? V cloude a... počítačoch iných používateľov. Áno, áno, služba ponúka používateľom program na „obchodovanie“ s ich kapacitami. Všetko je fér: ak používateľ zdieľa časť svojho disku so sieťou Wuala, získa ďalší priestor v cloude (to si vyžaduje, aby bol počítač zapnutý aspoň 4 hodiny denne).

teda pevné disky Používatelia Wuala sú distribuovaná sieť, ktorý služba využíva na zlepšenie rýchlosti sťahovania súborov, ich dostupnosti a zníženie nákladov. Používajú sa algoritmy na opravu chýb a rozsiahla redundancia, aby sa zabezpečilo, že sa dáta nikdy nestratia. Na začiatku je používateľovi pridelený 1 GB zadarmo, ale môže upgradovať svoj účet prostredníctvom programu odporúčaní, prilákať ďalších ľudí (rovnako ako v Dropboxe), ako aj „predávať“ svoje miesto na disku. Aby som bol úprimný, ešte som sa nerozhodol úplne prejsť na Wuala.

V súčasnosti nám v tom bráni niekoľko maličkostí. V priečinku Dropbox mám niekoľko zdieľaných priečinkov, ktoré aktívne využívam s ostatnými zamestnancami spolupráce nad dokumentmi. To znamená, že každý bude musieť prejsť do Wuala.

Aplikácia pre mobilné telefóny, hoci poskytuje prístup k súborom v cloude, má stále veľmi obmedzené možnosti. A rozhranie pre prístup k súborom cez prehliadač je implementované cez oneskorený Java applet. Preto je mojou voľbou kombinácia Drobox+BoxCryptor tento moment. Všetko funguje, všetko je známe, všetko je bezpečné - skrátka sa mi to páči.

Prístup k šifrovaným súborom cez web

Pri používaní BoxCryptor si už nebudete môcť prezerať chránené súbory cez web. Presnejšie, dajú sa stiahnuť, ale len v zašifrovanej podobe. Pomôcť môže prenosná verzia BoxCryptor, ktorá pomôže dešifrovať súbory stiahnuté z cloudu. Je pravda, že ak ste nezakázali šifrovanie názvu súboru, nájdenie potrebných dokumentov môže byť veľmi ťažké. Majte toto na pamäti. Vo všeobecnosti je prenosná verzia BoxCryptor určená na použitie v situáciách, keď má používateľ obmedzené práva v systéme. Mimochodom, dobre si rozumie s prenosnou zostavou Dropboxu - DropboxPortableAHK (dropportable.ho.am).

Kronika zlyhaní Dropboxu

7. apríla- výskumník Derek Newton zdieľal niektoré podrobnosti o autorizácii Dropbox vo svojom blogu (bit.ly/dropbox_fail). Ukázalo sa, že program ukladá všetky autentifikačné informácie do súboru config.db. Nachádza sa v %APPDATA%Dropbox a ide o databázu SQLite.

Spomedzi mnohých iných polí je jedno z nich – host_id – najzaujímavejšie. Určuje si ju klient po prvej autorizácii a časom sa nemení. A tu je háčik. Jeho hodnota nie je nijako viazaná na systém. Skopírovaním súboru config.db na iný počítač môže útočník ľahko získať prístup k údajom účtu niekoho iného. Bez upozornenia užívateľa! Navyše, aj keď používateľ zmení svoje prihlasovacie meno a heslo, nič sa nezmení - host_id zostane stále platný. V súčasnosti je ID viazané na konkrétne zariadenie a je možné ho odvolať cez webové rozhranie.

19. apríla- Dropbox mení svoju používateľskú zmluvu a priamo uvádza, že v prípade potreby môže dešifrovať používateľské súbory a poskytnúť ich na vyšetrovanie podľa zákonov USA.

26. apríla- na GitHub sa objaví otvorený projekt Dropship (github.com/driverdan/dropship), ktorý vám umožní rýchlo získať akýkoľvek súbor, ktorý sa nachádza v cloude Dropbox vo vašom účte. Všetko, čo je potrebné, je poznať jeho hash. Autor, Vladimir van der Laan, bol okamžite kontaktovaný hlavným technickým riaditeľom služby a zdvorilo ho požiadal o odstránenie zdrojového kódu. Používatelia programu reagovali vytvorením mnohých zrkadiel projektu na github a na samotnom Dropboxe. V krátkom čase dostali od zástupcu Dropboxu aj žiadosť o okamžité vymazanie súborov projektu.

19. júna- do služby bolo spustené vydanie so závažnou zraniteľnosťou v autorizačnom systéme. V dôsledku toho sa každý používateľ mohol prihlásiť do účtu niekoho iného bez toho, aby poznal heslo. Dropbox odôvodňuje, že počas doby, ktorú trvalo odstránenie zraniteľnosti, sa prihlásilo menej ako 1 % používateľov.

Ak potrebujete zorganizovať šifrované úložisko pre vzdialené umiestnenie súborov, existuje veľa možností na vyriešenie tohto problému. A tu je ďalšia - podľa nášho názoru spoľahlivá a celkom pohodlná možnosť.

Architektúra

V uvažovanej možnosti berieme ako základ cloudový systém ukladania údajov, ktorý bol nainštalovaný v OS Debian Linux v7.1 a nasadený ako virtuálny stroj pod hypervízorom Proxmox Virtual Environment v3.1.

Cloudový dátový úložný systém je nainštalovaný na šifrovanom disku s OS Linux, prístup k dátam je možný len cez protokol HTTPS, pre autorizáciu navyše štandardné heslo Musíte tiež zadať jednorazové heslo (OTP). Vykonáva sa pravidelne zálohovanie. Je možné rýchlo zakázať a odstrániť všetky údaje ownCloud.

Virtuálne prostredie Hypervisor Proxmox

Hypervízor Proxmox Virtual Environment je špecializovaná distribúcia OS Debian Linux v7.1 vzdialený prístup do systému je možný cez protokol SSH na štandardnom TCP porte 22. Hlavný pracovný nástroj pre správu virtuálne stroje je webové rozhranie.

Raz denne sa vygeneruje horúca kópia (snímka) virtuálneho stroja ownCloud a exportuje sa na servery NFS pomocou štandardných možností Proxmox VE.

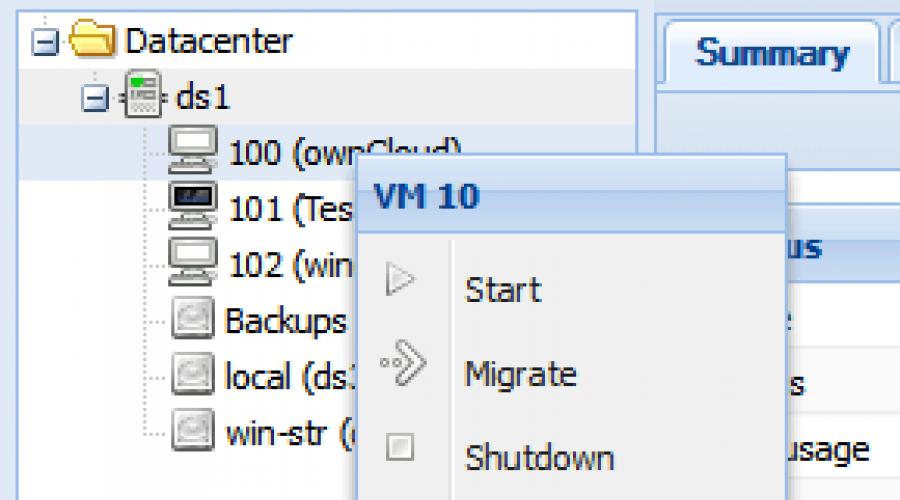

Na snímke obrazovky virtuálny prístroj vo webovom rozhraní má identifikátor 100 (ownCloud). Jeho konzola je prístupná cez položku kontextového menu „Konzola“.

Takto napríklad vyzerá zadávanie hesla pre šifrovaný disk počas zavádzania:

cloudové úložisko ownCloud

Ako nainštalovať ownCloud sa dozviete z dobrého článku – hlavné funkcie a funkcie sú tam už uvedené.niektoré výhody tejto platformy. Názory v našom tíme sú však rozdielne a naši správcovia navrhujú jednoduchší spôsob inštalácie ownCloud pre linuxovú distribúciu Debian a mnohé ďalšie, ako navrhuje autor článku. K dispozícii sú hotové úložiská: http://software.opensuse.org/download/package?project=isv:ownCloud:community&package=owncloudV tomto prípade sa všetky potrebné závislosti nainštalujú automaticky a budete musieť iba upraviť nastavenia tak, aby vyhovovali vašim špecifickým potrebám.

Vo virtuálnom kontajneri sme teda nasadili ownCloud založený na Debian Linux v7.1. Vzdialený prístup prístup k úložisku je možný cez protokol SSH na štandardnom TCP porte 22. Hlavná práca s ownCloud prebieha cez Web rozhranie je možné pripojiť sa aj cez protokol WebDAV a využívať synchronizačných klientov (Sync):

Mimochodom, keďže prístup k ownCloud sa vykonáva cez HTTPS, protokoly prístupu a chýb uchováva server Apache v súboroch „ /var/log/apache2/access.log

"A" /var/log/apache2/error.log

“ resp. Aj ownCloud má svoj vlastný denník " /var/www/owncloud/data/owncloud.log

«.

Jednorazové heslá OTP

Na zvýšenie bezpečnosti je možný prístup k ownCloud cez webové rozhranie pomocou dvojfaktorovej autentifikácie: tradičné heslo a jednorazové heslo OTP. Funkcionalita OTP je implementovaná pomocou externého doplnku One Time Password Backend. ownCloud nemá vstavanú podporu OTP.

Konfigurácia základných parametrov OTP sa vykonáva v sekcii „Správca“ pod správcovským účtom:

Snímky obrazovky zobrazujú nastavenia dvojfaktorovej autentifikácie a jednorazové heslá vybrané na zabezpečenie kompatibility s hardvérovými generátormi FEITIAN OTP c200.

Algoritmus: Časovo založené jednorazové heslo (TOTP)

Počet číslic v hesle: 6

Životnosť hesla: 60 sekúnd

Aby mohla nadobudnúť účinnosť dvojfaktorová autentifikácia, musíte používateľovi priradiť Token Seed. Do tohto momentu sa môže prihlásiť do ownCloud iba pomocou bežného hesla. Preto ihneď po vytvorení používateľa musíte prejsť do sekcie Osobné a do poľa s rovnakým názvom zadajte Token Seed.

Neodporúča sa generovať Token Seed pomocou vstavaných možností modulu ownCloud OTP, pretože existujú problémy v jeho prevádzkovom algoritme. Formát vstupu: Base32 (%32) VEĽKÉ PÍSMENO. Token Seed môžete previesť do rôznych formátov pomocou pomôcky www.darkfader.net/toolbox/convert

Konkrétne pre tento projekt bol použitý Token Seed vložený do hardvérového Tokenu FEITIAN OTP c200. Vo všeobecnosti môžete použiť akýkoľvek generátor hesiel a potom ho previesť do požadovaného formátu pomocou prevodníka uvedeného v texte.

Príkladom takejto aplikácie pre OS Android je Google Authenticator: https://play.google.com/store/apps/details?id=com.google.android.apps.authenticator2

Inicializované semeno tokenu vyzerá takto:

Ak chcete deaktivovať jednorazové heslo, jednoducho odstráňte Token Seed z nastavení. Ak to nie je možné (napríklad ak sa stratí generátor OTP, tak prístup k osobný účet neexistuje žiadny používateľ), potom je deaktivácia OTP možná iba priamou úpravou údajov v MySQL SUDB. Ak to chcete urobiť, musíte utiecť príkazový riadok Klient MySQL:

# mysql -uowncloud –p

Zadajte heslo:

Potom spustite dotaz podobný nasledujúcemu, pričom zmeňte hodnotu poľa „user“ na požadovanú hodnotu:

mysql> delete from owncloud.oc_user_otp kde `user` = "test";

Z dôvodu architektonických obmedzení funguje OTP iba pri prístupe k ownCloud cez webové rozhranie a nie cez WebDAV. Táto nevýhoda je kompenzovaná skutočnosťou, že zoznam IP adries, ktoré môžu používať WebDAV, je prísne obmedzený. Za to sú zodpovedné direktívy „Povoliť z“ v súbore nastavení servera Apache „/etc/apache2/conf.d/owncloud.conf“. Upozorňujeme, že smernice sú tam uvedené dvakrát.

IP adresy sú uvedené oddelené medzerami. Musíte sa uistiť, že zoznam obsahuje IP loopback 127.0.0.1, ako aj verejnú IP samotného servera ownCloud. V opačnom prípade WebDAV nemusí fungovať správne. Po zmene Nastavenia Apache treba ho reštartovať:

reštart služby apache2

Ochrana hrubou silou

V najnovších verziách ownCloud sa uchováva protokol neúspešných pokusov o autorizáciu: “ /var/log/owncloud/auth.log ". Obsah « /var/log/owncloud/auth.log » ovláda službu Fail2ban. Ak v krátkom čase zistia 5 alebo viac neúspešných pokusov o autorizáciu z jednej IP adresy, potom je táto adresa zablokovaná filtrom paketov IPTables na 10 minút. Ak pokusy pokračujú aj po automatickom odblokovaní, IP sa znova navždy zablokuje. Prácu Fail2ban môžete sledovať v logu " /var/log/fail2ban.log «.

Zoznam IP adries, ktoré by nemali byť za žiadnych okolností blokované, určuje parameter ignoreip v súbore nastavení " /etc/fail2ban/jail.conf ". IP adresy sú uvedené oddelené medzerami.

Po zmene nastavení Fail2ban ho musíte reštartovať:

reštart služby fail2ban

Ak potrebujete manuálne odblokovať IP adresu, musíte na serveri z CLI spustiť príkaz podobný nasledujúcemu a upraviť v ňom adresu:

iptables -D fail2ban-Owncloud -s 187.22.109.14/32 -j DROP

Bohužiaľ, vývojári cloudových služieb sa o bezpečnosť údajov nijako zvlášť nestarajú. Ani tie najpopulárnejšie z nich (Dropbox, Google Drive) sa nemôžu pochváliť „natívnym“ šifrovaním. Našťastie už existujú utility, ktoré umožňujú poskytovať šifrovanie v cloude, ba čo viac, fungujú na strane klienta, čím zvyšujú bezpečnosť súborov pri prenose. Pravdepodobne najpopulárnejším nástrojom na šifrovanie dát v cloude je Boxcryptor.

Boxcryptor je program na šifrovanie údajov špeciálne optimalizovaný pre používanie cloudu. Umožňuje vám bezpečne prenášať a ukladať dáta v cloudovom úložisku. Boxcryptor podporuje všetky populárne cloudové úložiská: Dropbox, Disk Google, OneDrive atď.

Ako funguje Boxcryptor

Boxcryptor vytvorí vo vašom počítači virtuálnu jednotku, ktorá vám umožní lokálne šifrovať dáta pred ich nahraním do cloudového úložiska. Keď pridáte súbor alebo priečinok do úložiska, jeho obsah sa počas kopírovania zašifruje. Boxcryptor používa algoritmy AES-256 a RSA pre spoľahlivé zabezpečenie informácií.

Nevýhodou tohto šifrovania je, že údaje v cloude sa pri sťahovaní cez prehliadač stanú nedostupnými. Vývojári to však vzali do úvahy a pridali možnosť zrušiť šifrovanie pre všetky súbory pridané do cloudu, aby poskytli prístup k údajom iným používateľom (ktorí nemajú kľúč Boxcryptor). Nechýba ani možnosť bezpečného poskytovania prístupu prostredníctvom používateľských kľúčov.

Tarifné plány

Existuje niekoľko tarifných plánov Boxcryptor: Free, Unlimited Personal, Unlimited Business. Viac sa o nich dozviete na webe vývojára (odkaz na začiatku článku). Funkcie bezplatnej verzie sú však na osobné použitie úplne dostatočné.

Podporovaný OS

Boxcryptor podporuje desktopové aj mobilné operačné systémy. Existujú verzie pre Windows, Android, iOS, Mac OS X, Linux.

Pomocou Boxcryptoru

Inštalácia Boxcryptor

Pred inštaláciou programu je vhodné, aby bol klient cloudového úložiska (Dropbox, Disk Google atď.) už nainštalovaný. V tomto prípade Boxcryptor automaticky zistí a pripojí dátový priečinok v cloude.

Inštalácia Boxcryptor sa nelíši od inštalácie pravidelný program. Počas procesu inštalácie budete musieť po dokončení inštalácie programu zaškrtnúť políčko na reštartovanie systému, inak inštalátor zobrazí chybu.

Budete tiež musieť povoliť inštaláciu ovládača virtuálneho zariadenia.

Nastavenie Boxcryptoru

Po nainštalovaní programu a reštarte sa zobrazí nasledujúce okno.

Boxcryptor vám umožňuje vytvoriť vzdialený aj lokálny účet. V druhom prípade bude bezpečnosť ešte vyššia, keďže kľúč sa neprenáša cez sieť, ale za jeho uloženie ste zodpovední iba vy a ak sa stratí, dáta sa nedajú obnoviť.

Ak chcete vytvoriť lokálny účet, musíte kliknúť na tri bodky (obrázok vyššie). Potom v poli „Miestny účet“ musíte kliknúť na „Nastaviť účet“.

Zaškrtávame políčko, čím potvrdzujeme zodpovednosť za uloženie súboru prístupového kľúča a klikneme na tlačidlo „Vytvoriť súbor kľúča“.

V ďalšom okne vytvorte heslo a začiarknite políčka, aby ste vyjadrili súhlas s podmienkami používania a zásadami ochrany osobných údajov.

Opäť súhlasíme s tým, že zodpovednosť za uloženie hesla nesieme my.

V ďalšom okne sa zobrazia miestne údaje účtu. Kliknite na tlačidlo „Ďalej“, čím tieto údaje potvrdíte.

V ďalšom okne musíte vybrať tarifný plán. Kliknite na „Zadarmo“ a potom na tlačidlo „Ďalej“.

Posledné uvítacie okno bude indikovať úspešné vytvorenie účtu. Kliknite na „OK“ a zobrazí sa prihlasovací formulár pre miestny účet. Pre prihlásenie zadajte heslo, ktoré ste si predtým vytvorili.

Mal by sa zobraziť návod na použitie – „Návod“ (môžete ho ihneď zavrieť) a okno Prieskumník systému Windows s už pripojeným cloudovým úložiskom (v mojom prípade Dropbox).

V okne Prieskumníka okrem logické disky, môžete tiež vidieť virtuálny disk obsahujúci priečinok, ktorý odkazuje na priečinok v cloudovom úložisku.

Ak chcete súbor zašifrovať, kliknite naň kliknite pravým tlačidlom myši myši a vyberte príkaz "Boxcryptor > Šifrovať".

Po zašifrovaní v priečinku virtuálny disk Boxcryptor dokáže pracovať so súborom ako obvykle. Bude však zašifrovaný v adresári úložiska a na serveri.

Keď sa pokúsite pridať súbory do úložiska, zobrazí sa požiadavka na ich zašifrovanie.

Ak máte nainštalovaných niekoľko klientov cloudového úložiska, spravujú sa v nastaveniach (ikona Boxcryptor na paneli Windows > Nastavenia) na karte „Umiestnenia“.

Služby cloudového úložiska sú veľmi obľúbené vďaka zvýšenej úrovni dostupnosti našich súborov a dokumentov. Ale ako môžeme zlepšiť ich súkromie a bezpečnosť?

1. Použite nastavenia cloudu

Poskytovatelia cloudových úložísk ponúkajú samostatné nastavenia na zabezpečenie dôvernosti používateľských údajov. Použitie týchto konfigurácií určite zlepší vašu celkovú bezpečnosť. Prvým krokom k ochrane vašich cloudových údajov by mala byť ochrana vášho účtu. Ak chcete začať, použite silné heslo pre vaše účty online úložiska. Potom aktivujte „dvojstupňové overenie“. Pre širšie pochopenie, dvojstupňové overenie a dvojfaktorová autentifikácia predstavujú spôsob ochrany procesov prihlásenia do služby. Na to sa používa mobilný telefón klienta ako druhú požiadavku na vstup do služby. V tomto prípade musí používateľ zadať špeciálny kód zabezpečenie spolu s vaším užívateľským menom a heslom pri prihlásení na požadovanú webovú stránku. Tento špeciálny bezpečnostný kód dostane užívateľ zaslaním SMS na vopred určený mobilný telefón. kód automaticky vygenerované a odoslané pri každom pokuse o prihlásenie. Takže aj keď dôjde k prelomeniu vášho používateľského mena a hesla, stále máte v rukách mobilný telefón. Hackeri tak nebudú mať prístup k vášmu cloudovému úložisku, pretože nebudú mať bezpečnostný kód odoslaný na váš mobilný telefón.

Rovnakým spôsobom ponúka cloudové úložisko niekoľko možností pre Zdieľanie súborov. Pred zdieľaním súborov s ostatnými použite tieto možnosti. Môžete napríklad vytvoriť súbor verejne dostupnéčo znamená, že k takémuto súboru má prístup každý. Existujú aj ďalšie možnosti obmedzenia toto povolenia. Parametre prístupu môžete nastaviť tak, aby k súboru mala prístup iba osoba, ktorá má na súbor odkaz spolu s povolením na čítanie. Niektoré služby ponúkajú chrániť súbory v cloude heslá takže tí, ktorí chcú získať prístup k súborom, musia zadať heslo. Zistite viac o nastavenia vášho účtu aby potom tieto nástroje šikovne využívali na ochranu súkromia a zlepšenie nastavení zabezpečenia.

2. Šifrujte súbory lokálne

Na internete je obrovské množstvo šifrovacie nástroje. Len si vyberte spoľahlivý aplikácie na lokálne šifrovanie súborov pred ich odoslaním do cloudu. To znamená, že šifrovací/dešifrovací kľúč cloudové súbory bude výhradne s vami. Preto, ak sa zrazu tretia strana dostane k vašim súborom, nebude ich môcť zobraziť, pretože kľúč dešifrovanie je len s tebou. Niektoré z týchto šifrovacích nástrojov sú: AES Crypt, MEO Encryption Software atď.

Osobne som používal šifrovací softvér Krypta AES na vašom počítači so systémom Windows. Program sa veľmi ľahko používa a funguje pomerne rýchlo. Podpora AES Crypt 256-bitové šifrovanie. Voľný program k dispozícii na tomto oficiálnom odkaze. Načítanie tohto malého programu trvá niekoľko sekúnd. Zo stránky dostanete archív ZIP. Po rozbalení archívu nájdete priečinok „AesCrypt“, ktorý obsahuje inštalačný program softvér. Po nainštalovaní programu AES Crypt sa vám zobrazí špeciál parameter v obsahové menu , pomocou ktorého môžete aplikáciu rýchlo používať.

V operačnom systéme Windows skratky AES Crypt chýba na ploche a v ponuke štart. Nástroj musíte použiť priamo z kontextového menu, alebo použiť príkazový riadok. Ako používať posledný uvedený je popísaný na webovej stránke aplikácie.

Aplikácia dokáže šifrovať iba komprimované/archivované priečinky. Táto požiadavka sa nevzťahuje na jednotlivé súbory. Ak chcete zašifrovať súbor, kliknite pravým tlačidlom myši v súbore a vyberte možnosť 'AES Crypt' z kontextového menu. Poskytovať dešifrovacie heslo a kliknite na tlačidlo „OK“.

Proces šifrovania sa spustí okamžite. Berte do úvahy skutočnosť, že vy musí pamätať heslo dešifrovanie na dešifrovanie/odomknutie súboru. Ak ty zabudneš heslo, nebudete môcť získať prístup do takého súboru.

Ak chceš dešifrovať tvoj súbor, dvojité kliknutie na ňom (alebo kliknite pravým tlačidlom myši a z kontextovej ponuky vyberte možnosť „AES Decrypt“).

Potom sa zobrazí miniatúrne okno obsahujúce pole na zadanie hesla.

Do tohto poľa musíte zadať heslo špeciálne pre tento súbor a potom kliknite na tlačidlo „OK“. Týmto spôsobom dešifrujete svoj súbor a budete ho môcť otvoriť.

3. Na šifrovanie cloudových dát použite špeciálne nástroje

Existovať oddaný a špeciálne nástroje na šifrovanie dát uložených v cloudových službách ako Google Drive, OneDrive, Dropbox atď. Aplikácie tretích strán umožňujú šifrovanie súborov lokálne, teda pred ich synchronizáciou s cloudovým úložiskom. To vám ušetrí čas pri šifrovaní a nahrávaní každého súboru samostatne do cloudu. Niektoré z týchto nástrojov sú: Boxcryptor, Cloudfogger atď. Tieto nástroje, ako napríklad „Boxcryptor“, vytvoria špeciálny priečinok na vašom počítači, ktorý bude pripojený k priečinku lokálneho cloudového úložiska (napríklad Dropbox) na rovnakom zariadení. Ak teda používate Boxcryptor napríklad pre Dropbox, stačí preniesť súbory do priečinka Boxcryptor. Aplikácia zašifruje súbory a odošle ich do priečinka Dropbox na ďalšiu synchronizáciu so serverom. IN v konečnom dôsledku zašifrované súbory skončia na Dropboxe. Ak niektorý z týchto súborov potrebuje úpravu, urobte tak v priečinku Boxcryptor. V tomto prípade bude upravený súbor synchronizovaný automaticky. To je všetko!

Dúfam, že vám tento článok pomohol zlepšiť súkromie a bezpečnosť vašich cloudových údajov. Zostaňte s nami a získate ešte zaujímavejšie a pokročilejšie tipy. Ďakujem za pozornosť.

program CloudFogger.

Záchrana topiacich je dielom samotných topiacich sa (ľudová múdrosť).

Asi už viete, že čoskoro vstúpi do platnosti zákon, ktorý zaväzuje všetky internetové spoločnosti, teda aj tie, ktoré poskytujú internetové služby. cloud-ové úložisko súbory, ukladať osobné údaje používateľov (v našom konkrétnom prípade sú to súbory) na serveroch umiestnených v Ruskej federácii. Motivácia je dobrá, ako vždy. Údajne sú všetky zahraničné služby povinné poskytovať údaje americkým spravodajským agentúram a nie je dobré, že Národná bezpečnostná agentúra (NSA) vlastní všetky údaje o používateľoch z Ruska. Ak aj poskytujú takéto údaje (o čom veľmi pochybujem), tak bežný používateľ mala by byť „fialová“, pretože je pod jurisdikciou Ruská federácia, nie „Pindos“ (Pindos- USA, Američan) a NÁŠ používateľ sa musí naopak báť tých, ktorí mu môžu niečo „ukázať“ (za dáta, ktoré ukladá) v NAŠEJ krajine. Logika prijatia tohto zákona sa vyjasní, keď otvoríte druhý, nedávno prijatý zákon číslo 97. Teraz, ako súčasť implementácie zákona č. 97 „o zmene a doplnení federálneho zákona „o informáciách“, informačné technológie a o ochrane informácií“ sú všetky internetové spoločnosti (vrátane cloudového úložiska súborov) povinné poskytnúť orgánom činným v trestnom konaní údaje o používateľoch a prístup k súborom, ktoré uchovávajú. Kruh je uzavretý. Sme pod krytom.

Ak by existovala záruka, že naše dáta nebudú široko dostupné, tak do čerta, nech „majú“ (v zmysle prístupu), ale pamätajúc na to, že u nás sa všetko kupuje a predáva... ( pamätajte na databázy dopravnej polície predávané na „gorbushka“ a „savka“ (rádiový trh „Savelovsky“) alebo mobilných operátorov), stať sa nejakým nepokojným. Je dosť možné, že na internete sa čoskoro objaví „čierny“ trh, kde bude možné za určitú sumu „objednať“ informácie o akejkoľvek osobe (vrátane informácií o tom, čo ukladá na svoje cloudové úložisko súborov). Toto je jedna strana problému. Druhá stránka problému je ešte reálnejšia. Každý počúva o nedávnych škandáloch týkajúcich sa zverejňovania intímnych fotografií celebrít online, ktoré uložili do cloudového úložiska iCloud.

Fotografie ukradol jeden z hackerov. Mimochodom, dostal za to od zákazníkov smiešnu sumu, zaplatili mu iba 120 dolárov. Suma je na našu krajinu celkom primeraná...

Dúfam, že som vás presvedčil, že je čas zamyslieť sa nad tým, ako ochrániť svoje dáta (uložené v cloude) pred cudzími ľuďmi. Najviac efektívnym spôsobom, podľa mňa je šifrovanie súborov.

Koniec koncov, aj keď cudzinec otvorí / hackne vaše úložisko súborov, nebude môcť otvoriť / stiahnuť šifrované súbory (fotografie, dokumenty, videá atď.)!

Môžete šifrovať súbory v cloude špeciálne programy. Odporúčam jeden z najlepších - tento voľný program s názvom CloudFogger. Poskytuje vám úplné súkromie prostredníctvom 256-bitového šifrovania AES (Advanced Encryption Standard) súborov, ktoré ukladáte vo svojom cloudovom úložisku. Cloudfogger využíva transparentné šifrovanie, vďaka ktorému je každodenné používanie súborov v synchronizačnom priečinku umiestnenom na vašom počítači bezproblémové, stále budete mať ľahký prístup do vašich súborov a zároveň sú všetky súbory pri nahrávaní do cloudu vami bezpečne zašifrované. Je dôležité, aby bol program veľmi jednoduchý na používanie a tiež, aby existovali aplikácie pre všetkých populárnych operačné systémy(Windows, Mac OS X, Android a iOS). Prejdime k praxi.

Inštalácia a používanie programu CloudFogger.

Prejdite na webovú stránku vývojárov programu CloudFogger pomocou odkazu a stiahnite si inštalačný súbor. Stránka je v angličtine. Odporúčam vstúpiť cez Prehliadač Google Chrome. Tento prehliadač má funkciu automatického prekladu.

Spustite inštaláciu programu CloudFogger.

Inštalácia je jednoduchá (pozri nižšie).

CloudFogger je nainštalovaný. Poďme na to.

Pri prvom spustení musíte prejsť jednoduchým registračným procesom.

Vyplňte formulár a vytvorte heslo na prístup k programu, ako je uvedené nižšie.

Na e-mailovú adresu uvedenú pri registrácii bude odoslaný e-mail, ktorý bude obsahovať potvrdzovací odkaz. Postupujte podľa neho a potvrďte registráciu.

Podrobne sa dozviete, ako používať tento program, keď navštívite sekciu „Báza znalostí“ na odkaze. Opakujem, stránka je v angličtine. Prihláste sa cez prehliadač Google Chrome. Tento prehliadač má funkciu automatického prekladu.

Poďme však ďalej pochopiť nastavenia.

V tejto fáze môžete do programu pridať synchronizačný priečinok s vaším cloudovým úložiskom (alebo viacerými, ak ich máte viac). To vám umožní automaticky šifrovať všetky súbory.

Ak s niekým zdieľate úložisko súborov v cloude, môžete mu poskytnúť prístup k vašim súborom. Ak to chcete urobiť, pridajte svoju adresu poštová schránka v okne programu na v tomto štádiu jeho nastavenia.

V zásade sa to dá urobiť neskôr.

Program je nainštalovaný a nakonfigurovaný. Pripravený ísť.

Teraz budú všetky súbory na cloudových úložiskách súborov, ktoré ste pridali do programu, zašifrované. A nikto sa k nim nebude môcť dostať ani otvorením alebo hacknutím vášho „cloudu“!

Mimochodom, nie je vôbec potrebné šifrovať všetky dáta. Dá sa vykonať iba ručne určité súbory. Napríklad váš intímne fotografie. V tomto prípade pri nastavovaní programu preskočte položku o pridaní cloudového úložiska súborov do programu.

Ručné šifrovanie súborov je jednoduché. Otvorte priečinok synchronizácie cloudu. Nájdite súbor alebo priečinok, ktorý je potrebné zašifrovať. Kliknite pravým tlačidlom myši na súbor alebo priečinok a z kontextového menu vyberte „CloudFogger“. Ďalej je „Fogg fail(s)“.

Súbor/priečinok bude zašifrovaný v cloude aj v synchronizačnom priečinku.

Opakujem, v synchronizačnom priečinku budete mať jednoduchý a pohodlný prístup k zašifrovaným súborom. Ich dešifrovanie sa vykonáva za behu.

Na oficiálnej webovej stránke vývojárov programu si stiahnite a nainštalujte aplikácie na prístup k šifrovaným súborom z vašich iných zariadení pripojených ku cloudovému úložisku, napríklad si nainštalujte aplikáciu CloudFogger do svojho tabletu alebo smartfónu.