O modalitate de a cripta convenabil datele în cloud (intern). Cum să criptați datele pe un computer, dispozitiv mobil și în cloud Program de stocare a fișierelor cu criptare

Citeste si

utilizatorii Dropbox salvați un milion de fișiere la fiecare 5 minute. În total, 25 de milioane de oameni folosesc serviciul. Cu toate acestea, creatorii nu garantează integritatea datelor dvs., iar sistemul de autentificare a eșuat deja.

Fundal

Pe 19 iunie, Dropbox a organizat un fel de „zi ușile deschise" În 4 ore, oricine se putea conecta la contul altcuiva folosind o parolă arbitrară. Creatorii serviciului s-ar putea să nu fi observat nici măcar problema dacă informațiile despre vulnerabilitate nu ar fi fost publicate de un cercetător independent de securitate (pastebin.com/yBKwDY6T). Recent, aceasta nu este prima poveste sensibilă legată de securitatea fișierelor în care utilizatorii din întreaga lume au atât de ușor încredere. stocare în cloud Dropbox.

Aici trebuie amintit că încă de la începutul existenței serviciului, dezvoltatorii au asigurat utilizatorii că au adoptat o abordare responsabilă a securității datelor. Astfel, în timpul sincronizării, toate fișierele sunt transferate exclusiv printr-o conexiune SSL securizată și sunt stocate pe server în formă criptată (AES-256). Schimbat recent acord de utilizare, aceleași persoane au precizat că restricționează doar accesul la fișiere pentru angajații lor, dar dacă va fi nevoie, inclusiv la solicitarea agențiilor de drept, Dropbox va oferi cu siguranță acces la contul oricărui utilizator. Aceasta este criptarea.

Nu sunt paranoic și, în general, nu am nimic de ascuns, dar absolut nu vreau să deschid nimănui fișierele mele personale. În plus, nu am fost întotdeauna mulțumit de faptul că datele erau în text clar pe fiecare computer care a fost sincronizat cu contul meu Dropbox. E timpul să reparăm toată această mizerie.

Creșterea EncFS

Pentru a fi corect, trebuie spus că serviciul are un wiki oficial (wiki.dropbox.com), care oferă sfaturi specifice privind reglarea securității. Adevărul absolut este că datele trebuie să fie criptate pe mașina locală și transferate în cloud în formă criptată. În special, se propune plasarea unui container TrueCrypt sau FreeOTFE într-un folder Dropbox și stocarea tuturor documentelor confidențiale în interiorul acestuia. Metoda este eficientă - fără îndoială: chiar dacă contul este compromis, atacatorul nu va putea decripta datele. Și totul ar fi bine, dacă nu pentru un „dar”. Cu această abordare, puteți uita de sincronizarea rațională a fișierelor: atunci când schimbați orice document, întregul container cripto va fi sincronizat, indiferent de dimensiunea acestuia (de exemplu, 1 GB). În plus, în acest caz, se pierde o opțiune importantă Dropbox, care vă permite să anulați orice modificări și să reveniți la o versiune arbitrară a fișierului.

Din fericire, o soluție mai elegantă este propusă în același wiki - folosiți criptarea fișier cu fișier, adică aplicați criptografia fiecărui fișier separat. EncFS, un sistem de fișiere criptografic virtual, este ideal pentru aceasta. La montarea EncFS, sunt specificate directorul sursă (directorul original cu fișiere criptate, care pot fi localizate în Dropbox) și punctul de montare. După montare, fiecare fișier din directorul punctului de montare corespunde unui anumit fișier din directorul criptat. Astfel, lucrați cu fișiere în text clar, iar EncFS plasează în mod transparent versiunile lor criptate în Dropbox. Deoarece fiecare fișier este criptat individual, Dropbox poate sincroniza modificările progresiv pentru fiecare fișier. Aceasta este o tehnologie foarte bună care a fost folosită sub Linux de mult timp și se bazează pe tehnologia FUSE (Filesystem in Userspace), care permite programatorilor să creeze virtuale. sisteme de fișiere. În ciuda rădăcinilor sale, acum poate fi folosit cu succes atât sub Mac OS X, cât și Windows. Să începem cu ultimul.

Windows

După o poveste neplăcută cu sistemul de autorizare Dropbox, băieții germani întreprinzători au lansat rapid utilitarul BoxCryptor (www.boxcryptor.com), care creează un disc criptografic virtual în sistem. Fiecare fișier plasat pe acesta este criptat automat folosind standardul AES-256.

Datele criptate fizic sunt plasate într-un director arbitrar, de exemplu, într-un folder Dropbox, în timp ce pe un disc virtual sunt în formă clară și pot fi accesate cu ușurință din orice aplicație. Dezvoltatorii au acționat foarte înțelept și nu au reinventat roata, ci pur și simplu au implementat caracteristicile de bază ale EncFS pentru utilizare sub Windows. Și deși BoxCryptor nu acceptă încă toate capacitățile tehnologiei, este destul de suficient pentru protecţie fiabilă date.

După instalare, aplicația detectează automat folderul folosit de Dropbox și oferă să plaseze în el un director cu fișiere criptate. Pentru a cripta datele, trebuie să veniți cu o expresie de acces și, de asemenea, să selectați o literă pentru unitatea pe care vor fi localizate fișierele în text clar. Dacă nu doriți ca datele să fie în text clar fără știrea dvs., nu trebuie să salvați parola și să o introduceți de fiecare dată când montați discul. Bifând caseta de lângă „Mod avansat”, veți avea acces la unele reglaj fin BoxCryptor. Acest lucru poate fi necesar în special dacă este nevoie să utilizați capacitatea Dropbox de a reveni la versiunea anterioară fişier.

Faptul este că BoxCryptor criptează în mod implicit numele fișierelor, transformându-le în gobbledygook, interferând astfel cu sistemul de versiuni implementat în Dropbox. Prin urmare, dacă aveți nevoie de această funcție, atunci criptarea numelui fișierului va trebui să fie dezactivată.

De acum înainte, ar trebui să vedeți directorul BoxCryptor în interiorul Dropbox și un disc virtual ar trebui să apară în sistem (pentru mine este X:). Acum aveți un folder în Dropbox unde puteți stoca fișiere confidențiale. Este important să rețineți două reguli importante aici. În primul rând, nu salvați niciodată fișierele direct în directorul BoxCryptor, acesta este locul în care datele sunt stocate în formă criptată (și sincronizate cu cloud-ul în aceeași formă). Prin urmare, trebuie să lucrați cu documente prin același disc virtual. Și în al doilea rând, nu ștergeți niciodată fișierul encfs6.xml din folderul BoxCryptor. Conține informații importante pentru EncFS, care sunt necesare pentru a decripta datele. ÎN versiune gratuită program, puteți crea o partiție logică cu un volum de cel mult doi gigaocteți, adică exact aceeași partiție pe care o oferă Dropbox în mod implicit. În cazul în care nu sunteți mulțumit de această limitare și nu doriți să plătiți bani, există o implementare deschisă a EncFS pentru Windows - encfs4win (gitorious.org/encfs4win). Desigur, nu există restricții în el.

Se bazează, ca și în cazul BoxCryptor, pe biblioteca Dokan (dokandev.net), care este un analog al FUSE pentru Windows și este necesară pentru montarea sistemelor de fișiere terțe pe sistem.

Linux

În multe distribuții Linux Tot ceea ce aveți nevoie pentru a utiliza EncFS este încorporat în mod implicit, dar asta nu ușurează întotdeauna lucrurile. Este important să folosiți cea mai recentă versiune de dezvoltare (>= 1.7), care a remediat o serie de erori. Și multe distribuții, din păcate, sunt livrate cu o versiune mai veche (de obicei 1.6). Acest lucru, de exemplu, se aplică Ubuntu 10.10, care este instalat pe unul dintre laptopurile mele. Nu este nicio problemă mare aici. Trebuie doar să instalați noua versiune EncFS și, pentru ușurința de a lucra cu acesta, utilitarul Cryptkeeper GUI:

sudo apt-get install encfs cryptkeeper

După finalizarea instalării, putem lansa Cryptkeeper prin meniul „Aplicații - Instrumente de sistem - Cryptkeeper” și importa directorul criptat:

- În zona de notificare, selectați „Cryptkeeper - Import folder EncFS”.

- În continuare, indicăm directorul în care se află fișierele criptate (adică folderul BoxCryptor).

- Și determinăm punctul de montare dorit prin care putem accesa datele în formă clară.

După aceasta, va apărea un element în meniul Cryptkeeper pentru conexiune rapidă Volume EncFS: de exemplu, „Cryptkeeper > /home/step/Documents/Safe”. După introducerea parolei, volumul de care avem nevoie cu fișierele decriptate va apărea în sistem. Era posibil să se facă fără utilitare GUI prin simpla conectare a volumului EncFS în consolă:

encfs ~/Dropbox/BoxCryptor/ ~/BoxCryptor

Primul parametru specifică locația volumului criptat, iar al doilea specifică punctul de montare pentru fișierele clare.

Mac OS X

Instalarea EncFS sub Mac OS X este poate cea mai dificil de implementat din cauza necesității de instalare instrumente suplimentare. Dar tot nu va dura mult timp, iar instrumentele instalate vă vor fi de folos în munca dvs. de mai multe ori. Principala captură aici este că toate binarele distribuite EncFS pentru MacOS sunt iremediabil depășite, așa că va trebui să compilam totul manual.

Procedura aici este următoarea:

1. Pentru a avea imediat un compilator și alte instrumente necesare pentru a construi EncFS, cel mai bine este să instalați kitul de dezvoltare. XCode(developer.apple.com). Versiunea 3 gratuită este ideală.

2. În continuare veți avea nevoie de MacFUSE (code.google.com/p/macfuse), o versiune a proiectului FUSE portată pe Mac OS X, care la rândul său utilizează EncFS. Doar rulați MacFUSE.pkg descărcat, iar programul de instalare va face totul singur.

ruby -e „$(curl -fsSL https://raw.github.com/gist/323731)”

4. Acum putem descărca sursele EncFS și le putem asambla pe computerul nostru. Homebrew va face totul pentru noi, încărcând toate dependențele necesare (nu degeaba l-am instalat):

brew install encfs

5. Totul - EncFS în sistem! Puteți merge la terminal și montați directorul BoxCryptor pe sistem (cel mai adesea acesta este ~/Dropbox/BoxCryptor) în folderul în care vor fi localizate fișierele în formă deschisă (să zicem, ~/Dropbox/BoxCryptor):

encfs ~/Dropbox/BoxCryptor ~/BoxCryptor

Excelentul utilitar GUI MacFusion (www.macfusionapp.org) cu pluginul conectat pentru suport EncFS (thenakedman.wordpress.com/encfs) vă va scuti de lucrul în consolă.

Alegerea unei alternative

BoxCryptor și EncFS nu sunt, în principiu, singurele dezvoltări care oferă un strat suplimentar de criptare pe deasupra Dropbox. O funcționalitate similară (cu criptare AES-256) este oferită și de SecretSync (getsecretsync.com/ss). Versiunile pentru Windows și Linux sunt acum disponibile pe site-ul oficial al proiectului, iar o lansare pentru OS X este promisă în viitorul foarte apropiat. Adevărat, clientul a fost scris în Java și, cu tot respectul pentru acest limbaj de programare, chiar nu îmi place nicio aplicație desktop implementată cu ajutorul lui.

Deci putem spune că BoxCryptor a fost norocos :). Să încercăm acum să privim problema din cealaltă parte. Deoarece serviciul în sine nu îndeplinește sarcinile pe care le așteptăm de la el, atunci poate pur și simplu îl putem schimba cu altceva? Sarcina, orice s-ar putea spune, nu este unică - există o serie de proiecte care oferă sincronizarea fișierelor între diferite calculatoareși dispozitive, dar cu un accent mult mai mare pe securitatea datelor.

Una dintre cele mai senzaționale dintre ele este Wuala (www.wuala.com), care este poziționată de creatorii săi drept „stocare online sigură”. Serviciul s-a dezvoltat agresiv în ultima vreme și oferă aproape toate aceleași caracteristici pe care le are Dropbox. Clienții sunt deja disponibili pentru Windows, Linux, Mac, precum și pentru iPhone și Android.

Wuala folosește RSA-2048 pentru autentificare și AES-128 pentru criptarea fișierelor. Securitatea este adăugată și de abordarea distribuită a serviciului pentru stocarea resurselor. Faptul este că serviciul se bazează pe tehnologie care reduce costurile serverului prin utilizarea resurselor inactive. Când este adăugat în depozit fișier nou, este criptat și împărțit în număr mare fragmente. Ghiciți unde se află aceste fragmente? În cloud și... computerele altor utilizatori. Da, da, serviciul oferă utilizatorilor un program de „comercializare” a capacităților lor. Totul este corect: dacă un utilizator partajează o parte a discului său cu rețeaua Wuala, el obține spațiu suplimentar în cloud (aceasta necesită ca computerul să fie pornit cel puțin 4 ore pe zi).

Astfel, hard disk-uri Utilizatorii Wuala sunt retea distribuita, care este utilizat de serviciu pentru a îmbunătăți viteza de descărcare a fișierelor, disponibilitatea și pentru a reduce costurile acestuia. Se folosesc algoritmi de corectare a erorilor și redundanță extinsă pentru a se asigura că datele nu se pierd niciodată. La început, utilizatorului i se alocă 1 GB gratuit, dar își poate upgrade contul prin programul de recomandare, atrăgând alte persoane (la fel ca în Dropbox), precum și „vându-și” spațiu pe disc. Sincer să fiu, încă nu m-am decis să trec complet la Wuala.

Există câteva lucruri mici care ne împiedică în prezent să facem asta. Am mai multe foldere partajate în folderul meu Dropbox pe care le folosesc în mod activ cu alți angajați colaborare peste documente. Aceasta înseamnă că toată lumea va trebui să treacă la Wuala.

Aplicația pentru telefonul mobil, deși oferă acces la fișierele din cloud, este încă foarte limitată ca capabilități. Iar interfața pentru accesarea fișierelor prin browser este implementată printr-un applet Java laggy. Prin urmare, combinația Drobox+BoxCryptor este alegerea mea pentru în acest moment. Totul funcționează, totul este familiar, totul este în siguranță - pe scurt, îmi place.

Acces la fișiere criptate prin web

Când utilizați BoxCryptor, nu veți mai putea vizualiza fișierele protejate prin web. Mai exact, acestea pot fi descărcate, dar numai în formă criptată. Versiunea portabilă a BoxCryptor poate ajuta, ceea ce va ajuta la decriptarea fișierelor descărcate din cloud. Adevărat, dacă nu ați dezactivat criptarea numelor fișierelor, atunci găsirea documentelor necesare poate fi foarte dificilă. Tine cont de asta. În general, versiunea portabilă a BoxCryptor este destinată utilizării în situațiile în care utilizatorul are drepturi limitate în sistem. Apropo, se înțelege bine cu ansamblul portabil al Dropbox - DropboxPortableAHK (dropportable.ho.am).

Cronica eșecurilor Dropbox

7 aprilie- cercetătorul Derek Newton a împărtășit câteva detalii despre autorizarea Dropbox pe blogul său (bit.ly/dropbox_fail). S-a dovedit că programul stochează toate informațiile de autentificare în fișierul config.db. Se află în %APPDATA%Dropbox și este o bază de date SQLite.

Printre multe alte câmpuri, unul dintre ele - host_id - este cel mai interesant. Se stabileste de catre client dupa prima autorizare si nu se modifica in timp. Și iată prinderea. Valoarea sa nu este în niciun fel legată de sistem. Copiind config.db pe o altă mașină, un atacator poate obține cu ușurință acces la datele contului altcuiva. Fără a anunța utilizatorul! Mai mult, chiar dacă utilizatorul își schimbă login-ul și parola, nici nu se va schimba nimic - host_id-ul va rămâne valabil. În prezent, ID-ul este legat de dispozitiv specificși poate fi revocat prin interfața web.

19 aprilie- Dropbox își modifică acordul de utilizare, afirmând direct că, dacă este necesar, poate decripta fișierele utilizatorului și le poate furniza pentru investigare în conformitate cu legile SUA.

26 aprilie- un proiect Dropship deschis apare pe GitHub (github.com/driverdan/dropship), care vă permite să obțineți rapid orice fișier care se află în cloud-ul Dropbox în contul dvs. Tot ce este necesar este să-i cunoști hașul. Autorul, Vladimir van der Laan, a fost contactat imediat de directorul tehnic șef al serviciului și i-a cerut politicos să elimine codul sursă. Utilizatorii programului au răspuns creând numeroase oglinzi ale proiectului pe github și pe Dropbox însuși. În scurt timp, au primit și o solicitare de la un reprezentant Dropbox pentru a șterge imediat fișierele proiectului.

19 iunie- a fost lansată în serviciu o versiune cu o vulnerabilitate gravă în sistemul de autorizare. Drept urmare, orice utilizator se putea conecta la contul altcuiva fără să cunoască parola. Dropbox justifică faptul că, în timpul necesar pentru remedierea vulnerabilității, mai puțin de 1% dintre utilizatori s-au conectat.

Dacă trebuie să organizați stocarea criptată pentru plasarea fișierelor de la distanță, există o mulțime de opțiuni pentru a rezolva această problemă. Și iată încă una - în opinia noastră, o opțiune de încredere și destul de convenabilă.

Arhitectură

În opțiunea luată în considerare, luăm ca bază sistemul de stocare a datelor în cloud care a fost instalat în sistemul de operare Debian Linux v7.1 și implementat ca o mașină virtuală sub hypervisorul Proxmox Virtual Environment v3.1.

Sistemul de stocare a datelor în cloud este instalat pe un disc criptat Linux OS, accesul la date este posibil numai prin protocolul HTTPS, pentru autorizare în plus parola standard De asemenea, trebuie să introduceți o parolă unică (OTP). Efectuat regulat backup. Este posibil să dezactivați și să ștergeți rapid toate datele ownCloud.

Hypervisor Proxmox Virtual Environment

Hypervisorul Proxmox Virtual Environment este o distribuție specializată a sistemului de operare Debian Linux v7.1. Accesul de la distanță la sistem este posibil prin protocolul SSH pe portul TCP standard 22. Cu toate acestea, principalul instrument de lucru pentru management; mașini virtuale este o interfață Web.

O dată pe zi, o copie fierbinte (instantaneu) a mașinii virtuale ownCloud este generată și exportată pe serverele NFS folosind capabilitățile standard ale Proxmox VE.

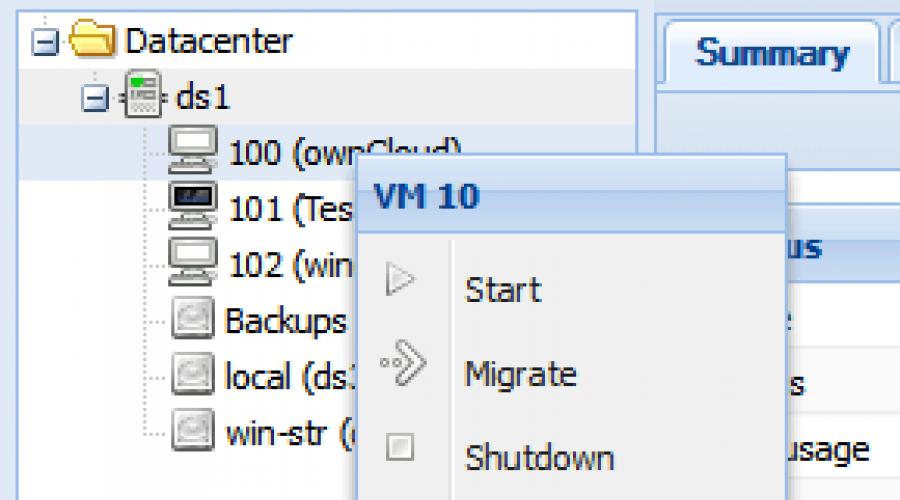

În captura de ecran mașină virtualăîn interfața Web are un identificator de 100 (ownCloud). Consola sa poate fi accesată prin elementul din meniul contextual „Consola”.

De exemplu, așa arată introducerea unei parole pentru un disc criptat în timpul pornirii:

Stocare în cloud ownCloud

Puteți afla cum să instalați ownCloud dintr-un articol bun - principalele caracteristici și funcționalități sunt deja enumerate acolo.câteva avantaje ale acestei platforme. Cu toate acestea, părerile din echipa noastră sunt împărțite, iar administratorii noștri propun o modalitate mai ușoară de a instala ownCloud pentru distribuția Linux Debian și multe altele decât cea propusă de autorul articolului. Arhivele gata făcute sunt disponibile: http://software.opensuse.org/download/package?project=isv:ownCloud:community&package=owncloudÎn acest caz, toate dependențele necesare sunt instalate automat și vi se va cere doar să ajustați setările pentru a se potrivi nevoilor dumneavoastră specifice.

Deci, am implementat ownCloud bazat pe Debian Linux v7.1 într-un container virtual. Acces de la distanță accesul la stocare este posibil prin protocolul SSH pe portul TCP standard 22. Lucrarea principală cu ownCloud se realizează prin interfața Web, de asemenea, este posibilă conectarea prin protocolul WebDAV și utilizarea clienților de sincronizare (Sync):

Apropo, deoarece accesul la ownCloud se realizează prin HTTPS, jurnalele de acces și erori sunt menținute de serverul Apache în fișierele „ /var/log/apache2/access.log

" Și " /var/log/apache2/error.log

„, respectiv. De asemenea, ownCloud are propriul său jurnal " /var/www/owncloud/data/owncloud.log

«.

Parole unice OTP

Pentru a spori securitatea, accesul la ownCloud prin interfața Web este posibil folosind autentificarea cu doi factori: o parolă tradițională și o parolă OTP unică. Funcționalitatea OTP este implementată utilizând suplimentul extern One Time Password Backend. ownCloud nu are suport OTP încorporat.

Configurarea parametrilor de bază OTP se realizează în secțiunea „Admin” sub un cont administrativ:

Capturile de ecran arată setări de autentificare cu doi factori și parole unice selectate pentru a asigura compatibilitatea cu generatoarele hardware FEITIAN OTP c200.

Algoritm: Parolă unică bazată pe timp (TOTP)

Numărul de cifre din parolă: 6

Durata de viață a parolei: 60 de secunde

Pentru ca autentificarea cu doi factori să aibă efect, trebuie să atribuiți utilizatorului un Token Seed. Până în acest moment, el se poate conecta la ownCloud folosind doar o parolă obișnuită. Prin urmare, imediat după crearea unui utilizator, trebuie să mergeți la secțiune Personal și introduceți Token Seed în câmpul cu același nume.

Nu este recomandat să generați Token Seed folosind capacitățile încorporate ale modulului ownCloud OTP, deoarece există probleme în algoritmul său de funcționare. Format de intrare: Base32 (%32) MAJUSCULĂ. Puteți converti Token Seed în diferite formate folosind utilitarul www.darkfader.net/toolbox/convert

În mod specific pentru acest proiect, a fost folosit Token Seed, încorporat în hardware-ul Token FEITIAN OTP c200. În general, puteți utiliza orice generator de parole și apoi îl puteți converti în formatul dorit folosind convertorul dat în text.

Un exemplu de astfel de aplicație pentru sistemul de operare Android este Google Authenticator: https://play.google.com/store/apps/details?id=com.google.android.apps.authenticator2

Token Seed inițializat arată astfel:

Pentru a dezactiva OTP, pur și simplu eliminați Token Seed din setări. Dacă acest lucru nu este posibil (de exemplu, dacă generatorul OTP este pierdut, deci accesul la cont personal nu există utilizator), atunci dezactivarea OTP este posibilă doar prin modificarea directă a datelor din SUDB-ul MySQL. Pentru a face acest lucru, trebuie să fugi de la linie de comandă Client MySQL:

# mysql -uowncloud –p

Introdu parola:

Apoi rulați o interogare similară cu următoarea, schimbând valoarea câmpului „utilizator” la valoarea necesară:

mysql> șterge din owncloud.oc_user_otp unde `user` = "test";

Din cauza limitărilor arhitecturale, OTP funcționează numai atunci când accesați ownCloud prin interfața Web și nu prin WebDAV. Acest dezavantaj este compensat de faptul că lista adreselor IP care pot folosi WebDAV este strict limitată. Directivele „Allow from” din fișierul de setări al serverului Apache „/etc/apache2/conf.d/owncloud.conf” sunt responsabile pentru acest lucru. Vă rugăm să rețineți că directivele sunt enumerate de două ori acolo.

Adresele IP sunt listate separate prin spații. Trebuie să vă asigurați că lista conține IP-ul de loopback 127.0.0.1, precum și IP-ul public al serverului ownCloud însuși. În caz contrar, este posibil ca WebDAV să nu funcționeze corect. După schimbare Setări Apache trebuie repornit:

reporniți serviciul apache2

Protecție cu forța brută

În cele mai recente versiuni de ownCloud, se păstrează un jurnal al încercărilor de autorizare eșuate: „ /var/log/owncloud/auth.log ". Cuprins « /var/log/owncloud/auth.log » controlează serviciul Fail2ban. Dacă detectează 5 sau mai multe încercări de autorizare nereușite de la aceeași adresă IP într-un timp scurt, atunci această adresă este blocată de filtrul de pachete IPTables timp de 10 minute. Dacă încercările continuă după deblocarea automată, IP-ul este blocat din nou pentru totdeauna. Puteți monitoriza activitatea lui Fail2ban în jurnal " /var/log/fail2ban.log «.

Lista adreselor IP care nu ar trebui blocate sub nicio formă este specificată de parametru ignoreip în fișierul de setări " /etc/fail2ban/jail.conf ". IP-urile sunt listate separate prin spații.

După modificarea setărilor Fail2ban, trebuie să-l reporniți:

repornirea serviciului fail2ban

Dacă trebuie să deblocați manual un IP, trebuie să rulați o comandă similară cu următoarea pe server din CLI, ajustând adresa din acesta:

iptables -D fail2ban-Owncloud -s 187.22.109.14/32 -j DROP

Din păcate, dezvoltatorilor de servicii cloud nu le pasă în mod special de securitatea datelor. Chiar și cele mai populare dintre ele (Dropbox, Google Drive) nu se pot lăuda cu criptarea „nativă”. Din fericire, există deja utilități care vă permit să oferiți criptare în cloud și, mai mult, funcționează pe partea clientului, crescând astfel securitatea fișierelor în timpul transferului. Probabil cel mai popular instrument de criptare a datelor din cloud este Boxcryptor.

Boxcryptor este un program de criptare a datelor optimizat special pentru utilizarea norului. Vă permite să transferați și să stocați în siguranță date în stocarea în cloud. Boxcryptor acceptă toate stocările populare în cloud: Dropbox, Google Drive, OneDrive etc.

Cum funcționează Boxcryptor

Boxcryptor creează o unitate virtuală pe computer care vă permite să criptați datele local înainte de a le încărca în stocarea în cloud. Când adăugați un fișier sau un folder la stocare, conținutul acestuia este criptat din mers în timp ce este copiat. Boxcryptor folosește algoritmi AES-256 și RSA pentru securitate fiabilă a informațiilor.

Dezavantajul acestei criptări este că datele din cloud devin inaccesibile atunci când sunt descărcate printr-un browser. Dar dezvoltatorii au luat în considerare acest lucru și au adăugat posibilitatea de a anula criptarea oricăror fișiere adăugate în cloud pentru a oferi altor utilizatori (care nu au o cheie pentru Boxcryptor) acces la date. Există, de asemenea, posibilitatea de a oferi acces în siguranță prin chei de utilizator.

Planuri tarifare

Există mai multe planuri tarifare Boxcryptor: gratuit, personal nelimitat, afaceri nelimitate. Puteți afla mai multe despre ele pe site-ul dezvoltatorului (link la începutul articolului). Dar caracteristicile versiunii gratuite sunt destul de suficiente pentru uz personal.

Sistem de operare acceptat

Boxcryptor acceptă atât sistemele de operare desktop, cât și cele mobile. Există versiuni pentru Windows, Android, iOS, Mac OS X, Linux.

Folosind Boxcryptor

Instalarea Boxcryptor

Înainte de a instala programul, este indicat ca clientul de stocare în cloud (Dropbox, Google Drive etc.) să fie deja instalat. În acest caz, Boxcryptor va detecta și conecta automat folderul de date din cloud.

Instalarea Boxcryptor nu este diferită de instalarea program regulat. În timpul procesului de instalare, va trebui să bifați caseta de selectare pentru a reporni sistemul după finalizarea instalării programului, altfel programul de instalare va genera o eroare.

De asemenea, va trebui să permiteți instalarea driverului de dispozitiv virtual.

Configurarea Boxcryptor

După instalarea programului și repornirea, veți vedea următoarea fereastră.

Boxcryptor vă permite să creați atât un cont la distanță, cât și un cont local. În cel de-al doilea caz, securitatea va fi și mai mare, deoarece cheia nu este transmisă prin rețea, ci doar tu ești responsabil pentru stocarea acesteia și dacă se pierde, datele nu vor putea fi recuperate.

Pentru a crea un cont local, trebuie să faceți clic pe cele trei puncte (imaginea de mai sus). Apoi, în câmpul „Cont local”, trebuie să faceți clic pe „Configurare cont”.

Bifăm caseta, confirmând astfel responsabilitatea stocării fișierului cheie de acces și facem clic pe butonul „Creare fișier cheie”.

În fereastra următoare, creați o parolă și bifați casetele pentru a fi de acord cu termenii de utilizare și cu politica de confidențialitate.

Din nou, suntem de acord cu înțelegerea că responsabilitatea pentru stocarea parolei ne revine.

Următoarea fereastră va afișa datele locale cont. Faceți clic pe butonul „Următorul”, confirmând astfel aceste date.

În fereastra următoare trebuie să selectați plan tarifar. Faceți clic pe „Free”, apoi pe butonul „Next”.

Fereastra finală de bun venit va indica crearea reușită a contului. Faceți clic pe „OK” și veți vedea un formular de conectare la contul local. Introduceți parola pe care ați creat-o mai devreme pentru a vă conecta.

Ar trebui să apară un ghid de utilizare - „Tutorial” (îl puteți închide imediat) și o fereastră Windows Explorer cu stocare în cloud deja conectată (Dropbox în cazul meu).

În fereastra Explorer, cu excepția unități logice, puteți vedea și discul virtual care conține un folder care face referire la un folder din stocarea în cloud.

Pentru a cripta un fișier, faceți clic pe el clic dreapta mouse-ul și selectați comanda „Boxcryptor > Encrypt”.

După criptare în folder disc virtual Boxcryptor poate funcționa cu fișierul ca de obicei. Dar va fi criptat în directorul de stocare și pe server.

De asemenea, când încercați să adăugați fișiere la stocare, va apărea o solicitare de criptare.

Dacă aveți mai mulți clienți de stocare în cloud instalați, aceștia sunt gestionați în setări (pictograma Boxcryptor în tava Windows > Setări) din fila „Locații”.

Serviciile de stocare în cloud sunt foarte populare datorită nivelului crescut de accesibilitate a fișierelor și documentelor noastre. Dar cum putem consolida confidențialitatea și securitatea lor?

1. Utilizați setările cloud

Furnizorii de stocare în cloud oferă setări separate pentru a asigura confidențialitatea datelor utilizatorilor. Folosirea acestor configurații va îmbunătăți cu siguranță situația generală de securitate. Primul pas spre protejarea datelor din cloud ar trebui să fie protejarea contului în sine. Pentru a începe, utilizați parolă puternică pentru conturile dvs. de stocare online. Apoi activați „verificare în doi pași”. Pentru o înțelegere mai largă, verificarea în doi pași și autentificarea în doi factori reprezintă o modalitate de a proteja procesele de conectare la serviciu. În acest scop este folosit telefon mobil client ca a doua cerință pentru a intra în serviciu. În acest caz, utilizatorul trebuie să intre cod special securitate împreună cu numele de utilizator și parola atunci când vă conectați la site-ul web necesar. Acest cod de securitate special este furnizat utilizatorului prin trimiterea unui SMS către telefon mobil prestabilit. Cod automat generat și trimis de fiecare dată când încercați să vă conectați. Deci, chiar dacă numele de utilizator și parola sunt compromise, aveți în continuare un telefon mobil în mâini. În acest fel, hackerii nu vor putea accesa stocarea dvs. în cloud, deoarece nu vor avea codul de securitate care este trimis pe telefonul dvs. mobil.

În același mod, stocarea în cloud oferă mai multe opțiuni pt partajarea fișierelor. Utilizați aceste opțiuni înainte de a partaja fișiere cu alții. De exemplu, puteți face un fișier disponibile publicului ceea ce înseamnă că toată lumea are acces la un astfel de fișier. Există și alte opțiuni restricții acest permisiuni. Puteți seta parametrii de acces astfel încât numai persoana care are un link către fișier împreună cu permisiunea de citire să poată accesa fișierul. Oferă unele servicii proteja fișiere pe cloud parolele astfel încât cei care doresc să acceseze fișierele trebuie să introducă o parolă. Aflați mai multe despre setările contului dvs pentru a utiliza apoi cu pricepere astfel de instrumente pentru a proteja confidențialitatea și a îmbunătăți setările de securitate.

2. Criptați fișierele local

Există o cantitate imensă pe Internet instrumente de criptare. Alege doar de încredere aplicații pentru a vă cripta fișierele local înainte de a le trimite în cloud. Aceasta înseamnă că cheia de criptare/decriptare fișiere cloud va fi exclusiv cu tine. Prin urmare, dacă dintr-o dată o terță parte primește fișierele dvs., nu le va putea vizualiza, deoarece cheia decriptare este doar cu tine. Unele dintre aceste instrumente de criptare sunt: AES Crypt, MEO Encryption Software etc.

Personal, am folosit software de criptare Cripta AES pe computerul dvs. cu Windows. Programul este foarte ușor de utilizat și funcționează destul de repede. AES Crypt acceptat Criptare pe 256 de biți. Program gratuit disponibil la acest link oficial. Acest mic program durează câteva secunde pentru a se încărca. Veți primi o arhivă Zip de pe site. După extragerea arhivei, veți găsi folderul „AesCrypt” care conține programul de instalare software. După instalarea programului AES Crypt, veți vedea o specială parametrul in meniul contextual , cu care poți folosi rapid aplicația.

În sistemul de operare Comenzi rapide pentru Windows AES Crypt lipsește pe desktop și în meniul de pornire. Trebuie să utilizați instrumentul direct din meniul contextual sau să utilizați linie de comandă. Modul de utilizare a acestuia din urmă este descris pe site-ul aplicației.

Aplicația poate cripta doar foldere comprimate/arhivate. Această cerință nu se aplică fișierelor individuale. Pentru a cripta un fișier, clic dreapta pe fișier și selectați opțiunea „Cripta AES” din meniul contextual. Furnizați parola de decriptareși faceți clic pe butonul „OK”.

Procesul de criptare începe instantaneu. Luați în considerare faptul că dvs trebuie să-ți amintești parolă decriptare pentru a decripta/debloca fișierul. Dacă tu vei uita parola, nu veți putea obține acces la un astfel de dosar.

Dacă doriți descifra dosarul tau, dublu clic pe el (sau faceți clic dreapta și selectați opțiunea „Decriptare AES” din meniul contextual).

După aceasta, va apărea o fereastră în miniatură care conține un câmp pentru introducerea unei parole.

În acest câmp trebuie să introduceți parola special pentru acest fișier, apoi faceți clic pe butonul „OK”. În acest fel, îți vei decripta fișierul și îl vei putea deschide.

3. Utilizați instrumente speciale pentru a cripta datele din cloud

Sunt dedicatși instrumente speciale pentru criptarea datelor stocate pe servicii cloud precum Google Drive, OneDrive, Dropbox etc. Aplicații ale terților vă permit să criptați fișierele pe plan local, adică înainte ca acestea să fie sincronizate cu stocarea în cloud. Acest lucru vă va economisi timp la criptarea și încărcarea fiecărui fișier separat în cloud. Unele dintre aceste instrumente sunt: Boxcryptor, Cloudfogger, etc. Aceste instrumente, cum ar fi „Boxcryptor”, vor crea folder special pe computer, care va fi conectat la un folder local de stocare în cloud (de exemplu, Dropbox) pe același dispozitiv. Deci, dacă utilizați Boxcryptor pentru Dropbox, de exemplu, trebuie doar să transferați fișierele în folderul Boxcryptor. Aplicația criptează fișierele și le trimite în folderul Dropbox pentru o sincronizare ulterioară cu serverul. ÎN în cele din urmă fișierele criptate ajung pe Dropbox. Dacă oricare dintre aceste fișiere necesită editare, faceți acest lucru în folderul Boxcryptor. În acest caz, fișierul editat va fi sincronizat automat. Asta este!

Sper că acest articol v-a ajutat să îmbunătățiți confidențialitatea și securitatea datelor dvs. din cloud. Rămâneți cu noi și veți primi sfaturi și mai interesante și avansate. Vă mulțumim pentru atenție.

Programul CloudFogger.

Mântuirea oamenilor care se înec este lucrarea oamenilor care se înec înseși (înțelepciunea populară).

Probabil că știți deja că în curând va intra în vigoare o lege care obligă toate companiile de Internet, inclusiv cele care furnizează servicii de Internet. stocare în cloud fișiere, stochează datele personale ale utilizatorilor (în cazul nostru special, acestea sunt fișiere) pe servere situate în Federația Rusă. Motivația este bună, ca întotdeauna. Se presupune că toate serviciile străine sunt obligate să furnizeze date agențiilor de informații americane și este ca și cum, nu este bine ca Agenția de Securitate Națională (NSA) să dețină toate datele despre utilizatorii din Rusia. Chiar dacă oferă astfel de date (de care mă îndoiesc foarte mult), atunci la utilizatorul mediu ar trebui să fie „violet”, pentru că el este sub jurisdicție Federația Rusă, nu „Pindos” (Pindos- SUA, american) iar utilizatorul NOSTRU trebuie să se teamă, dimpotrivă, de cei care îi pot „arăta” ceva (pentru datele pe care le stochează) în țara NOASTRA. Logica adoptării acestei legi devine clară atunci când deschideți a doua lege, recent adoptată, numărul 97. Acum, ca parte a implementării Legii nr. 97 „Cu privire la modificarea Legii federale „Cu privire la informații”, tehnologia de informațieși privind protecția informațiilor”, toate companiile de Internet (inclusiv stocarea fișierelor în cloud) sunt obligate să furnizeze agențiilor de aplicare a legii date despre utilizatori și acces la fișierele pe care le stochează. Cercul este închis. Suntem sub acoperire.

Dacă ar exista garanția că datele noastre nu vor fi disponibile pe scară largă, ei bine, la naiba, să „aibă” (în sensul de acces), dar amintindu-ne că la noi totul se cumpără și se vinde... ( amintiți-vă despre bazele de date ale poliției rutiere vândute pe „gorbushka” și „savka” (piața radio „Savelovsky”) sau operatori de telefonie mobilă), să devină cumva neliniştit. Este foarte posibil ca o piață „neagră” să apară în curând pe Internet, unde va fi posibilă „comanda” informații despre orice persoană (inclusiv informații despre ceea ce stochează în stocarea fișierelor sale în cloud) pentru o anumită sumă. Aceasta este o parte a problemei. A doua parte a problemei este și mai reală. Toată lumea aude despre scandalurile recente în care vedetele au postat fotografii intime online pe care le-au stocat în stocarea în cloud iCloud.

Fotografiile au fost furate de unul dintre hackeri. Apropo, a primit o sumă ridicolă de la clienți pentru asta, a fost plătit doar 120 de dolari. Suma este destul de rezonabilă pentru țara noastră...

Sper că v-am convins că este timpul să vă gândiți cum să vă protejați datele (stocate în nori) de străini. Cel mai mult într-un mod eficient, în opinia mea, este criptarea fișierelor.

La urma urmei, chiar dacă un străin vă deschide/hack stocarea fișierelor, el nu va putea deschide/descărca fișiere criptate (fotografii, documente, videoclipuri etc.)!

Puteți cripta fișierele pe nori programe speciale. Recomand una dintre cele mai bune - aceasta program gratuit numit CloudFogger. Vă oferă confidențialitate completă prin criptarea AES (Advanced Encryption Standard) pe 256 de biți a fișierelor pe care le stocați în spațiul de stocare în cloud. Cloudfogger folosește criptare transparentă, care folosește zilnic fișierele din folderul de sincronizare situat pe computerul dvs. fără probleme, veți avea în continuare acces facil la fișierele dvs. și, în același timp, toate fișierele sunt criptate în siguranță atunci când sunt încărcate în cloud de dvs. Este important ca programul să fie foarte ușor de utilizat și, de asemenea, că există aplicații pentru toate populare sisteme de operare(Windows, Mac OS X, Android și iOS). Să trecem la practică.

Instalarea și utilizarea programului CloudFogger.

Accesați site-ul web al dezvoltatorilor programului CloudFogger folosind linkul și descărcați fișier de instalare. Site-ul este in engleza. Recomand să intri prin browser Google Chrome. Acest browser are o funcție de traducere automată.

Începeți instalarea programului CloudFogger.

Instalarea este simplă (vezi mai jos).

CloudFogger este instalat. Să-l punem la treabă.

Când începeți prima dată, trebuie să treceți printr-un proces simplu de înregistrare.

Completați formularul și veniți cu o parolă pentru a accesa programul, așa cum se arată mai jos.

Va fi trimis un e-mail la adresa de e-mail specificată în timpul înregistrării, care va conține un link de confirmare. Urmați-l și confirmați înregistrarea.

Veți afla în detaliu cum să utilizați acest program vizitând secțiunea „Baza de cunoștințe” de la link. Repet, site-ul este in engleza. Conectați-vă prin browser Google Chrome. Acest browser are o funcție de traducere automată.

Dar să continuăm să înțelegem setările.

În această etapă, puteți adăuga un folder de sincronizare cu stocarea în cloud (sau mai multe, dacă aveți mai multe) la program. Acest lucru vă va permite să criptați automat toate fișierele.

Dacă partajați stocarea fișierelor în cloud cu cineva, îi puteți acorda acces la fișierele dvs. Pentru a face acest lucru, adăugați adresa dvs cutie poştalăîn fereastra programului în această etapă setările acestuia.

În principiu, acest lucru se poate face mai târziu.

Programul este instalat și configurat. Gata de plecare.

Acum, pe stocurile de fișiere din cloud pe care le-ați adăugat la program, toate fișierele vor fi criptate. Și nimeni, chiar dacă deschid sau sparge „norul” tău, nu va putea ajunge la ei!

Apropo, nu este deloc necesar să criptați toate datele. Se poate face doar manual anumite fișiere. De exemplu, dvs fotografii intime. În acest caz, atunci când configurați programul, săriți peste elementul despre adăugarea de stocare a fișierelor în cloud la program.

Criptarea manuală a fișierelor este ușoară. Deschideți folderul de sincronizare în cloud. Găsiți fișierul sau folderul care trebuie criptat. Faceți clic dreapta pe fișier sau folder și selectați „CloudFogger” din meniul contextual. Următorul este „Fogg fail(s)”.

Fișierul/dosarul va fi criptat atât în cloud, cât și în folderul de sincronizare.

Repet, în folderul de sincronizare vei avea acces simplu și confortabil la fișierele criptate. Decriptarea lor se face din mers.

Pe site-ul oficial al dezvoltatorilor de programe, descărcați și instalați aplicații pentru a accesa fișierele criptate de pe celelalte dispozitive conectate la stocarea în cloud, de exemplu, instalați aplicația CloudFogger pe tabletă sau smartphone.