استعادة الملفات المشفرة. هل من الممكن استعادة الملفات المتضررة من فيروسات الكمبيوتر؟ من هو المعرض للخطر من هجوم WannaCry وكيفية الحماية منه

الفيروس هو نوع من البرامج الضارة التي تخترق مناطق ذاكرة النظام، ورموز البرامج الأخرى، والتمهيدالقطاعات. فهو قادر على حذف البيانات الهامة من القرص الصلب، محرك أقراص USBأو بطاقة الذاكرة.

لا يعرف معظم المستخدمين كيفية استرداد الملفات بعد هجوم الفيروس. في هذه المقالة، نريد أن نخبرك بكيفية القيام بذلك بطريقة سريعة وسهلة. نأمل أن تكون هذه المعلومات مفيدة لك. هناك طريقتان رئيسيتان يمكنك استخدامهما لإزالة الفيروس بسهولة واستعادة البيانات المحذوفة بعد هجوم الفيروس.

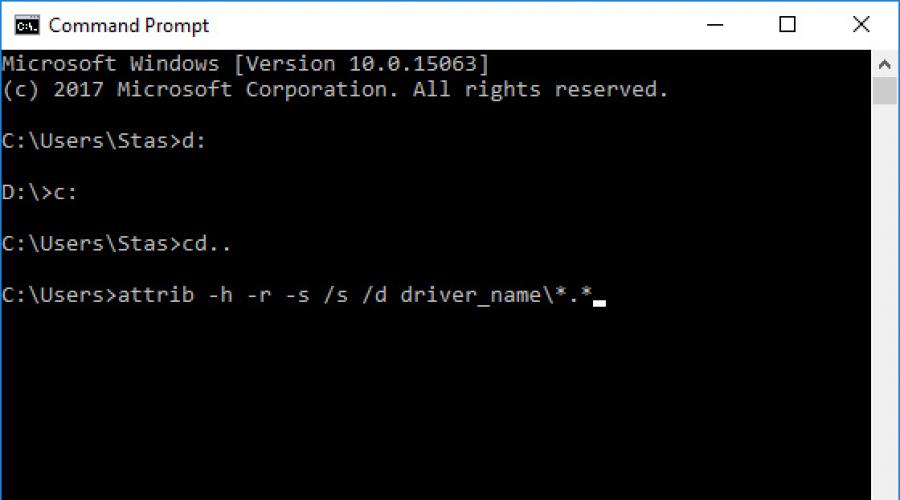

احذف الفيروس باستخدام موجه الأوامر

1) انقر فوق الزر "ابدأ". أدخل CMD في شريط البحث. سترى "موجه الأوامر" في الجزء العلوي من النافذة المنبثقة. اضغط دخول.

2) قم بتشغيل موجه الأوامر واكتب: "attrib –h –r –s /s /d driver_name\*.*"

بعد هذه الخطوة، سيبدأ Windows في استعادة القرص الصلب أو بطاقة الذاكرة أو USB المصابة بالفيروسات. سوف يستغرق الأمر بعض الوقت حتى تكتمل العملية.

لبدء استرداد نظام التشغيل Windows، انقر فوق الزر "ابدأ". اكتب استعادة في شريط البحث. في النافذة التالية، انقر على "بدء استعادة النظام" ← "التالي" وحددنقطة الاستعادة المطلوبة.

البديل الآخر للمسار هو "لوحة التحكم" ← "النظام" ← "حماية النظام". ستظهر نافذة التحضير للاسترداد. بعد ذلك سيتم إعادة تشغيل الكمبيوتر وستظهر رسالة تقول "تم إكمال استعادة النظام بنجاح". إذا لم يحل مشكلتك، فحاول العودة إلى نقطة استعادة أخرى. هذا كل ما يمكن أن يقال عن الطريقة الثانية.

استرداد التقسيم السحري: استعادة الملفات والمجلدات المفقودة بعد هجوم الفيروسات

للحصول على استرداد موثوق للملفات المحذوفة بواسطة الفيروسات، استخدم Magic Partition Recovery. يعتمد البرنامج على الوصول المباشر على مستوى منخفض إلى القرص. وبالتالي، فإنه سيتجاوز حظر الفيروسات ويقرأ جميع ملفاتك.

قم بتنزيل البرنامج وتثبيته، ثم قم بتحليل القرص أو محرك الأقراص المحمول أو بطاقة الذاكرة. بعد التحليل، يعرض البرنامج قائمة المجلدات الموجودة على القرص المحدد. بعد تحديد المجلد الضروري على اليسار، يمكنك مشاهدته في القسم الأيمن.

وبالتالي، يوفر البرنامج القدرة على عرض محتويات القرص بنفس الطريقة كما هو الحال مع مستكشف Windows القياسي. بالإضافة إلى الملفات الموجودة، سيتم عرض الملفات والمجلدات المحذوفة. وسيتم تمييزها بصليب أحمر خاص، مما يجعل استعادة الملفات المحذوفة أسهل بكثير.

إذا فقدت ملفاتك بعد هجوم فيروسي، فسيساعدك Magic Partition Recovery على استعادة كل شيء دون بذل الكثير من الجهد.

ربما اليوم، ربما لا يعرف سوى الأشخاص البعيدين جدًا عن الإنترنت عن الإصابات الجماعية لأجهزة الكمبيوتر باستخدام حصان طروادة التشفير WannaCry ("أريد أن أبكي") والذي بدأ في 12 مايو 2017. وأود أن أقسم رد فعل أولئك الذين يعرفون إلى فئتين متعارضتين: اللامبالاة والذعر. ماذا يعني هذا؟

وحقيقة أن المعلومات المجزأة لا توفر فهمًا كاملاً للوضع تثير التكهنات وتترك وراءها أسئلة أكثر من الإجابات. من أجل فهم ما يحدث بالفعل، ولمن وما الذي يهدده، وكيفية حماية نفسك من العدوى وكيفية فك تشفير الملفات التي تضررت بسبب WannaCry، تم تخصيص مقال اليوم له.

هل "الشيطان" مخيف حقًا؟

لا أفهم سبب كل هذه الضجةواناكراي؟ هناك العديد من الفيروسات، وتظهر فيروسات جديدة باستمرار. ما هو المميز في هذا؟

WannaCry (أسماء أخرى WanaCrypt0r، Wana Decrypt0r 2.0، WannaCrypt، WNCRY، WCry) ليس برنامجًا ضارًا إلكترونيًا عاديًا. سبب شهرته هو الكميات الهائلة من الأضرار التي لحقت به. ووفقا ليوروبول، فقد عطلت عمل أكثر من 200 ألف جهاز كمبيوتر تحت الأرض التحكم بالويندوزفي 150 دولة حول العالم، وبلغت الأضرار التي لحقت بأصحابها أكثر من 1,000,000,000 دولار، وهذا فقط في أول 4 أيام من التوزيع. ومعظم الضحايا في روسيا وأوكرانيا.

أعلم أن الفيروسات تدخل أجهزة الكمبيوتر عبر مواقع الويب الخاصة بالبالغين. أنا لا أزور مثل هذه الموارد، لذلك أنا لست في خطر.

فايروس؟ لدي مشكلة أيضا. عندما تظهر الفيروسات على جهاز الكمبيوتر الخاص بي، أقوم بتشغيل الأداة المساعدة *** وبعد نصف ساعة يصبح كل شيء على ما يرام. وإذا لم يساعد، أقوم بإعادة تثبيت Windows.

الفيروس يختلف عن الفيروس. WannaCry هو برنامج فدية طروادة، وهو عبارة عن دودة شبكية يمكنها الانتشار عبر الشبكات المحلية والإنترنت من كمبيوتر إلى آخر دون تدخل بشري.

تبدأ معظم البرامج الضارة، بما في ذلك برامج الفدية، في العمل فقط بعد أن "يبتلع المستخدم الطعم"، أي أن ينقر على رابط، ويفتح ملفًا، وما إلى ذلك. لكي تصاب بفيروس WannaCry، لا تحتاج إلى القيام بأي شيء على الإطلاق!

بمجرد وصول البرنامج الضار إلى جهاز كمبيوتر يعمل بنظام التشغيل Windows، يقوم بتشفير الجزء الأكبر من ملفات المستخدم في وقت قصير، وبعد ذلك يعرض رسالة تطالب بفدية تتراوح بين 300 و600 دولار، والتي يجب تحويلها إلى المحفظة المحددة في غضون 3 أيام. وفي حالة التأخير يهدد بجعل فك تشفير الملفات مستحيلاً خلال 7 أيام.

وفي الوقت نفسه، تبحث البرمجيات الخبيثة عن ثغرات لاختراق أجهزة الكمبيوتر الأخرى، وإذا وجدتها، فإنها تصيب الشبكة المحلية بأكملها. هذا يعني انه النسخ الاحتياطيةكما تصبح الملفات المخزنة على الأجهزة المجاورة غير قابلة للاستخدام.

إزالة الفيروس من الكمبيوتر لا تؤدي إلى فك تشفير الملفات!إعادة تثبيت نظام التشغيل أيضًا. على العكس من ذلك، إذا كنت مصابًا ببرنامج الفدية، فقد يحرمك كلا الإجراءين من القدرة على استعادة الملفات حتى لو كان لديك مفتاح صالح.

لذا، نعم، كلمة "اللعنة" مخيفة جدًا.

كيف ينتشر فيروس WannaCry

انت تكذب. لا يمكن للفيروس أن يصل إلى جهاز الكمبيوتر الخاص بي إلا إذا قمت بتنزيله بنفسي. وأنا يقظ.

العديد من البرامج الضارة قادرة على إصابة أجهزة الكمبيوتر (والأجهزة المحمولة، بالمناسبة أيضًا) من خلال نقاط الضعف - أخطاء في كود مكونات وبرامج نظام التشغيل التي تفتح الفرصة للمهاجمين السيبرانيين لاستخدام جهاز بعيد لأغراضهم الخاصة. ينتشر فيروس WannaCry، على وجه الخصوص، من خلال ثغرة أمنية مدتها 0 يوم في بروتوكول الشركات الصغيرة والمتوسطة (ثغرات اليوم الصفري هي أخطاء لم يتم إصلاحها في الوقت الذي تم استغلالها بواسطة البرامج الضارة/برامج التجسس).

أي أنه لإصابة جهاز كمبيوتر بفيروس فدية، هناك شرطان كافيان:

- اتصالات بشبكة توجد بها أجهزة أخرى مصابة (الإنترنت).

- وجود الثغرة المذكورة أعلاه في النظام.

ومن أين أتت هذه العدوى أصلاً؟ هل هذا عمل قراصنة روس؟

بحسب بعض التقارير (لست مسؤولاً عن صحتها)، هناك ثغرة في بروتوكول شبكة الشركات الصغيرة والمتوسطة، وهو ما يخدم المصالح القانونية الوصول عن بعدللملفات والطابعات في نظام التشغيل Windows، كانت الوكالة أول من اكتشفها الأمن القوميالولايات المتحدة الأمريكية. بدلًا من إبلاغ مايكروسوفت بذلك حتى يتمكنوا من إصلاح الخطأ، قررت وكالة الأمن القومي استخدامه بنفسها وطورت برنامج استغلال لهذا (برنامج يستغل الثغرة الأمنية).

تصور لديناميكيات توزيع WannaCry على موقع الويب intel.malwaretech.com

تصور لديناميكيات توزيع WannaCry على موقع الويب intel.malwaretech.com وفي وقت لاحق، تمت سرقة هذا الاستغلال (الذي يحمل الاسم الرمزي EternalBlue)، والذي خدم وكالة الأمن القومي لبعض الوقت لاختراق أجهزة الكمبيوتر دون علم أصحابها، من قبل المتسللين وشكلت الأساس للإنشاء برنامج الفدية WannaCry. وهذا يعني أنه بفضل الإجراءات غير القانونية والأخلاقية التي اتخذتها الوكالة الحكومية الأمريكية، تعلم مؤلفو الفيروسات عن الثغرة الأمنية.

لقد قمت بتعطيل تثبيت التحديثاتشبابيك. لماذا هو ضروري عندما يعمل كل شيء بدونهم.

والسبب في هذا الانتشار السريع والواسع النطاق للوباء هو عدم وجود "التصحيح" في ذلك الوقت - تحديثات ويندوز، قادر على إغلاق ثغرة Wanna Cry. بعد كل شيء، استغرق تطويره بعض الوقت.

اليوم يوجد مثل هذا التصحيح. المستخدمون الذين يقومون بتحديث النظام يحصلون عليه تلقائيًا خلال الساعات الأولى من الإصدار. وأولئك الذين يعتقدون أن التحديثات ليست ضرورية ما زالوا معرضين لخطر الإصابة.

من هو المعرض للخطر من هجوم WannaCry وكيفية الحماية منه

بقدر ما أعرف، أكثر من 90٪ من أجهزة الكمبيوتر المصابةواناكراي، التي تديرهاWindows 7. لدي "عشرة"، مما يعني أنني لست في خطر.

جميع أنظمة التشغيل التي تستخدم بروتوكول الشبكةالشركات الصغيرة والمتوسطة الإصدار 1. هذا:

- ويندوز إكس بي

- ويندوز فيستا

- ويندوز 7

- ويندوز 8

- ويندوز 8.1

- ويندوز ار تي 8.1

- ويندوز 10 فولت 1511

- ويندوز 10 v1607

- مشغل برامج وندوز 2003

- ويندوز سيرفر 2008

- ويندوز سيرفر 2012

- ويندوز سيرفر 2016

اليوم، مستخدمي الأنظمة التي لا تملك التحديث الأمني المهم MS17-010(متاح لى تحميل مجانيمن الموقع technet.microsoft.com، الذي يتوفر الرابط إليه). يمكن تنزيل تصحيحات أنظمة التشغيل Windows XP وWindows Server 2003 وWindows 8 وأنظمة التشغيل الأخرى غير المدعومة من هذه الصفحة support.microsoft.com. كما يصف أيضًا طرق التحقق من وجود تحديث منقذ للحياة.

إذا كنت لا تعرف إصدار نظام التشغيل على جهاز الكمبيوتر الخاص بك، فاضغط على مجموعة المفاتيح Win+R وقم بتشغيل الأمر winver.

لتعزيز الأمان، وإذا لم يكن من الممكن تحديث النظام الآن، توفر Microsoft إرشادات للتعطيل المؤقت لإصدار بروتوكول SMB 1. وهي موجودة و. بالإضافة إلى ذلك، ولكن ليس بالضرورة، يمكنك إغلاق منفذ TCP 445، الذي يخدم الشركات الصغيرة والمتوسطة، من خلال جدار الحماية.

لدي أفضل برنامج مكافحة فيروسات في العالم ***، يمكنني من خلاله فعل أي شيء ولست خائفًا من أي شيء.

يمكن أن يحدث انتشار فيروس WannaCry ليس فقط عن طريق البندقية ذاتية الدفع الموصوفة أعلاه، ولكن أيضًا بالطرق المعتادة- خلال وسائل التواصل الاجتماعي, بريد إلكترونيوموارد الويب المصابة والتصيدية وما إلى ذلك. وهناك مثل هذه الحالات. إذا قمت بتحميل وتشغيل البرمجيات الخبيثةيدويًا، فلن ينقذك أي برنامج مكافحة فيروسات أو تصحيحات تغلق نقاط الضعف من الإصابة.

كيف يعمل الفيروس وما الذي يقوم بتشفيره

نعم، دعه يشفر ما يريد. لدي صديق وهو مبرمج، وسوف يقوم بفك كل شيء بالنسبة لي. في كملاذ أخيردعونا نجد المفتاح باستخدام القوة الغاشمة.

حسنًا، فهو يقوم بتشفير ملفين، فماذا في ذلك؟ وهذا لن يمنعني من العمل على الكمبيوتر.

لسوء الحظ، لن يتم فك التشفير، حيث لا توجد طرق لكسر خوارزمية التشفير RSA-2048 التي يستخدمها Wanna Cry ولن تظهر في المستقبل المنظور. وسوف يقوم بتشفير ليس فقط بضعة ملفات، ولكن كل شيء تقريبًا.

يقود وصف تفصيليلن أناقش عمل البرمجيات الخبيثة؛ يمكن لأي شخص مهتم قراءة تحليلها، على سبيل المثال، على مدونة خبير مايكروسوفت مات سويش. سألاحظ فقط اللحظات الأكثر أهمية.

يتم تشفير الملفات ذات الامتدادات التالية: .doc، .docx، .xls، .xlsx، .ppt، .pptx، .pst، .ost، .msg، .eml، .vsd، .vsdx، .txt، .csv، .rtf، .123، .wks ، .wk1، .pdf، .dwg، .onetoc2، .snt، .jpeg، .jpg، .docb، .docm، .dot، .dotm، .dotx، .xlsm، .xlsb، .xlw، .xlt، . xlm، .xlc، .xltx، .xltm، .pptm، .pot، .pps، .ppsm، .ppsx، .ppam، .potx، .potm، .edb، .hwp، .602، .sxi، .sti، .sldx، .sldm، .sldm، .vdi، .vmdk، .vmx، .gpg، .aes، .ARC، .PAQ، .bz2، .tbk، .bak، .tar، .tgz، .gz، .7z ، .rar، .zip، .backup، .iso، .vcd، .bmp، .png، .gif، .raw، .cgm، .tif، .tiff، .nef، .psd، .ai، .svg، . djvu، .m4u، .m3u، .mid، .wma، .flv، .3g2، .mkv، .3gp، .mp4، .mov، .avi، .asf، .mpeg، .vob، .mpg، .wmv، .fla، .swf، .wav، .mp3، .sh، .class، .jar، .java، .rb، .asp، .php، .jsp، .brd، .sch، .dch، .dip، .pl ، .vb، .vbs، .ps1، .bat، .cmd، .js، .asm، .h، .pas، .cpp، .c، .cs، .suo، .sln، .ldf، .mdf، . Ibd، .myi، .myd، .frm، .odb، .dbf، .db، .mdb، .accdb، .sql، .sqlitedb، .sqlite3، .asc، .lay6، .lay، .mml، .sxm، .otg، .odg، .uop، .std، .sxd، .otp، .odp، .wb2، .slk، .dif، .stc، .sxc، .ots، .ods، .3dm، .max، .3ds ، .uot، .stw، .sxw، .ott، .odt، .pem، .p12، .csr، .crt، .key، .pfx، .der.

كما ترون، هناك مستندات وصور ومقاطع صوتية وفيديو وأرشيفات وبريد وملفات تم إنشاؤها في برامج مختلفة... تحاول البرامج الضارة الوصول إلى كل دليل في النظام.

تتلقى الكائنات المشفرة امتدادًا مزدوجًا مع التذييل WNCRY، على سبيل المثال، "Document1.doc.WNCRY".

بعد التشفير، يقوم الفيروس بنسخ ملف قابل للتنفيذ إلى كل مجلد @[البريد الإلكتروني محمي] - من المفترض أن يتم فك التشفير بعد الفدية، كذلك وثيقة نصية @[البريد الإلكتروني محمي] مع رسالة للمستخدم.

بعد ذلك، يحاول تدمير نسخ الظل والنقاط استعادة ويندوز. إذا كان النظام يقوم بتشغيل UAC، فيجب على المستخدم تأكيد هذه العملية. إذا قمت برفض الطلب، فلا تزال هناك فرصة لاستعادة البيانات من النسخ.

ينقل WannaCry مفاتيح التشفير الخاصة بالنظام المصاب إلى مراكز القيادة الموجودة فيه شبكات تور، ثم يقوم بحذفها من الكمبيوتر. للبحث عن الأجهزة الأخرى المعرضة للخطر، يقوم بمسح الشبكة المحلية ونطاقات IP التعسفية على الإنترنت، وبمجرد العثور عليها، يخترق كل ما يمكنه الوصول إليه.

اليوم، يعرف المحللون العديد من التعديلات على WannaCry مع آليات توزيع مختلفة، ويجب أن نتوقع ظهور تعديلات جديدة في المستقبل القريب.

ماذا تفعل إذا أصاب فيروس WannaCry جهاز الكمبيوتر الخاص بك بالفعل؟

أرى ملفات تغير امتداداتها. ماذا يحدث؟ كيف نوقف هذا؟

لا تتم عملية التشفير مرة واحدة، على الرغم من أنها لا تستغرق وقتًا طويلاً. إذا تمكنت من ملاحظة ذلك قبل ظهور رسالة برنامج الفدية على شاشتك، فيمكنك حفظ بعض الملفات عن طريق إيقاف تشغيل الكمبيوتر على الفور. ليس عن طريق إغلاق النظام، ولكن عن طريق فصل القابس من المقبس!

عندما يقوم Windows بالتمهيد في الوضع العادي، سيستمر التشفير، لذا من المهم منعه. يجب أن تتم عملية بدء تشغيل الكمبيوتر التالية أيضًا الوضع الآمن، حيث لا تكون الفيروسات نشطة، أو من وسائط أخرى قابلة للتمهيد.

ملفاتي مشفرة! الفيروس يطالب بفدية لهم! ما يجب القيام به، وكيفية فك التشفير؟

لا يمكن فك تشفير الملفات بعد WannaCry إلا إذا كان لديك مفتاح سري، والذي يعد المهاجمون بتقديمه بمجرد قيام الضحية بتحويل مبلغ الفدية إليهم. ومع ذلك، فإن مثل هذه الوعود لا يتم الوفاء بها أبدًا: لماذا يجب على موزعي البرامج الضارة أن يزعجوا أنفسهم إذا كانوا قد حصلوا بالفعل على ما يريدون؟

في بعض الحالات، يمكن حل المشكلة دون فدية. حتى الآن، تم تطوير برنامجين لفك تشفير WannaCry: واناكي(بقلم أدريان جينيه) و واناكيوي(بقلم بنيامين ديلبي) الأول يعمل فقط في نظام التشغيل Windows XP، والثاني، الذي تم إنشاؤه على أساس الأول، يعمل في نظام التشغيل Windows XP و Vista و 7 x86، وكذلك في الأنظمة الشمالية 2003 و 2008 و 2008R2 x86.

تعتمد خوارزمية التشغيل لكلا فكي التشفير على البحث مفاتيح سريةفي ذاكرة عملية الفدية. هذا يعني أن أولئك الذين لم يكن لديهم الوقت لإعادة تشغيل الكمبيوتر هم فقط من لديهم فرصة لفك التشفير. وإذا لم يمر وقت طويل منذ التشفير (لم تتم الكتابة فوق الذاكرة بواسطة عملية أخرى).

لذلك إذا كنت مستخدم ويندوز XP-7 x86، أول ما يجب فعله بعد ظهور رسالة الفدية هو قطع اتصال الكمبيوتر به شبكه محليهوالإنترنت وتشغيل برنامج فك التشفير WanaKiwi الذي تم تنزيله على جهاز آخر. قبل إزالة المفتاح، لا تقم بأي إجراءات أخرى على الكمبيوتر!

يمكنك قراءة وصف عمل أداة فك التشفير WanaKiwi في مدونة أخرى كتبها Matt Suiche.

بعد فك تشفير الملفات، قم بتشغيل برنامج مكافحة الفيروسات لإزالة البرامج الضارة وتثبيت التصحيح الذي يغلق مسارات التوزيع الخاصة به.

اليوم، أصبح WannaCry معروفًا لدى الجميع تقريبًا برامج مكافحة الفيروسات، باستثناء تلك التي لم يتم تحديثها، لذلك سيفي أي منها تقريبًا بالغرض.

كيف تعيش هذه الحياة أبعد من ذلك

لقد فاجأ هذا الوباء ذاتي الدفع العالم. بالنسبة لجميع أنواع الأجهزة الأمنية، اتضح أنه غير متوقع، مثل بداية فصل الشتاء في 1 ديسمبر بالنسبة لعمال المرافق. والسبب هو الإهمال والعشوائية. وتتمثل العواقب في فقدان البيانات والأضرار التي لا يمكن إصلاحها. وبالنسبة لمنشئي البرامج الضارة، يعد هذا حافزًا للاستمرار بنفس الروح.وفقًا للمحللين، جلب WanaCry أرباحًا جيدة جدًا للموزعين، مما يعني أن مثل هذه الهجمات ستتكرر. وأولئك الذين ينجرفون الآن لن ينجرفوا بالضرورة لاحقًا. بالطبع، إذا كنت لا تقلق بشأن ذلك مقدما.

لذا، حتى لا تضطر أبدًا إلى البكاء على الملفات المشفرة:

- لا ترفض تثبيت تحديثات نظام التشغيل والتطبيقات. سيؤدي هذا إلى حمايتك من 99% من التهديدات التي تنتشر عبر نقاط الضعف غير المصححة.

- حافظ عليها.

- قم بإنشاء نسخ احتياطية من الملفات المهمة وقم بتخزينها على وسيط مادي آخر، أو الأفضل من ذلك، على عدة وسائط. في شبكات الشركاتالاستفادة المثلى من قواعد بيانات تخزين البيانات الموزعة، ويمكن للمستخدمين المنزليين استخدام الخدمات السحابية المجانية مثل Yandex Disk، جوجل درايفوOneDrive وMEGASynk وما إلى ذلك. لا تبقي هذه التطبيقات قيد التشغيل عندما لا تستخدمها.

- اختر أنظمة تشغيل موثوقة. نظام التشغيل Windows XP ليس هكذا.

- قم بتثبيت برنامج مكافحة فيروسات شامل من فئة Internet Security وحماية إضافية ضد برامج الفدية، على سبيل المثال، Kaspersky Endpoint Security. أو نظائرها من مطورين آخرين.

- قم بزيادة مستوى معرفتك بالقراءة والكتابة في مكافحة أحصنة طروادة لبرامج الفدية. على سبيل المثال، قام مزود برامج مكافحة الفيروسات Dr.Web بإعداد دورات تدريبية لمستخدمي ومسؤولي الأنظمة المختلفة. يوجد الكثير من المعلومات المفيدة، والأهم من ذلك، الموثوقة في مدونات مطوري الصوت والفيديو الآخرين.

والأهم من ذلك: حتى لو عانيت، لا تقم بتحويل الأموال إلى المهاجمين لفك التشفير. احتمال خداعك هو 99٪. علاوة على ذلك، إذا لم يدفع أحد، فإن أعمال الابتزاز ستصبح بلا معنى. وإلا فإن انتشار مثل هذه العدوى سوف ينمو فقط.

أثناء السفر إلى مدن وبلدات مختلفة، يواجه الشخص طوعًا أو كرها مفاجآت يمكن أن تكون ممتعة وتثير الانزعاج المتزايد والحزن الشديد.

نفس المشاعر يمكن أن تنتظر المستخدم المهتم بـ "السفر" على الإنترنت. على الرغم من أن المفاجآت غير السارة تطير أحيانًا إلى البريد الإلكتروني من تلقاء نفسها في شكل رسائل ومستندات تهديد، يحاول المستخدمون قراءتها في أسرع وقت ممكن، وبالتالي الوقوع في شبكات المحتالين.

على شبكة الإنترنت، يمكن أن تواجه عددًا لا يصدق من الفيروسات المبرمجة للقيام بمهام سلبية متعددة على جهاز الكمبيوتر الخاص بك، لذلك من المهم أن تتعلم التمييز بين الروابط الآمنة لتحميل الملفات والمستندات وتجنب تلك التي تشكل خطرًا واضحًا على جهاز الكمبيوتر الخاص بك.

إذا أصبحت أحد هؤلاء الأشخاص المؤسفين الذين اضطروا إلى تجربة العواقب السلبية لتدخل الفيروس، فلن تشك في أنه من المفيد جمع المعلومات وتنظيمها فيما بعد حول كيفية منع إصابة جهاز الكمبيوتر الخاص بك.

ظهرت الفيروسات بمجرد ظهور تكنولوجيا الكمبيوتر. كل عام، هناك المزيد والمزيد من أنواع الفيروسات، لذلك من السهل على المستخدم تدمير حامل الفيروس المعروف منذ فترة طويلة فقط، وتم العثور على طريقة 100٪ لتدميره.

يصعب على المستخدم "محاربة" حاملات الفيروسات التي تظهر للتو على الشبكة أو تكون مصحوبة بإجراءات مدمرة واسعة النطاق.

طرق استرداد الملفات

في حالة قيام فيروس بتشفير الملفات على جهاز الكمبيوتر، فإن ما يجب فعله هو سؤال رئيسي بالنسبة للكثيرين. إذا كانت هذه صور هواة، ولا ترغب أيضًا في قبول فقدانها، فيمكنك البحث عن طرق لحل المشكلة على مدى فترة طويلة من الزمن. ومع ذلك، إذا كان الفيروس يحتوي على ملفات مشفرة مهمة للغاية للأنشطة التجارية، فإن الرغبة في معرفة ما يجب القيام به تصبح كبيرة بشكل لا يصدق، وتريد أيضًا اتخاذ خطوات فعالة بسرعة كافية.

استعادة نسخة سابقة

إذا تم تمكين حماية النظام على جهاز الكمبيوتر الخاص بك مسبقًا، فحتى في الحالات التي تمكن فيها "برنامج تشفير الضيف غير المدعو" بالفعل من الاستيلاء عليك، فستظل قادرًا على استعادة المستندات، ومعرفة ما يجب فعله في هذه الحالة.

سيساعدك النظام على استعادة المستندات باستخدام النسخ الاحتياطية الخاصة بها. وبطبيعة الحال، يوجه حصان طروادة أيضًا جهوده للقضاء على مثل هذه النسخ، لكن الفيروسات ليست قادرة دائمًا على تنفيذ مثل هذه التلاعبات، لأنها لا تتمتع بحقوق إدارية.

الخطوة 1

لذلك، من السهل استعادة مستند باستخدام نسخته السابقة. للقيام بذلك، انقر فوق انقر على اليمينالماوس فوق الملف الذي تبين أنه تالف. في القائمة التي تظهر، حدد "خصائص". ستظهر نافذة على شاشة جهاز الكمبيوتر الخاص بك تحتوي على أربع علامات تبويب، عليك الانتقال إليها علامة التبويب الأخيرة"الإصدارات السابقة"

الخطوة 2

سيتم إدراج كافة النسخ الاحتياطية المتوفرة للمستند في النافذة أدناه؛ كل ما عليك فعله هو تحديد الخيار الأكثر ملاءمة لك، ثم النقر فوق الزر "استعادة".

للأسف مثل هذا " سياره اسعاف" لا يمكن تطبيقه على جهاز كمبيوتر لم يتم تمكين حماية النظام فيه مسبقًا. لهذا السبب، ننصحك بتشغيله مسبقًا، حتى لا "تعض مرفقيك" لاحقًا، وتلوم نفسك بالعصيان الواضح.

الخطوه 3

من السهل أيضًا تمكين حماية النظام على جهاز الكمبيوتر الخاص بك؛ ولن يستغرق الأمر الكثير من وقتك. لذلك، تخلص من الكسل والعناد الخاص بك وساعد جهاز الكمبيوتر الخاص بك على أن يصبح أقل عرضة لأحصنة طروادة.

انقر بزر الماوس الأيمن على أيقونة "الكمبيوتر" وحدد "خصائص". على الجانب الأيسر من النافذة التي تفتح، ستكون هناك قائمة ابحث فيها عن السطر "حماية النظام"، انقر عليه.

سيتم الآن فتح نافذة مرة أخرى سيُطلب منك فيها تحديد قرص. وقد أبرزت قرص محلي"C"، انقر فوق الزر "تخصيص".

الخطوة 4

سيتم الآن فتح نافذة تقدم خيارات الاسترداد. عليك أن توافق على الخيار الأول، الذي يتضمن استعادة معلمات النظام و الإصدارات السابقةوثائق. وأخيرا، انقر فوق الزر "موافق" التقليدي.

إذا قمت بكل هذه التلاعبات مسبقًا، فحتى لو قام حصان طروادة بزيارة جهاز الكمبيوتر الخاص بك وقام بتشفير ملفاتك، سيكون لديك احتمالات ممتازة لاستعادة المعلومات المهمة.

على الأقل لن تشعر بالذعر عندما تكتشف أن جميع الملفات الموجودة على جهاز الكمبيوتر الخاص بك مشفرة؛ وفي هذه الحالة، ستعرف بالفعل ما يجب عليك فعله بالضبط.

استخدام المرافق

لا تترك العديد من شركات مكافحة الفيروسات المستخدمين بمفردهم مع مشكلة تشفير المستندات بواسطة الفيروسات. تم تطوير Kaspersky Lab وDoctor Web المرافق الخاصةمما يساعد على القضاء على مثل هذه المواقف الإشكالية.

لذا، إذا وجدت آثارًا رهيبة لزيارة برنامج فدية، فحاول استخدام الأداة المساعدة Kaspersky RectorDecryptor.

قم بتشغيل الأداة المساعدة على جهاز الكمبيوتر الخاص بك، وحدد المسار إلى الملف الذي تم تشفيره. ليس من الصعب أن نفهم ما يجب أن تفعله الأداة المساعدة بشكل مباشر. باستخدام خيارات متعددة، فإنه يحاول العثور على المفتاح لفك تشفير الملف. لسوء الحظ، يمكن أن تكون هذه العملية طويلة جدًا ولا تقع ضمن الإطار الزمني للعديد من المستخدمين.

على وجه الخصوص، قد يستغرق الأمر حوالي 120 يومًا لاختيار المفتاح الصحيح. في الوقت نفسه، يجب أن تفهم أنه لا ينصح بمقاطعة عملية فك التشفير، لذلك يجب عليك أيضًا عدم إيقاف تشغيل الكمبيوتر.

يقدم Kaspersky Lab أيضًا أدوات مساعدة أخرى:

- this.XoristDecryptor;

- RakhniDecryptor;

- برنامج فك تشفير برامج الفدية.

تستهدف هذه الأدوات المساعدة نتائج الأنشطة الضارة لأحصنة طروادة الأخرى الخاصة ببرامج الفدية. على وجه الخصوص، لا تزال الأداة المساعدة Ransomware Decryptor غير معروفة للكثيرين، لأنها تهدف إلى مكافحة CoinVault، التي بدأت الآن فقط في مهاجمة الإنترنت واختراق أجهزة الكمبيوتر الخاصة بالمستخدمين.

مطورو Doctor Web أيضًا ليسوا خاملين، لذا فهم يقدمون للمستخدمين أدواتهم المساعدة، والتي يمكنك من خلالها أيضًا محاولة استعادة المستندات المشفرة على جهاز الكمبيوتر الخاص بك.

قم بإنشاء أي مجلد على محرك الأقراص C وأعطه اسمًا بسيطًا. قم بفك ضغط الأداة المساعدة التي تم تنزيلها من الموقع الرسمي للشركة في هذا المجلد.

الآن يمكنك استخدامه لحل المشكلة عمليا. للقيام بذلك، تشغيل سطر الأوامر، اكتب "cd c:\XXX" فيه، حيث بدلاً من XXX اكتب اسم المجلد الذي وضعت فيه الأداة المساعدة.

بدلاً من "myfiles"، يجب كتابة اسم المجلد الذي توجد به المستندات التالفة.

الآن سيتم تشغيل الأداة المساعدة وستبدأ عملية العلاج، وبعد الانتهاء بنجاح، ستجد تقريرًا يشير إلى ما تم استرداده. وبالمناسبة، فإن البرنامج لا يقوم بحذف الملفات المشفرة، بل يقوم ببساطة بحفظ النسخة المستردة بجانبها.

لسوء الحظ، حتى أداة Doctor Web هذه لا يمكن اعتبارها عصا سحرية؛ فهي أيضًا لا تستطيع القيام بكل شيء.

ربما يكون العديد من الأشخاص قد اكتشفوا بالفعل ما يجب عليهم فعله في حالة الإصابة بالعدوى، ولكن المستخدمين ذوي الخبرةيوصى بالحصول على معلومات حول ما لا ينصح به بشكل صارم، حتى لا تثير عواقب أكثر خطورة عندما تكون فرص استرداد المستندات تساوي الصفر.

لا يمكنك إعادة تثبيت نظام التشغيل على جهاز الكمبيوتر الخاص بك. في هذه الحالة، قد تتمكن من القضاء على الآفة، لكن إعادتها إليها ظرف العملالوثائق لن تعمل بالتأكيد.

لا يمكنك تشغيل البرامج المسؤولة عن تنظيف السجل أو حذف الملفات المؤقتة على الكمبيوتر.

لا يوصى بإجراء فحص مكافحة الفيروسات، حيث يمكن ببساطة حذف المستندات المصابة. إذا كنت غبيًا بعض الشيء وأطلقت برنامج مكافحة فيروسات، واستسلمت للذعر، فتأكد على الأقل من عدم حذف جميع الملفات المصابة، ولكن ببساطة عزلها.

إذا كنت مستخدمًا متقدمًا، فيمكنك مقاطعة عملية التشفير على جهاز الكمبيوتر الخاص بك قبل أن تنتشر إلى كافة الملفات والمستندات. للقيام بذلك، تحتاج إلى تشغيل "إدارة المهام" وإيقاف العملية. من غير المرجح أن يتمكن المستخدم عديم الخبرة من معرفة العملية المرتبطة بالفيروس.

من المفيد فصل جهاز الكمبيوتر الخاص بك عن الإنترنت. من خلال كسر هذا الاتصال، تتم مقاطعة عملية تشفير الملفات والمستندات الموجودة على الكمبيوتر في معظم الحالات.

لذلك، مع الفهم الكامل لما يجب فعله عند اكتشاف حصان طروادة لبرنامج الفدية، يمكنك اتخاذ الخطوات اللازمة لضمان النجاح. بالإضافة إلى ذلك، بعد تلقي معلومات حول كيفية فك تشفير الملفات المشفرة بواسطة فيروس، يمكنك محاولة حل المشكلة بنفسك ومنع تكرارها.

ابحث عن برنامج الاسترداد الملفات التالفة؟ بعد استعادة البيانات المحذوفة الملفات الضروريةلا تفتح أو تفتح مع رسالة خطأ؟ لا تعرف كيفية استعادة بنية الصور التالفة؟

استعادة الملفات التالفة مع البرنامج

استخدم RS File Repair لاستعادة البيانات التالفة. سيقوم البرنامج بتصحيح الأخطاء في بنية الملف بسرعة واستعادتها إلى شكلها الأصلي. يعمل معالج الاسترداد خطوة بخطوة والواجهة ذات نمط MS Windows Explorer على جعل العمل مع الأداة سهلاً ومباشرًا، ولا يتطلب مهارات خاصة. بفضل هذا، سيتمكن كل مستخدم من العثور بسرعة على الملفات الضرورية واستعادتها حتى بعد تعرضها لأضرار جسيمة.

تحميل لقطات التسجيلباستخدام RS File Repair، يمكنك "إصلاح" الملفات بطريقتين.

إذا قمت باستعادة البيانات باستخدام المعالج، فستتمكن من العمل مع عدة ملفات في وقت واحد، حتى لو كانت في مجلدات مختلفة. سيقوم البرنامج بإصلاح الضرر وحفظ الملفات في المجلد الذي تختاره.

إذا لم تستخدم المعالج عند استعادة الملفات التالفة، فستكون الوظيفة متاحة لك معاينة، وستتمكن من معاينة الملفات المصححة قبل حفظها.

استعادة الملفات التالفة باستخدام المعالج

للاستفادة من مريحة معالج خطوة بخطوةلإصلاح الملفات التالفة وحفظها، حدد "المعالج" من القائمة "ملف".ستجد التفاصيل في كل نافذة معالج جديدة تعليمات خطوه بخطوه، مما سيساعدك على استعادة الملفات التالفة بسهولة. إذا كنت تريد بدء العمل مع المعالج في كل مرة تقوم فيها بتشغيل البرنامج، فاستخدم خيار "عرض المعالج عند بدء تشغيل البرنامج".

في نافذة "تحديد الملفات"، تحتاج إلى الإشارة إلى الملفات التالفة التي ترغب في إصلاحها وحفظها. هنا يمكنك إضافة أي عدد من الملفات من مجلدات مختلفة إلى قائمة الملفات القابلة للاسترداد، أو إزالة الملفات من القائمة، أو مسح القائمة بالكامل. يمكنك أيضًا اختيار كيفية عرض قائمة الملفات المحددة ("الأيقونات"، "القائمة"، "الجدول") واستخدام فرز الملفات.

ثم حدد نوع التحليل للبيانات المستردة. في معظم الحالات، سيكون كافيا استخدام وظيفة "التحليل"، والتي تتيح لك القضاء بسرعة على الأضرار التي لحقت بالبنية المنطقية للملفات.

يتم استخدام النوع الثاني من معالجة البيانات – “البحث” – إذا كان من الضروري تحليل بنية الملف بمزيد من التفاصيل. يستغرق هذا وقتًا أطول بكثير، ولكنه يسمح لك باستعادة البيانات شديدة التلف عن طريق الحفاظ على أكبر قدر ممكن من المعلومات من الملفات الأصلية.

في النافذة التالية، سيطالبك المعالج بتحديد المسار لحفظ البيانات المستردة (المجلد الذي سيتم حفظها فيه)، وكذلك تحديد بعض المبادئ الإضافية لحفظ الملفات المصححة على الوسائط المحددة.

استعادة الملفات التالفة مع المعاينة

إذا قررت "يدويًا"، دون استخدام المعالج، فحدد المجلد الذي توجد فيه الملفات التي تحتاجها على الجانب الأيسر من نافذة البرنامج الرئيسية. سيتم عرض محتويات الدليل بالكامل على اليمين، ويمكنك تحديد الملفات التي تحتاجها فيه.

في حالة تلف الملف، لن يتمكن البرنامج من عرض محتوياته. لاستعادة هيكله، استخدم القائمة "ملف" - "تحليل" أو "ملف" - "بحث" في القائمة الرئيسية للبرنامج. بعد تنفيذ هذه الوظائف، ستكون الملفات متاحة للمعاينة.

أفاد Adrien Guinet المتخصص في شركة Quarkslab الفرنسية أنه وجد طريقة لفك تشفير البيانات التي تضررت بسبب هجوم برامج الفدية. للأسف، هذه الطريقةيعمل فقط لغرفة العمليات أنظمة ويندوز XP وليس في جميع الحالات، لكنه أفضل من لا شيء.

لقد أنهيت عملية فك التشفير بالكامل، ولكنني أؤكد أنه في هذه الحالة يمكن استرداد المفتاح الخاص على نظام XP #wannacry!! pic.twitter.com/QiB3Q1NYpS

تم نشر غينير على جيثب رموز المصدرأداة أطلق عليها اسم WannaKey. تعتمد تقنية الباحث، في الواقع، على استغلال خطأ غريب وغير معروف إلى حد ما في نظام التشغيل Windows XP، والذي يبدو أن حتى مؤلفي برامج الفدية الضارة المثيرة لا يعرفون عنه. والحقيقة هي أنه في ظل ظروف معينة، من الممكن استخراج المفتاح اللازم "لإنقاذ" الملفات من ذاكرة جهاز يعمل بنظام التشغيل XP.

يوضح الباحث أنه أثناء التشغيل، يستخدم برنامج الفدية Windows Crypto API ويقوم بإنشاء زوج من المفاتيح - مفتاح عام يستخدم لتشفير الملفات، وآخر خاص يمكن استخدامه لفك تشفير الملفات بعد دفع الفدية. ولمنع الضحايا من الوصول إلى المفتاح الخاص وفك تشفير البيانات في وقت مبكر، يقوم مؤلفو WannaCry بتشفير المفتاح نفسه، بحيث يصبح متاحًا فقط بعد الدفع.

بعد تشفير المفتاح، يتم مسح نسخته غير المشفرة باستخدام وظيفة CryptReleaseContext القياسية، والتي من المفترض نظريًا أيضًا إزالتها من ذاكرة الجهاز المصاب. ومع ذلك، أشار جينيير إلى أن هذا لا يحدث، حيث تتم إزالة "العلامة" التي تشير إلى المفتاح فقط.

يكتب المتخصص أنه من الممكن استخراج المفتاح الخاص من الذاكرة. أجرى جينيير بنفسه سلسلة من الاختبارات وفك تشفير الملفات بنجاح على العديد من أجهزة الكمبيوتر المصابة التي تعمل بنظام التشغيل Windows XP. ومع ذلك، يكتب الباحث أنه للحصول على نتيجة ناجحة للعملية، يجب استيفاء عدد من الشروط. نظرًا لأنه يتم تخزين المفتاح فقط في الذاكرة المتطايرة، يجب أن تكون حذرًا ليس فقط من حقيقة أن أي عملية يمكن أن تقوم بالكتابة فوق البيانات الموجودة أعلى المفتاح عن طريق الخطأ وسيتم إعادة توزيع الذاكرة، ولكن يجب أيضًا عدم إيقاف تشغيل الكمبيوتر وإعادة تشغيله بعد العدوى.

"إذا كنت محظوظًا، فستتمكن من الوصول إلى هذه المناطق من الذاكرة واستعادة المفتاح. ربما لا يزال موجودًا ويمكنك استخدامه لفك تشفير ملفاتك. لكن هذا لا ينجح في جميع الحالات، يكتب الباحث.

من غير المعروف عدد أجهزة الكمبيوتر التي تعمل بنظام التشغيل Windows XP والتي أصيبت بفيروس WannaCry، وما هي النسبة المئوية للمستخدمين الذين لم يقوموا بإعادة تشغيل أجهزة الكمبيوتر الخاصة بهم أو إيقاف تشغيلها بعد الإصابة. اسمحوا لي أن أذكركم أنه في المجمل، تأثرت مئات الآلاف من الأجهزة بهجمات برامج الفدية في أكثر من مائة دولة حول العالم. ومع ذلك، يأمل غينير أن تكون تقنيته مفيدة لبعض المستخدمين على الأقل.

وقد أكد خبراء آخرون بالفعل أن أداة غينير يجب أن تعمل من الناحية النظرية. وهكذا، كتب عالم التشفير الشهير والأستاذ بجامعة جونز هوبكنز ماثيو جرين أن الطريقة يجب أن تنجح، على الرغم من أن الأمر كله يبدو أشبه باليانصيب في الظروف الحالية. متخصص آخر معروف، موظف في شركة F-Secure، Mikko Hypponen، يطرح السؤال "لماذا تستخدم وظيفة لا تدمر المفاتيح لتدمير المفاتيح؟"، لكنه يوافق على أنه يمكن استخدام الخطأ لاستعادة الملفات المشفرة.